Trellix Advanced Threat Research 報告:2022 年 1 月

Log4j、Q3 2021 勒索軟體、APT 及熱門領域目標的深入資訊

在我們新公司的第一份威脅報告中,我們認可不僅占據頭條新聞,還是防禦者和企業安全團隊焦點的 Log4j 問題。

來自我們首席科學家的一封信

歡迎來到我們的新威脅報告和新公司。

當我們在新的一年展望未來時,我們必須承認直到 2021 年結束,威脅都讓我們所有人因為特殊的挑戰而精疲力竭。在我們新公司的第一份威脅報告中,我們承認該問題不僅占據頭條新聞,還是防禦者和企業安全團隊焦點。此外,我們還回顧了 2021 年第三季度和第四季度,但首先讓我們詳細說明可協助您對抗 Log4j 威脅的豐富資源。

從根本上來說,隨著 Log4j 威脅的更多詳細資料暴露出來,必須聯絡我們的研究和更新資源來尋求協助。除了產品狀態之外,我們還會持續監控利用此漏洞並詳細說明新承載覆蓋範圍狀態的任何作用中活動。

在 Log4j 漏洞的詳細資料出現時,我們很快做出回應,提供了該漏洞的網路型特徵碼並進行報導。我們隨後迅速追蹤了本報告中詳述的其他資產。

若要瞭解當前 Log4j 威脅活動及其他常見威脅的更多資訊,請參閱我們寶貴的威脅儀表板。

此外,請查看我們的 Trellix 威脅實驗室部落格,其中提供我們最新的威脅內容、視訊及資訊安全佈告連結。

當然,Log4j 並不是企業安全的唯一威脅。本報告還聚焦勒索軟體的陰影和破壞,以及執行環境中發現的其他常見威脅和攻擊。

2022 年快樂,歡迎來到新公司。

Log4j:藏了太多機密的記憶體

Log4j 是一個影響廣泛使用的 Log4j 程式庫的新漏洞,沿襲了發佈時間正好趕上假日這一威脅傳統。該漏洞被描述成幾十年來最嚴重的網路安全性弱點,呼籲 Trellix 和網路安全性產業在 2021 年第四季度採取行動。Log4j 漏洞可能會對任何將 Log4j 程式庫整合到其應用程式和網站的產品造成巨大影響,其中包括 Apple iCloud、Steam、Samsung Cloud 儲存等的產品和服務。

自 Log4j 被發現以來,我們團隊一直在密切追蹤。我們為使用 Network Security Platform (NSP) 的客戶發佈了網路特徵碼 KB95088。此特徵碼將偵測想透過 LDAP 入侵 CVE-2021-44228 的嘗試。此特徵碼可擴充為包括其他通訊協定或服務,並可發佈其他特徵碼來補足涵蓋範圍。

Log4j 時間表

下面是 Log4j 和我們的研究的快速時間表:

- 12 月 9 日 – Twitter 上發佈了 Log4j 漏洞 (CVE-2021-44228),同時還有 Github 上針對 Apache Log4j 記錄程式庫的 POC。該錯誤最初於 11 月 24 日向 Apache 揭露。

- 12 月 10 日 – Steve Povolny 和 Douglas McKee 發表了一篇 Log4j 部落格,概述了我們最近的發現結果。我們的初始目標是要判斷使用公開 POC 入侵有多容易,而這點我們已完整重現並確認過。這是使用公開 Docker 容器和用戶端伺服器架構來完成,同時運用了 LDAP 和 RMI 以及 marshalsec 來入侵 Log4j 2.14.1 版。

- 12 月 14 日 – Twitter 上發佈了 Log4j 漏洞 (CVE-2021-44228),同時還有 Github 上針對 Apache Log4j 記錄程式庫的 POC。該錯誤最初於 11 月 24 日向 Apache 揭露。

- 12 月 18 日 – 發現新的阻絕服務 (DoS) 漏洞 CVE-2021-45105,其影響的版本為 Log4j 的 2.0-alpha1 到 2.16.0。

如需關於抵禦 Log4j 的最新研究,請查閱我們的威脅實驗室部落格和威脅儀表板。我們團隊在發佈報告之前會收集並分析來自多個開放式和封裝式來源的資訊。

Log4j 攻擊

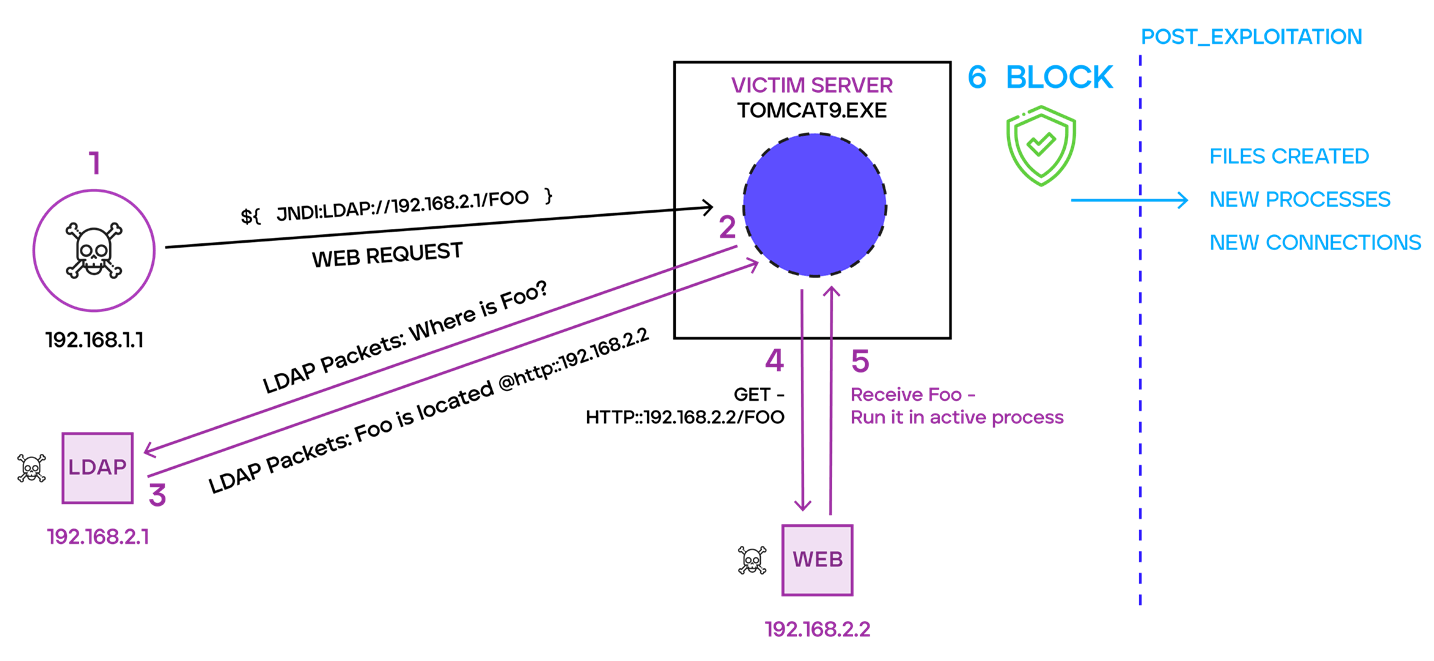

我們團隊快速研究並概述了常見 Web 型 Log4j 攻擊的執行過程。

Log4j 執行流程

- 第 1 步 – 攻擊者將特別精心設計的字串傳送到代管易受攻擊的應用程式的 Web 伺服器。正如我們所看到的那樣,此字串可加以偽裝而略過了網路型特徵碼。

- 第 2 步 – 該應用程式繼續對此字串進行反偽裝,以便將它載入到記憶體中。當載入到記憶體之後,該應用程式會起始 LDAP 連線,來索取惡意類別檔所在位置的位址。

- 第 3 步 – 攻擊者控制的 LDAP 伺服器指出其代管所在的 HTTP URL 位址,以回應惡意類別檔的位置。

- 第 4 步 – 易受攻擊的應用程式起始惡意類別檔的下載。

- 第 5 步 – 易受攻擊的應用程式將載入及執行第 4 步所產生的惡意類別檔。

Trellix ATR Log4j 防禦措施

為了保護環境免遭 Log4j 等攻擊,有一個分層的策略包含了網路安全並使用者已設定目標的端點記憶體掃描,可讓防禦者有效偵測及防止攻擊執行流程對經由網路媒介所暴露的易受到攻擊系統執行。我們的 ENS 專家規則和自訂掃描反應旨在使具有此類能力的防禦者能夠針對這些新興的威脅採取精確的對策。

CISA.gov 還提供了 Log4j 掃描程式,以協助組織識別受 Log4j 漏洞影響的潛在易受攻擊的 Web 服務。

勒索軟體

在 2021 年第三季度,備受關注的勒索軟體群組消失、重新出現、重複打造、甚至試圖重塑品牌,同時作為一種常見的潛在毀滅性威脅,對越來越多的產業領域仍然具有相關性和普遍性。

即使勒索軟體活動在 2021 年第二季度許多網路犯罪論壇受到譴責和查禁,我們團隊仍在數個論壇上觀察到相同威脅因子使用替代角色的活動。

Trellix 協助勒索軟體逮捕和贖金扣押

2021 12 月,Trellix 提供了協助 FBI 和歐洲刑警組織 (Europol) 逮捕 REvil 附屬公司和扣押 200 萬美元贖金的研究。

值得注意的 2021 第三季度勒索軟體趨勢和活動包括:

- BlackMatter – 此勒索軟體威脅於 2021 年 7 月下旬首次被發現,由一組強勁的攻擊開始,威脅要揭露美國農業供應鏈公司 New Cooperative 的專屬商業資料。New Cooperative 報告稱供應鏈管理功能和動物餵養計畫表遭鎖定,估計美國 40% 的糧食生產可能受到負面影響。雖然 BlackMatter 聲稱利用了其他惡意軟體 (如 GandCrab、LockBit 和 DarkSide) 的最佳部分,但我們嚴重懷疑這場攻擊活動是由一個新的開發團隊一手策劃。BlackMatter 惡意軟體與 DarkSide 惡意軟體有很多相同之處,而後者與 Colonial Pipeline 攻擊相關聯。

- 我們相信 Groove 幫派與 Babuk 幫派相關聯 (無論是作為前分支機構還是隸屬的小組織)。

- REvil/Sodinokibi 聲稱對透過對代管服務軟體供應商 Kaseya VSA 進行的勒索軟體攻擊成功感染的 100 多萬使用者負責。REvil 報告的 7000 萬美元贖金要求是迄今為止已知的最大贖金金額。攻擊的結果包括數百家超級市場被迫關門數天。

- LockBit 2.0 於 2021 年 7 月首次出現,最終在其資料外洩網站上列出 200 多個受害者。

政府對勒索軟體威脅的回應

美國政府在第三季度發起一項旨在降低勒索軟體流行度的積極活動,該活動推出 StopRansomware.gov 中心,為識別或定位參與針對美國關鍵基礎架構的網路活動之國家贊助威脅發動者的資訊提供高達 1000 萬美元的賞金。

如需這些勒索軟體和新活動在未來幾個月如何威脅企業的更多資訊,請參閱我們的 Trellix 2022 年威脅預測。

Trellix 勒索軟體研究

為了協助企業更好地瞭解和抵禦威脅概況中的勒索軟體攻擊,我們團隊提供了針對各種勒索軟體威脅流行度的研究和發現結果 (包括系列、技術、國家/地區、領域和媒介)。

勒索軟體系列偵測

Sodinokibi (41%) 是 2021 年第三季度偵測到的最為普遍的勒索軟體系列,其次為 DarkSide (14%) 和 Egregor (13%)。

跳至勒索軟體客戶國家/地區、客戶領域及 MITRE ATT&CK 技術。

攻擊模式技術

團隊會追蹤並監控 APT 活動及其相關指標和技術。我們團隊研究反映了 2021 年第三季度的 APT 威脅發動者、客戶國家/地區、客戶領域及 MITRE ATT&CK 技術。

APT 威脅發動者

APT41 (24%) 和 APT29 (22%) 是 2021 年第三季度最普遍的 APT 威脅發動者,將近佔監控到的 APT 活動的一半。

APT 工具

團隊已使用下列相關工具確定屬於追蹤的 APT 活動的入侵指標。APT 群組以使用通用系統公用程式略過安全性控制並執行其作業而聞名:

Cobalt Strike (34%) 是 2021 年第三季度偵測到的最為普遍的 APT 工具,其次為 Mimikatz (27%)、Net.exe (26%) 及 PsExec (20%)。超過三分之一的 APT 活動中偵測到遭國家攻擊發動者濫用的 Cobalt Strike 攻擊套件。

跳至APT 客戶國家/地區、客戶領域及 MITRE ATT&CK 技術。

Advanced Threat Research

我們團隊於 2021 年第三季度對威脅類別進行了追蹤。這項研究反映了所使用的 ATR 惡意軟體類型、客戶國家/地區、客戶領域、攻擊使用的 MITRE ATT&CK 技術及產業領域的偵測百分比。

ATR 工具威脅

Formbook (36%)、Remcos RAT (24%) 及 LokiBot (19%) 幾乎佔 2021 年第三季度 ATR 工具威脅偵測的 80%。

跳至ATR 客戶國家/地區、客戶領域及 MITRE ATT&CK 技術。

對國家/地區、大洲、領域及媒介的威脅

國家/地區和大洲:2021 年第 3 季度

2021 年第三季度公開報告事件顯著增加的國家/地區和大洲包括:

- 北美洲記錄的事件數在各大洲中最多,但從 2021 年第二季度到第三季度下降了 12%。

- 美國在 2021 年第三季度報告的事件最多,但事件數比 2021 年第二季度下降了 9%。

- 法國在 2021 年第三季度報告的事件增長率最高 (為 400%)。

- 與 2021 年第二季度相比,俄羅斯在 2021 年第三季度下降幅度最大 (為 -79%)。

攻擊領域:2021 年第 3 季度

2021 年第三季度針對各個領域公開報告的值得注意的事件包括:

- 多種產業 (28%) 最常成為攻擊目標,醫療保健 (17%) 和公共部門 (15%) 緊隨其後。

- 2021 年第二季度至第三季度顯著增長的領域包括金融/保險 (21%) 和醫療保健 (7%)。

攻擊媒介:2021 年第 3 季度

2021 年第三季度針對各媒介公開報告的值得注意的事件包括:

- 在 2021 年第三季度報告的事件中,惡意軟體是最常使用的技術,但報告的惡意軟體事件數相較於 2021 年第二季度下降了 24%。

- 領域在 2021 年第二季度至第三季度增長的事件包括分散式阻絕服務 (112%) 和針對性攻擊 (55%)。

寄生攻擊

網路罪犯使用寄生攻擊 (LotL) 技術,這些技術使用系統中的合法軟體和功能對該系統執行惡意動作。根據第三季度事件,Trellix 已識別試圖保持隱蔽的對手使用工具的趨勢。雖然國家贊助的威脅集團和大型犯罪威脅集團具有在內部開發工具的資源,但許多集團轉為使用目標系統上可能已經存在的二進位檔和管理安裝的軟體來執行攻擊的不同階段。

為了在事前勘查階段識別備受關注目標的原生二進位檔或管理使用的軟體,對手可能會從徵才廣告、廠商宣傳的客戶見證或內部同謀處收集所使用技術的相關資訊。

PowerShell (41.53%)

T1059.001

PowerShell 通常用來執行指令碼和 PowerShell 命令。

Windows Command Shell (CMD) (40.40%)

T1059.003

Windows Command Shell 是 Windows 的主要 CLI 公用程式,通常用來執行備用資料流中的檔案和命令。

Rundll32 (16.96%)

T1218.011, T1564.004

Rundll32 可用來執行本機 DLL 檔案、共用 DLL 檔案,以及從網際網路和備用資料流取得的 DLL 檔案。

WMIC (12.87%)

T1218, 1564.004

WMIC 是 WMI 的命令列介面,對手可以使用它在本機、備用資料流中或遠端系統上執行命令或承載。

Excel (12.30%)

T1105

雖然不是原生安裝的,但許多系統都包含試算表軟體,對手可能會向使用者傳送包含惡意程式碼或指令碼的附件,這些程式碼或指令碼執行時可用來從遠端位置擷取承載。

Schtasks (11.70%)

T1053.005

對手可能會排程保持持續性的工作,執行其他惡意軟體,或執行自動化工作。

Regsvr32 (10.53%)

T1218.010

對手可能會使用 Regsvr32 登錄 DLL 檔案、執行惡意程式碼及略過應用程式白名單。

MSHTA (8.78%)

T1218.005

對手可能使用 MSHTA 來執行 JavaScript、JScript 和 VBScript 檔案,這些檔案可能隱藏在本機 HTA 檔案和備用資料流中,或是從遠端位置擷取。

Certutil (4.68%)

T1105, 1564.004, T1027

Windows 命令公用程式用於取得憑證授權單位資訊及設定憑證服務。或者,對手可能使用 certutil 來收集遠端工具和內容、對檔案進行編碼和解碼,以及存取備用資料流。

Net.exe (4.68%)

T1087 和子技術

允許對手執行事前勘查工作 (如識別受害機器的使用者、網路及服務功能) 的 Windows 命令列公用程式。

Reg.exe (4.10%)

1003.002, 1564.004

對手可以使用 Reg.exe 來新增、修改、刪除及匯出可以儲存至備用資料流的登錄值。此外,reg.exe 還可用來從 SAM 檔案傾印認證。

遠端服務 (15.21%)

T1021.001, T1021.004, T1021.005

AnyDesk

ConnectWise Control

RDP

UltraVNC

PuTTY

WinSCP

遠端服務工具 (Windows 和第三方軟體的原生工具) 可以與有效帳戶一起被對手用來從遠端取得機器或基礎架構存取權、執行工具和惡意軟體的輸入傳輸,以及外洩資料。

封存公用程式 (4.68%)

T1560.001

7-Zip

WinRAR

WinZip

對手可以使用封存公用程式來壓縮收集的資料,以準備進行外洩,以及對檔案和可執行檔進行解壓縮。

PsExec (4.68%)

T1569.002

PsExec 是一種工具,用來在遠端系統上執行命令和程式。

BITSAdmin (2.93%)

T1105, T1218, T1564.004

BiTSAdmin 通常用來維護持久性、清理成品,以及在設定準則符合後叫用其他動作。

fodhelper.exe (1.17%)

T1548.002

Fodhelper.exe 是一種 Windows 公用程式,對手可以使用它在受害機器上以提升的權限執行惡意檔案。

ADFind (.59%)

T1016、T1018、T1069 和子技術、T1087 和子技術、T1482

對手可以使用命令列公用程式來探索 Active Directory 資訊,如網域信任、權限群組、遠端系統和組態。

錯誤報告

擋風玻璃上的「蟲子」

(首席工程師兼資深安全研究人員 Douglas McKee 會和其他部落客一起追蹤並分析每月「錯誤報告」中的漏洞。)當世界試著在 2021 年底前實現時速 100 英里時,我們的擋風玻璃上卻濺了許多「蟲子」。有些可以輕鬆清除,而有些則留下持久的汙點。該團隊每月會在新漏洞 (也稱為「錯誤」) 發佈後對其進行追蹤和評估,並報告我們「認為」最重要的內容。沒錯,不是 CVSS 分數或 OWASP 排名,而是基於多年經驗的傳統全面檢查。

反省時刻

看下我們過去幾個月報告最多的錯誤,有幾個與眾不同。Apache 這一年真不容易,它的 Web 伺服器 (CVE-2021-41773) 和 Log4j 元件 (CVE-2021-44228) 皆遭受了強有力錯誤的猛烈攻擊。Palo Alto 在其 GlobalProtect VPN (CVE-2021-3064) 中發現了一個錯誤,在全球性疫情期間產生獨特影響,這也值得一提。等等,讓我們真實一些。Apache Log4j 漏洞不僅僅是「具影響力的」分級,因為它顯然是 2021 年最大的錯誤,有可能在未來幾年仍保持這一頭銜。如果您是與世隔絕尚未聽聞這些資訊,我強烈建議您閱讀我們的 12 月錯誤報告。別忘了每個月回來查看最新和最重要的漏洞新聞。

那麼,是什麼讓這些錯誤成為眾多錯誤中最糟糕的呢?簡單地說,它們可以遠端利用,不必在位於網路邊緣的工具上進行驗證。這些錯誤可以是網路最初的進入點,不需要攻擊者「進行網路釣魚」,而是更大規模攻擊的閘道。

如果您的 CISO 喜歡玩俄式輪盤並表示您只能修補一個產品,我們建議您優先考慮 Log4j 漏洞,因為它易於執行,並且已遭惡意人士們積極利用。雖然 Palo Alto VPN 弱點非常嚴重,VPN 的利用率自 2020 年後亦有所上升,但它與 Log4j 和其他 Apache 漏洞相比處於次要地位,因為它影響較舊版本的 VPN 軟體且尚未看到在執行環境中積極利用。

白蟻

一些錯誤 (如白蟻) 雖然可以從裂縫逃脫,但會帶來毀滅性後果。

一個標記為 CVE-2021-41379 的 Microsoft Windows Installer 服務本機權限提升錯誤是 11 月眾所周知的白蟻錯誤。Microsoft 披露該錯誤需要本機存取,並聲稱已使用官方修補程式進行修正,但當修補程式無法如預期般地運作時,該策略產生了反效果。

一個失敗的修補程式和一個大眾亦可取得的 POC,惡意對象迫不及待將此編譯為劇本,如 Insights 中所示。使問題更加複雜的是,我們的團隊已經發現此入侵的武器化版本在暗網銷售。

2021 年第三季度附加資料和研究

勒索軟體客戶國家/地區

美國客戶佔 2021 年第三季度勒索軟體偵測總數的三分之一以上。

勒索軟體客戶領域

銀行/金融 (22%)、公用事業 (20%) 及零售 (16%) 佔 2021 年第三季度勒索軟體客戶偵測總數的近 60%。

勒索軟體 MITRE ATT&CK 技術

資料輸入 (2.6%)、檔案和目錄探索 (2.5%) 及經過混淆處理的檔案或資訊 (2.4%) 高居 2021 年第三季度偵測到的勒索軟體 MITRE ATT&CK 技術前三。

APT 客戶國家/地區

土耳其攻擊模式技術的客戶偵測佔 2021 年第三季度偵測總數的 17%,其次為美國 (15%) 和以色列 (12%)。

APT 客戶領域

2021 年第三季度 APT 偵測數最多的出現在銀行/金融領域 (37%),其次為公用事業 (17%)、零售 (16%) 和政府機關 (11%)。

APT MITRE ATT&CK 技術

魚叉式網路釣魚附件 (16.8%)、經過混淆處理的檔案或資訊 (16.7%) 及 PowerShell (16%) 是 2021 年第三季度偵測到的最為普遍的 APT MITRE ATT&CK 技術。

ATR 客戶國家/地區

2021 年第三季度偵測到的 ATR 工具威脅總數中,超過一半來自德國 (32%) 和美國 (28%)。

ATR 客戶領域

在 2021 年第三季度,銀行/金融 ATR 客戶領域偵測 (45%) 顯然最為普遍。

ATR MITRE ATT&CK 技術

經過混淆處理的檔案或資訊佔 2021 年第三季度全部 ATR MITRE ATT&CK 技術偵測數的 5%。

資源

若要持續追蹤最新威脅和研究,請參閱我們團隊的資源:

威脅中心 — 我們的團隊已找到現今影響最大的威脅。