Novedades sobre WhisperGate, un malware destructivo que tiene a Ucrania en el punto de mira: actualización de inteligencia de amenazas y protecciones

Taylor Mullins, Mo Cashman y Raj Samani · 20 de enero de 2022

Las noticias recientes sobre una campaña de "ransomware" dirigida contra Ucrania han tenido una amplia cobertura mediática no solo sobre la atribución, sino también sobre su posible móvil. A diferencia de las campañas de ransomware tradicionales donde el móvil es obvio, la naturaleza de esta campaña se considera ficticia. En otras palabras, probablemente su intención es provocar la destrucción de los sistemas infectados, ya que el "wiper" (eliminador) de la etapa 4 simplemente sobrescribe los datos del sistema de la víctima, lo que significa que ya no es posible descifrarlos. El software malicioso deja una nota de rescate falsa mientras sobrescribe en segundo plano el registro de arranque principal. La nota de rescate incluye una dirección de bitcoin a la que enviar el pago e incluye un ID de Tox para contactar con el ciberdelincuente. La infección se lleva a cabo con la herramienta de acceso público Impacket.

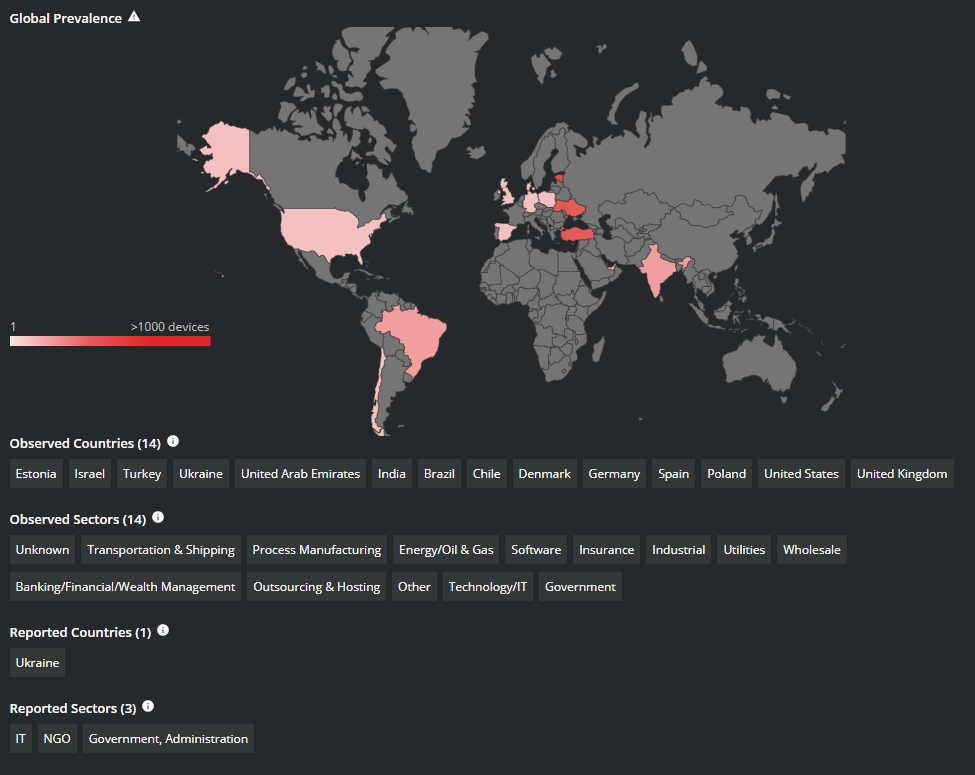

Aunque el malware WhisperGate se detectó inicialmente en ataques contra Ucrania, en la actualidad se observa en muchos otros países. El equipo Trellix Advanced Threat Research ha elaborado el siguiente análisis de WhisperGate.

Recomendaciones para neutralizar WhisperGate

El boletín publicado por la agencia CISA ofrece varias recomendaciones para proteger los entornos contra WhisperGate. Se han extraído del análisis de muestras de malware en circulación realizado por la agencia.

- Verifique que todos los accesos remotos a la red de su empresa y el acceso como administrador o con privilegios exigen autenticación multifactor (MFA).

- Asegúrese de que todo el software está actualizado, dando prioridad a las actualizaciones que solucionan las vulnerabilidades que se explotan actualmente.

- Desactive todos los puertos y protocolos que no sean imprescindibles para las operaciones de la empresa.

- Asegúrese de que se aplican y supervisan los controles de seguridad de los servicios en la nube.

Herramientas de código abierto identificadas en los ataques.

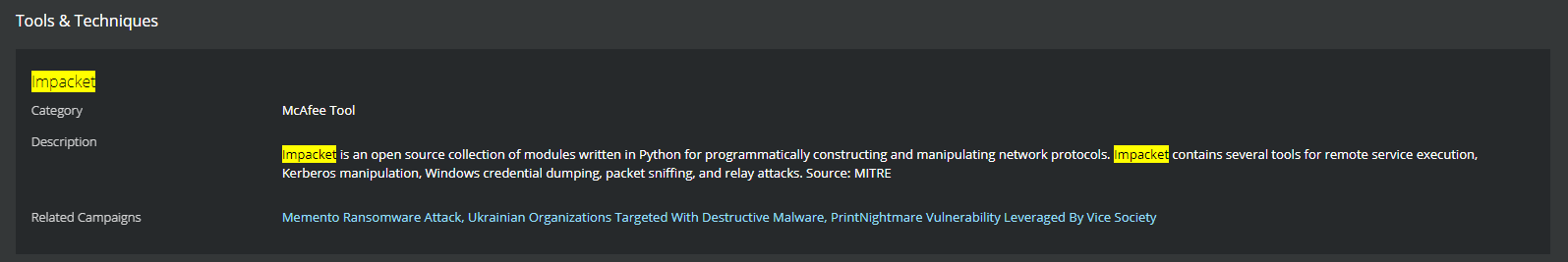

Impacket es una herramienta de código abierto que se ha observado en los ataques que utilizan WhisperGate. Impacket consta de una colección de scripts de Python que puede usar un ciberdelincuente para atacar los protocolos de red de Windows. Esta herramienta se puede emplear para enumerar los usuarios, capturar hashes, desplazarse lateralmente y escalar privilegios. Impacket también la han utilizado grupos de APT, concretamente Wizard Spider y Stone Panda.

En las intrusiones observadas en relación con WhisperGate, el malware se ejecuta mediante Impacket para facilitarles a los ciberdelincuentes la ejecución y el desplazamiento lateral.

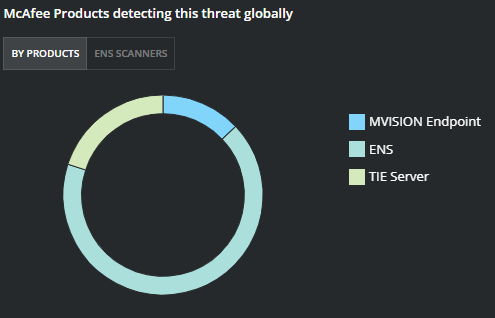

Protecciones de Trellix y detecciones a nivel mundial

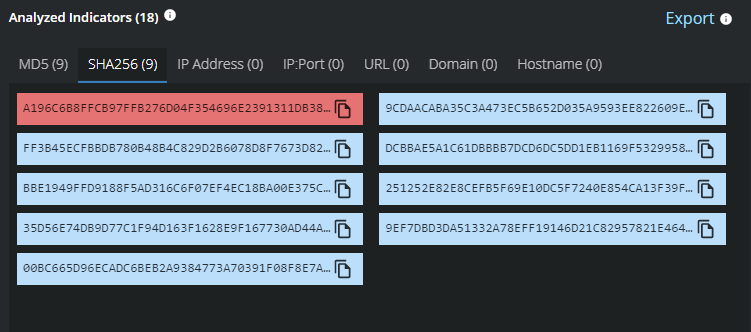

Trellix Global Threat Intelligence detecta actualmente todos los indicadores analizados que se conocen de esta campaña.

Cómo bloquear los ataques de WhisperGate con Endpoint Security

Actualmente, la solución Trellix ENS detecta los indicadores de peligro de WhisperGate (detección de firmas y el comportamiento del malware asociado a la actividad de WhisperGate).

Inteligencia de amenazas de WhisperGate del equipo Trellix Advanced Threat Research y MVISION Insights

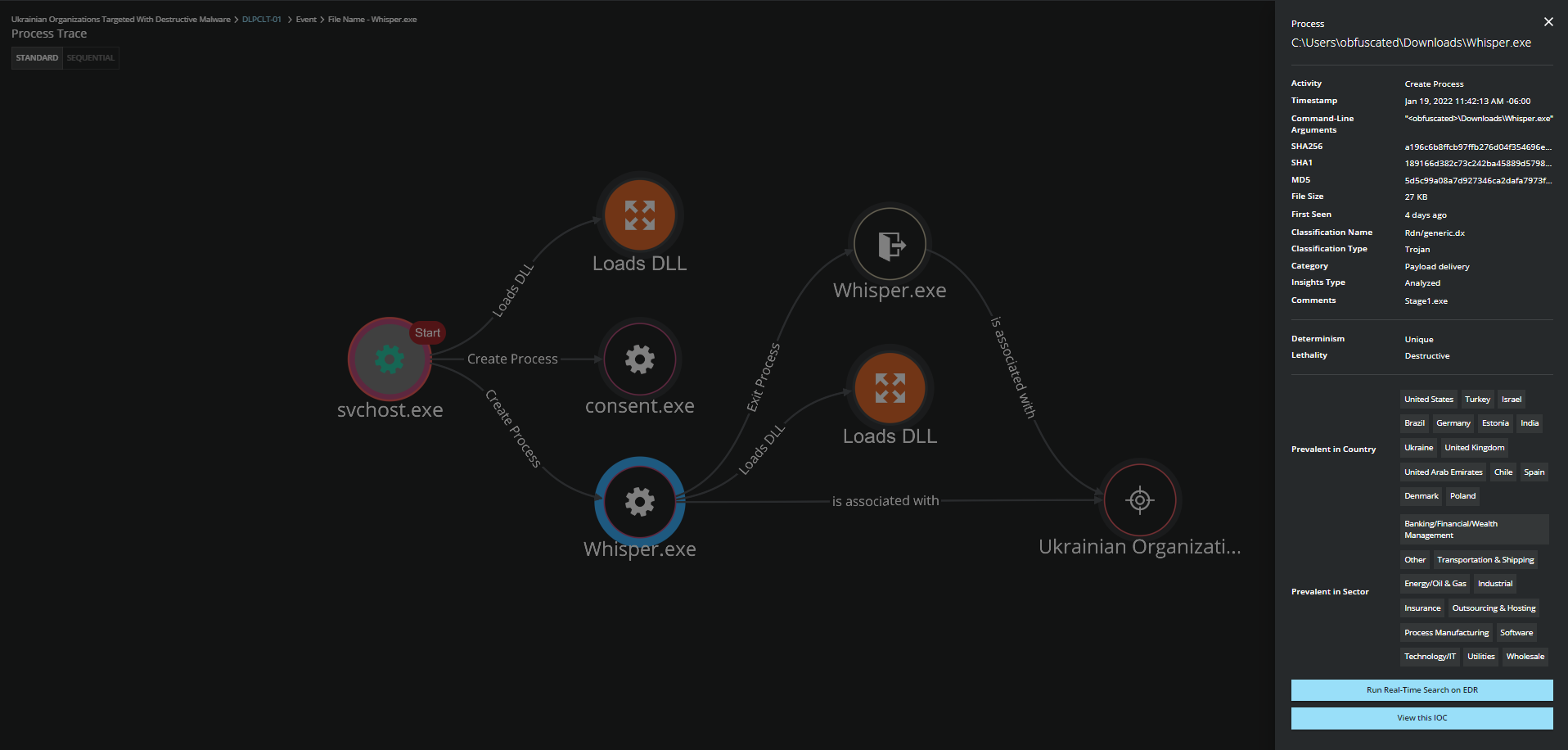

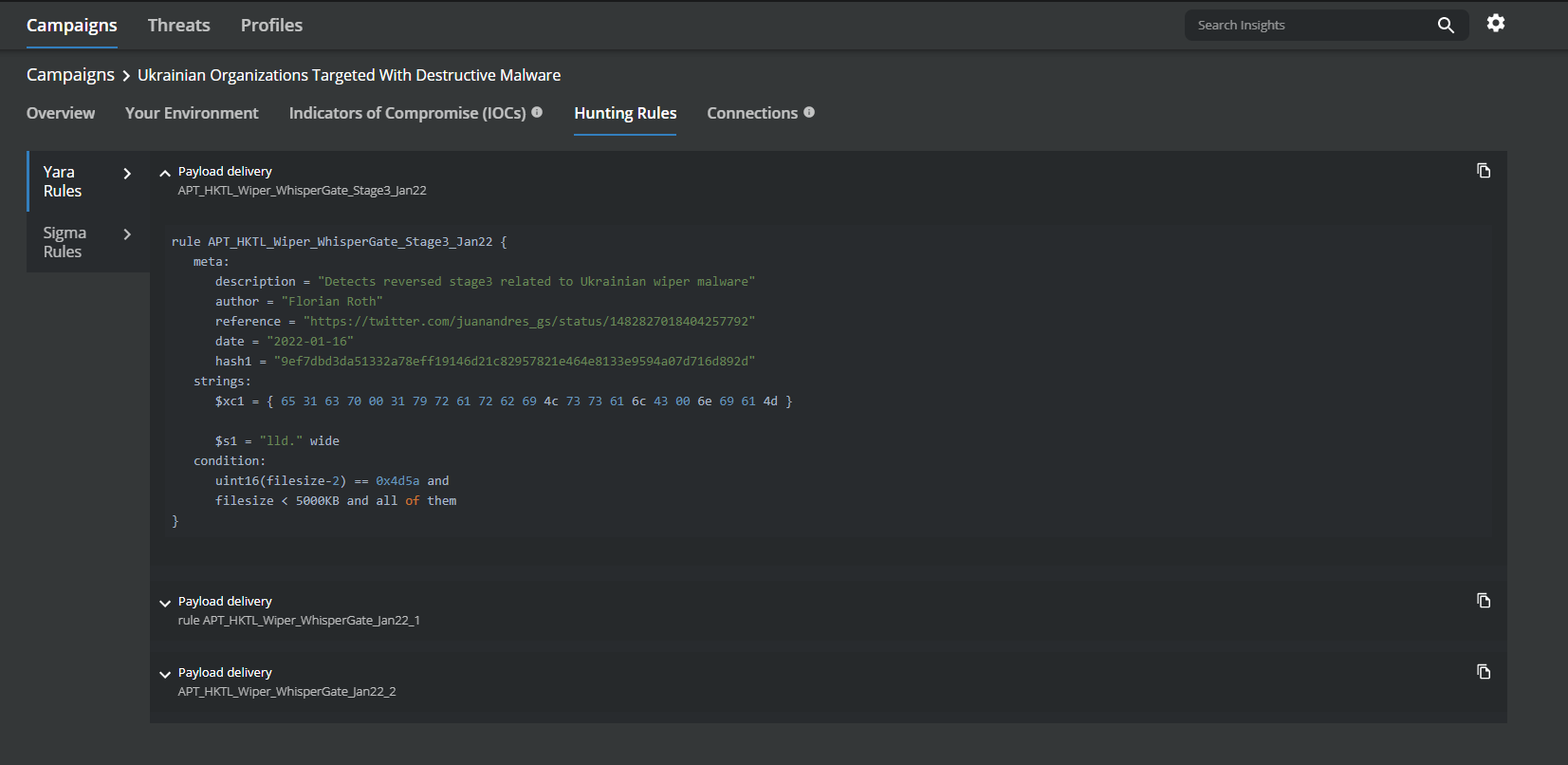

MVISION Insights ofrecerá la inteligencia de amenazas actual y los indicadores que se conocen de WhisperGate. MVISION Insights alertará de las detecciones y rastreos de procesos que se han observado y de los sistemas que requieren más atención para evitar que se propague la infección. MVISION Insights también incluirá reglas para la caza de amenazas y otra inteligencia recopilada sobre la actividad de la amenaza y del grupo ciberdelictivo responsable.

Nombre de la campaña: Ukrainian Organizations Targeted with Destructive Malware (Organizaciones ucranianas atacadas con malware destructivo)

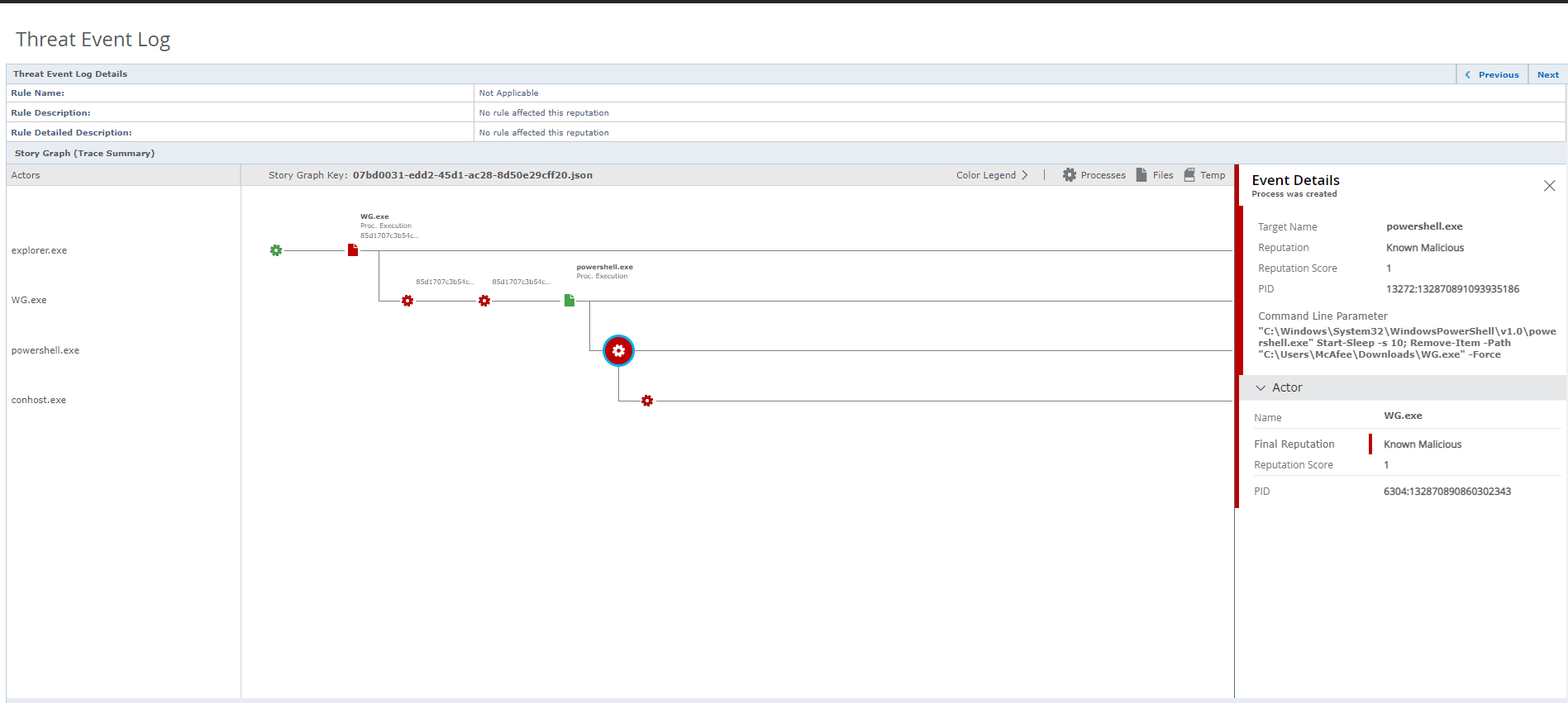

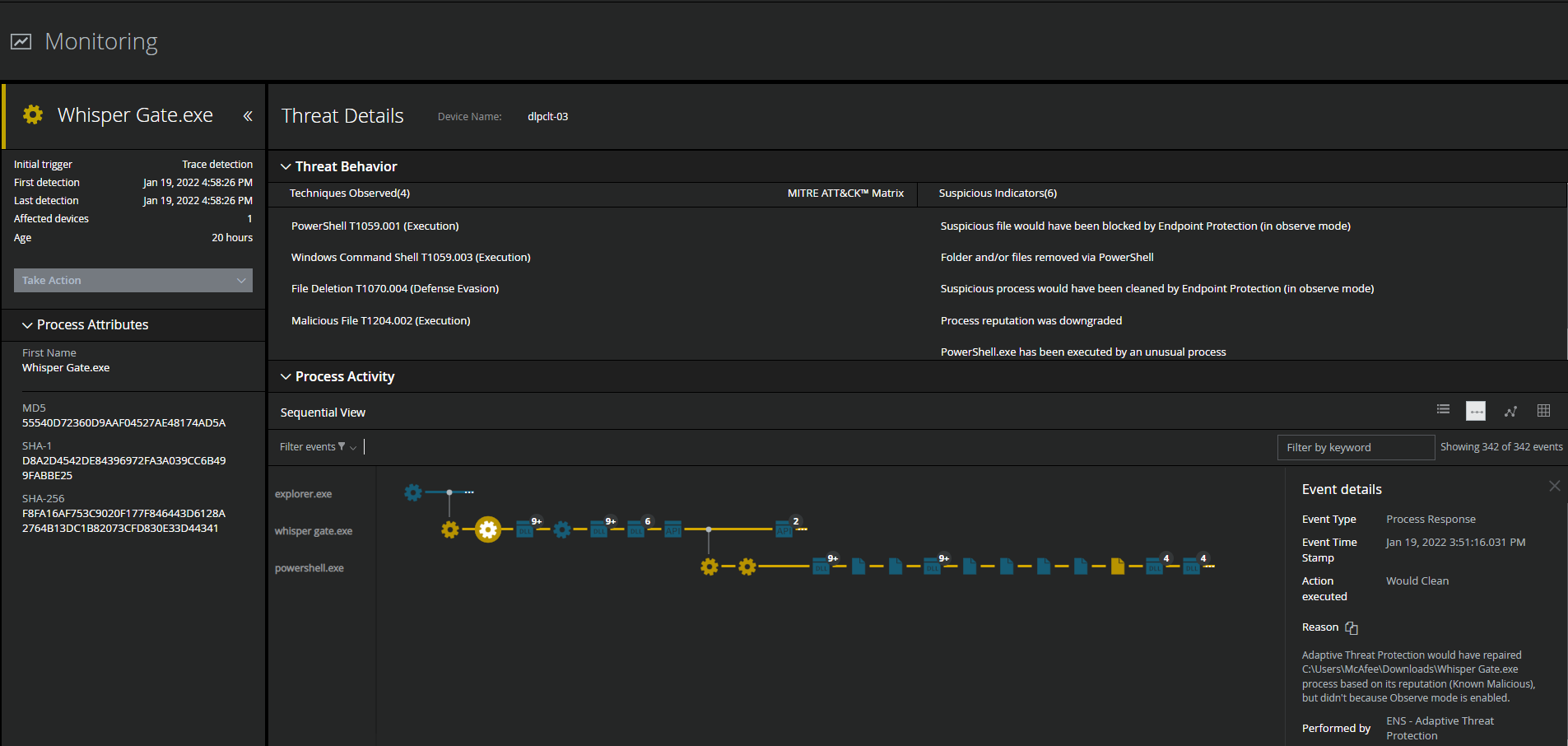

Detección de actividad maliciosa con MVISION EDR

MVISION EDR actualmente alerta sobre la actividad asociada a WhisperGate e indicará las técnicas MITRE ATT&CK y cualquier indicador sospechoso relacionado con la actividad del ciberdelincuente.

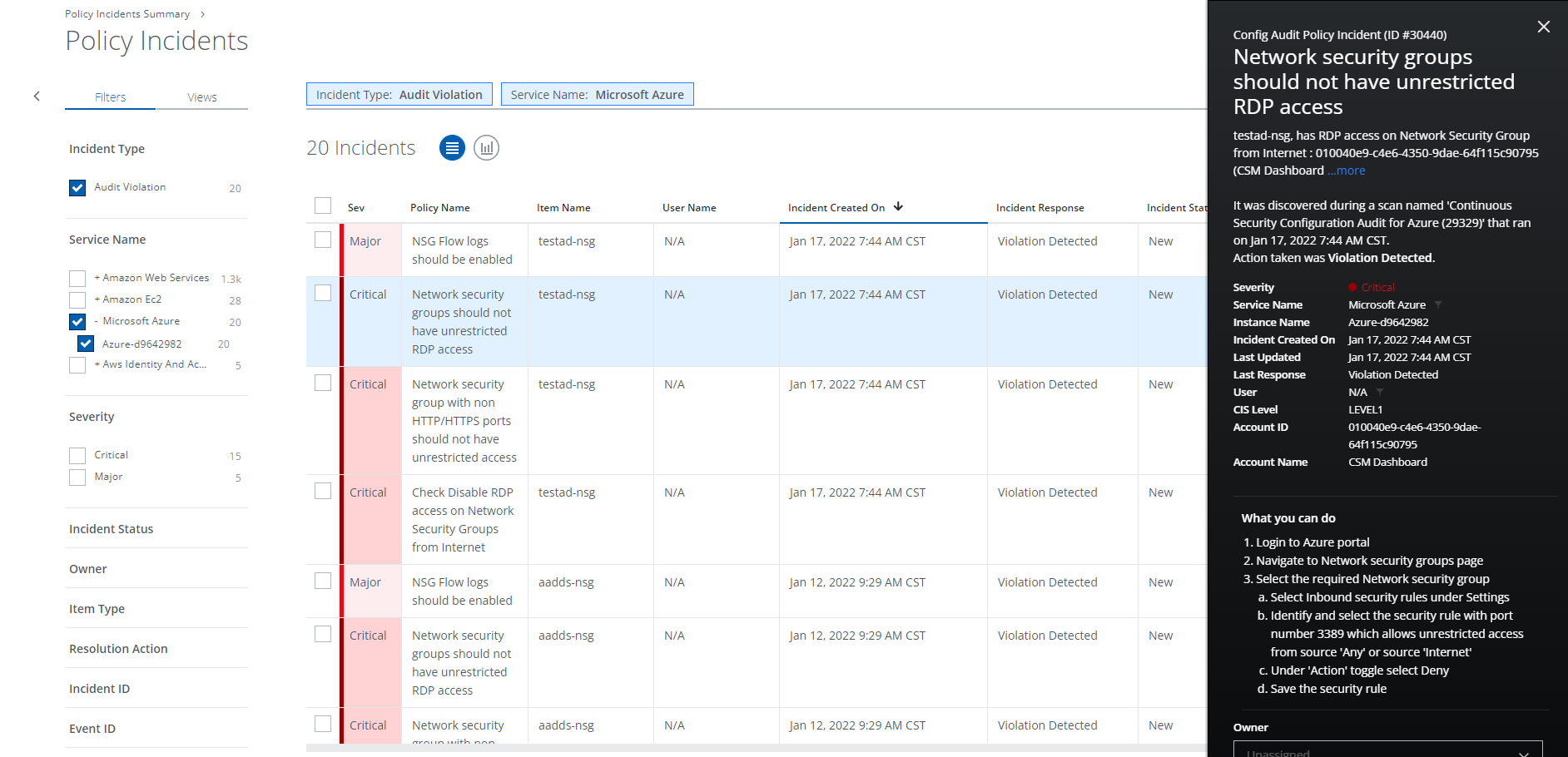

Protección de los servicios en la nube frente a los ataques con MVISION Cloud

Una de las recomendaciones de la CISA para luchar contra los ataques de WhisperGate es configurar correctamente los servicios y la infraestructura en la nube, y aplicar parches para las vulnerabilidades. Los controles de seguridad a través de la nube que ofrece MVISION Cloud/UCE permiten hacer análisis de vulnerabilidades y auditorías de configuración de su entorno en la nube. Es fundamental identificar las áreas de riesgo para impedir el acceso inicial a los ciberdelincuentes.

Trellix ofrece sesiones informativas sobre inteligencia de amenazas, además de talleres sobre la protección de datos y seguridad de la nube, para proporcionar a los clientes recomendaciones de mejores prácticas de uso de los controles de seguridad existentes y para protegerse contras las amenazas internas y externas. Póngase en contacto con nosotros si desea organizar un taller para su organización.

RECENT NEWS

-

Feb 26, 2026

jptempchange

-

Dec 16, 2025

Trellix NDR Strengthens OT-IT Security Convergence

-

Dec 16, 2025

Trellix NDR Strengthens OT-IT Security Convergence

-

Dec 11, 2025

Trellix Finds 97% of CISOs Agree Hybrid Infrastructure Provides Greater Resilience

-

Oct 29, 2025

Trellix Announces No-Code Security Workflows for Faster Investigation and Response

RECENT STORIES

Contenido destacado

Ver novedades

La ciberseguridad no es un secreto para nosotros. Pero somos una nueva empresa.

Manténgase al día de nuestra evolución.