Atualização sobre o WhisperGate, malware destrutivo visando a Ucrânia: inteligência sobre ameaças e atualização de proteções

Por Taylor Mullins, Mo Cashman e Raj Samani · 20 de janeiro de 2022

Notícias recentes de uma campanha de “ransomware” direcionada à Ucrânia resultaram em uma cobertura significativa da imprensa sobre não apenas a atribuição, mas também a possível motivação. Diferente das campanhas tradicionais de ransomware, onde a motivação é óbvia, acredita-se que esta campanha seja de natureza “pseudo”. Em outras palavras, a intenção provavelmente é a de causar a destruição dos sistemas infectados, uma vez que o apagador no estágio 4 simplesmente sobrescreve dados no sistema da vítima, o que significa que nenhuma descriptografia é possível. O software malicioso lança uma nota falsa de ransomware enquanto substitui o registro de inicialização mestre em segundo plano. A nota de resgate contém um endereço de Bitcoin para enviar o pagamento do resgate e contém uma ID Tox para contatar o ator da ameaça. O processo de infecção é realizado utilizando-se a ferramenta Impacket disponível publicamente.

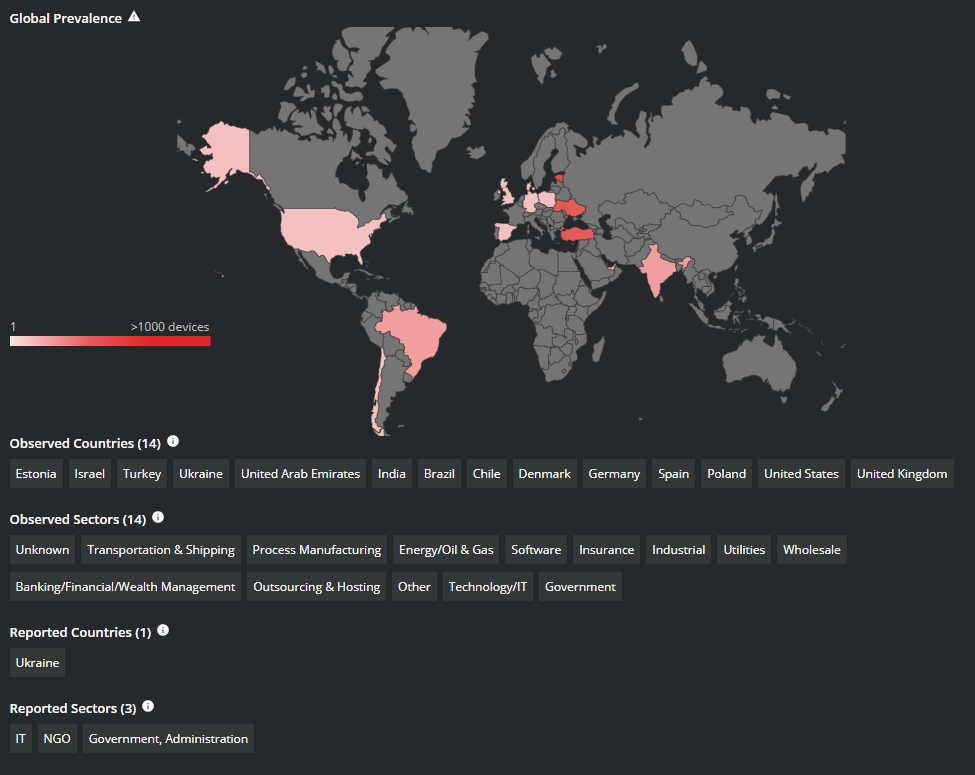

Embora o malware WhisperGate tenha sido inicialmente detectado em ataques contra a Ucrânia, detecções adicionais começaram a ser vistas em todo o mundo. A equipe Advanced Threat Research da Trellix realizou a seguinte análise do WhisperGate.

Etapas recomendadas para minimização do WhisperGate

O aviso divulgado pela CISA fornece várias recomendações para proteger seu ambiente contra o WhisperGate que foram coletadas a partir de sua análise de amostras de malware descoberto em ambientes reais.

- Verifique se todo o acesso remoto à rede da organização e o acesso privilegiado ou administrativo exige autenticação multifator.

- Certifique-se de que o software esteja atualizado, priorizando atualizações que lidem com vulnerabilidades que estão sendo exploradas.

- Desabilite todas as portas e protocolos que não sejam essenciais para os negócios.

- Ensure that Cloud Service security controls have been reviewed and implemented.

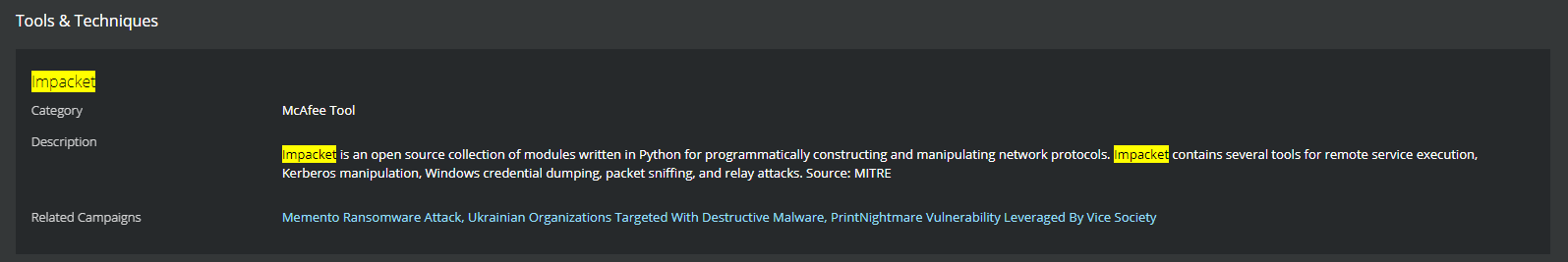

Ferramentas de código aberto observadas em ataques

Uma ferramenta de código aberto observada em ataques usando o WhisperGate é o Impacket. O Impacket é uma coleção de scripts Python que podem ser usados por um atacante para alvejar protocolos de rede do Windows. Essa ferramenta pode ser usada para enumerar usuários, capturar hashes, mover-se lateralmente e escalar privilégios. O Impacket também tem sido usado por grupos APT, especialmente o Wizard Spider e o Stone Panda.

Nas invasões observadas relacionadas ao WhisperGate, o malware é executado via Impacket para ajudar atores de ameaças em movimentação lateral e execução.

Detecções globais e proteções da Trellix

A inteligência sobre ameaças da Trellix ao redor do mundo está detectando todos os indicadores conhecidos analisados nesta campanha.

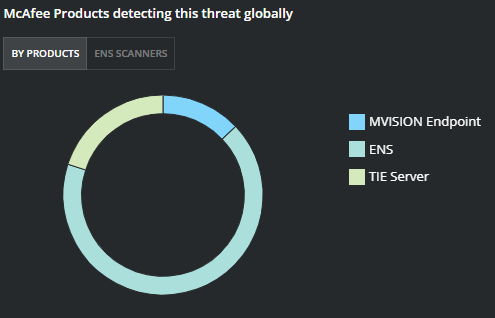

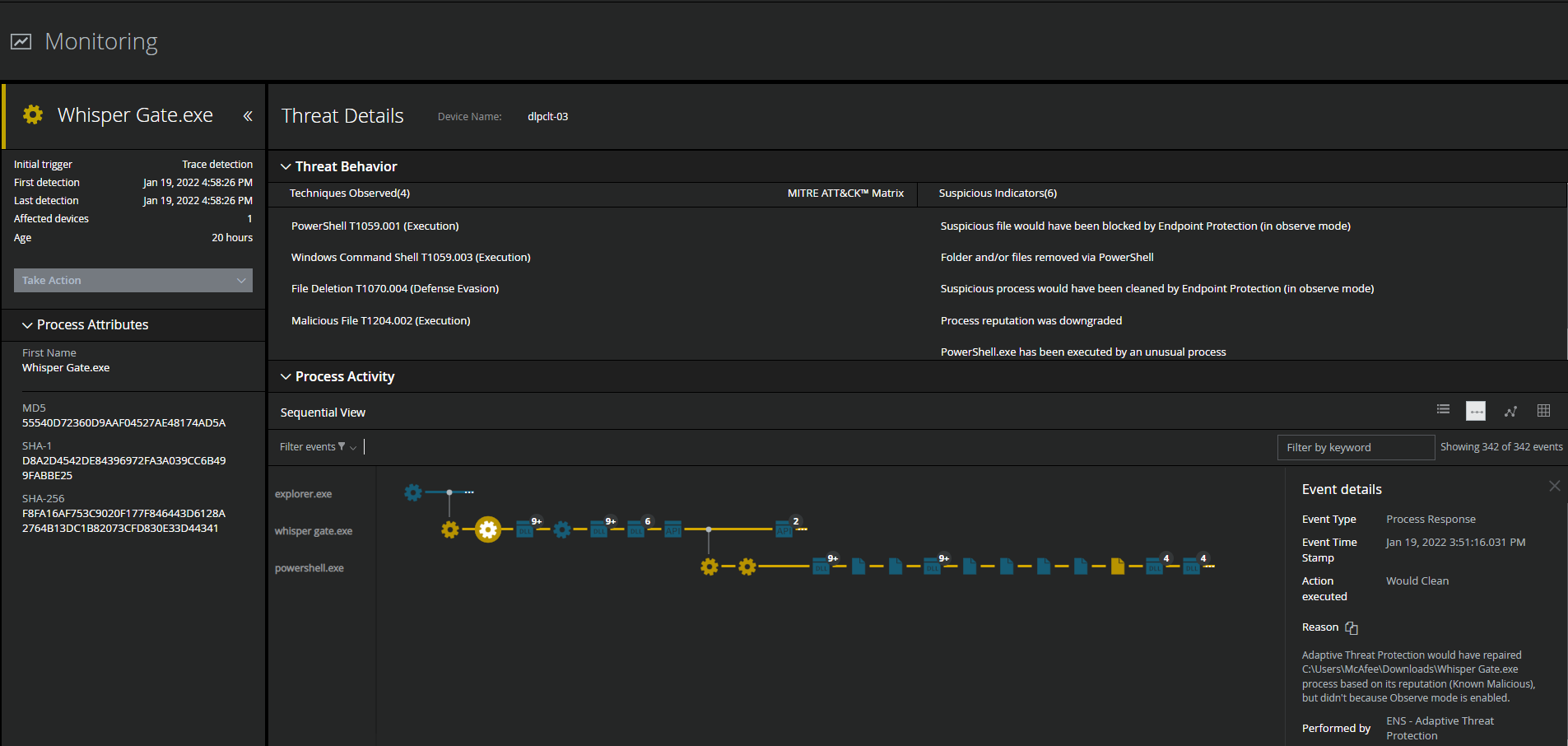

Bloqueando ataques do WhisperGate com segurança para terminais

O Trellix ENS está detectando IOCs do WhisperGate do ponto de vista das detecções de assinaturas e do comportamento de malware associado à atividade do WhisperGate.

Inteligência sobre ameaças do WhisperGate fornecida pela equipe do Advanced Threat Research da Trellix e pelo MVISION Insights

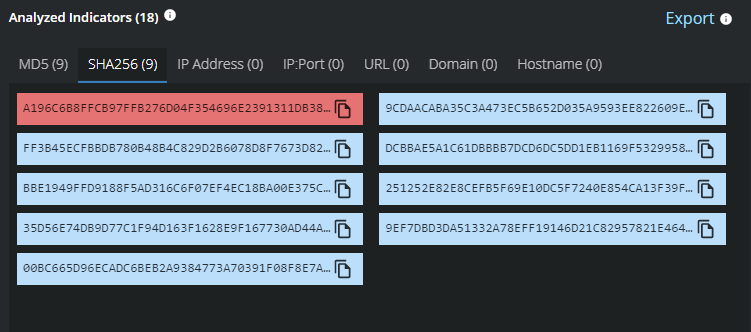

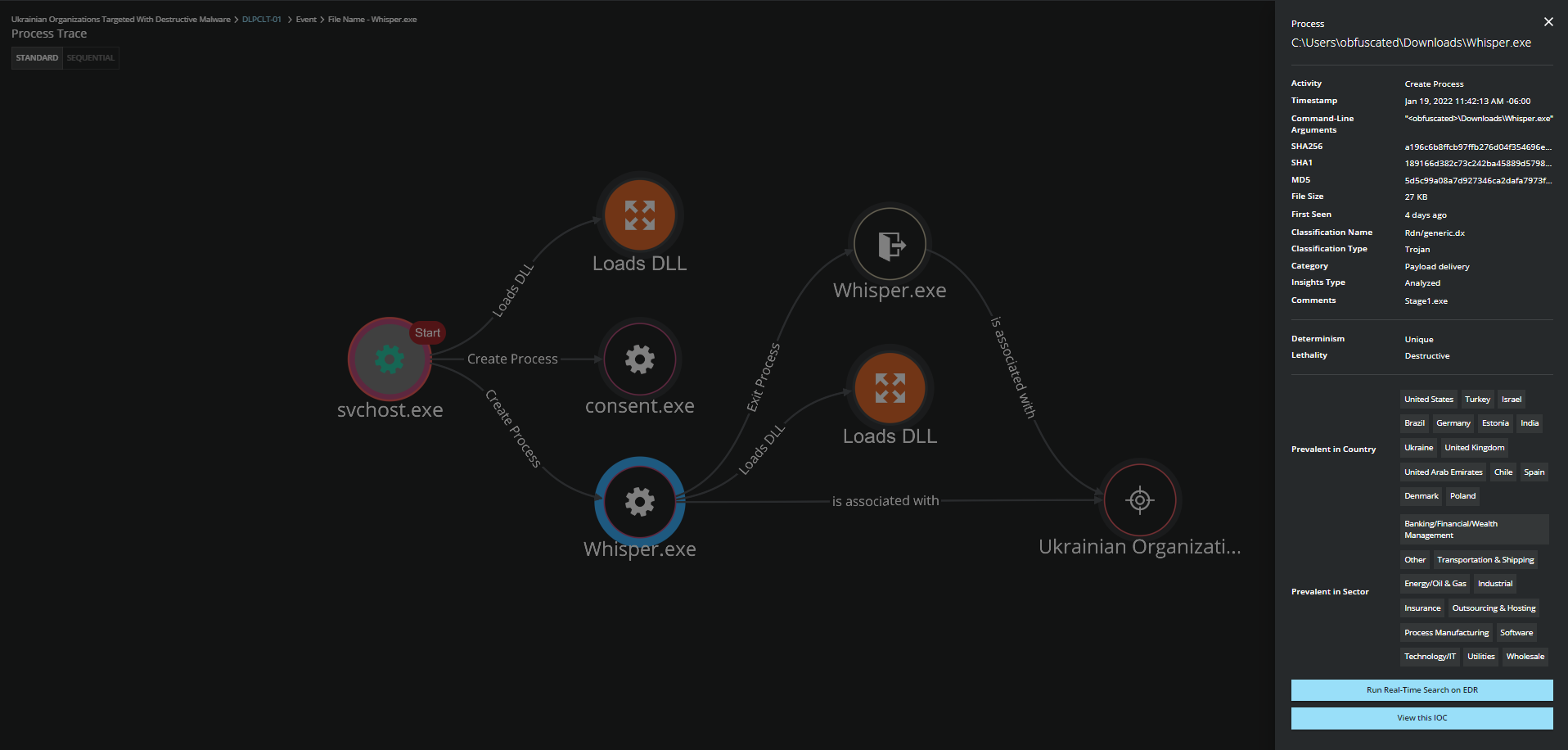

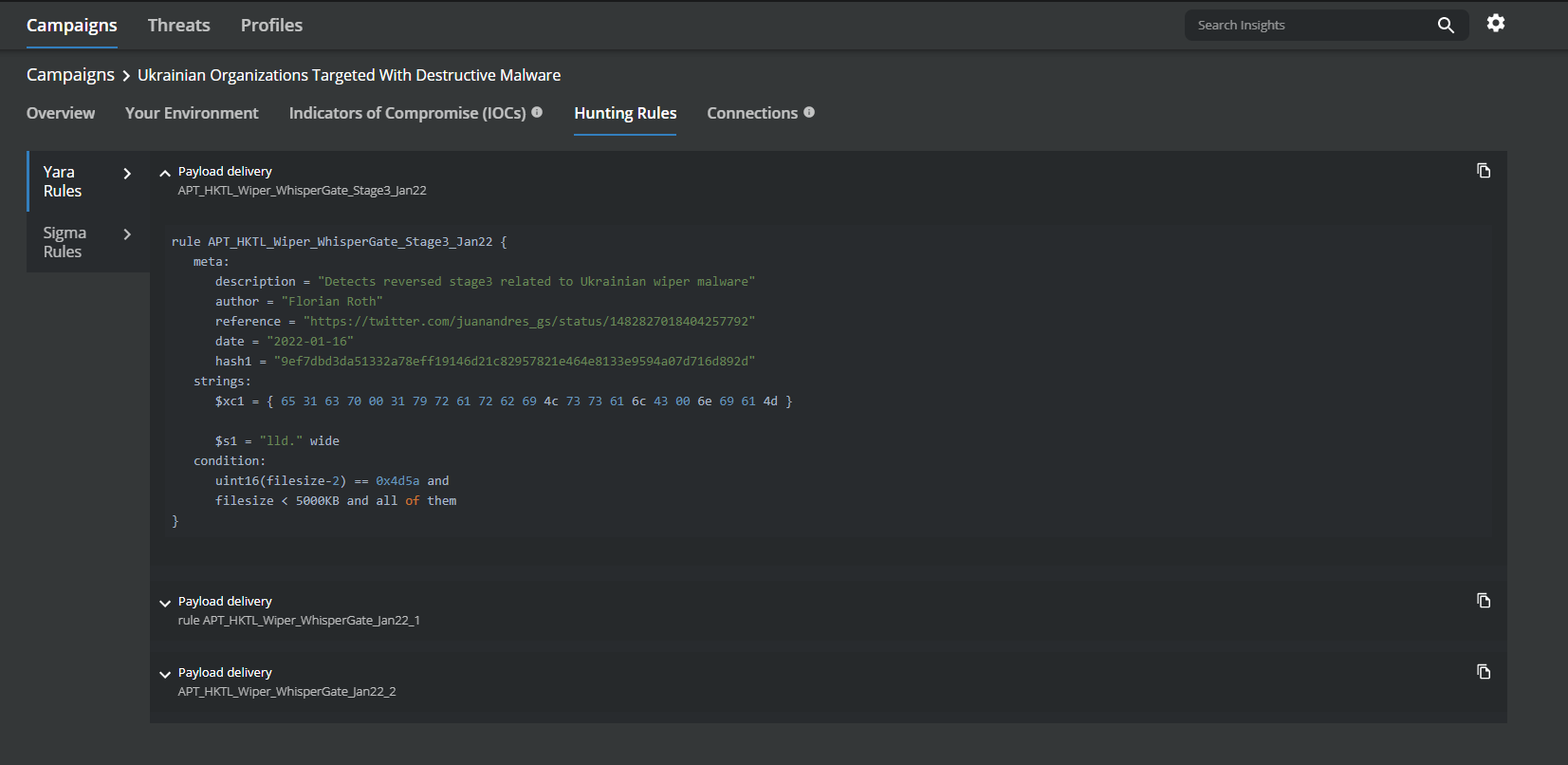

O MVISION Insights fornecerá a inteligência sobre ameaças atual e os indicadores conhecidos do WhisperGate. O MVISION Insights alertará para detecções e rastreamentos de processo que tenham sido observados e sistemas que exijam atenção adicional para prevenir infecções generalizadas. O MVISION Insights também incluirá regras de caça para a ameaça e mais coleta de inteligência sobre a atividade da ameaça e dos adversários.

Nome da campanha: organizações ucranianas alvo de malware destrutivo

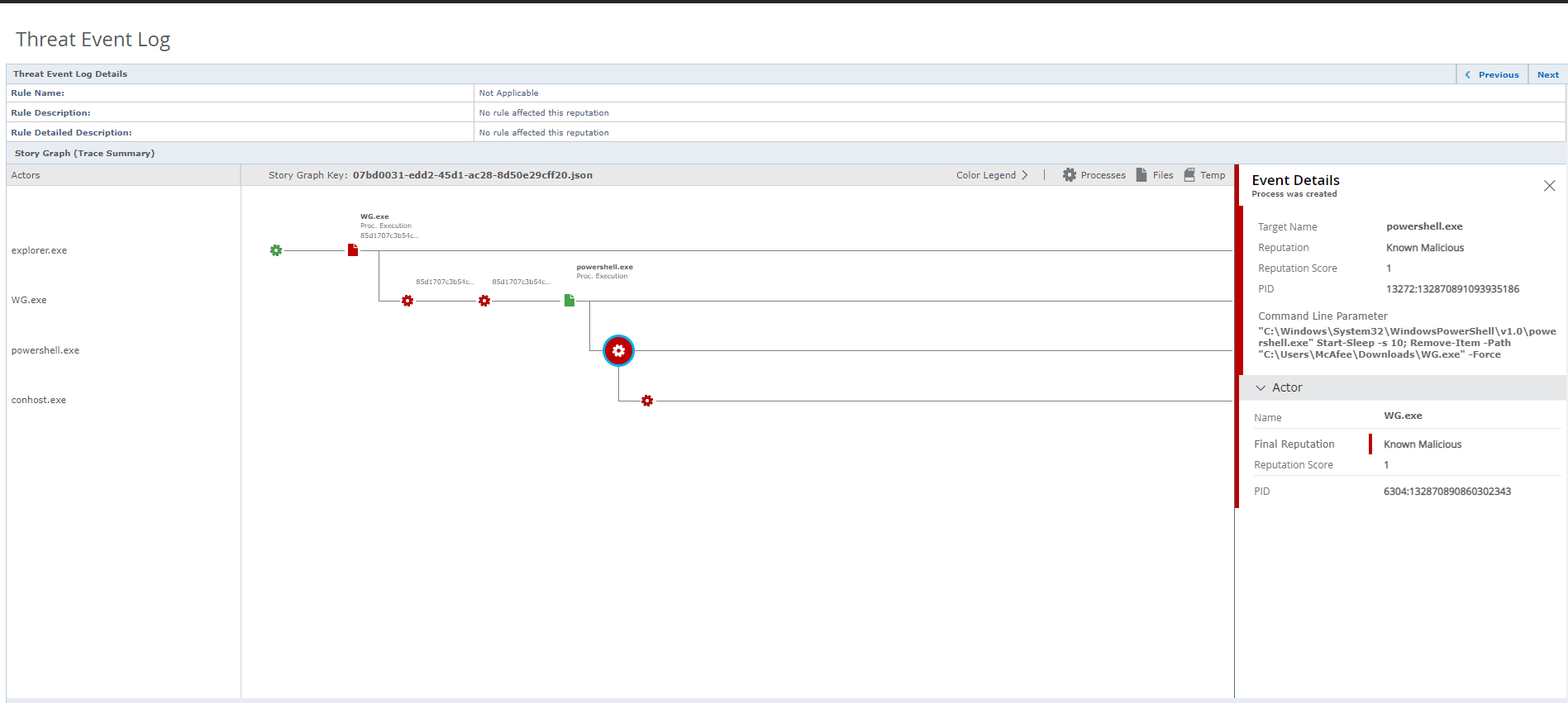

Detecção de atividade maliciosa com o MVISION EDR

O MVISION EDR está alertando para a atividade associada ao WhisperGate e observará as técnicas do MITRE e quaisquer indicadores suspeitos relacionados à atividade adversária.

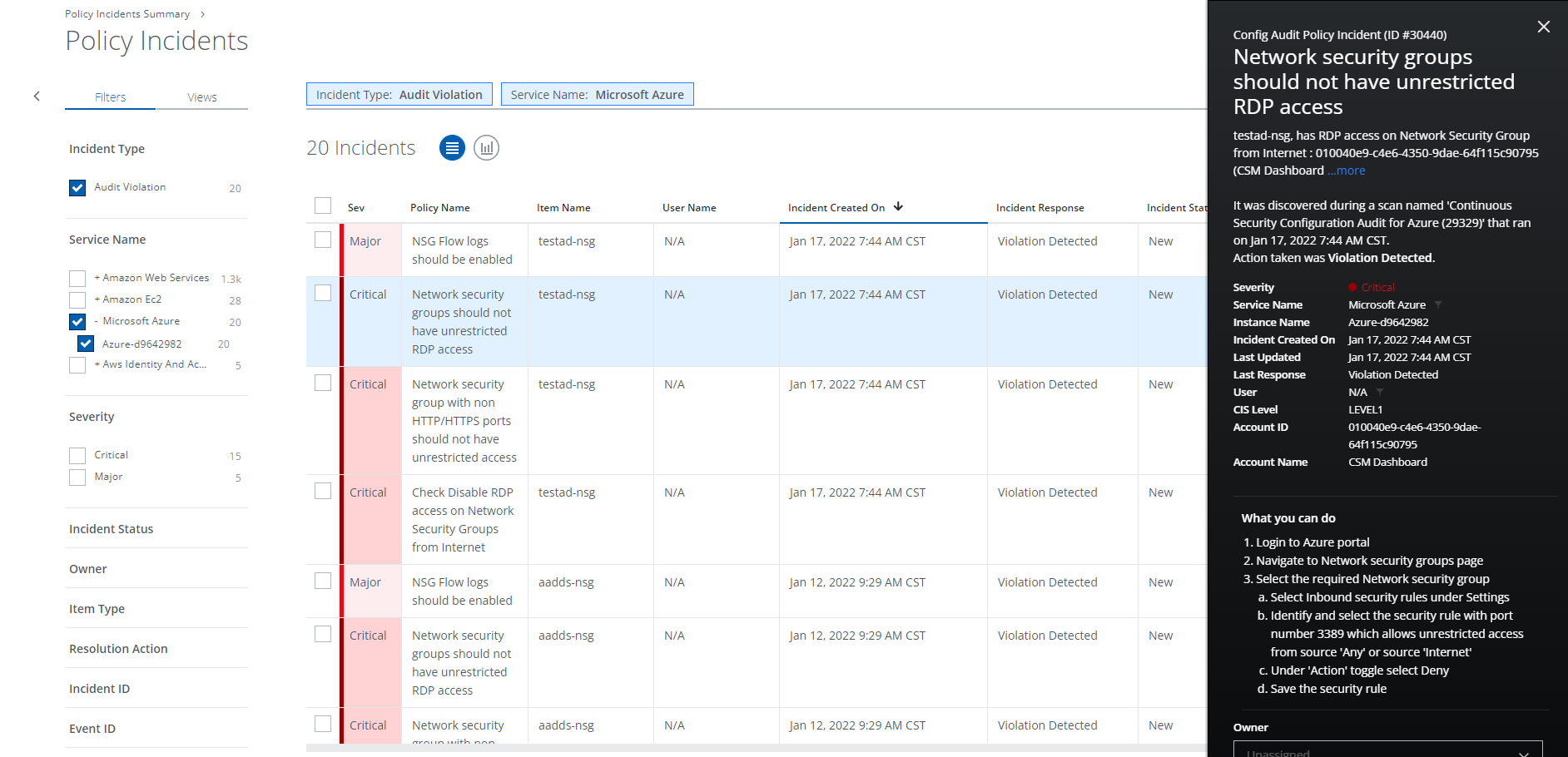

Proteção de serviços na nuvem contra ataques com MVISION Cloud

Uma das recomendações da CISA para minimizar os ataques do WhisperGate é garantir que os serviços e a infraestrutura na nuvem sejam configurados adequadamente e as vulnerabilidades corrigidas. Os controles de segurança na nuvem fornecidos no MVISION Cloud/UCE permitem varreduras de vulnerabilidade e auditorias de configuração do seu ambiente de nuvem. Identificar áreas de risco é fundamental para não permitir que os adversários tenham acesso inicial.

A Trellix oferece instruções de inteligência sobre ameaças, juntamente com workshops de segurança na nuvem e proteção de dados para fornecer aos clientes recomendações de melhores práticas sobre como utilizar seus controles de segurança existentes para proteger contra ameaças internas e de adversários. Se quiser agendar um workshop para sua organização, entre em contato.

RECENT NEWS

-

Feb 26, 2026

jptempchange

-

Dec 16, 2025

Trellix NDR Strengthens OT-IT Security Convergence

-

Dec 16, 2025

Trellix NDR Strengthens OT-IT Security Convergence

-

Dec 11, 2025

Trellix Finds 97% of CISOs Agree Hybrid Infrastructure Provides Greater Resilience

-

Oct 29, 2025

Trellix Announces No-Code Security Workflows for Faster Investigation and Response

RECENT STORIES

Conteúdo em destaque

Veja as últimas novidades

Nós conhecemos bem a segurança cibernética. Porém, somos uma empresa jovem.

Mantenha-se informado enquanto evoluímos.