우크라이나를 대상으로 하는 파괴적인 맬웨어 WhisperGate에 대한 업데이트 - 위협 인텔리전스 및 보호 업데이트

저자: Taylor Mullins, Mo Cashman, Raj Samani · 2022년 1월 20일

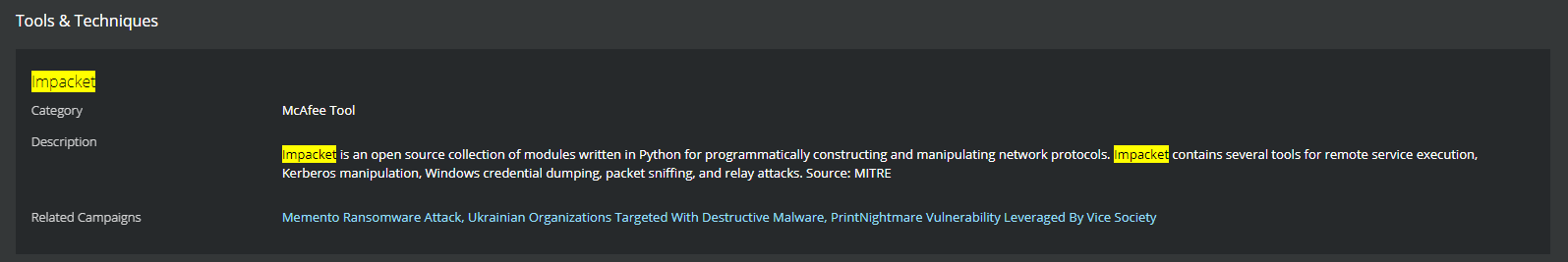

우크라이나를 대상으로 한 ‘랜섬웨어’ 캠페인에 대한 최근 뉴스 보도와 관련하여 귀속 요인뿐만 아니라 가능한 동기에 대해서도 상당한 언론 보도가 뒤따랐습니다. 동기가 분명한 기존 랜섬웨어 캠페인과 달리 이 캠페인은 본질적으로 가짜로 보입니다. 다시 말해서, 단계 4의 와이퍼는 단순히 피해자 시스템의 데이터를 덮어써서 암호 해독이 불가능하므로 감염된 시스템을 파괴하는 것이 그 의도일 가능성이 있습니다. 악의적 소프트웨어는 백그라운드에서 마스터 부트 레코드를 덮어쓰는 한편 가짜 랜섬웨어 노트를 남깁니다. 랜섬웨어 노트에는 몸값을 보낼 Bitcoin 주소와 위협 행위자에게 연락할 수 있는 Tox ID가 포함되어 있습니다. 감염 프로세스는 공개적으로 사용 가능한 Impacket 도구를 사용하여 수행됩니다.

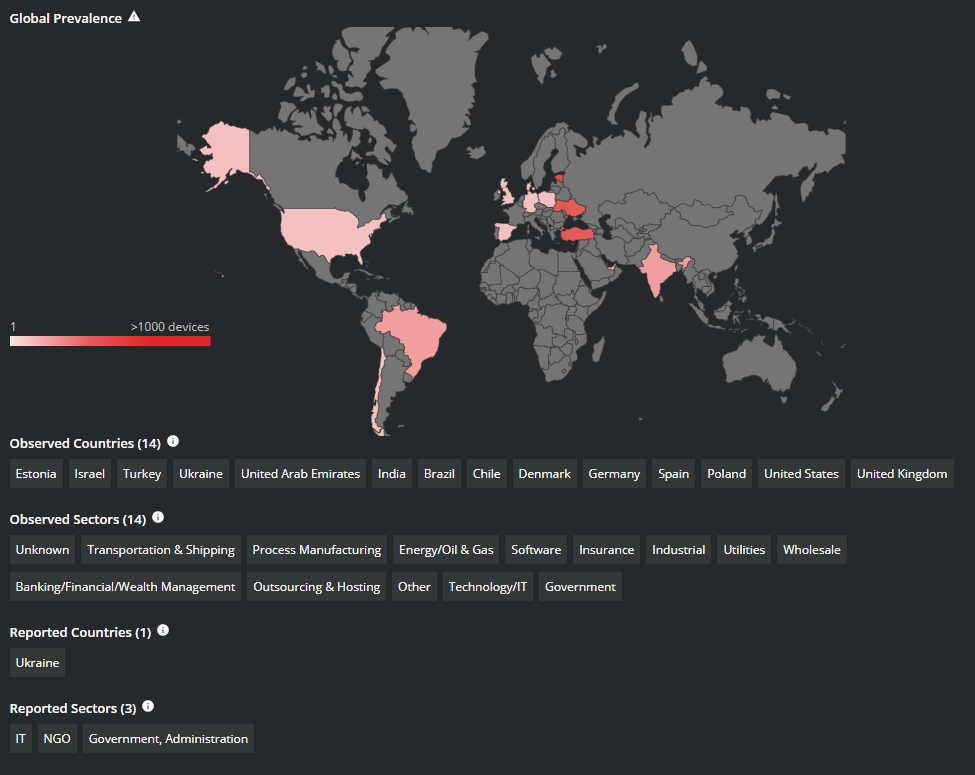

WhisperGate 맬웨어는 우크라이나에 대한 공격에서 처음 탐지되었지만 전 세계적으로 추가 탐지가 발견되기 시작했습니다. Trellix Advanced Threat Research 팀은 WhisperGate에 대한 다음 분석을 정리했습니다.

WhisperGate 완화를 위한 권장 단계

CISA에서 발표한 경고문은 현장에서 발견된 맬웨어 샘플의 분석에서 수집된, WhisperGate로부터 환경을 보호하기 위한 몇 가지 권장 사항을 제공합니다.

- 조직의 네트워크에 대한 모든 원격 액세스와 권한 있는 액세스 또는 관리 액세스에 다단계 인증이 필요한지 확인합니다.

- 소프트웨어가 최신 상태인지 확인하고 악용되는 취약성을 해결하는 업데이트에 우선순위를 둡니다.

- 비즈니스 목적에 필수적이지 않은 모든 포트와 프로토콜을 비활성화합니다.

- 클라우드 서비스 보안 제어가 검토 및 구현되었는지 확인합니다.

CISA: 잠재적인 심각한 위협으로부터 보호하기 위해 즉시 사이버 보안 조치 구현

공격에서 관찰되는 오픈 소스 도구

WhisperGate를 사용한 공격에서 관찰되는 오픈 소스 도구는 Impacket입니다. Impacket은 Windows 네트워크 프로토콜을 대상으로 하는 공격자가 사용할 수 있는 Python 스크립트 모음입니다. 이 도구는 사용자를 열거하고, 해시를 캡처하고, 측면으로 이동하고, 권한을 에스컬레이션하는 데 사용할 수 있습니다. 또한 Impacket은 특히 Wizard Spider와 Stone Panda에서 APT 그룹에 의해 사용되었습니다.

WhisperGate와 관련하여 관찰된 침입에서는 측면 이동 및 실행에서 위협 행위자를 지원하기 위해 Impacket을 통해 맬웨어가 실행됩니다.

Trellix 보호 및 글로벌 탐지

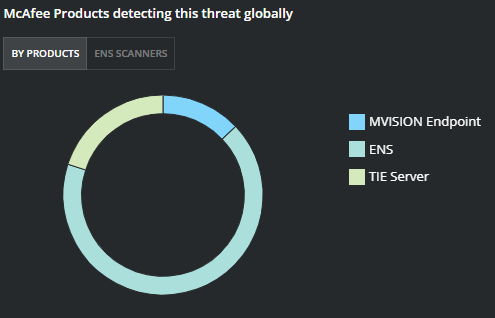

Trellix 글로벌 위협 인텔리전스는 현재 이 캠페인에 대해 알려진 모든 분석 지표를 탐지하고 있습니다.

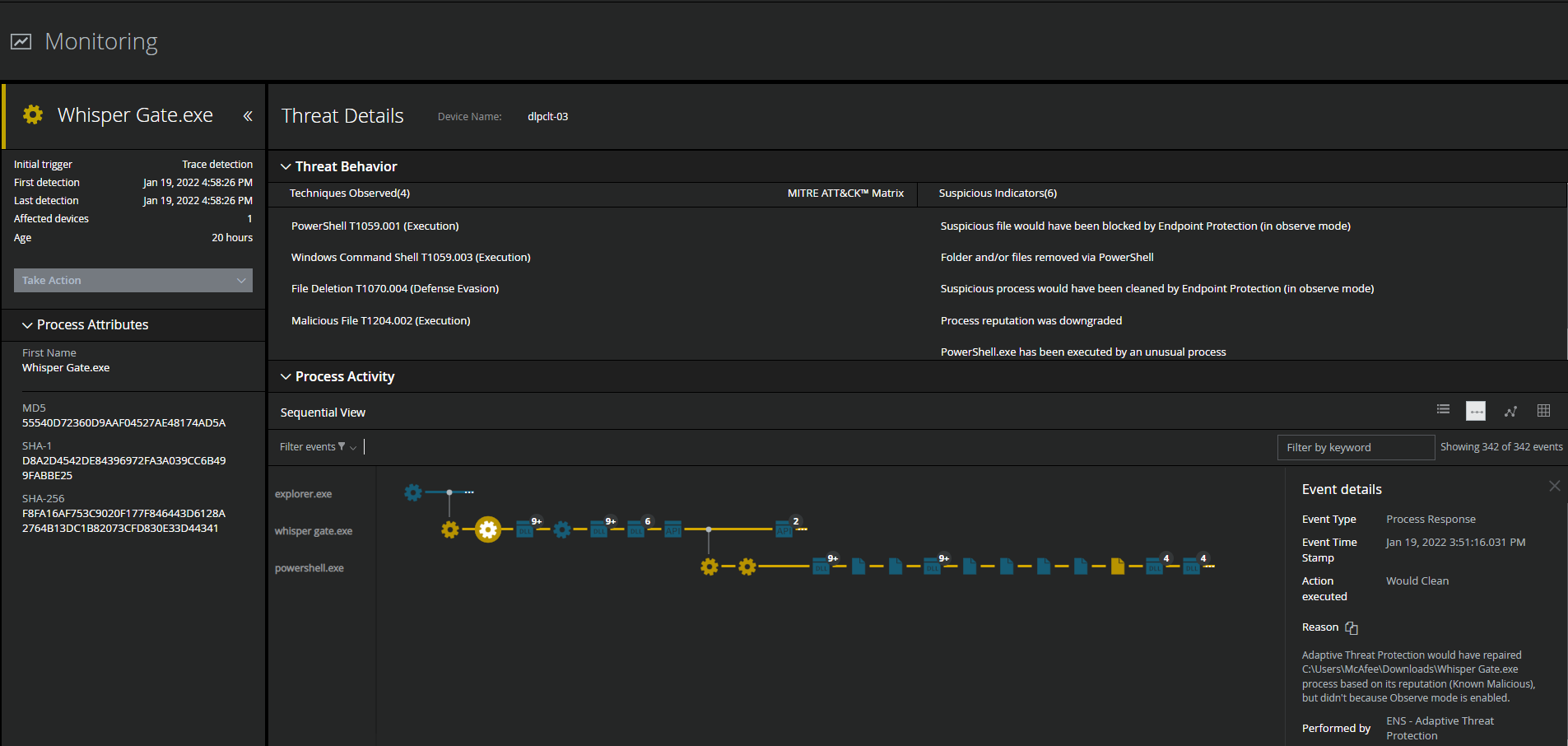

Endpoint Security로 WhisperGate 공격 차단

Trellix ENS는 현재 WhisperGate 활동과 관련하여 시그니처 탐지 및 맬웨어 동작의 관점에서 WhisperGate IOC를 탐지하고 있습니다.

Trellix Advanced Threat Research 팀 및 MVISION Insights의 WhisperGate 위협 인텔리전스

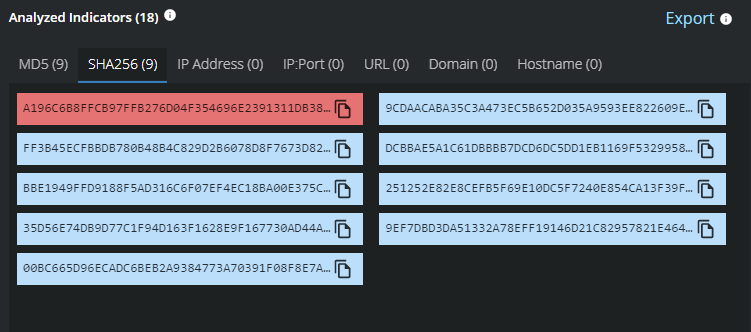

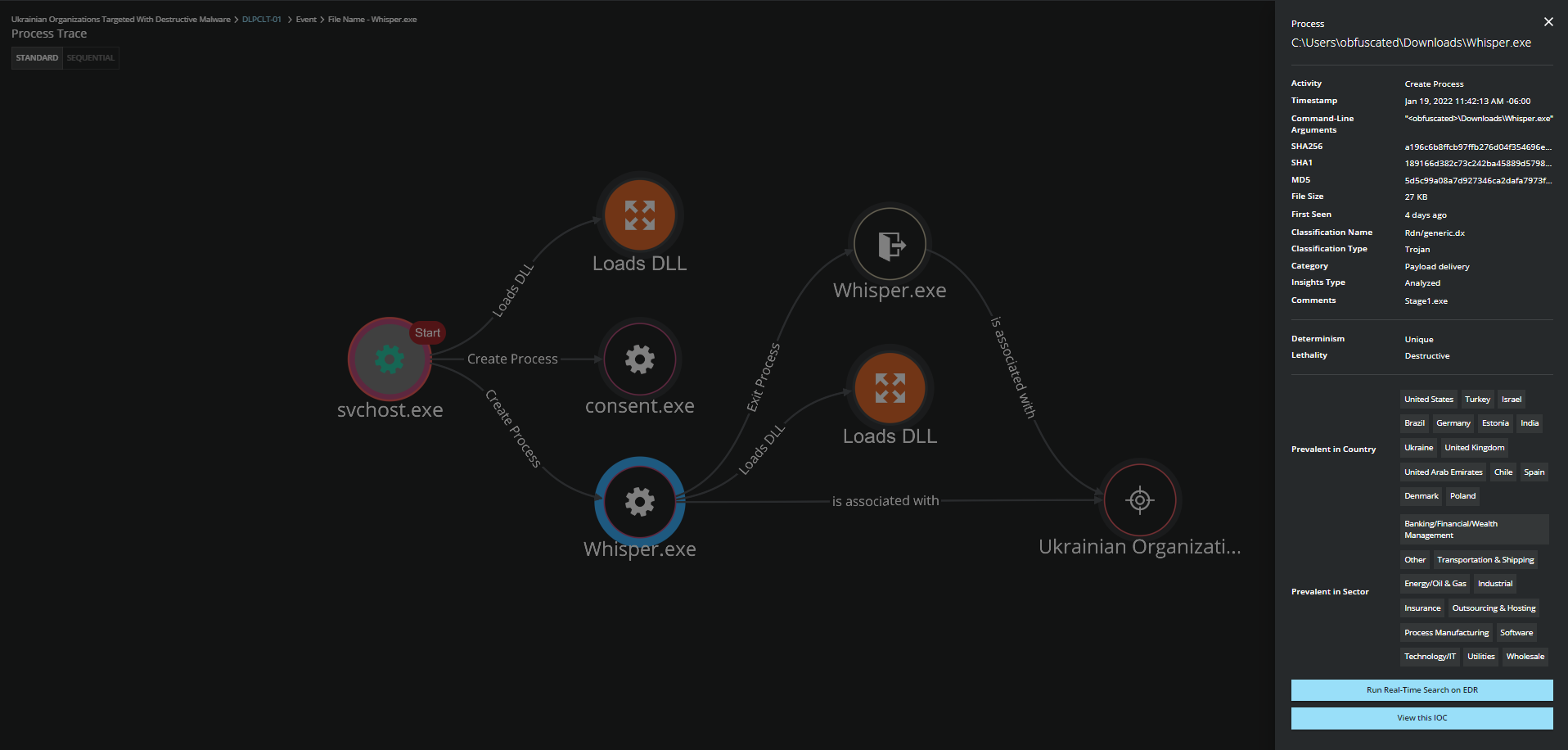

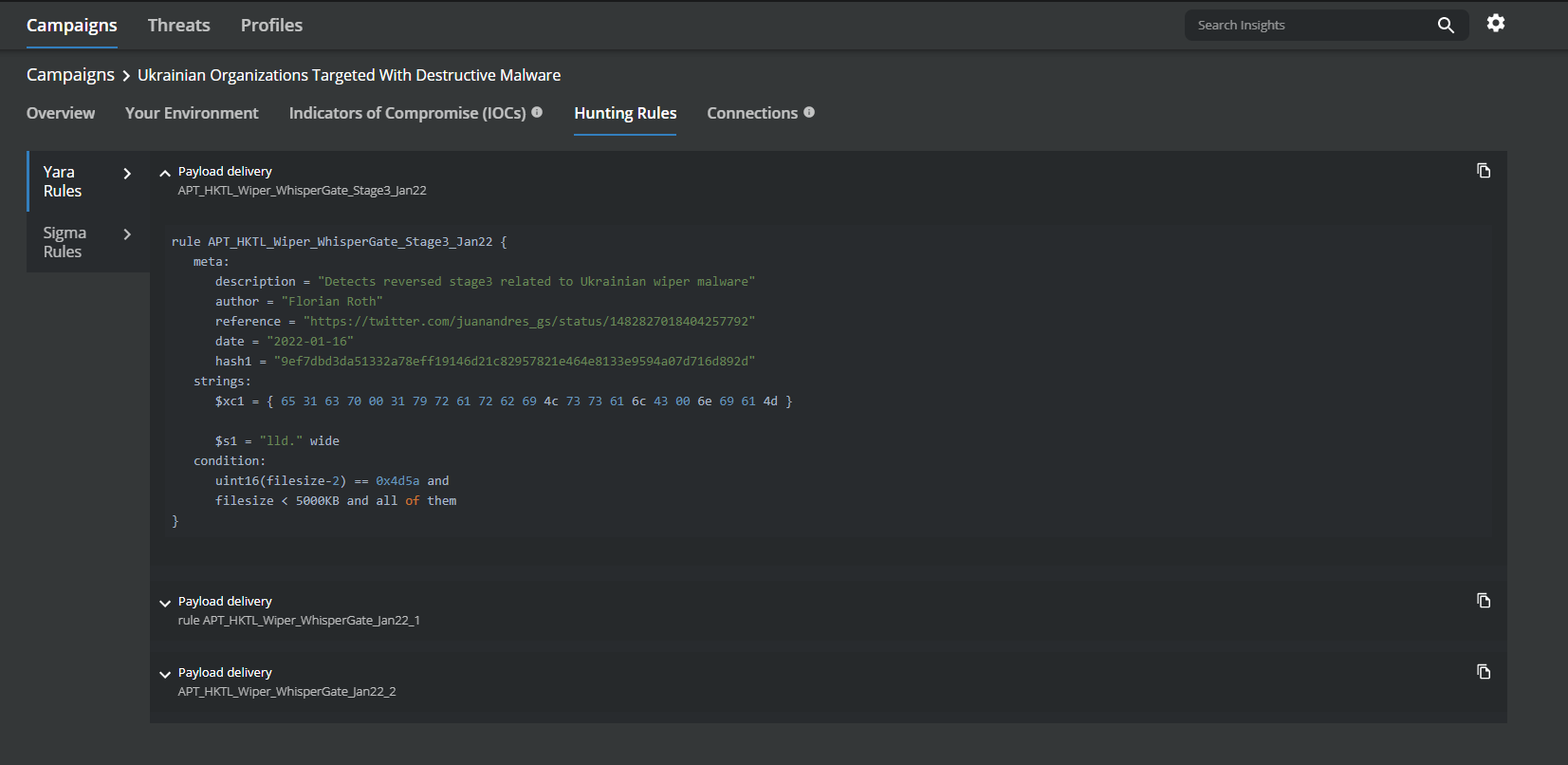

MVISION Insights는 WhisperGate에 대한 현재의 위협 인텔리전스와 알려진 지표를 제공합니다. MVISION Insights는 관찰된 탐지 및 프로세스 추적, 그리고 광범위한 감염을 방지하기 위해 추가 주의가 필요한 시스템에 대해 경고합니다. MVISION Insights는 위협 헌팅을 위한 헌팅 규칙, 그리고 위협 활동과 공격자에 대한 추가적인 인텔리전스 수집도 포함합니다.

캠페인 이름: 파괴적인 맬웨어의 대상이 된 우크라이나 조직

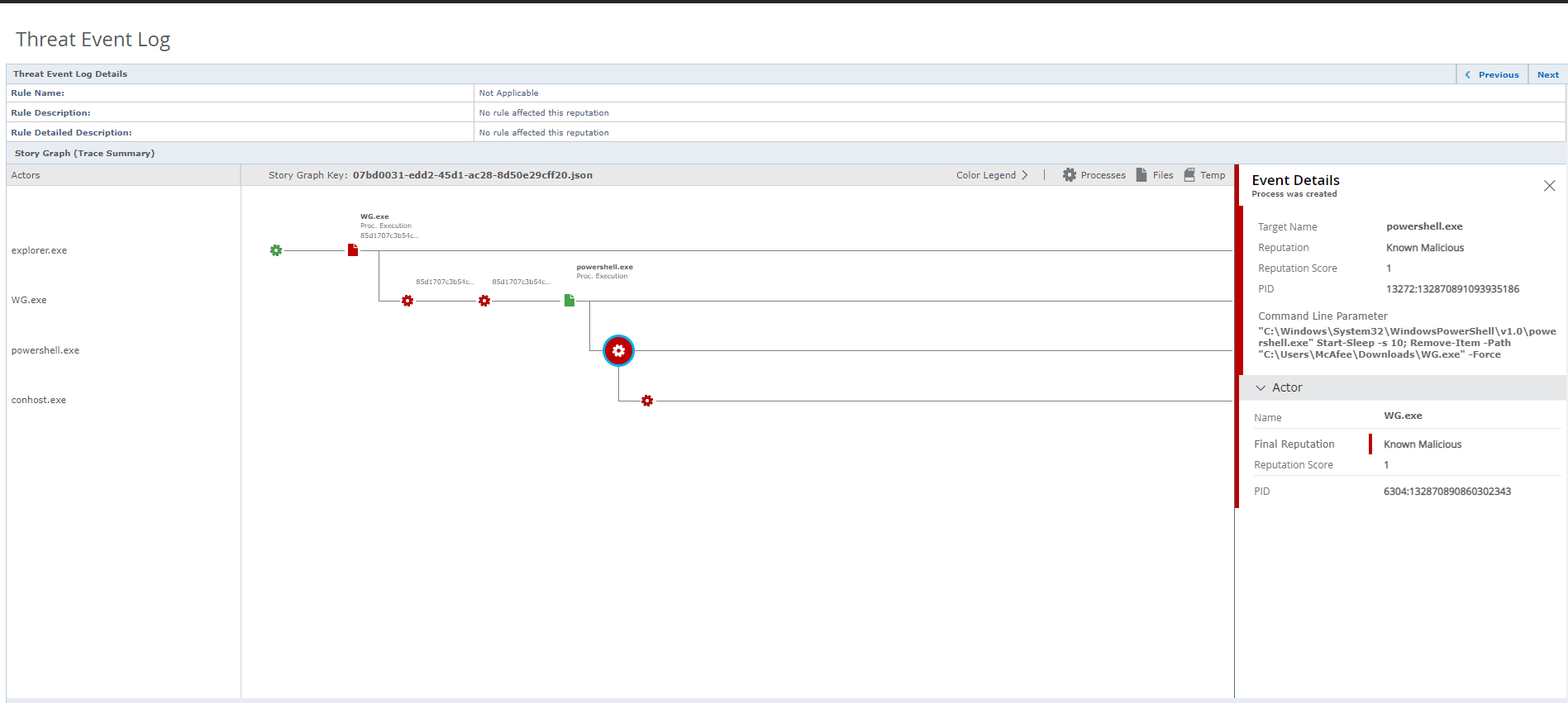

MVISION EDR로 악의적인 활동 탐지

MVISION EDR은 현재 WhisperGate와 관련된 활동에 대해 경고하고 있으며, MITRE 기법 및 공격자 활동과 관련된 의심스러운 지표를 주시할 것입니다.

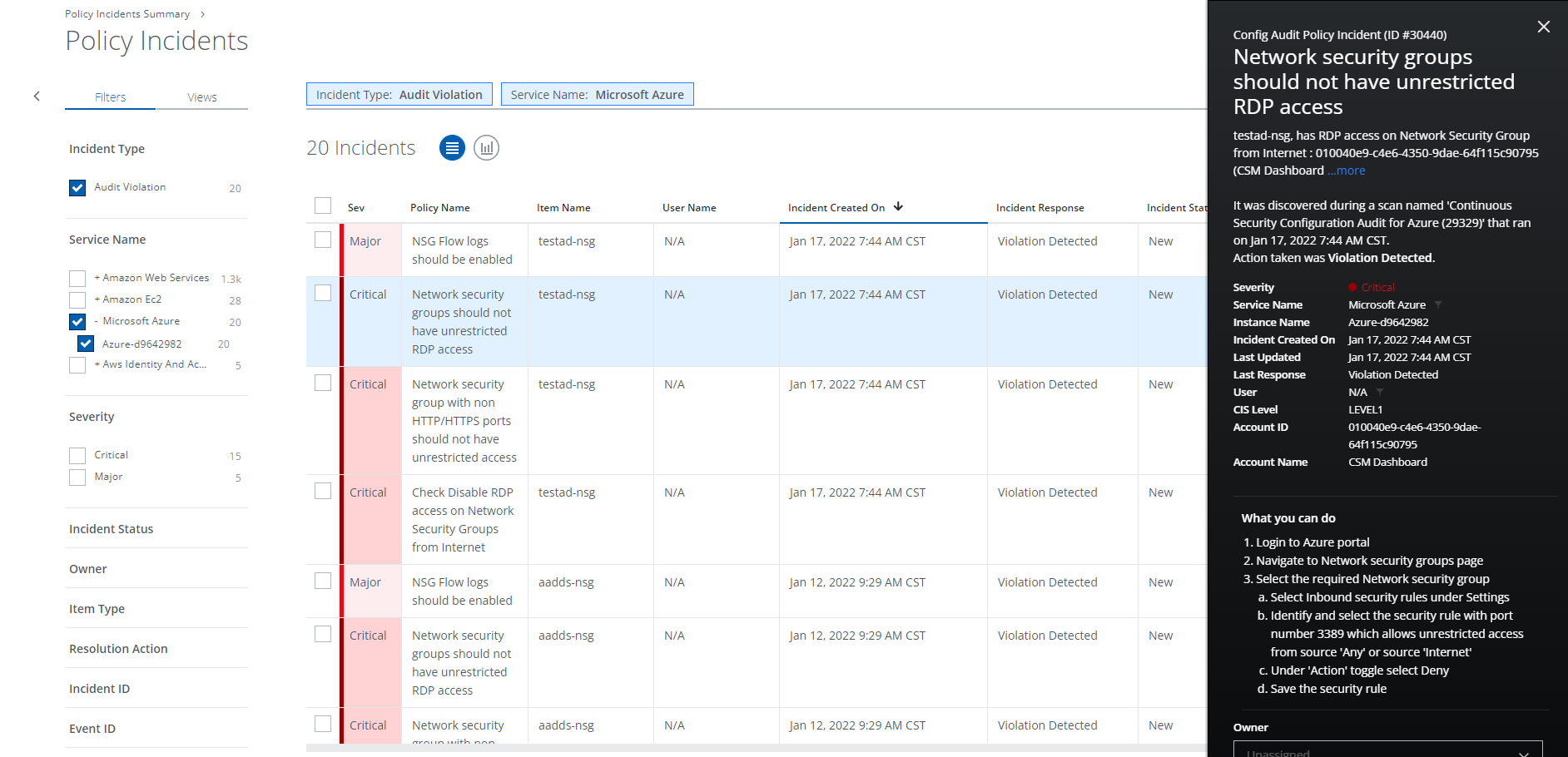

MVISION Cloud로 공격으로부터 클라우드 서비스 보호

WhisperGate 공격을 완화하기 위한 CISA의 권장 사항 중 하나는 클라우드 서비스와 인프라가 올바르게 구성되었고 취약성이 패치되었는지 확인하는 것입니다. MVISION Cloud/UCE에서 제공되는 클라우드 보안 제어는 클라우드 환경의 취약성 검사 및 구성 감사를 허용합니다. 공격자가 초기 액세스 권한을 얻지 못하게 하려면 위험 영역을 식별하는 것이 매우 중요합니다.

Trellix는 클라우드 보안 및 데이터 보호 워크숍과 함께 위협 인텔리전스 브리핑을 제공합니다. 이를 통해 공격자 위협과 내부 위협으로부터 보호하기 위해 기존 보안 제어를 활용하는 방법에 대한 모범 사례 권장 사항을 고객에게 제공합니다. 귀사의 워크숍을 예약하려면 문의하여 주십시오.

RECENT NEWS

-

Feb 26, 2026

jptempchange

-

Dec 16, 2025

Trellix NDR Strengthens OT-IT Security Convergence

-

Dec 16, 2025

Trellix NDR Strengthens OT-IT Security Convergence

-

Dec 11, 2025

Trellix Finds 97% of CISOs Agree Hybrid Infrastructure Provides Greater Resilience

-

Oct 29, 2025

Trellix Announces No-Code Security Workflows for Faster Investigation and Response

RECENT STORIES

주요 콘텐츠

최신 버전 확인

사이버 보안에 대해서는 이미 전문가지만 새로운 기업으로 다시 태어났습니다.

Trellix의 발전하는 모습을 놓치지 말고 지켜봐 주시기 바랍니다.