위협 보고서

위협 보고서

2022년 여름

2022년 여름

사이버 보안의 2022년 1분기에는 변혁보다 진화가 대두되었습니다. 랜섬웨어 공격 기술이 발전하고 널리 퍼져나가는 동안 러시아 사이버 공격은 계속된 우크라이나 분쟁으로 인해 서서히 진화했습니다. 최신 Trellix 위협 보고서에는 2022년 1분기 연구 결과와 러시아 사이버 범죄의 진화, 미국의 랜섬웨어, 이메일 보안 경향을 비롯한 기타 중요한 연구 결과가 실려 있습니다. 또한 건물 액세스 제어 시스템에서 발견된 취약성과 커넥티드 보건의료의 고유한 위험에 대한 팀의 최근 연구를 공유합니다.

수석 과학자로부터의 편지

최신 위협 보고서에 오신 것을 환영합니다.

Trellix와 함께 여정을 떠났을 때 두 가지 주요 백엔드를 병합하면 세계에서 일어나고 있는 일에 대한 방대한 사이버 위협의 관점을 얻을 수 있다는 사실을 깨달았습니다. 이번 에디션에는 독자에게 이메일 관점에서 관찰되는 위협의 종류에 대한 다양한 통찰력을 제공하는 새로운 범주가 포함되어 있습니다.

RSA에서 많은 분들을 뵙게 되어 반가웠습니다. RSA에서는 우크라이나에서 관찰된 공격의 개요부터 의료기기와 건물 액세스 제어 기술에서 발견한 취약성에 이르기까지 다양한 연구를 공개하고 발표하였습니다. 본 보고서에서는 2022년 1분기의 데이터와 연구 결과뿐만 아니라 이러한 연구와 널리 퍼진 위협, 만연하게 관찰되는 공격을 강조합니다.

Black Hat, DEFCON, RSA, 기타 콘퍼런스에서 주신 위협 보고서에 대한 친절한 말씀과 피드백에 감사드립니다. 콘퍼런스 외 현장에서도 언제든지 환영하며, 제안하실 사항이나 저희가 놓친 정보가 있다면 언제든지 소셜로 연락하십시오.

최신 위협 내용, 비디오, 연구를 포함하는 Trellix Threat Labs 블로그 페이지도 확인해 보시기 바랍니다.

—John Fokker

Lead Scientist

러시아 사이버 범죄의 진화

공개적으로 사이버 공격을 귀책(attribution)한 내역을 보면 러시아 사이버 범죄자 집단은 꾸준히 활동을 이어왔음을 알 수 있습니다. 러시아 사이버 집단의 전술, 기술, 절차(TTP)는 시간이 지나도 크게 발전하지는 않았으나 일부 변화가 관찰되었습니다. 최근 여러 도메인이 부분적으로 병합되면서 위협 지형이 바뀌었습니다. 이러한 경향은 이미 진행 중이었지만 디지털 활동 증가가 더 가속되면서 또렷하게 드러났습니다.

우크라이나에는 역사적으로 상당한 Trellix 고객층이 있었습니다. 우크라이나를 겨냥한 사이버 공격이 심해지자 Trellix는 정부 및 업계 파트너와 긴밀히 협력하였으며 진화하고 있는 위협 지형을 훌륭하게 보여줄 수 있었습니다. We have been eager to support the region against malicious cyber activity and have been able to go beyond sharing knowledge to also provide a wide range of security appliances at no cost in the affected region (our special thanks go out to our partners at Mandiant in getting some of the appliances deployed at those organizations who needed protection the most).

고객과 우크라이나 국민을 지원하기 위해 Trellix Threat Labs는 여러 정부 기관과 협력하여 필요한 원격 측정 통찰력, 인텔리전스 브리핑, 관련 러시아인이 사용하는 맬웨어 도구 분석을 제공했습니다. 고객 보호가 최우선 과제이므로 Trellix의 노력 중 상당 부분은 신중하게 진행되었습니다.

RSA와 협력하여 Trellix Threat Labs 팀은 시간 경과에 따른 러시아 사이버 범죄자의 진화, 사이버 전쟁의 영향, 관찰된 조직과 활동에 대한 연구(Growling Bears Make Thunderous Noise)를 발표했습니다.

- 우크라이나 국방부에 대한 피싱

- Gamaredon

- Wipers

- 타겟팅된 익스체인지 서버

- UAC-0056

- Apt28

- Double Drop

이 보고서에는 러시아 침공 이후 사이버 전쟁의 영향뿐만 아니라 분쟁과 관련된 많은 사이버 그룹과 캠페인에 대한 상세한 연구가 포함되어 있습니다.

러시아 사이버 범죄의 진화에 관한 자세한 내용은 보고서 전문을 참조하십시오.

방법론

Trellix의 백엔드 시스템은 분기별 위협 보고서에 대한 입력으로 사용하는 원격 측정 기능을 제공합니다. Trellix는 위협에 대한 오픈 소스 인텔리전스 및 랜섬웨어, 국가 활동 등과 같은 널리 퍼진 위협에 대한 자체 조사와 원격 측정을 결합합니다.

원격 측정에 대해 이야기할 때 Trellix는 감염이 아닌 탐지에 대해 이야기합니다. 탐지는 파일, URL, IP 주소 또는 기타 표시기가 당사 제품 중 하나에서 탐지되어 당사에 다시 보고될 때 기록됩니다.

고객의 개인 정보는 매우 중요합니다. 원격 측정 및 이를 고객의 섹터 및 국가에 매핑하는 경우에도 중요합니다. 국가별로 클라이언트 기반이 다르며 숫자가 증가를 나타낼 수 있지만 이를 설명하려면 데이터를 더 자세히 살펴보아야 합니다. 예를 들어 통신 섹터는 데이터에서 높은 점수를 받는 경우가 많습니다. 이는 이 섹터가 반드시 고도로 타겟팅되어 있다는 의미는 아닙니다. 통신 섹터에는 회사가 구매할 수 있는 자체 IP 주소 공간과 ISP 공급자가 포함됩니다. 이는 무엇을 의미합니까? ISP의 IP 주소 공간에서 제출된 항목은 통신 탐지로 표시되지만 다른 섹터에서 작동하는 ISP 클라이언트에서 전송된 것일 수 있습니다.

미국의 랜섬웨어: 2022년 1분기

2022년 초, 러시아에서 러시아 FSB가 REvil 랜섬웨어 범죄 조직의 여러 조직원을 체포했다는 매우 기쁜 소식이 있었습니다. Trellix의 분석에 따르면, 체포된 조직원은 범죄 조직 내에서 작은 역할을 담당했습니다. 그럼에도 Trellix는 미국과의 협조를 통해 이루어진 이번 결과가 러시아에서 더 많은 사이버 범죄 조직의 체포로 이어질 것이라고 기대했습니다.

With the Russian invasion of Ukraine at the end of February 2022, we now know that this was wishful thinking. 전쟁은 사이버 범죄자들이 분열하는 계기가 되었습니다. 역사적으로 정치는 제쳐 두고 금전적 이득을 위해 러시아 및 우크라이나 랜섬웨어 범죄자들이 협력하는 상황을 목격할 수 있었습니다.

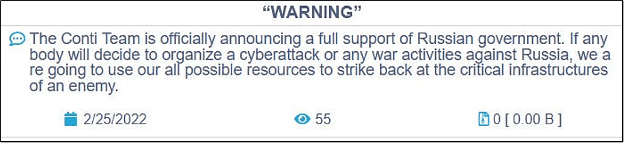

Conti 랜섬웨어가 러시아 정부의 행동을 공개적으로 지지했을 때 편 가르기가 시작되었음이 분명해졌습니다.

사람들은 이 공개 성명을 알아차리게 되었고 며칠 지나지 않아 @contileaks라는 트위터 사용자 아이디를 사용하는 익명의 연구원이 Conti의 내부 커뮤니케이션을 온라인에 게시하기 시작했습니다. 채팅은 수년간 이어졌으며 수천 개의 메시지에 달해, ‘랜섬웨어의 파나마 페이퍼스’라는 별명이 붙기도 했습니다.

Trellix는 유출된 채팅을 심층적으로 조사했으며, 이에 관해 상당히 유용한 정보가 담긴 블로그를 게시했습니다. 채팅에서 주목할 부분은 러시아 정부를 지지하는 공개 성명 및 Conti 지도부와 러시아 정보기관이 긴밀한 관계를 맺고 있을 가능성을 암시하는 내용입니다. 이러한 관계는 다음 보고서의 연구 결과를 뒷받침합니다. ‘In the Crosshairs: Organizations and Nation-State Cyber Threats’ 이 보고서는 올해 초 CSIS와 공동으로 발행하였습니다. 보고서에서 발견한 주요 결과 중 하나는 국가와 비국가 행위자 간의 경계가 계속 모호해지고 있다는 것입니다.

Initially we expected this communication breach to have a severe impact on the ransomware gang’s operation. 그러나 코스타리카가 국가 비상사태를 선포할 정도로 거센 공격을 이어가는 듯 보였습니다. 2022년 2분기 말에 Conti 관련 인프라가 해체되는 것을 확인했습니다. 그러나 엄밀히 말하면 축하할 이유는 아닙니다. 이 범죄 그룹의 고위 조직원들은 체포되지 않았다는 사실과 그들의 러시아 정보기관과의 관계를 감안할 때 러시아 정부가 선택한 타겟을 공격할 수도 있습니다. 그러나 금전적 이득 후에는 범죄 그룹에 그럴듯하게 관련 사실을 부인해줄 수 있는 하이브리드 그룹의 형성을 목격하고 있다는 점도 고려해야 합니다. 랜섬웨어는 본질적으로 파괴적이며 다른 한편으로는 데이터 유출 작업을 방해하는 이중 목적을 가질 수 있습니다.

Therefore, we highly urge every organization to take close note of ransomware TTPs especially if you have already determined RU state-sponsored groups to be our most likely threat.

혁신 측면에서 Conti Group은 Linux 변형을 통해 ESXi 하이퍼바이저를 타겟팅하고 있으며 가상화 서비스가 조직에서 중요한 역할을 한다는 점을 깨닫고 있는 것처럼 보입니다. 이러한 경향은 꽤 오랫동안 지속되었습니다. 하지만 잘못된 보관함 또는 암호 해독기로 인해 VM이 손상되는 다른 결과도 함께 지속되었습니다.

모두 나쁜 소식인가요? 꼭 그렇다고 할 수는 없습니다. The Q1 2022 statistics from ransomware incident-response company Coveware do show a strong decline in the amount of cases in which victims were forced to pay the ransom amount to the attackers. 이는 좋은 소식입니다. 대가를 지불하지 않는 것이 범죄집단 비즈니스 모델을 방해하는 가장 효과적인 방법이기 때문입니다.

2022년 1분기 미국의 랜섬웨어 부문

비즈니스 서비스는 2022년 1분기에 미국의 상위 10개 부문 중 전체 랜섬웨어 탐지의 64%를 차지했습니다. 비영리 단체는 랜섬웨어 탐지 중 2위를 차지했습니다.

64

2022년 1분기 미국의 랜섬웨어 캠페인에 사용된 도구

32

Cobalt Strike는 2022년 1분기 미국에서 상위 10개 랜섬웨어 쿼리 중 32%에 사용된 맬웨어 도구로, RCLONE(12%), BloodHound(10%), Bazar Loader(10%)를 모두 합친 것과 동일한 수준으로 퍼져나갔습니다.

2022년 1분기 미국의 랜섬웨어 제품군

Lockbit은 2022년 1분기 미국에서 상위 10개 쿼리 중 26%에 사용된 가장 널리 퍼진 랜섬웨어 제품군으로 Conti (13%), BlackCat (11%), Ryuk (10%)를 앞섰습니다.

2022년 1분기 가장 많이 탐지된 미국의 랜섬웨어 캠페인

Vatet, PyXie, Defray 777 연결

Ryuk

Lockbit

이스라엘 타겟에 파괴적 공격을 시작한 Agrius

Conti

17%

14%

13%

9%

8%

Vatet, PyXie, Defray 777 연결

17%

Ryuk

14%

Lockbit

13%

이스라엘 타겟에 파괴적 공격을 시작한 Agrius

9%

Conti

8%

2022년 1분기 가장 많이 탐지된 미국의 랜섬웨어 MITRE ATT&CK 패턴

1.

강력한 데이터 암호화

14%

2.

파일 및 디렉터리 검색

12%

3.

프로세스 검색

11%

4.

시스템 정보 검색

10%

5.

PowerShell

10%

2022년 1분기 미국의 랜섬웨어 캠페인에 사용된 도구

1.

Cmd

14%

2.

Mimikatz

14%

3.

PsExec

13%

4.

AdFind

11%

5.

Ping.exe

11%

글로벌 랜섬웨어 2022년 1분기

53

통신은 2분기 연속 상위 10개 부문 중 53%의 탐지율을 기록하며 글로벌 고객 부문 랜섬웨어 범주에서 선두를 차지했습니다.

2021년 4분기부터 2022년 1분기까지 랜섬웨어 제품군 탐지

44

Lockbit37

Conti55

Cuba랜섬웨어 제품군 탐지는 2022년 1분기에 중단되었습니다. Lockbit는 2021년 4분기 상위 10개 랜섬웨어 도구 쿼리 중 20%를 차지했으며 Conti(17%), Cuba(14%)가 뒤를 이었습니다. 그러나 2021년 4분기에 비해 2022년 1분기에는, 4분기의 상위 3개 범주 선두 주자의 쿼리가 모두 감소(Lockbit(-44%), Conti(-37%), Cuba(-55%))했습니다.

2022년 1분기 가장 많이 보고된 랜섬웨어 MITRE ATT&CK 기술

1.

강력한 데이터 암호화

2.

파일 및 디렉터리 검색

3.

PowerShell

4.

프로세스 검색

5.

시스템 정보 검색

2022년 1분기 쿼리 중 글로벌 랜섬웨어 캠페인에 사용된 맬웨어

1.

Cobalt Stike

30%

2.

Bazar Loader

15%

3.

RCLONE

10%

4.

BloodHound

9%

5.

TrickBot

7%

Trellix 연구진이 발견한 건물 액세스 제어 시스템의 치명적 결함

중요 인프라 시설은 전 세계적으로 범죄집단이 사이버 전쟁에서 가장 많은 표적으로 삼는 시설 중 하나로 꼽힙니다. 해당 업계는 레거시 시스템으로 인해 어려움을 겪고 있으며 사소한 하드웨어 및 소프트웨어 결함, 구성 이슈, 유난히 느린 업데이트 주기 등의 문제로 가득 차 있습니다. 그러나 이 외관 뒤에는 연료 파이프라인에서부터 수처리, 에너지 그리드, 빌딩 자동화, 방어 시스템에 이르기까지 우리가 의존하는 가장 필수적인 시스템이 많이 있습니다.

산업 제어 시스템에서 자주 간과되는 영역 중 하나는 빌딩 자동화 프레임워크의 일부인 액세스 제어입니다. 액세스 제어 시스템은 보안 위치에 대한 카드 판독기 및 출입 지점의 자동화와 원격 관리를 제공하는 실제 솔루션입니다.

IBM의 2021년 연구 결과에 따르면, 물리적 보안 침해의 평균 비용은 354만 달러이며 침해를 파악하기까지 평균 223일이 소요됩니다. 시설의 보안과 안전을 보장하기 위해 액세스 제어 시스템에 의존하는 조직에는 큰 위험이 될 수 있습니다.

Trellix Labs는 최근 이런 시스템 중 하나인 HID Mercury의 유비쿼터스 액세스 제어 패널에 대한 획기적인 연구 결과를 발표했습니다. 수많은 OEM 공급업체는 액세스 제어 솔루션을 구현하기 위해 Mercury 보드와 펌웨어를 사용합니다. 당사 팀은 2022년 6월 9일 산타클라라의 Hardwear.io에서 연구 결과를 공유했으며 이번 여름에도 Black Hat에서 선보일 예정입니다. 팀의 연구 결과는 CVE로 공개된 적이 없는 네 가지 제로 데이 취약성과 이전에 패치된 네 가지 취약성을 강조했으며 상위 두 가지 취약성의 경우, 완전히 인증되지 않은 상태로 원격 코드 실행 및 임의 재부팅이 발생하게 됩니다. 이는 빌딩 네트워크에 있는 공격자가 원격으로 문을 잠그거나 잠금 해제할 수 있으며 관리 소프트웨어를 통한 탐지를 회피할 수 있음을 의미합니다. 연구진은 이번 연구 결과를 강조하는 블로그를 준비했으며 Black Hat과 동시에 여러 부분으로 구성된 기술 심층 분석을 공개할 예정입니다. 이뿐만 아니라 팀 연구실의 액세스 제어 시스템을 복제한 다음 두 가지 취약성을 사용하여 손상시키는 공격 데모 비디오를 촬영했습니다.

취약성 발견

CVE-2022-31479

인증되지 않은 명령 주입

1.291 이하

기본 점수 9.0, 총점 8.1

CVE-2022-31480

인증되지 않은 서비스 거부

1.291 이하

기본 점수 7.5, 총점 6.7

CVE-2022-31481

인증되지 않은 원격 코드 실행

1.291 이하

기본 점수 10.0, 총점 9.0

CVE-2022-31486

인증된 명령 주입

1.291 이하(패치 없음)

기본 점수 8.8, 총점 8.2

CVE-2022-31482

인증되지 않은 서비스 거부

1.265 이하

기본 점수 7.5, 총점 6.7

CVE-2022-31483

인증된 임의 파일 쓰기

1.265 이하

기본 점수 9.1, 총점 8.2

CVE-2022-31484

인증되지 않은 사용자 수정

1.265 이하

기본 점수 7.5, 총점 6.7

CVE-2022-31485

인증되지 않은 정보 스푸핑

1.265 이하

기본 점수 5.3, 총점 4.8

보안 업데이트

Carrier는 자사 제품 보안 페이지에 결함에 대한 구체적인 내용, 권장되는 완화 방법, 펌웨어 업데이트가 포함된 새로운 권고 사항을 발표했습니다. 가능하면 공급업체 패치를 가장 먼저 적용해야 합니다.

널리 퍼진 위협 통계

Trellix 팀은 2022년 1분기의 위협 범주를 추적하였습니다. 이 연구에는 관찰되고 널리 퍼진 맬웨어 제품군 유형, 관련 클라이언트 국가, 기업 고객 부문 및 MITRE ATT&CK 기술의 탐지 비율이 반영되어 있습니다.

2022년 1분기 맬웨어 제품군

23

Phorpiex는 2022년 1분기에 쿼리된 가장 널리 퍼진 도구 맬웨어 제품군입니다

2022년 1분기 가장 많이 보고된 MITRE ATT&CK 기술

1.

인그레스 도구 전송

2.

파일 또는 정보 난독화

3.

Web Protocols

4.

파일 또는 정보 정체 밝히기/디코드

5.

Modify Registry

실행 필요사항: 커넥티드 보건의료 사이버 보안

의료 산업은 마취 기계, IV 펌프, 현장 의료 진단 시스템, MRI 기계 등 기타 수많은 기기와 함께 사용되는 수많은 특수 제작 장치로 인해 특유의 공격 위험에 처해 있습니다. 이러한 장치들의 대부분은 다른 산업이나 일반 가정에서는 찾아볼 수 없습니다. 보편적이지 못하면 잘못된 보안 의식을 갖게 되고 보안 연구 업계의 정밀 조사에 누락됩니다.

Medical devices and software are falling short in fundamental security practices such as handling credentials and are ripe with RCE vulnerabilities. 이런 점들이 사이버 범죄자들을 유혹하고 있으며 우리는 추가 공격을 예방하기 위해 항상 보호해야 합니다. 왜냐하면 영원히 공격에서 벗어날 수는 없기 때문입니다. All stakeholders must acknowledge that the large selection of authentication vulnerabilities indicates the medical space needs more research, both internally and externally, to harden these devices. It’s not simply management systems and other web-based applications we need to focus on, but any network connected medical device needs to be accessed. Currently it doesn’t appear that these devices are being targeted by malicious actors but this doesn’t mean we can relax. 선택할 수 있는 RCE 취약성과 재사용을 위한 공개 익스플로잇 코드가 많이 있습니다. 공격자는 이전 방법을 사용하여 병원과 진료소를 공격하고 있지만 해당 방법이 고갈되면 더 쉬운 액세스 방법을 찾을 것입니다. Society as whole cannot allow medical devices and software to continue to be a weak point for attackers to exploit and therefore should encourage both internal and external security testing across developers and researchers alike.

최신 연구에 대한 세부 정보는 Connected Healthcare: A Cybersecurity Battlefield We Must Win 블로그에서 확인할 수 있습니다. CVE 데이터베이스와 같은 공개 데이터를 사용하여 의료 공간에서 공격 표면의 현재 상태를 분석하고 발견된 취약성의 능동적 위협과 분포를 평가했습니다. We believe that more partnerships between medical device vendors, medical care facilities and security researchers in junction with increased security testing is warranted to prevent a growing attack surface from becoming even more attractive to malicious actors.

LotL(리빙 오프 더 랜드) 공격

Trellix는 위협 행위자, 전술 기술 절차(TTP)뿐만 아니라 사용 중인 맬웨어를 추적합니다. 또한 공격 시 여러 단계에서 악용될 수 있으며 자주 악용되는 악성이 아닌 필수 기본 바이너리에 대해 분기별로 확인하고 보고했습니다. 사용자 지정 맬웨어와 상용 맬웨어는 물론 방어할 LotL TTP를 알아야 하며, 적을 파악하고 목적을 확인하는 것도 필요합니다. LoLBins에 대해 좀 더 자세히 알아보면 누가 이러한 도구를 사용하고 있는지, 그 이유가 무엇인지에 대한 의문이 남습니다. 당면한 목적을 달성할 수 있는 사용자 지정 맬웨어를 작성할 능력이 없습니까? 아니면 단순히 편리한 도구이자 감추려는 시도입니까? 모든 위협 행위자들은 다른 모든 사람들처럼 고용된 경우가 많으며 이후에 상관과 회의하고 매일, 분기, 연간 목표를 지정하고 열심히 일해서 월급을 받습니다.

‘살아 있는 보안 환경 만들기’라는 사명을 달성하려면 취약성을 악용하고 지적 데이터와 조직 데이터를 도용하여 이익을 얻으려는 사람들로부터 중요한 정보, 인프라, 자산을 보호하기 위해 매일 싸우는 우리 자신, 고객, 동료들을 무장시켜야 합니다.

2022년 1분기에 악용된 바이너리는 무엇이고 악용한 사람은 누구입니까?

2022년 1분기 Windows 바이너리

1.

Windows Command Shell/CMD

47.90%

2.

PowerShell

37.14%

3.

WMI/WMIC

21.43%

4.

Schtasks

19.05%

5.

Rundll32

14.29%

2022년 1분기 관리 도구

1.

Windows Command Shell/CMD

20.48%

2.

PowerShell

6.19%

3.

WMI/WMIC

6.19%

4.

Schtasks

5.71%

5.

Rundll32

4.29%

2022년 1분기 Windows 바이너리 및 관리 도구를 악용한 위협 행위자

2022년 1분기 이벤트 전반에 걸친 분석 결과 다음과 같은 위협 그룹이 합법적인 Windows 바이너리 및 관리 도구를 가장 많이 악용한 것으로 볼 수 있습니다.

1.

APT41

39%

2.

Gamaredon Group

39%

3.

APT35

33%

4.

Winnti Group

33%

5.

Muddy Water

24%

2022년 1분기 Windows 바이너리 및 관리 도구를 악용한 랜섬웨어

추가로 추적 및 분석을 통해 랜섬웨어 페이로드를 배포하기 전에 합법적인 Windows 바이너리 및 관리 도구를 악용한 다음과 같은 랜섬웨어 제품군을 확인했습니다.

1.

BlackCat

29.63%

2.

LockBit

16.67%

3.

Midas

16.67%

4.

BlackByte

14.81%

5.

Hermetic Ransom

14.81%

국가 통계: 2022년 1분기

Trellix의 팀은 국가 캠페인과 관련 지표 및 기술을 추적하고 모니터링합니다. 당사의 연구는 2022년 1분기부터 위협 행위자, 도구, 클라이언트 국가, 고객 부문 및 MITRE ATT&CK 기술을 반영합니다. 지표, YARA 규칙 및 탐지 논리를 포함하여 이러한 이벤트와 관련된 모든 데이터는 Insights에서 사용할 수 있습니다.

2022년 1분기 가장 활동적인 상위 APT 그룹 5가지

15

APT 36은 2022년 1분기에 가장 활동적인 APT 그룹이었습니다.

2022년 1분기 국가 부문 클라이언트 국가

31

튀르키예의 국가 활동은 2022년 1분기 클라이언트 국가 상위 10개 탐지 중 31%를 차지했으며 이스라엘(18%), 영국(11%), 멕시코(10%), 미국(8%)이 그 뒤를 이었습니다.

2022년 1분기 가장 많이 보고된 MITRE ATT&CK 패턴

1.

파일 또는 정보 난독화

2.

파일 또는 정보 정체 밝히기/디코드

3.

Spearphishing Attachment

4.

시스템 정보 검색

5.

Web Protocols

2022년 1분기 가장 많이 탐지된 미국의 랜섬웨어 캠페인

22

Cobalt Strike는 2022년 1분기 APT 캠페인에 사용된 상위 10개 맬웨어 중 가장 높은(22%) 순위를 기록했습니다.

Cobalt Strike

njRAT

PlugX

Poisonivy

Crimson RAT

22%

10%

10%

8%

8%

Cobalt Strike

22%

njRAT

14%

PlugX

10%

Poisonivy

8%

Crimson RAT

8%

이메일 보안 경향: 2022년 1분기

2022년 1분기 이메일 원격 측정 분석 결과 이메일 보안의 피싱 URL과 악성 문서 동향이 밝혀졌습니다.

탐지된 대부분의 악성 이메일에는 자격 증명을 도용하거나 피해자가 맬웨어를 다운로드하도록 유인하는 피싱 URL이 포함되어 있습니다. 다음으로 인기 있는 이메일은 Microsoft Office 파일 또는 PDF와 같은 악성 문서가 첨부된 이메일로 확인되었습니다. 이러한 문서에는 공격자가 피해자 시스템을 제어하도록 하는 다운로더 또는 익스플로잇이 작동하는 매크로가 포함되어 있습니다. 마지막으로 infostealer 또는 트로이 목마와 같은 악성 실행 파일이 첨부된 여러 이메일이 있습니다.

익스플로잇

사용된 익스플로잇에 집중해보면 대부분이 악성 RTF 파일, 무기화된 OLE 개체가 포함된 MS Office 문서, Adobe Reader 익스플로잇 또는 악성 JS 스크립트에 감염된 PDF로 포장되어 있었습니다. 다음 그림에서 확인할 수 있는 상위 세 가지 파일 형식은 Windows RTF 파일 형식과 그다음 최신 Office 파일 형식, 마지막으로 레거시 OLE Office 파일 형식입니다.

CVE-2017-11882

15.7%

CVE-2012-0158

12.84%

CVE-2017-0199

17.94%

CVE-2014-1761

5.8%

CVE-2017-8759

4.41%

CVE-2017-11882

23.84%

CVE-2017-0199

3.05%

CVE-2017-8570

1.7%

CVE-2017-11882

12.74%

CVE-0201-20158

4.16%

국가 대륙, 섹터 및 벡터에 대한 위협: 2022년 1분기

Notable country and continent increases of open-sourced publicly reported incidents in the first quarter of 2022 include:

490

Russia recorded the highest increase of incidents reported from Q4 2021 to Q1 2022.

35

The United States experienced the most reported incidents in Q1 2022.

버그 보고서

버그가 음악 밴드였다면, 이번 보고서는 최고 히트곡 모음집과 같습니다

조예가 깊은 음악광들은 새로운 아티스트를 탐구하려면 Google 검색으로 히트곡을 들어보는 것이 아니라 앨범별로 감상하는 방법이 가장 좋다고 할 것입니다. 각 앨범은 그 자체가 완전하며 새로운 개념을 전하고 들을 만한 가치가 있기 때문입니다. Trellix Threat Labs가 록스타였다면 매월 발간되는 버그 보고서가 앨범과 같습니다. 이 보고서는 CVSS 점수뿐만 아니라 정성적 분석과 수십 년간 축적된 업계 경험을 토대로 매월 가장 영향력 있는 취약성을 강조합니다. 그러나 모든 사람들이 좋아하는 음료를 마시며 편안한 목욕 가운을 입고 음반 전체를 들을 여유가 있지는 않습니다. 히트곡 모음집과 같이, 2022년에 발간한 버그 보고서에서 다룬 핵심 버그들을 아래에 요약해 드렸습니다. And if you like what you hear, be sure to check out our other work – we treat our groupies right.

2022년 최악의 버그들

매달 주목을 받는 버그는 트위터의 희소한 관심 분야를 놓고 경쟁하는 수십 가지 버그 중에서 이미 자체적으로 눈에 띄는 버그이므로, 이 중에서 매달 소수의 최악의 버그를 뽑는 일은 결코 쉬운 일이 아닙니다. 최악의 버그를 선택하기 위한 가장 훌륭한 방법은 결과를 살피는 방식입니다. 다시 말해서 한 번만 큰 타격을 주고 사라진 예전 취약성 중에 가려내려고 합니다. 각 취약성이 가진 악행의 시간을 훨씬 넘어 영향을 주었던 취약성 또는 영향을 줄 것으로 예측했던 취약성 등이 있습니다.

가장 먼저 떠오르는 것은 CVE-2022- 0847, 일명 ‘더티 파이프’입니다. 비록 9.8 RCE만큼 도발적이진 않았지만 이 Linux 커널 버그는 단순한 권한 상승을 넘어 모든 파일에 대한 무제한 쓰기 액세스를 허용했습니다. 파일로 이루어진 환경에서 벌어진 사태였습니다. Arch와 같은 최신 배포판을 실행하는 조직이 아니고선 다 끝나 버렸습니다. Linux를 실행하는 장치용 표준 요금에는 커널 업데이트가 없습니다. 즉 취약한 장치들이 한동안 그런 상태를 유지하게 된다는 것입니다. 믿을 수 없을 정도로 간단한 PoC와 만연한 악용의 증거를 혼합해 추가하면 더블 플래티넘을 보장하는 버그가 발생합니다.

그다음으로 4월호에서 주목받은 버그가 있습니다. 제가 그 기사를 작성했기 때문에 주목하는 것만은 아닙니다. 바로 CVE-2022-22965, 일명 ‘Spring4Shell’입니다. 이름은 잘 알려지지 않았지만, InfoSec 커뮤니티는 즉시(일부는 집단 PTSD로 인한 것처럼) 2021년의 가장 큰 취약성과 그 유사점을 보았고 별명이 투박하지만 고착되었습니다. 그러나 이 취약성은 인기 있는 오픈 소스 Java 로깅 라이브러리를 대상으로 하는 대신 Spring으로 알려진 인기 있는 오픈 소스 Java 프레임워크를 타겟으로 합니다. 정체성이 없는 인기 영화의 후속편처럼 Spring4Shell도 완벽하지 않은 패치의 수명 주기를 거쳤으며 공개된 지 48시간 만에 악용이 목격되었습니다. 후보가 더 없다는 것이 Log4Shell의 중요성을 더욱 굳어지게 합니다. Log4Shell의 값싼 모조품이 지금까지 2022년 최고의 취약성을 노리는 강력한 경쟁자이기 때문입니다.

덜 알려졌으나 상당한 영향을 끼친 버그

최고의 히트 앨범은 아티스트에게 효율적인 하이라이트 릴 효과를 줄 수 있지만 몇몇 숨겨진 보석들이 틈새로 빠져나가는 것은 불가피합니다. Microsoft에 상당한 영향을 끼친 버그 중 하나는 Microsoft Support Diagnostic Tool(MSDT)의 RCE-지원(최소한의 사용자 상호작용 포함) 버그인 CVE-2022-30190, 일명 ‘Follina’였습니다. 아직 인류에 대한 희망을 간직하고 싶다면 이 버그의 공개 타임라인을 한번 살펴보길 강력히 권합니다. 이 이슈는 비록 다른 공격 벡터를 사용하지만 이미 3월 초에 여러 차례 Microsoft에 공개되었고 Microsoft는 4월 초에 실제 악용에 대한 증거를 제공받았습니다. 하지만 Microsoft는 이를 완전히 묵살하거나 매번 근본 원인이 아닌 강조 표시된 공격 벡터를 슬그머니 패치하기만 했습니다. 5월 30일이 되어서야 Microsoft가 마침내 핵심 MSDT 버그에 대한 CVE 및 완화 권고 사항을 발표하여 5월 버그 보고서에서 제외되었습니다.

반면 CVE-2022-22954 및 CVE-2022-22960은 그 심각도를 잘못 판단하여 틈새로 빠져나가게 되었고, 4월 버그 보고서에 포함되어야 했지만 결국엔 그러지 못했습니다. 전자는 진정한 RCE이고 후자는 권한 상승 취약성이지만 널리 사용되는 VMware 엔터프라이즈 소프트웨어 제품군의 많은 부분에 영향을 미치기 때문에 함께 언급합니다. 또한 최근 CISA 권고 사항에 따르면 이 두 가지 취약성은 APT 그룹이 수행한 수많은 악용 캠페인에 함께 활용된 경우도 있었습니다. 여러 대기업으로부터 IOC를 받은 연방 기관은 취약성이 공개된 지 한 달도 채 되지 않은 5월 5일까지 영향을 받는 모든 소프트웨어를 패치하거나 오프라인으로 전환하도록 명령했습니다. 불행히도 여기에서 음악가의 비유가 완전히 빗나갔습니다. 이 문제에 대해서는 연방 정부의 의견에 동의해야 하기 때문입니다.

큰 그림 살펴보기

With the benefit of hindsight, what’s the lesson learned, both for us and our groupies readers? 당사에서 결과를 살피며 이러한 취약성의 심각성을 평가하는 방식이 갖는 가장 큰 사각지대는 취약성의 기술적 장점만을 바탕으로 취약성을 판단하려 했다는 점입니다. 실제로 2022년에 어떤 취약성이 가장 큰 영향을 끼쳤는지 결정하는 요인은 캠페인에서의 취약성 활용과 영향을 받은 플랫폼의 보편성이었습니다. 그러나 이러한 맥락에 맞는 통찰력은 종종 수치적 점수만으로는 제대로 표현되지 않기 때문에 이는 CVSS 점수 이상을 바라보는 당사의 접근 방식에 대해 더 확신을 갖게 합니다.

EPSS 점수

릴리스된 CVE의 양, 제안된 업데이트 및 패치로 인해 우선순위를 정하기가 어렵습니다. Trellix 내에서는 ‘EPSS(익스플로잇 예측 점수 시스템)’를 도입했습니다. 이 모델의 목표는 악용되는 취약성의 유사도와 확률을 계산하는 것입니다. 해당 CVE의 점수를 계산할 모델에는 몇 가지 기능/원격 측정이 추가됩니다. 모델의 출력은 0과 1(0과 100%) 사이의 확률 점수가 됩니다. 점수가 높을수록 취약성이 악용될 확률이 높아집니다. 2022년 1분기에는 다음 CVE가 상위 10위권에 올랐습니다.

CVE 번호

- CVE-2022-0543

- CVE-2022-24734

- CVE-2022-0447

- CVE-2022-21377

- CVE-2022-21907

- CVE-2022-24112

- CVE-2022-20699

- CVE-2022-0824

- CVE-2021-22947

- CVE-2022-24862

저술 및 연구

Alfred Alvarado

Doug McKee

Christiaan Beek

Tim Polzer

Mark Bereza

Steve Povolny

John Fokker

Sam Quinn

Charles McFarland

Leandro Velasco

Alfred Alvarado

Christiaan Beek

Mark Bereza

John Fokker

Charles McFarland

Doug McKee

Tim Polzer

Steve Povolny

Sam Quinn

Leandro Velasco

TrellixARC

Twitter

John Fokker

Twitter

Douglas McKee

Twitter

Joseph (Yossi) Tal

Twitter

Patrick Flynn

Twitter

Anne Ann

TwitterTrellix 소개

Trellix는 사이버 보안과 세상을 바꾸는 기술의 미래를 혁신하는 글로벌 기업입니다. 오늘날 최첨단 위협에 직면한 조직은 Trellix가 보유한 개방형 XDR(extended detection and response) 플랫폼을 통해 확실히 운영을 보호하고 복원할 수 있습니다. Trellix는 광범위한 파트너 에코시스템과 더불어 머신 러닝 및 자동화를 통해 기술 혁신을 가속함으로써 40,000곳 이상의 기업 및 정부 고객에게 실시간 보안을 지원하고 있습니다. 자세한 내용을 보려면 www.trellix.com을 방문하십시오.

본 문서와 여기에 포함된 정보는 교육 목적 및 Trellix 고객의 편의를 위해 컴퓨터 보안 연구에 관하여 기술합니다. Trellix는 취약성 합리적 공개 정책 | Trellix()에 따라 연구를 수행합니다. 기술된 활동의 일부 또는 전체를 재현하려는 모든 시도는 전적으로 사용자의 책임이며 Trellix나 해당 자회사는 어떠한 책임도 지지 않습니다.

Trellix는 미국 및 기타 국가에서 Musarubra US LLC 또는 해당 자회사의 상표이거나 등록 상표입니다. 다른 이름 및 브랜드는 타사 소유주의 자산일 수 있습니다.