Il punto sul malware devastante WhisperGate che prende di mira l'Ucraina – Aggiornamento della protezione e della intelligence sulle minacce

Di Taylor Mullins, Mo Cashman e Raj Samani · 20 gennaio 2022

Il recente annuncio di una campagna “ransomware” contro l'Ucraina ha suscitato molte discussioni, con i media che si sono concentrati non solo sui responsabili, ma anche sulle loro possibili motivazioni. A differenza delle normali campagne di ransomware, la cui motivazione è chiaramente finanziaria, questa campagna sarebbe un ransomware solo di nome e con motivazioni molto diverse. Qui, l'intenzione è probabilmente quella di distruggere i sistemi infetti poiché il malware “wiper” nel passaggio 4 sovrascrive semplicemente i dati sul sistema della vittima. In altre parole, qualsiasi decrittazione è impossibile. Il malware rilascia un falso messaggio di ransomware sovrascrivendo il record di avvio principale in background. Questa richiesta di riscatto contiene un indirizzo Bitcoin a cui inviare il pagamento del riscatto e un ID Tox per contattare il criminale informatico. L'infezione viene effettuata tramite lo strumento Impacket, disponibile pubblicamente.

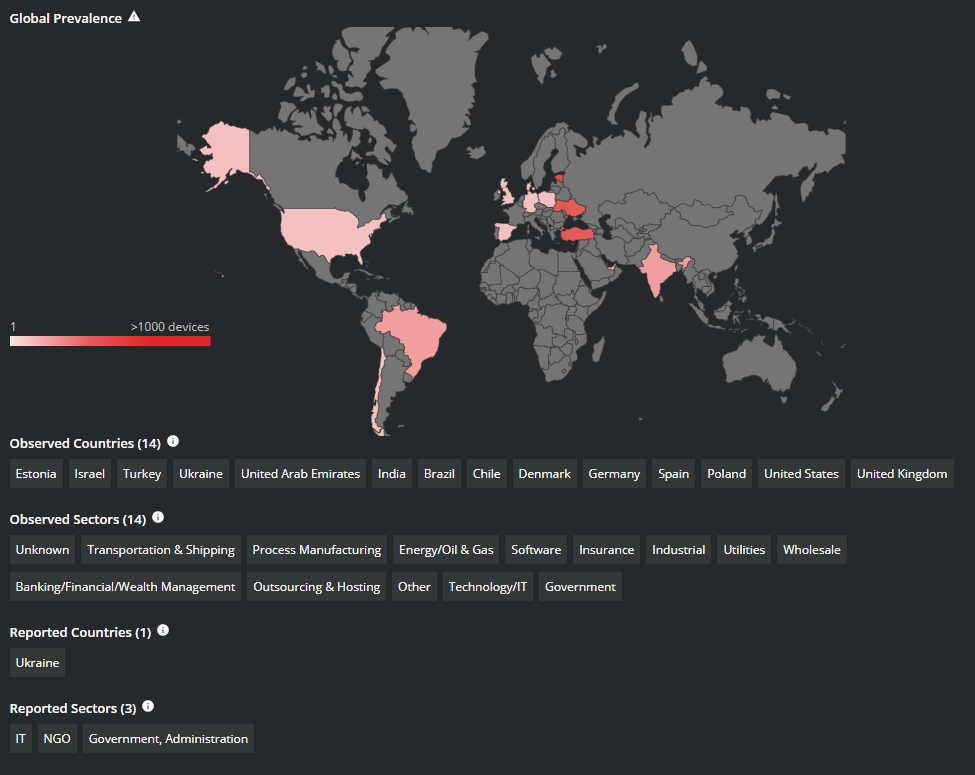

Sebbene il malware WhisperGate sia stato inizialmente rilevato in attacchi contro l'Ucraina, ora è presente in molti altri paesi. Il team Advanced Threat Research di Trellix ha condotto la seguente analisi di WhisperGate.

Passaggi consigliati per neutralizzare WhisperGate

Il bollettino pubblicato dall’agenzia CISA include diverse raccomandazioni per proteggere gli ambienti aziendali da WhisperGate. Queste sono basate sull'analisi della CISA sui campioni di malware in circolazione.

- Verificare che tutti gli accessi remoti alla rete aziendale e all'amministratore o l'accesso privilegiato richiedano l'autenticazione a più fattori (MFA).

- Assicurarsi che tutto il software sia aggiornato, dando la priorità agli aggiornamenti che correggono le vulnerabilità sfruttate.

- Disabilitare tutte le porte e i protocolli che non sono essenziali per le attività aziendali.

- Assicurarsi che i controlli di sicurezza dei servizi cloud siano stati rivisti e implementati.

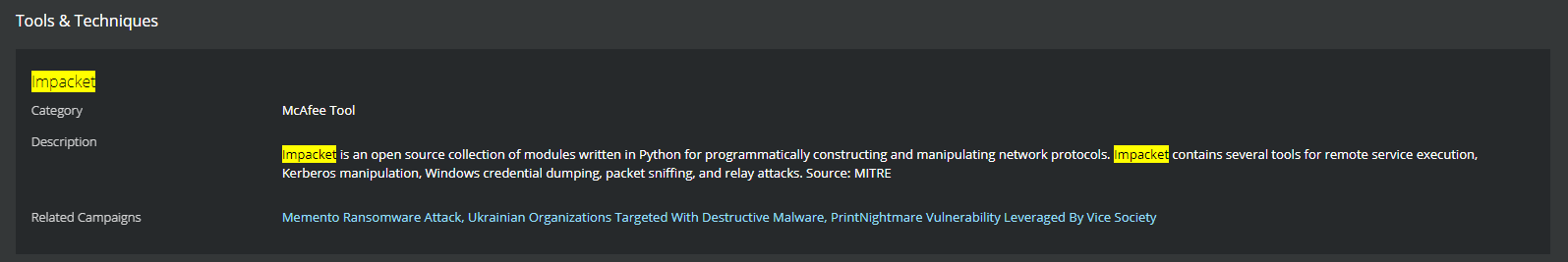

Strumenti open source identificati negli attacchi

Impacket è uno strumento open source osservato negli attacchi che utilizzano WhisperGate. Impacket raggruppa gli script Python che possono essere utilizzati da un criminale informatico per prendere di mira i protocolli di rete di Windows. Questo strumento può essere utilizzato anche per enumerare gli utenti, acquisire hash, spostarsi lateralmente ed elevare i privilegi. Anche diversi gruppi APT hanno utilizzato Impacket, inclusi Wizard Spider e Stone Panda.

Nelle intrusioni osservate relative a WhisperGate, il malware viene eseguito tramite Impacket per facilitare il movimento laterale dei criminali informatici e l'esecuzione del malware.

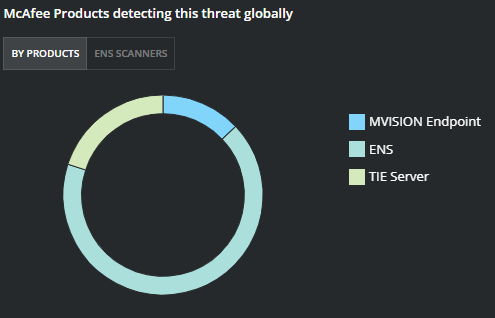

Protezione offerta da Trellix e rilevamenti in tutto il mondo

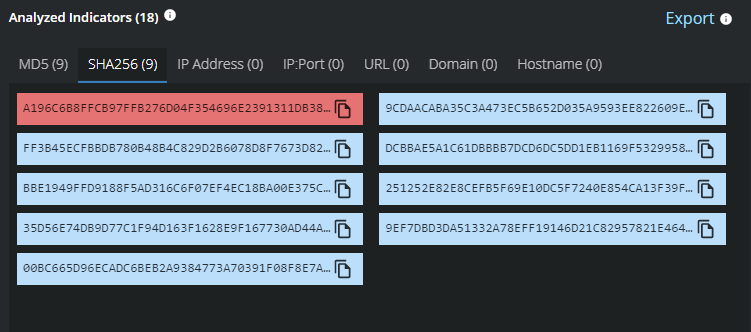

Trellix Global Threat Intelligence rileva attualmente tutti gli indicatori analizzati noti di questa campagna.

Blocco degli attacchi WhisperGate con Endpoint Security

La soluzione Trellix ENS attualmente rileva gli indicatori di compromissione di WhisperGate (rilevamento di firme di malware e comportamenti associati alle attività di WhisperGate).

Intelligence sulle minacce su WhisperGate prodotto dal team Advanced Threat Research di Trellix e dalla soluzione MVISION Insights

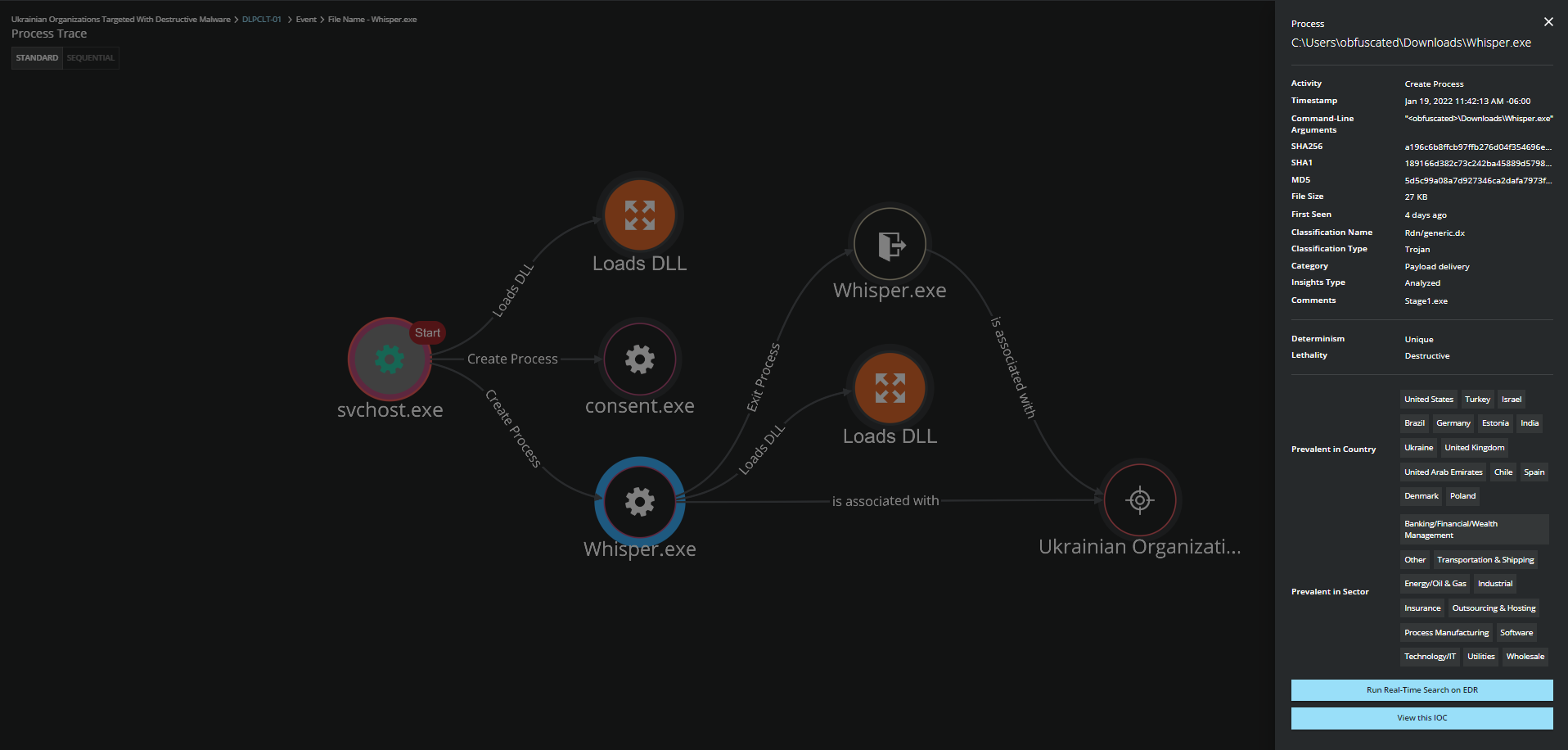

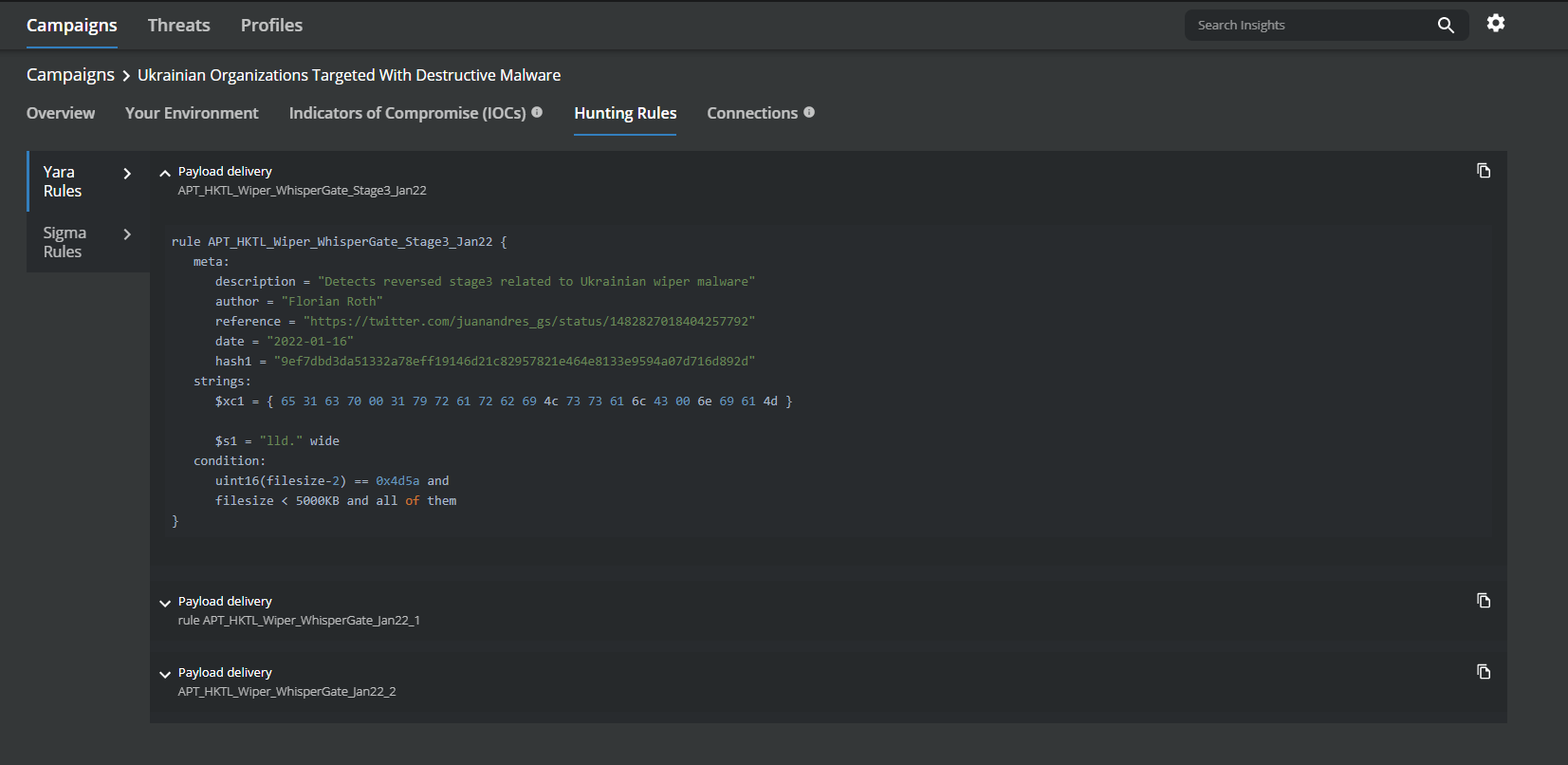

MVISION Insights fornirà la intelligence sulle minacce aggiornata e gli indicatori noti per WhisperGate. MVISION Insights invierà avvisi sui rilevamenti osservati e sulle tracce dei processi osservati, nonché sui sistemi che richiedono attenzione per prevenire un'infezione diffusa. MVISION Insights includerà anche regole per la caccia alle minacce e altre informazioni raccolte sulle attività di quella minaccia e sul gruppo di criminali informatici all’origine della stessa.

Nome della campagna: Ukrainian Organizations Targeted with Destructive Malware (Aziende ucraine prese di mira da un malware devastante)

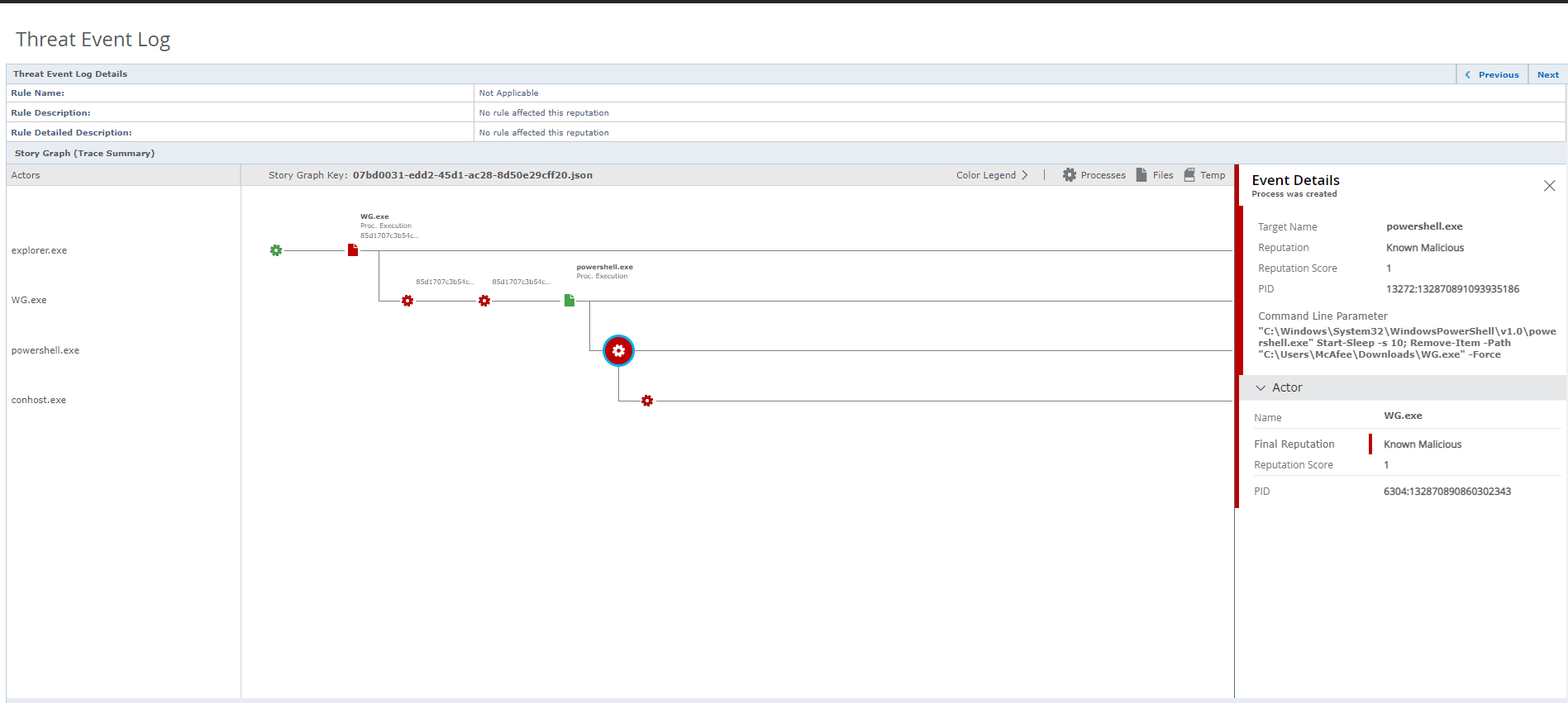

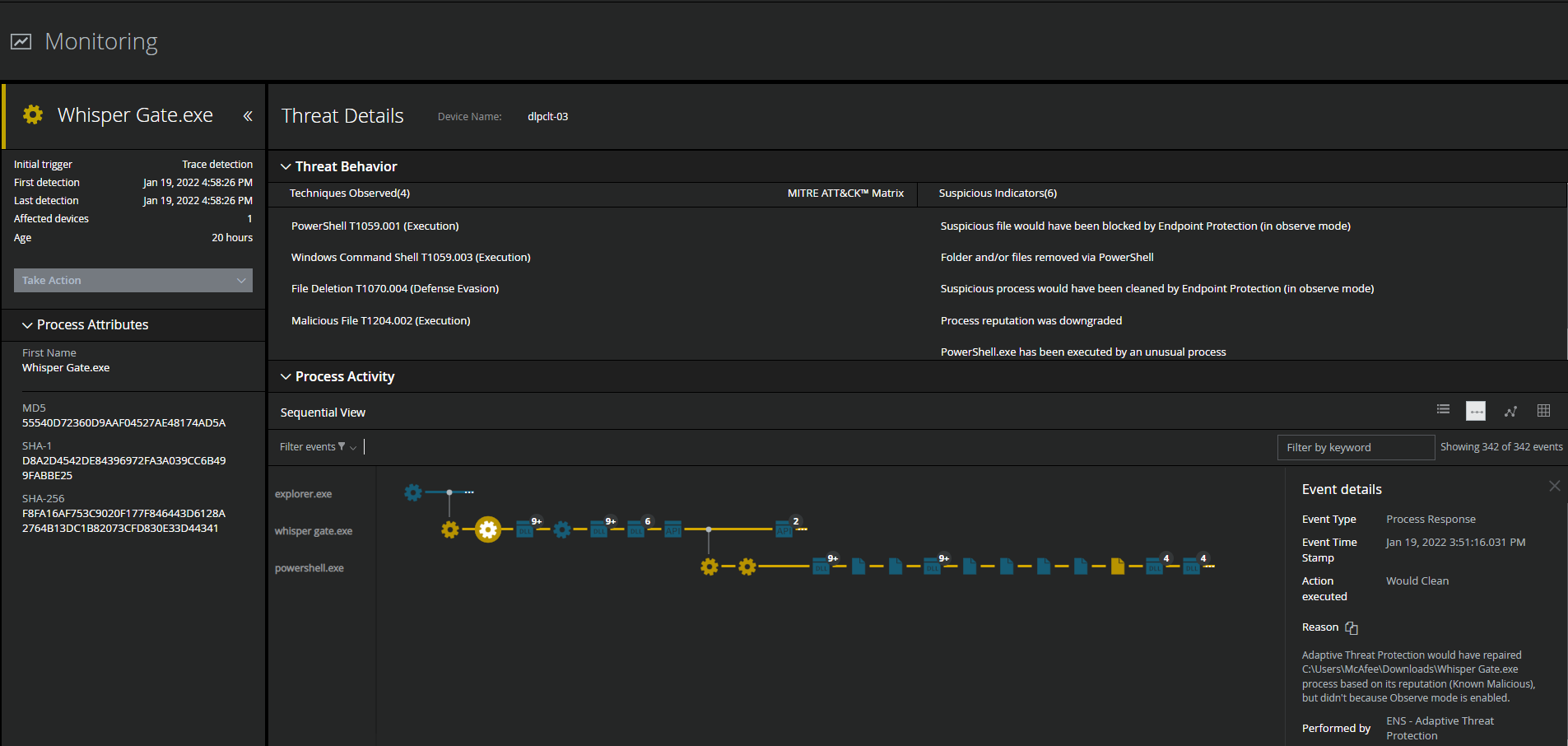

Rilevamento di attività dannose con MVISION EDR

MVISION EDR sta attualmente inviando avvisi riguardanti le attività associate a WhisperGate e segnalerà le tecniche di MITRE ATT&CK e qualsiasi indicatore sospetto relativo alle attività del criminale informatico.

Protezione dei servizi cloud dagli attacchi grazie a MVISION Cloud

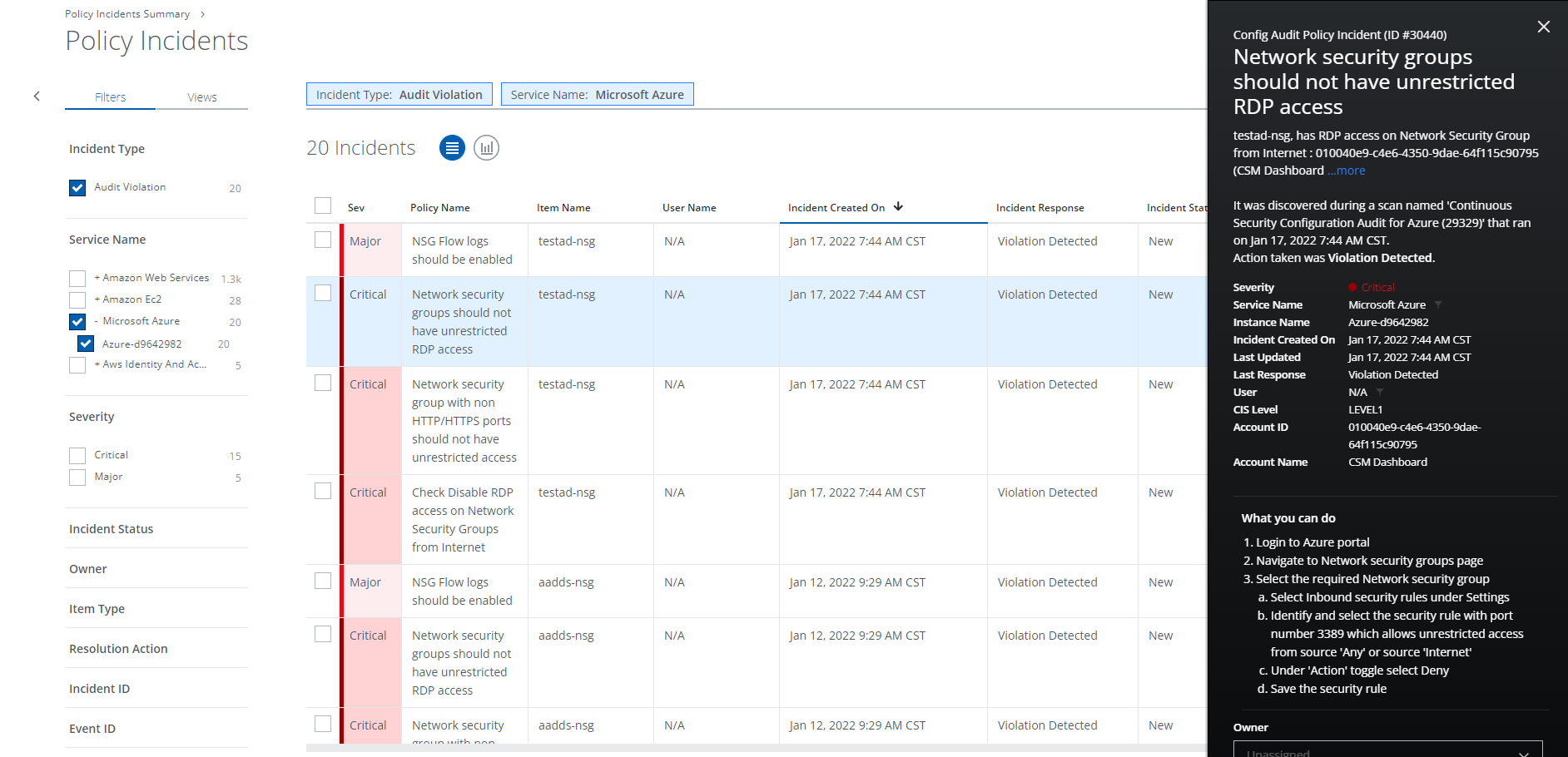

Per contrastare gli attacchi WhisperGate, l’agenzia CISA consiglia, tra le altre cose, di verificare che i servizi cloud e l'infrastruttura siano configurati correttamente e che le vulnerabilità vengano corrette. I controlli di sicurezza cloud forniti da MVISION Cloud/UCE consentono analisi delle vulnerabilità e degli audit di configurazione del tuo ambiente cloud. L'identificazione dei domini rischiosi è fondamentale per bloccare l'accesso iniziale da parte dei criminali informatici.

Trellix offre presentazioni sulla intelligence sulle minacce, nonché workshop sulla protezione dei dati e sulla sicurezza del cloud per fornire ai clienti consigli sulle best practice per l'utilizzo dei controlli di sicurezza esistenti per la protezione dalle minacce interne ed esterne. Non esitare a contattarci se desideri organizzare un workshop per la tua azienda.

RECENT NEWS

-

Feb 26, 2026

jptempchange

-

Dec 16, 2025

Trellix NDR Strengthens OT-IT Security Convergence

-

Dec 16, 2025

Trellix NDR Strengthens OT-IT Security Convergence

-

Dec 11, 2025

Trellix Finds 97% of CISOs Agree Hybrid Infrastructure Provides Greater Resilience

-

Oct 29, 2025

Trellix Announces No-Code Security Workflows for Faster Investigation and Response

RECENT STORIES

Contenuti in evidenza

Ricevi le ultime notizie sulla sicurezza

La sicurezza informatica non ha più segreti per noi. Ma siamo una nuova azienda.

Resta aggiornato sulle nostre novità e sui nostri numerosi progetti.