REPORT SULLE MINACCE

REPORT SULLE MINACCE

Estate 2022

Estate 2022

Il primo trimestre del 2022 per la sicurezza informatica è stato più all'insegna dell'evoluzione che della rivoluzione. Le tecniche e la prevalenza degli attacchi ransomware sono progredite, mentre gli attacchi informatici di matrice russa hanno continuato la loro lenta evoluzione alimentata dal conflitto in corso in Ucraina. Il nostro ultimo report sulle minacce presenta i risultati relativi al primo trimestre 2022 e altre informazioni fondamentali tra cui l’evoluzione del crimine informatico russo, il ransomware negli Stati Uniti e i trend della sicurezza dell’email. Condividiamo anche i risultati delle recenti ricerche del nostro team sulle vulnerabilità riscontrate nei sistemi di controllo degli accessi agli edifici e sui rischi specifici legati ai dispositivi medici connessi.

Lettera del nostro capo analista

Benvenuti nel nostro nuovo report sul panorama delle minacce.

Quando abbiamo cominciato l’avventura Trellix, sapevamo che l'unione di due importanti nomi della sicurezza informatica ci avrebbe fornito un'incredibile visibilità sulle minacce informatiche diffuse in tutto il mondo. Questa edizione include una nuova categoria che fornisce ai nostri lettori maggiori informazioni sul tipo di minacce osservate a livello delle email.

Ci ha fatto piacere incontrare molti di voi in occasione della conferenza RSA, durante la quale abbiamo presentato i risultati di diverse ricerche: da una panoramica sugli attacchi osservati in Ucraina alle vulnerabilità identificate nei dispositivi medici e nelle tecnologie di controllo degli accessi agli edifici. In questo report mettiamo in evidenza i risultati di queste ricerche, le principali minacce e attacchi osservati in circolazione nonché i nostri dati e risultati relativi al primo trimestre del 2022.

Nel corso delle nostre interazioni in occasione delle conferenze Black Hat, DEFCON, RSA e altre conferenze, apprezziamo le parole di incoraggiamento e i riscontri che riceviamo per il nostro report sulle minacce. Tra una conferenza e l'altra, non esitare a contattarci sui social media se hai un suggerimento o bisogno di informazioni.

In attesa del prossimo incontro, consulta la pagina del blog di Trellix Threat Labs per informazioni aggiornate sulle minacce, inclusi video e risultati della ricerca.

—John Fokker

Lead Scientist

L’evoluzione del crimine informatico russo

Secondo le attribuzioni pubbliche, i gruppi di criminali informatici russi sono sempre stati attivi. Le loro tattiche, tecniche e procedure (TTP) non sono cambiate in modo significativo nel tempo, anche se sono stati osservati alcuni cambiamenti. Ultimamente, il panorama delle minacce è cambiato, poiché diversi domini si sono parzialmente fusi. Questa tendenza era già in atto, ma l'incremento dell'attività digitale l'ha ulteriormente rafforzata.

Trellix vanta da sempre una base di clienti significativa in Ucraina. Quando gli attacchi informatici che hanno preso di mira il Paese si sono intensificati, abbiamo immediatamente collaborato con il governo e i nostri partner del settore per fornire una maggiore visibilità sull'evoluzione del panorama delle minacce. Abbiamo supportato il Paese nella sua lotta contro le attività informatiche dannose. Siamo riusciti ad andare oltre la semplice condivisione delle conoscenze per fornire gratuitamente un'ampia gamma di appliance di sicurezza nella regione colpita. Un ringraziamento speciale va ai nostri partner di Mandiant per l'implementazione di alcune di queste appliance presso le aziende che avevano più bisogno di protezione.

Per supportare la popolazione e i nostri clienti in Ucraina, Trellix Threat Labs ha collaborato con diverse istituzioni governative per fornire loro i necessari dati telemetrici, intelligence sulle minacce e analisi degli strumenti malware utilizzati dai criminali informatici russi. Gran parte degli sforzi di Trellix sono stati compiuti con discrezione, poiché la protezione dei nostri clienti è la nostra massima priorità.

In coordinamento con la conferenza RSA, il nostro team Trellix Threat Labs ha pubblicato i risultati delle nostre ricerche (Growling Bears Make Thunderous Noise) sull'evoluzione dei criminali informatici russi nel tempo, l'impatto della guerra (cibernetica) e le attività osservate.

- Phishing contro il Ministero della Difesa ucraino

- Gamaredon

- Wipers

- Server di Exchange presi di mira

- UAC-0056

- Apt28

- Double Drop

Il report presenta i risultati delle ricerche approfondite non solo sull’impatto della guerra informatica a seguito dell'invasione russa, ma anche su numerosi gruppi del crimine informatico e campagne associate al conflitto:

Per saperne di più sull’evoluzione del crimine informatico russo leggi il report completo.

Metodologia

I sistemi principali di Trellix forniscono i dati di telemetria che utilizziamo per preparare i nostri report trimestrali sul panorama delle minacce. We combine our telemetry with open-source intelligence around threats and our own investigations into prevalent threats like ransomware, nation-state activity, etc.

Per telemetria intendiamo i dati relativi ai rilevamenti, non alle infezioni. Un rilevamento viene registrato quando un file, URL, indirizzo IP o altri indicatori viene rilevato da uno dei nostri prodotti e ci viene poi segnalato.

La riservatezza delle informazioni dei nostri clienti è essenziale. È anche importante quando si tratta di dati di telemetria e mappatura dei settori e dei paesi dei nostri clienti. Client-base per country differs and numbers could be showcasing increases while we have to look deeper into the data to explain. An example: The Telecom sector often scores high in our data. Ciò non significa necessariamente che questo settore sia preso di mira in modo particolare Il settore delle telecomunicazioni include anche ISP che possiedono uno spazio di indirizzi IP che viene venduto alle aziende. Cosa significa? Submissions from the IP-address space of the ISP are showing up as Telecom detections but could be from ISP clients that are operating in a different sector.

Ransomware negli Stati Uniti: primo trimestre 2022

All'inizio del 2022 eravamo ottimisti quando è arrivata la notizia che l'FSB, il servizio di inteligence russo, aveva arrestato diversi membri del gruppo ransomware REvil in Russia. In base alla nostra analisi, questi affiliati svolgevano un ruolo minore all'interno del gruppo criminale, tuttavia speravamo che questo fragile accenno di cooperazione avrebbe portato ad altri arresti in Russia.

With the Russian invasion of Ukraine at the end of February 2022, we now know that this was wishful thinking. La guerra ha spinto i criminali informatici a scegliere da che parte stare. Spesso i criminali informatici si sono rifiutati di schierarsi politicamente, e abbiamo ipotizzato che i criminali che sfruttano il ransomware di Ucraina e Russia lavorassero insieme a scopo di lucro.

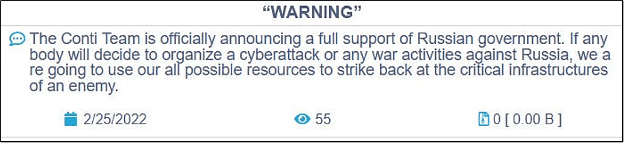

La divisione dei criminali informatici in due schieramenti è diventata più evidente quando il gruppo ransomware Conti ha espresso pubblicamente il proprio sostegno al governo russo.

Questa dichiarazione pubblica non è passata inosservata e nel giro di pochi giorni un ricercatore anonimo che utilizza l'account Twitter @contileaks ha iniziato a pubblicare su Internet le comunicazioni interne di Conti. Le conversazioni coprivano diversi anni e consistevano in migliaia di messaggi che abbiamo soprannominato “Panama Papers of Ransomware.”

Trellix ha esaminato a fondo le chat trapelate e ha pubblicato un articolo del blog molto esteso che merita di essere letto. I punti salienti di queste conversazioni includono la loro dichiarazione pubblica a sostegno del governo russo e una possibile stretta relazione tra il direttivo di Conti e i servizi segreti russi. Questi collegamenti supportano i risultati del report; “In the Crosshairs: Organizations and Nation-State Cyber Threats” che abbiamo pubblicato all'inizio di quest'anno in collaborazione con il CSIS (Center for Strategic and International Studies). Uno dei risultati principali del rapporto è che il confine tra criminali informatici al soldo dello stato e non al soldo dello stato si fa sempre più labile.

Initially we expected this communication breach to have a severe impact on the ransomware gang’s operation. Tuttavia, sembra che il gruppo stia raddoppiando e continuando a perpetrare i suoi attacchi, al punto da portare un'intera nazione, il Costa Rica, allo stato di emergenza. Alla fine del secondo trimestre del 2022, l’infrastruttura di Conti è stata smantellata. Ma questo non è un motivo per festeggiare. Poiché nessun membro di spicco di questo gruppo criminale è stato arrestato e dati i suoi collegamenti con le agenzie di intelligence russe, potremmo assistere alla formazione di un gruppo ibrido, in grado di attaccare obiettivi scelti dal governo, sotto la copertura di un gruppo criminale a scopo di lucro. Il ransomware può avere un duplice scopo: da un lato interrompere le attività e dall'altro servire come distrazione per un'operazione di esfiltrazione dei dati.

Pertanto, invitiamo tutte le aziende a prestare attenzione ai TTP utilizzati dagli operatori del ransomware, in particolare se hanno già identificato i gruppi sponsorizzati dalla Russia come la minaccia più probabile.

In termini di innovazione, stiamo osservando il Gruppo Conti colpire gli hypervisor ESXi con la sua variante Linux, apparentemente consapevole che i servizi di virtualizzazione svolgono un ruolo importante nelle aziende. Questa tendenza è in atto da tempo, ma con successi eterogenei che portano al danneggiamento delle macchine virtuali a causa di locker o sistemi di decrittografia

Ma le notizie non sono tutte negative. Le statistiche registrate nel primo trimestre 2022 da Coveware, società di risposta agli incidenti ransomware mostrano un netto calo dei casi in cui le vittime sono state costrette a pagare il riscatto ai criminali informatici. Questo ci fa ben sperare, perché non pagare è ancora il modo migliore per contrastare il modello di business dei criminali.

Settori presi di mira dal ransomware negli Stati Uniti (1° trimestre 2022)

I servizi alle aziende rappresentano il 64% del numero totale di rilevamenti di ransomware nei 10 settori principali degli Stati Uniti nel primo trimestre del 2022. Non-profits ranked a distant second among ransomware detections.

64

Strumenti utilizzati nelle campagne ransomware negli Stati Uniti (1° trimestre 2022)

32

Nel primo trimestre 2022, lo strumento malware Cobalt Strike è stato utilizzato nel 32% delle 10 principali campagne di ransomware negli Stati Uniti. La sua prevalenza è pari a alla somma di quelle di RCLONE (12%), BloodHound (10%) e Bazar Loader (10%).

Famiglie di ransomware negli Stati Uniti (1° trimestre 2022)

Nel primo trimestre 2022, Lockbit è stata la famiglia ransomware più diffusa, utilizzata nel 26% delle 10 principali campagne negli Stati Uniti, davanti a Conti (13%), BlackCat (11%) e Ryuk (10%).

Campagne RANSOMWARE più diffuse negli Stati Uniti (1° trimestre 2022)

Vatet, PyXie e Defray 777

Ryuk

Lockbit

Agrius lancia attacchi dannosi contro obiettivi in Israele

Conti

17%

14%

13%

9%

8%

Vatet, PyXie e Defray 777

17%

Ryuk

14%

Lockbit

13%

Agrius lancia attacchi dannosi contro obiettivi in Israele

9%

Conti

8%

Modelli MITRE ATT&CK nelle campagne ransomware più rilevate negli Stati Uniti (1° trimestre 2022)

1.

Crittografia dei dati per l’impatto

14%

2.

Rilevamento di file e directory

12%

3.

Rilevamento del processo

11%

4.

Rilevamento delle informazioni di sistema

10%

5.

PowerShell

10%

Strumenti utilizzati nelle campagne ransomware negli Stati Uniti (1° trimestre 2022)

1.

Cmd

14%

2.

Mimikatz

14%

3.

PsExec

13%

4.

AdFind

11%

5.

Ping.exe

11%

Ransomware nel mondo: 1° trimestre 2022

53

Il settore delle telecomunicazioni è il più colpito dal ransomware a livello mondiale con il 53% dei rilevamenti nei 10 settori principali per il secondo trimestre consecutivo.

Rilevamenti delle famiglie di ransomware (dal 4° trimestre 2021 al 1° trimestre 2022)

44

Lockbit37

Conti55

CubaI rilevamenti delle famiglie di ransomware sono diminuiti nel 1° trimestre del 2022. Lockbit ha rappresentato il 20% dei 10 principali strumenti ransomware utilizzati nel quarto trimestre del 2021, seguito da Conti (17%) e Cuba (14%). Tuttavia, i rilevamenti delle tre famiglie di ransomware più prevalenti nel quarto trimestre 2021 sono diminuiti nel primo trimestre del 2022: Lockbit (-44%), Conti (-37%) e Cuba (-55%).

Tecniche MITRE ATT&CK utilizzate nelle campagne ransomware più segnalate (1° trimestre 2022)

1.

Crittografia dei dati per l’impatto

2.

Rilevamento di file e directory

3.

PowerShell

4.

Rilevamento del processo

5.

Rilevamento delle informazioni di sistema

Malware utilizzati nelle campagne ransomware a livello mondiale (1° trimestre 2022)

1.

Cobalt Stike

30%

2.

Bazar Loader

15%

3.

RCLONE

10%

4.

BloodHound

9%

5.

TrickBot

7%

I ricercatori di Trellix rilevano falle critiche in un sistema di controllo degli accessi agli edifici

Le infrastrutture critiche continuano a essere uno degli obiettivi più interessanti per i criminali informatici di tutto il mondo. Questo settore è afflitto da sistemi di vecchia generazione e pieno di comuni falle hardware e software, problemi di configurazione e cicli di aggiornamento particolarmente lunghi. Eppure, ospita molti dei sistemi più essenziali su cui facciamo affidamento, dagli oleodotti al trattamento delle acque, dalle reti elettriche all'automazione degli edifici, ai sistemi di difesa e molto altro ancora.

Un aspetto spesso trascurato dei sistemi di controllo industriale è il controllo degli accessi, che è parte integrante dei sistemi di automazione degli edifici. I sistemi di controllo degli accessi sono soluzioni comuni e indispensabili che garantiscono automazione e gestione remota dei lettori di schede e i punti di ingresso/uscita di siti sicuri.

Secondo uno studio condotto da IBM nel 2021, il costo medio di una violazione della sicurezza fisica ammonta a 3,54 milioni di dollari e sono necessari in media 223 giorni per rilevare una violazione. La posta in gioco è alta per le aziende che si affidano ai sistemi di controllo degli accessi per garantire la sicurezza delle strutture.

Trellix Threat Labs ha recentemente presentato i risultati di ricerche illuminanti relativamente a uno di questi sistemi, un popolare pannello di controllo degli accessi di HID Mercury. Numerosi fornitori OEM si affidano alle schede e al firmware Mercury per implementare le loro soluzioni di controllo degli accessi. Il nostro team ha condiviso le sue informazioni durante la conferenza Hardwear.io a Santa Clara il 9 giugno 2022 e farà lo stesso anche a Black Hat quest’estate. Their findings highlighted four zero-day vulnerabilities and four previously patched vulnerabilities, never published as CVEs, with the top two leading to remote code execution and arbitrary reboot, completely unauthenticated. Ciò significa che i criminali informatici presenti su una rete di edifici potrebbero bloccare e sbloccare le porte da remoto ed eludere il rilevamento tramite il software di gestione. I ricercatori hanno preparato un articolo del blog che evidenzia i risultati e pubblicheranno un’analisi tecnica approfondita in più parti in occasione della conferenza Black Hat. Inoltre, hanno girato un video dimostrativo dell’attacco, utilizzando due delle vulnerabilità per violare un sistema di controllo degli accessi clonato nel loro laboratorio.

Vulnerabilità identificate

CVE-2022-31479

Immissione di comando non autenticata

<=1.291

Base 9.0, Complessivo 8.1

CVE-2022-31480

Denial of Service (DoS) non autenticato

<=1.291

Base 7.5, Complessivo 6.7

CVE-2022-31481

Esecuzione di codice remoto non autenticata

<=1.291

Base 10.0, Complessivo 9.0

CVE-2022-31486

Immissione comando autenticata

<=1.291 (nessuna patch)

Base 8.8, Complessivo 8.2

CVE-2022-31482

Denial of Service (DoS) non autenticato

<=1.265

Base 7.5, Complessivo 6.7

CVE-2022-31483

Scrittura di file arbitraria autenticata

<=1.265

Base 9.1, Complessivo 8.2

CVE-2022-31484

Modifica utente non autenticata

<=1.265

Base 7.5, Complessivo 6.7

CVE-2022-31485

Spoofing informazioni non autenticato

<=1.265

Base 5.3, Complessivo 4.8

Aggiornamenti sulla sicurezza

Carrier ha pubblicato un nuovo avviso sulla sua pagina dedicata alla sicurezza dei prodotti, con le specifiche delle falle e le raccomandazioni per le misure correttive e gli aggiornamenti del firmware. L'applicazione delle patch del fornitore dovrebbe essere la prima azione da intraprendere.

Statistiche sulle minacce prevalenti

Il nostro team ha monitorato diverse categorie di minacce nel primo trimestre del 2022. I risultati della ricerca mostrano le percentuali di rilevamento per il tipo di famiglie di malware prevalenti osservate, i paesi e i settori di clienti presi di mira e le tecniche MITRE ATT&CK utilizzate.

Famiglie di malware (1° trimestre 2022)

23

Phorpiex è stata la famiglia di malware più diffusa nel 1° trimestre del 2022.

Tecniche MITRE ATT&CK più segnalate (1° trimestre 2022)

1.

Trasferimento di strumenti all’ingresso

2.

Offuscamento di file o informazioni

3.

Protocolli web

4.

Deoffuscamento/decodifica di file o informazioni

5.

Modify Registry

Invito all’azione per la sicurezza informatica dei dispositivi medici connessi

Il settore medico è particolarmente a rischio a causa dei numerosi dispositivi specializzati utilizzati: macchine per l’anestesia, pompe per le infusioni, sistemi di diagnostica, macchine per la risonanza magnetica e molti altri ancora. Molti di questi dispositivi non sono presenti in altri settori e nelle abitazioni private. La loro specificità crea un falso senso di sicurezza e riduce il controllo da parte del settore della ricerca in termini di sicurezza.

Alcune pratiche di sicurezza fondamentali, come la gestione delle credenziali, non sono applicati ai dispositivi medici e al software medico, che sono anche pieni di vulnerabilità del tipo di esecuzione di codice a distanza (RCE, Remote Code Execution), una manna per i criminali informatici. Bisogna mantenere alta la guardia, poiché questa superficie di attacco finirà per essere sfruttata. Tutte le parti interessate devono rendersi conto che l'ampia gamma di vulnerabilità legate all’autenticazione è un segnale che il settore medico necessita di maggiore attenzione in termini di ricerche, sia interne che esterne, per rafforzare la protezione di questi dispositivi. Non è sufficiente concentrarsi solo sui sistemi di gestione e su altre applicazioni web: tutti i dispositivi medici collegati alla rete devono essere valutati. Currently it doesn’t appear that these devices are being targeted by malicious actors but this doesn’t mean we can relax. LCi sono molte vulnerabilità RCE e codici di exploit pubblico. Sebbene i criminali informatici utilizzino altri metodi per attaccare ospedali e cliniche, quando questi metodi non saranno più efficaci andranno alla ricerca di accessi più semplici. La società nel suo complesso non può permettere che i dispositivi e i software medici continuino a essere un punto debole da sfruttare per i criminali informatici. Deve incoraggiare i test di sicurezza sia interni che esterni da parte di sviluppatori e ricercatori.

Puoi scoprire tutti i dettagli della nostra ricerca nell’articolo del blog Connected Healthcare: A Cybersecurity Battlefield We Must Win. Utilizzando dati pubblici come i database CVE, abbiamo analizzato lo stato attuale della superficie di attacco nel settore medico e valutato le minacce attive e la distribuzione delle vulnerabilità rilevate. We believe that more partnerships between medical device vendors, medical care facilities and security researchers in junction with increased security testing is warranted to prevent a growing attack surface from becoming even more attractive to malicious actors.

Sfruttamento delle risorse locali

Monitoriamo i criminali informatici, le loro tattiche, tecniche e procedure (TTP), nonché il malware utilizzato. Identifichiamo anche i file binari predefiniti non dannosi e spesso necessari che possono essere sfruttati, e spesso lo sono, per condurre le varie fasi di un attacco. I dati vengono comunicati su base trimestrale. Se da un lato è necessario conoscere i malware personalizzati e quelli di base, nonché i TTP da cui difendersi, dall'altro è necessario conoscere il nemico e identificare gli obiettivi. Se ci si addentra un po' di più nei LoLBin (file binari per lo sfruttamento delle risorse locali), la domanda rimane la seguente: chi sta usando i nostri strumenti contro di noi e perché? I criminali informatici non sono in grado di creare malware personalizzato per raggiungere l’obiettivo prefissato? O si tratta semplicemente di uno strumento di convenienza e di un tentativo di passare inosservati? Dopo tutto i criminali informatici sono spesso impiegati come tutti gli altri, hanno riunioni con i loro “capi”, hanno obiettivi giornalieri, trimestrali e annuali e ricevono uno stipendio.

Se vogliamo onorare la nostra missione di fornire sicurezza dinamica ovunque, dobbiamo dotare degli strumenti necessari noi stessi, i nostri clienti e i nostri colleghi nella lotta quotidiana per proteggere le nostre informazioni, infrastrutture e risorse critiche da tutti i malintenzionati che cercano di trarre profitto dallo sfruttamento delle vulnerabilità e dal furto di dati e capitale intellettuale.

Quali file binari sono stati violati e da chi nel 1° trimestre 2022?

File binari Windows (1° trimestre 2022)

1.

Windows Command Shell/CMD

47.90%

2.

PowerShell

37.14%

3.

WMI/WMIC

21.43%

4.

Schtasks

19.05%

5.

Rundll32

14.29%

Strumenti di amministrazione (1° trimestre 2022)

1.

Windows Command Shell/CMD

20.48%

2.

PowerShell

6,19%

3.

WMI/WMIC

6,19%

4.

Schtasks

5.71%

5.

Rundll32

4.29%

Criminali informatici che sfruttano file binari Windows e strumenti di amministrazione (1° trimestre 2022)

Le nostre analisi hanno identificato i seguenti gruppi di criminali informatici come quelli che sfruttano maggiormente i file binari Windows e gli strumenti di amministrazione legittimi nel primo trimestre 2022:

1.

APT41

39%

2.

Gamaredon Group

39%

3.

APT35

33%

4.

Winnti Group

33%

5.

Muddy Water

24%

Ransomware che sfruttano file binari Windows e strumenti di amministrazione (1° trimestre 2022)

Inoltre, attraverso le nostre attività di monitoraggio e analisi, abbiamo identificato le seguenti famiglie di ransomware che hanno sfruttato file binari Windows e strumenti di amministrazione legittimi prima della distribuzione di un payload ransomware:

1.

BlackCat

29.63%

2.

LockBit

16,67%

3.

Midas

16,67%

4.

BlackByte

14,81%

5.

Hermetic Ransom

14,81%

Statistiche sugli attacchi sponsorizzati dagli Stati: 1° trimestre 2022

Il nostro team tiene traccia e monitora le campagne avviate dagli Stati-Nazione, nonché le tecniche e gli indicatori associati. La nostra ricerca si concentra sui criminali informatici, sui loro strumenti, sui paesi e sui settori dei clienti presi di mira e sulle tecniche MITRE ATT&CK del primo trimestre 2022. Tutti i dati relativi a questi eventi, inclusi gli indicatori, le regole YARA e la logica di rilevamento sono disponibili in Insights.

I cinque principali gruppi APT più attivi (1° trimestre 2022)

15

Il gruppo APT 36 è stato il gruppo APT più attivo nel primo trimestre del 2022.

Paesi dei clienti presi di mira da attacchi degli Stati-Nazione

31

Le attività degli Stati-Nazione in Turchia rappresentano il 31% dei 10 principali rilevamenti nei paesi dei clienti presi di mira nel primo trimestre 2022, davanti a Israele (18%), Regno Unito (11%), Messico (10%) e Stati Uniti (8%).

Modelli MITRE ATT&CK più segnalati (1° trimestre 2022)

1.

Offuscamento di file o informazioni

2.

Deoffuscamento/decodifica di file o informazioni

3.

Spearphishing Attachment

4.

Rilevamento delle informazioni di sistema

5.

Protocolli web

Campagne RANSOMWARE più diffuse negli Stati Uniti (1° trimestre 2022)

22

Cobalt Strike si è classificato al primo posto (22%) tra i 10 principali malware utilizzati nelle campagne APT nel primo trimestre 2022.

Cobalt Strike

njRAT

PlugX

Poisonivy

Crimson RAT

22%

10%

10%

8%

8%

Cobalt Strike

22%

njRAT

14%

PlugX

10%

Poisonivy

8%

Crimson RAT

8%

Tendenze in materia di sicurezza dell’email: 1° trimestre 2022

L’analisi dei dati telemetrici delle email per il primo trimestre del 2022 ha messo in luce le tendenze di utilizzo degli URL di phishing e dei documenti dannosi nella sicurezza.

La maggior parte delle email dannose rilevate contiene un URL di phishing utilizzato per rubare le credenziali d’accesso o spingere le vittime a scaricare malware. A seguire, abbiamo identificato le email che includono documenti dannosi come file di Microsoft Office o PDF allegati. Questi documenti contengono macro che operano come downloader o exploit che permettono al criminale informatico di acquisire il controllo del sistema della vittima. Infine, abbiamo riscontrato diverse email con eseguibili dannosi come gli infostealer o trojan allegati.

Exploit

La maggior parte degli exploit utilizzati si presenta sotto forma di file RTF dannosi, documenti di Microsoft Office con oggetti OLE dannosi o PDF infettati con exploit Adobe Reader o script JavaScript dannosi. La figura seguente presenta i tre principali formati di file utilizzati: il formato RTF di Windows, il formato Office più recente e infine i formati Office OLE di vecchia generazione.

CVE-2017-11882

15.7%

CVE-2012-0158

12.84%

CVE-2017-0199

17.94%

CVE-2014-1761

5,8%

CVE-2017-8759

4.41%

CVE-2017-11882

23.84%

CVE-2017-0199

3.05%

CVE-2017-8570

1,7%

CVE-2017-11882

12.74%

CVE-0201-20158

4.16%

Minacce contro paesi, continenti, settori e vettori di attacco: 1° trimestre 2022

Nel primo trimestre 2022 sono stati osservati aumenti significativi del numero di incidenti segnalati per paese e continente:

490

La Russia ha registrato l'aumento più elevato del numero di incidenti segnalati tra il quarto trimestre 2021 e il primo trimestre 2022.

35

Gli Stati Uniti hanno registrato il maggior numero di incidenti segnalati nel primo trimestre del 2022.

Report dei bug

Se parlassimo di musica, questo sarebbe un “Best of”

I puristi diranno che la cosa migliore da fare per scoprire un artista non è cercare su Google le sue canzoni più famose, ma ascoltare ogni album uno dopo l’altro per un’esperienza ottimale. Per le nostre rockstar di Trellix Threat Labs, questo equivale a immergersi ogni mese nei nostri report sui bug, dove mettiamo in evidenza le vulnerabilità più pericolose sulla base dell'analisi qualitativa e di decenni di esperienza collettiva nel settore, non solo dei punteggi CVSS. Tuttavia, sappiamo che non tutti dispongono del tempo per mettersi comodi, rilassarsi e ascoltare un’intera discografia. Quindi, per coloro che desiderano approfondire ma sono un po’ di fretta, questa sezione è il “Best of” dei bug del 2022. And if you like what you hear, be sure to check out our other work – we treat our groupies right.

La crème de la crème

A dire il vero, i bug che ogni mese entrano in classifica sono già di per sé dei veri e propri fuoriclasse tra le decine che si contendono la sempre più effimera attenzione di Twitter, per cui selezionarne solo alcuni non è un'impresa da poco. Il nostro strumento più importante in questa impresa è fare un passo indietro. In altre parole, vogliamo distinguere i classici dalle meteore: quali vulnerabilità hanno avuto un impatto, o prevediamo lo avranno, ben oltre i rispettivi mesi di gloria?

La prima che mi viene in mente è la vulnerabilità CVE-2022- 0847, soprannominata “Dirty Pipe.” Anche se forse non è così interessante come alcune delle vulnerabilità RCE 9.8, questo bug del kernel Linux è andato oltre una semplice escalation di privilegi e ha consentito l'accesso illimitato in scrittura a tutti i file, situazione preoccupante per un ambiente in cui tutto è sotto forma di file. L'aspetto più grave, tuttavia, è che, a meno che non si sia masochisti e si utilizzi una distribuzione all'avanguardia come Arch, gli aggiornamenti del kernel sono rari per i dispositivi che utilizzano Linux. È quindi probabile che i dispositivi vulnerabili rimarranno tali per un bel po' di tempo. Se a questo si aggiunge un PoC estremamente semplice e una prova di sfruttamento in un ambiente reale, si ottiene un bug dal successo garantito.

Citato dal sottoscritto nel nostro report di aprile, spicca anche la vulnerabilità: CVE-2022-22965 soprannominata “Spring4Shell.” La comunità InfoSec ha immediatamente notato dei punti in comune con la vulnerabilità più importante del 2021 e le ha attribuito questo nome evocativo, anche se non così originale. Invece di colpire una libreria di registrazione Java open source ampiamente utilizzata, questa vulnerabilità ha preso di mira un framework noto come Spring. Come il sequel di un successo al botteghino senza una vera trama e destinato solo a far soldi, Spring4Shell è stato oggetto di diverse patch approssimative ed è stato sfruttato in ambiente reale entro le 48 ore successive alla sua divulgazione pubblica. Questo quantomeno conferma l’importanza di Log4Shell, poiché questa copia a basso costo è ora un candidato serio per il titolo di vulnerabilità più importante del 2022.

Tesori nascosti

Sebbene un album Best of possa essere un buon biglietto da visita per un artista, alcuni tesori nascosti sfuggiranno inevitabilmente. Per Microsoft, una delle brutte sorprese dell’anno è stata la vulnerabilità CVE-2022-30190 soprannominata “Follina,” un bug RCE (che richiede poca interazione da parte dell’utente) nello strumento di diagnostica supporto tecnico Microsoft (MSDT). A rischio di perdere la fiducia nell’umanità, diamo un’occhiata alla tempistica di divulgazione di questo bug. La vulnerabilità, sebbene sfruttasse un vettore diverso, era stata segnalata a Microsoft in diverse occasioni già a marzo. Microsoft ha anche ricevuto delle prove di sfruttamento nel mondo reale già ad aprile, per poi dimenticarsi del problema applicando semplicemente una patch silenziosa al vettore di attacco pertinente (non alla causa principale). Solo il 30 maggio Microsoft ha finalmente rilasciato un CVE e un avviso di sicurezza che rivelano l’esistenza del bug MSDT, motivo per cui non lo abbiamo citato nel nostro report sui bug di maggio.

CVE-2022-22954 and CVE-2022-22960, on the other hand, slipped through the cracks as a result of us misjudging their severity, resulting in them not making the cut for our April Bug Report although they probably should have. Il primo è un vero RCE, mentre il secondo è una vulnerabilità di escalation dei privilegi. Li menzioniamo insieme, poiché entrambi riguardano una parte considerevole della suite di software VMWare, ampiamente utilizzata. Inoltre, queste due vulnerabilità sono state utilizzate, a volte insieme, in numerose campagne di sfruttamento da parte di gruppi APT, secondo un recente avviso del CISA. Avendo ricevuto indicatori di compromissione da molte grandi aziende, le agenzie federali hanno ricevuto l’istruzione di applicare una patch o di mettere offline tutti i software interessati entro il 5 maggio, meno di un mese dopo la divulgazione della vulnerabilità. Sfortunatamente, l’analogia musicale finisce qui, perché questa volta mi schiero dalla parte delle autorità.

L'importanza di fare un passo indietro

With the benefit of hindsight, what’s the lesson learned, both for us and our groupies readers? A mio avviso, l’errore che abbiamo commesso nella nostra valutazione della gravità di queste vulnerabilità è stato il tentativo di giudicarle in termini assoluti, basandoci in gran parte solo sulle loro caratteristiche tecniche. In realtà, i fattori principali per stabilire l’importanza e l’impatto delle vulnerabilità nel 2022 sono stati il loro utilizzo nelle campagne e l'ubiquità delle piattaforme interessate. Tuttavia, questo rafforza la nostra scelta di guardare al di là del solo punteggio CVSS, poiché queste informazioni contestuali sono spesso scarsamente rappresentate da un semplice punteggio numerico.

Punteggio EPSS

Dato il numero dei CVE rilasciati e delle patch e aggiornamenti suggeriti, è difficile stabilire a quali dare priorità. Trellix ha adottato il sistema EPSS (Exploit Prediction Scoring System). Obiettivo di questo modello è quello di determinare la probabilità di sfruttamento di una vulnerabilità. Diverse caratteristiche/dati telemetrici alimentano un modello che calcola il punteggio di quel CVE. Il risultato del modello sarà un punteggio di probabilità compreso tra 0 e 1 (0 e 100%). Più alto è il punteggio, maggiore è la probabilità che una vulnerabilità venga sfruttata. Per il primo trimestre del 2022, le 10 seguenti CVE hanno ottenuto i punteggi più elevati:

Numero CVE

- CVE-2022-0543

- CVE-2022-24734

- CVE-2022-0447

- CVE-2022-21377

- CVE-2022-21907

- CVE-2022-24112

- CVE-2022-20699

- CVE-2022-0824

- CVE-2021-22947

- CVE-2022-24862

Redazione e ricerca

Alfred Alvarado

Doug McKee

Christiaan Beek

Tim Polzer

Mark Bereza

Steve Povolny

John Fokker

Sam Quinn

Charles McFarland

Leandro Velasco

Alfred Alvarado

Christiaan Beek

Mark Bereza

John Fokker

Charles McFarland

Doug McKee

Tim Polzer

Steve Povolny

Sam Quinn

Leandro Velasco

Risorse

Per stare al passo con l'evoluzione delle minacce e della ricerca, guarda queste risorse di Trellix:

Centro minacce – Le minacce attuali più dannose identificate dal nostro team.

TrellixARC

Twitter

John Fokker

Twitter

Douglas McKee

Twitter

Joseph (Yossi) Tal

Twitter

Patrick Flynn

Twitter

Anne Ann

TwitterA proposito di Trellix

Trellix è un’azienda internazionale che ridefinisce il futuro della cyber security. La piattaforma XDR (eXtended Detection and Response) aperta e nativa di Trellix aiuta le aziende a proteggersi dalle minacce sempre più sofisticate che ogni giorno si trovano ad affrontare, e a gestire le proprie attività di business in modo sicuro e con resilienza. Trellix, insieme all’ampio ecosistema di partner, stimola l’innovazione tecnologica attraverso il machine learning e l’automazione per sostenere oltre 40.000 clienti in ambito privato grazie alla sicurezza dinamica. Maggiori informazioni sul sito www.trellix.com.

Iscriviti per ricevere le nostre informazioni sulle minacce

Questo documento e le informazioni in esso contenute descrivono le ricerche sulla sicurezza informatica esclusivamentte a fini didattici e per i clienti Trellix. Trellix conduce ricerche in conformità con la sua Policy di divulgazione di vulnerabilità ragionevole | Trellix. Qualsiasi tentativo di ricreare in tutto o in parte le attività descritte è esclusivamente a rischio dell'utente. Trellix e le sue società affiliate declinano ogni responsabilità al riguardo.

Trellix è un marchio registrato di Musarubra US LLC o sue affiliate negli Stati Uniti e/o in altri paesi. Altri marchi e denominazioni potrebbero essere rivendicati come proprietà di terzi.