Aktuelle Informationen zu WhisperGate – einer gefährlichen Malware-Variante, die auf die Ukraine abzielt. Aktuelle Informationen zu Bedrohungsdaten und Schutzmaßnahmen

Von Taylor Mullins, Mo Cashman und Raj Samani · 20. Januar 2022

Aktuelle Berichte über eine gegen die Ukraine gerichtete "Ransomware"-Kampagne haben zu großem Medieninteresse geführt, nicht nur im Hinblick auf die Attribution, sondern auch auf das mögliche Motiv. Anders als bei klassischen Ransomware-Kampagnen, bei denen das Motiv offensichtlich ist, wird bei dieser Kampagne von Pseudo-Ransomware ausgegangen. Mit anderen Worten: Das Ziel dieser Kampagne besteht wahrscheinlich darin, die infizierten Systeme zu zerstören, da der Wiper aus Stufe 4 die Daten auf den Systemen der Opfer einfach überschreibt, sodass auch keine Entschlüsselung möglich ist. Die böswillige Software hinterlässt eine gefälschte Ransomware-Mitteilung, während sie im Hintergrund den Master Boot Record überschreibt. Diese Ransomware-Mitteilung enthält eine Bitcoin-Adresse für die Ransomware-Zahlungen und eine Tox-ID zur Kontaktaufnahme mit dem Bedrohungsakteur. Für die Infizierung wird das öffentlich verfügbare Impacket-Tool verwendet.

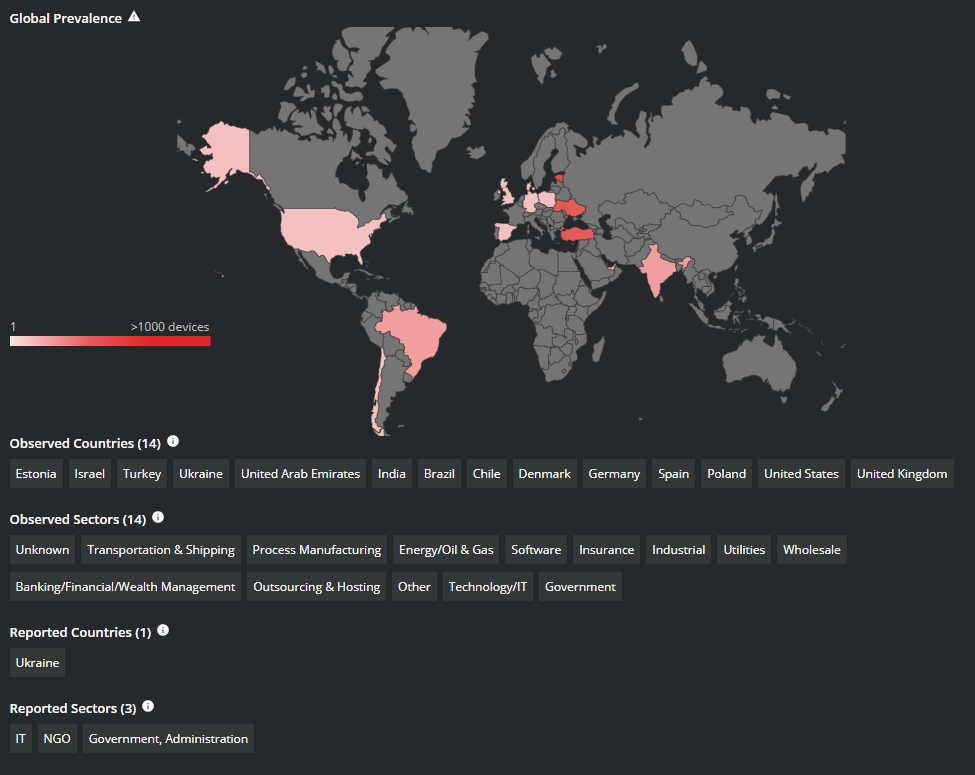

Zunächst wurde die WhisperGate-Malware bei Angriffen auf die Ukraine entdeckt. Inzwischen sind jedoch weitere Angriffe weltweit zu verzeichnen. Das Trellix Advanced Threat Research-Team hat WhisperGate analysiert und ist dabei zu folgenden Ergebnissen gekommen:

Empfohlene Schritte zum Schutz vor WhisperGate

CISA hat tatsächlich entdeckte Malware-Varianten analysiert und daraus verschiedene Empfehlungen abgeleitet, wie Sie Ihre Umgebung vor WhisperGate schützen können.

- Bestätigen Sie, dass für alle Remote-Zugriffe auf das Unternehmensnetzwerk sowie für privilegierte Zugriffe oder Administratorzugriffe eine Mehrfaktor-Authentifizierung erforderlich ist.

- Sorgen Sie dafür, dass Ihre Software stets auf dem neuesten Stand ist, und installieren Sie insbesondere Updates, mit denen ausgenutzte Schwachstellen beseitigt werden.

- Deaktivieren Sie alle Ports und Protokolle, die für geschäftliche Zwecke nicht unbedingt erforderlich sind.

- Vergewissern Sie sich, dass die Sicherheitskontrollen für Cloud-Dienste geprüft und implementiert wurden.

In Angriffen identifizierte Open-Source-Tools

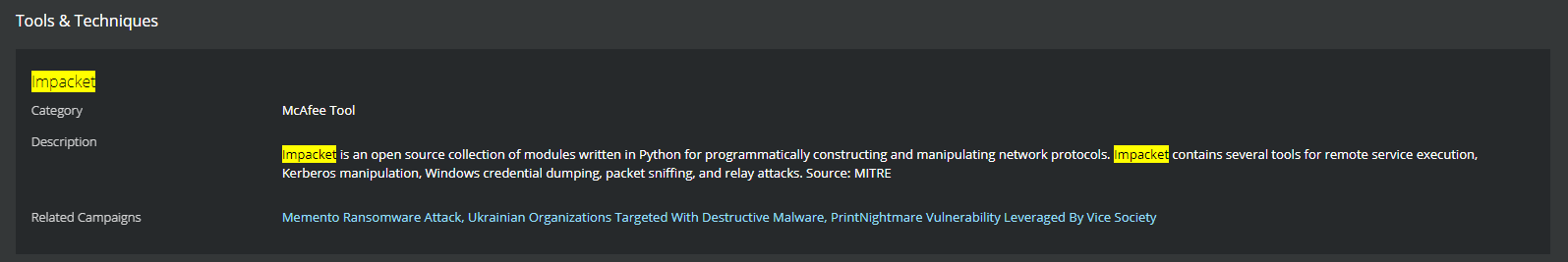

Ein Open-Source-Tool, das in Angriffen mit WhisperGate identifiziert wurde, ist Impacket. Dabei handelt es sich um eine Sammlung von Python-Skripten, die für Angriffe auf Windows-Netzwerkprotokolle verwendet werden. Mit diesem Tool können Angreifer Benutzer auflisten, Hash-Werte erfassen, sich innerhalb des Netzwerks bewegen und Berechtigungen erweitern. Impacket wurde auch von APT-Gruppen, insbesondere von Wizard Spider und Stone Panda, verwendet.

Bei den beobachteten Eindringungsversuchen im Zusammenhang mit WhisperGate wurde die Malware über Impacket ausgeführt, um die Bedrohungsakteure bei der Bewegung innerhalb des Netzwerks und beim Angriff zu unterstützen.

Trellix-Schutzmaßnahmen und globale Erkennung

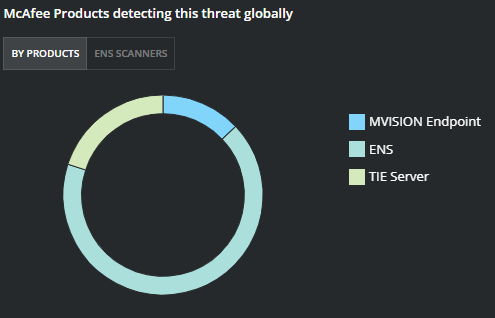

Die globale Bedrohungsdatenanalyse von Trellix erkennt derzeit alle bekannten und analysierten Indikatoren für diese Kampagne.

Blockieren von WhisperGate-Angriffen mit Endpoint Security (ENS)

Trellix ENS erkennt derzeit WhisperGate-Kompromittierungsindikatoren anhand der Signatur und des für WhisperGate-Aktivitäten typischen Malware-Verhaltens.

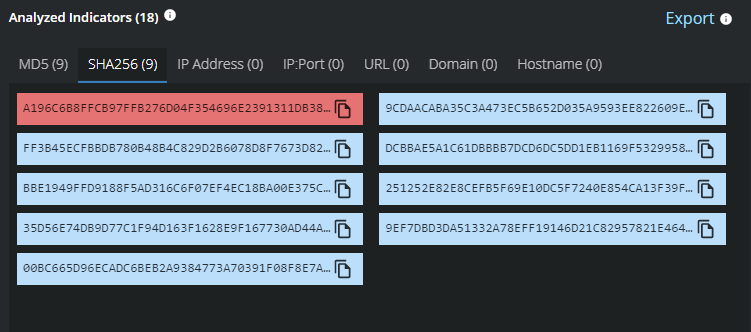

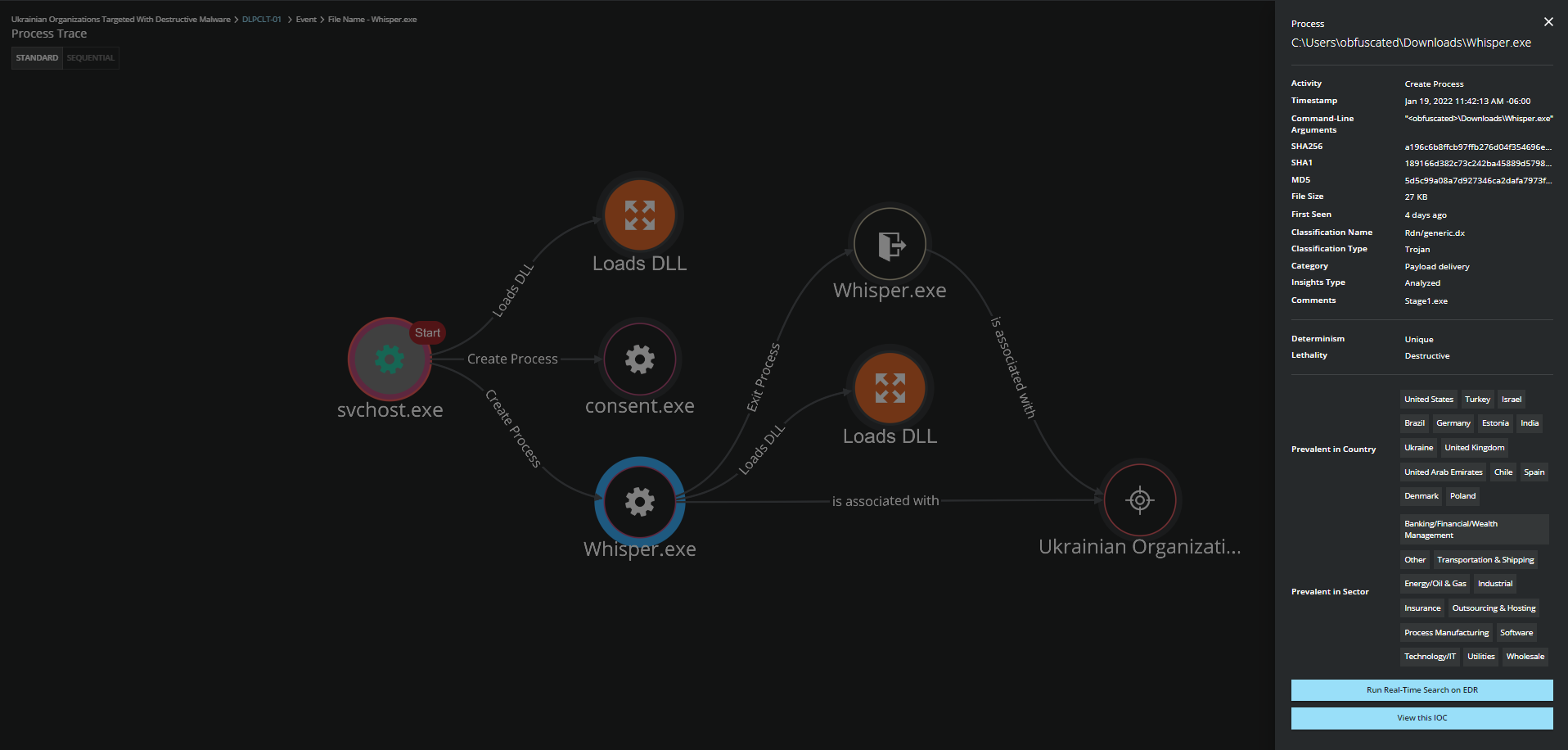

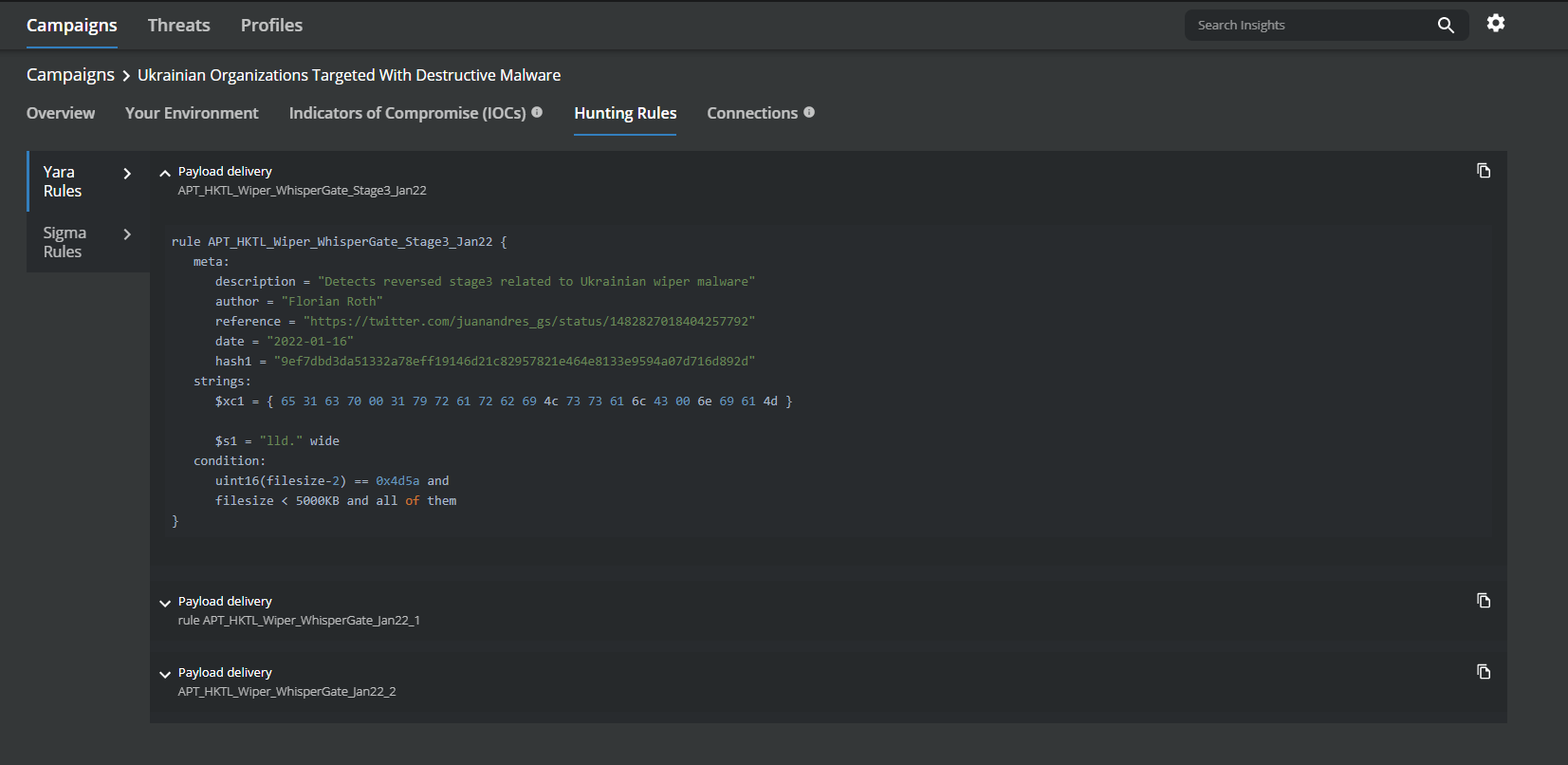

Analyse der WhisperGate-Bedrohungsdaten durch Trellix Advanced Threat Research-Team und MVISION Insights

MVISION Insights stellt die aktuelle Bedrohungsdatenanalyse sowie bekannten Indikatoren für WhisperGate bereit. Um die Verbreitung von Infektionen zu verhindern, informiert MVISION Insights über Erkennungen und Prozessverfolgungsinformationen sowie über Systeme, die zusätzliche Aufmerksamkeit erfordern. MVISION Insights umfasst zudem Regeln für die Bedrohungssuche und die Erfassung weiterer Informationen zu Bedrohungsaktivitäten und Angreifern.

Kampagnenname: Unternehmen in der Ukraine von gefährlicher Malware angegriffen

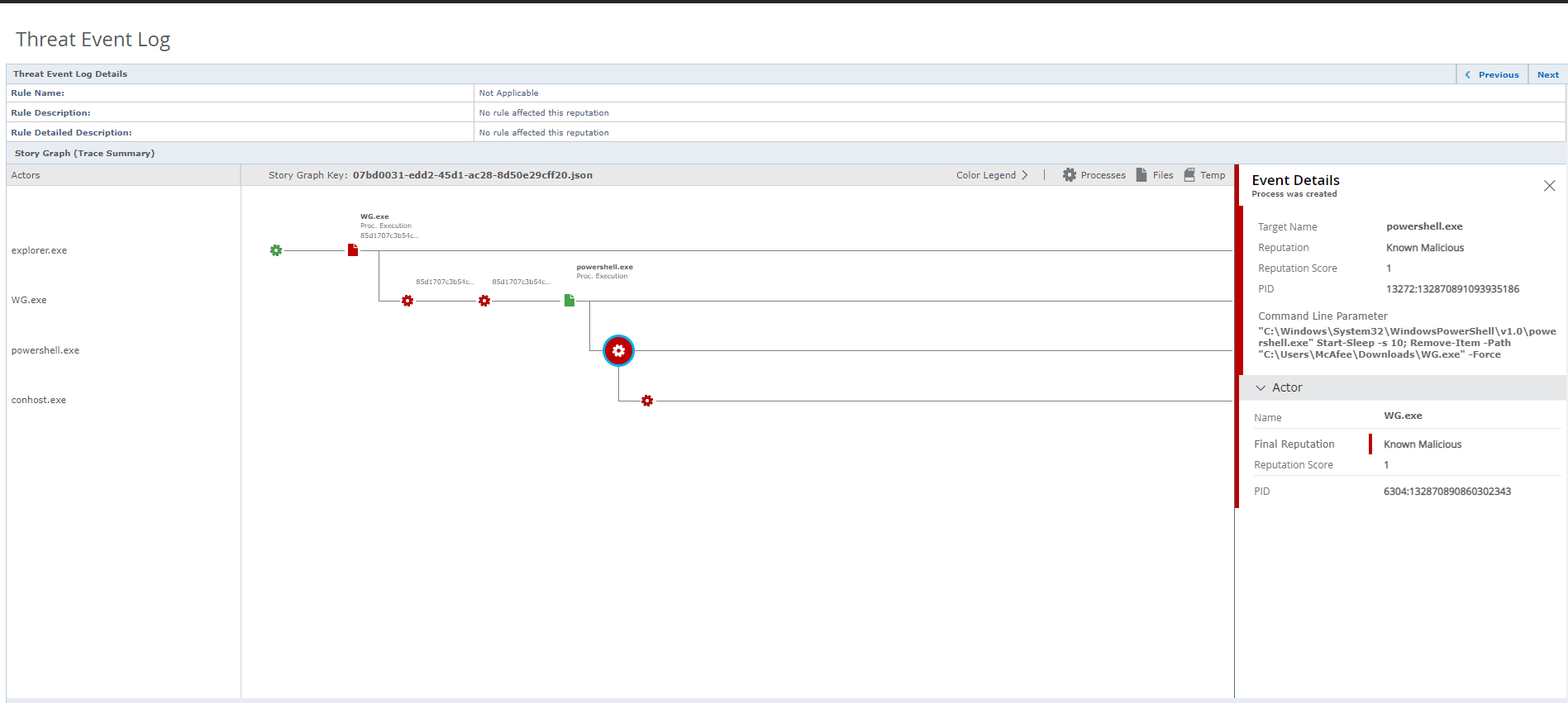

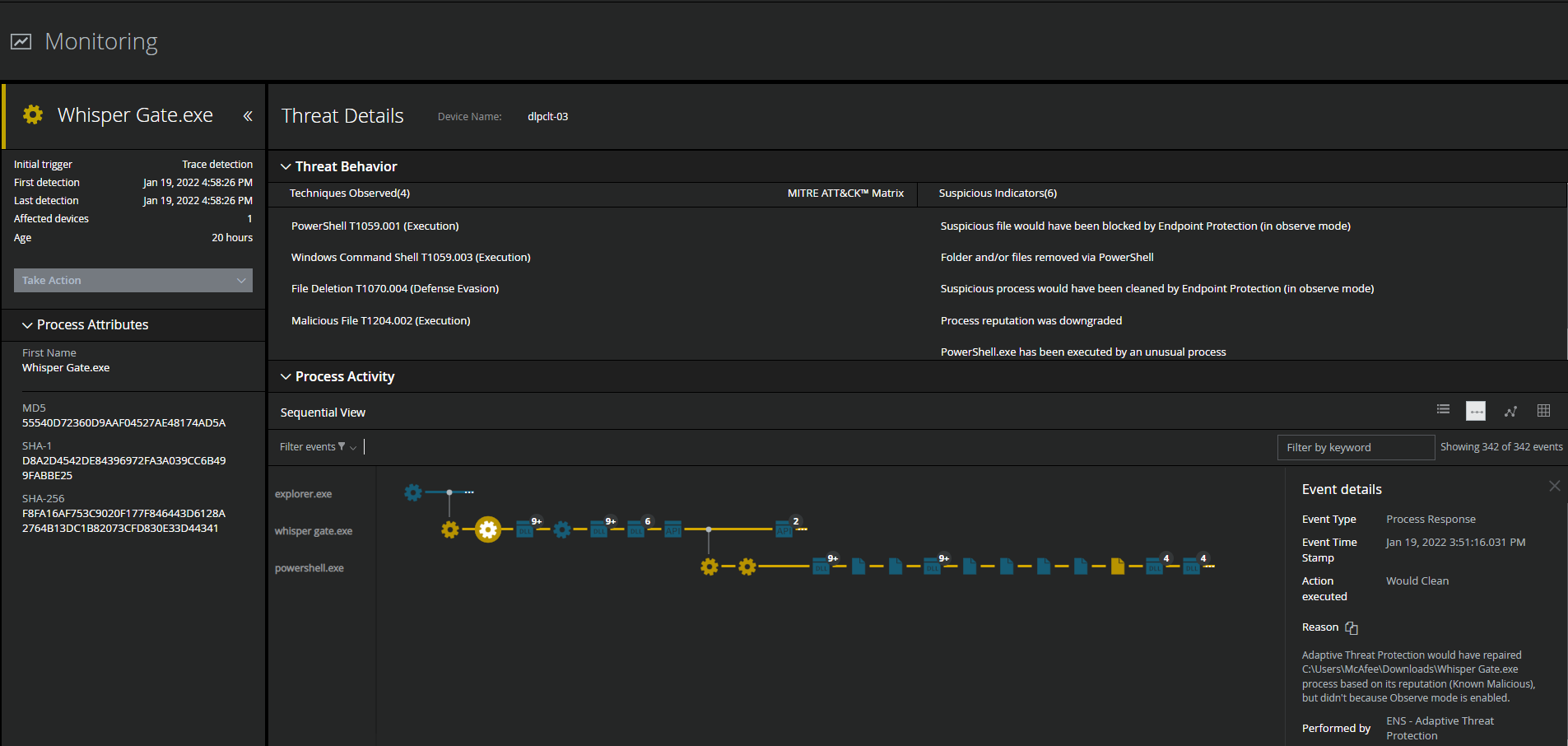

Erkennung böswilliger Aktivitäten mit MVISION EDR

MVISION EDR warnt derzeit bei Aktivitäten im Zusammenhang mit WhisperGate und informiert über die MITRE-Techniken sowie alle verdächtigen Indikatoren in Verbindung mit Angreiferaktivitäten.

Schutz von Cloud-Diensten vor Angriffen mit MVISION Cloud

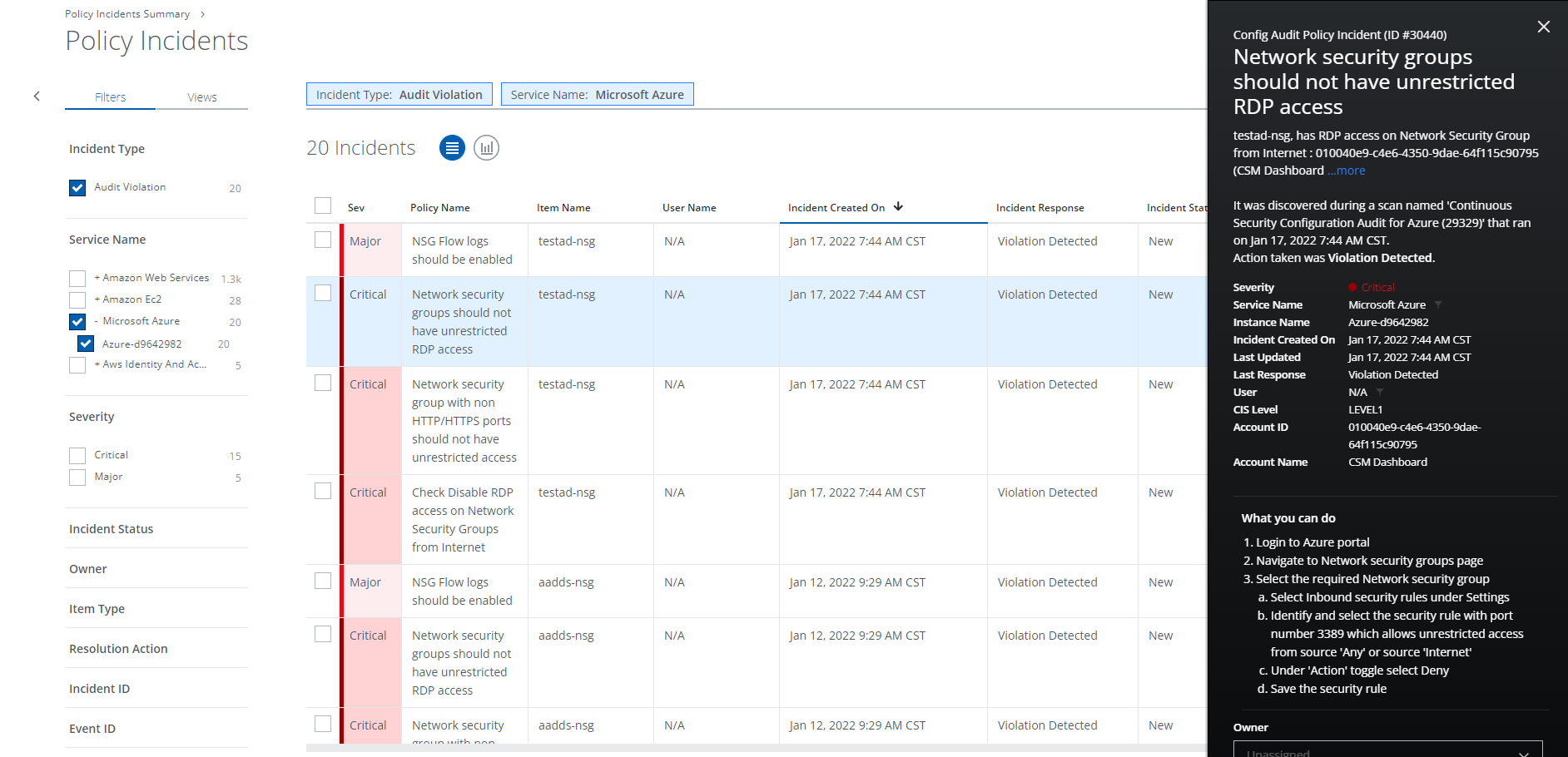

Eine der CISA-Empfehlungen zum Schutz vor WhisperGate-Angriffen lautet, dass Cloud-Dienste und Infrastrukturen ordnungsgemäß konfiguriert und Schwachstellen stets zeitnah gepatcht werden müssen. Mithilfe der in MVISION Cloud/UCE bereitgestellten Cloud-Sicherheitskontrollen können Schwachstellen-Scans und Konfigurations-Audits für Cloud-Umgebungen durchgeführt werden. Außerdem ist es wichtig, besonders gefährdete Bereiche zu identifizieren, damit Angreifer darüber keinen ersten Zugriff erlangen können.

Trellix bietet Briefings zum Thema Bedrohungsdatenanalyse sowie Workshops zu Cloud-Sicherheit und Datenschutz an. Darin erhalten Kunden bewährte Empfehlungen dazu, wie sie sich mithilfe vorhandener Sicherheitskontrollen vor Bedrohungen durch Angreifer und Insider schützen können. Bitte kontaktieren Sie uns, wenn Sie einen Workshop buchen möchten.

RECENT NEWS

-

Feb 26, 2026

jptempchange

-

Dec 16, 2025

Trellix NDR Strengthens OT-IT Security Convergence

-

Dec 16, 2025

Trellix NDR Strengthens OT-IT Security Convergence

-

Dec 11, 2025

Trellix Finds 97% of CISOs Agree Hybrid Infrastructure Provides Greater Resilience

-

Oct 29, 2025

Trellix Announces No-Code Security Workflows for Faster Investigation and Response

RECENT STORIES

Empfohlene Inhalte

Neuigkeiten erfahren

Wir kennen uns mit Cyber-Sicherheit aus. Nur unser Unternehmen ist neu.

Bleiben Sie auf dem Laufenden dazu, wie wir uns entwickeln.