DER THREATS-REPORT

DER THREATS-REPORT

Sommer 2022

Sommer 2022

Die Cyber-Sicherheit war im 1. Quartal 2022 eher von Weiterentwicklungen und weniger von Revolutionen geprägt. Die Häufigkeit der Ransomware-Angriffe nahm zu, die verwendeten Techniken wurden verfeinert und russische Cyber-Angriffe setzten eine langsame Entwicklung fort, die vom andauernden Konflikt in der Ukraine noch befeuert wurde. Der neueste Trellix Threats-Report enthält unsere Erkenntnisse aus dem 1. Quartal 2022 sowie weitere wichtige Analysen, u. a. zu den Entwicklungen in der russischen Cyber-Kriminalität, Ransomware in den USA und Trends bei der E-Mail-Sicherheit. We also share our team’s recent research into vulnerabilities found in building access control systems, and risks unique to connected healthcare.

Brief unseres Lead Scientist

Willkommen bei unserem neuesten Threats-Report.

Als unsere Reise mit Trellix begann, wussten wir, dass wir durch die Kombination unseren beiden großen Backends einen einzigartigen Blick auf die aktuellen Entwicklungen in der Welt der Cyber-Bedrohungen erhalten würden. Die aktuelle Ausgabe enthält nun eine neue Kategorie, die unseren Lesern weitere Einblicke in die im Bereich E-Mail-Sicherheit beobachteten Bedrohungen liefert.

Wir haben uns gefreut, so viele von Ihnen auf der RSA-Konferenz zu sehen, wo wir verschiedene Teile unserer Forschungsergebnisse veröffentlicht und präsentiert haben: von einem Überblick über die in der Ukraine beobachteten Angriffe bis zu Schwachstellen, die wir in medizinischen Geräten und Zugangskontrolltechnologie für Gebäude entdeckten. Der vorliegende Bericht informiert über diese Ergebnisse, andere häufig beobachtete Bedrohungen und Angriffe sowie über unsere Daten und Erkenntnisse aus dem 1. Quartal 2022.

Auf der Black Hat, DEFCON, RSA und anderen Konferenzen freuen wir uns immer über die positiven Worte und Rückmeldungen zu unserem Threats-Report. Sie können uns aber auch zwischen den Konferenzen kontaktieren und jederzeit über die sozialen Medien ansprechen, wenn Sie einen Vorschlag haben oder weitere Informationen wünschen.

Bis zum nächsten Mal besuchen Sie bitte unseren Blog zu Trellix-Bedrohungsforschungen. Dort finden Sie unsere neuesten Inhalte, Videos und Untersuchungen zu Bedrohungen.

– John Fokker

Lead Scientist

Entwicklungen in der russischen Cyber-Kriminalität

Öffentlich verfügbare Informationen belegen, dass russische cyberkriminelle Gruppen ununterbrochen aktiv sind. Ihre Taktiken, Techniken und Prozeduren (TTPs) haben sich im Laufe der Zeit nicht wesentlich weiterentwickelt, obgleich wir einige Veränderungen beobachtet haben. Die Bedrohungslandschaft hat sich in letzter Zeit insofern verändert, dass sich mehrere Domänen teilweise zusammengeschlossen haben. Wir verzeichnen diesen Trend zwar schon länger, aber die verstärkten digitalen Aktivitäten haben ihn weiter beschleunigt und zu Tage treten lassen.

Trellix hatte schon in der Vergangenheit eine beträchtliche Kundenbasis in der Ukraine. Als jedoch die Cyber-Angriffe auf das Land zunahmen, haben wir eng mit der Regierung und Partnern in der Industrie zusammengearbeitet, um mehr Transparenz in Bezug auf die sich weiterentwickelnde Bedrohungslandschaft bereitstellen zu können. Wir wollten die Region unbedingt bei der Abwehr feindlicher Cyber-Aktivitäten unterstützen und konnten über unser Know-how hinaus in der betroffenen Region kostenlos eine breite Palette von Sicherheits-Appliances bereitstellen. (Unser besonderer Dank geht an unsere Partner bei Mandiant für die Bereitstellung von Appliances in den Unternehmen, die den Schutz am dringendsten benötigten.)

Für unsere Kunden und das ukrainische Volk hat Trellix Threat Labs mit mehreren staatlichen Einrichtungen zusammengearbeitet, um sie mit den notwendigen Telemetrie- und Bedrohungsdaten sowie Analysen zu den von russischen Akteuren eingesetzten Malware-Tools zu versorgen. Ein großer Teil der Anstrengungen von Trellix lief im Verborgenen, weil der Schutz unserer Kunden für uns höchste Priorität hat.

In Zusammenarbeit mit RSA hat das Trellix Threat Labs-Team unsere Studie Growling Bears Make Thunderous Noise zu den Entwicklungen der russischen Cyber-Kriminalität im Zeitverlauf, zu den Auswirkungen eines (Cyber-)Krieges und zu den beobachteten Gruppen und Aktivitäten veröffentlicht.

- Phishing im ukrainischen Verteidigungsministerium

- Gamaredon

- Wiper

- Angegriffene Exchange-Server

- UAC-0056

- APT28

- DoubleDrop

Der Bericht enthält detaillierte Untersuchungsergebnisse nicht nur zu den Auswirkung des Cyber-Kriegs nach der russischen Invasion, sondern auch zu vielen Cyber-Gruppen und -Kampagnen im Zusammenhang mit dem Konflikt:

Weitere Informationen zu den Entwicklungen in der russischen Cyber-Kriminalität erhalten Sie im vollständigen Bericht.

Methoden

Die Backend-Systeme von Trellix stellen Telemetriedaten bereit, die wir als Input für unsere vierteljährlichen Threats-Reports nutzen. We combine our telemetry with open-source intelligence around threats and our own investigations into prevalent threats like ransomware, nation-state activity, etc.

Bei Telemetrie geht es um Erkennungen, nicht um Infektionen. Eine Erkennung wird erfasst, wenn eines unserer Produkte eine Datei, URL, IP-Adresse oder einen anderen Indikator erkennt und dies an uns meldet.

Die Privatsphäre unserer Kunden ist uns immer wichtig, auch bei der Telemetrie und Abbildung der Sektoren und Länder unserer Kunden. Der Kundenstamm variiert je nach Land und es ist möglich, dass die Zahlen zwar einen Anstieg zeigen, wir uns die Daten aber genauer ansehen müssen, um sie richtig interpretieren zu können. Ein Beispiel: Der Telekommunikationssektor liegt in unseren Daten oft weit oben. Das muss aber nicht zwangsläufig bedeuten, dass dieser Sektor übermäßig häufig angegriffen wird. Der Telekommunikationssektor umfasst auch Internetdienstanbieter (Internet Service Provider, ISP) mit eigenen IP-Adressräumen, die von Unternehmen erworben werden können. Das bedeutet, dass Meldungen aus dem IP-Adressraum des ISP werden zwar als Erkennungen für den Telekommunikationsbereich gewertet, könnten aber von ISP-Kunden stammen, die in einem anderen Sektor tätig sind.

Ransomware-Familien, USA, 1. Quartal 2022

Anfang 2022 waren wir optimistisch, als uns Nachrichten über die Festnahme mehrerer Mitglieder der Ransomware-Gruppe REvil in Russland durch den russischen FSB erreichten. Nach unseren Erkenntnissen spielten die betreffenden Personen innerhalb der kriminellen Gruppe nur eine untergeordnete Rolle. Unabhängig davon hatten wir jedoch die Hoffnung, dass dieser erste Hinweis auf eine Zusammenarbeit zu weiteren Festnahmen in Russland führen würde.

Seit der russischen Invasion der Ukraine Ende Februar 2022 wissen wir nun, dass dies Wunschdenken war. Der Krieg hat dazu geführt, dass sich die Cyber-Kriminellen aufteilten. Cyber-Kriminelle haben in der Geschichte schon oft politische Differenzen beiseitegeschoben, und so vermuteten wir, dass russische und ukrainische Ransomware-Kriminelle zum gemeinsamen finanziellen Vorteil zusammenarbeiten könnten.

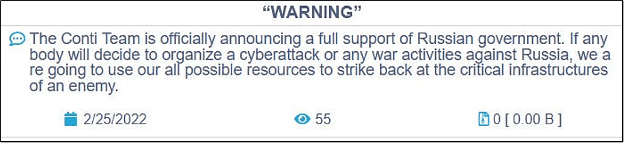

Die Entscheidung für eine Seite wurde bei der Ransomware-Gruppe Conti besonders offensichtlich. Sie bekundete öffentlich ihre Unterstützung für die russische Administration und ihre Aktionen.

Dieses öffentliche Statement blieb natürlich nicht unbemerkt, und innerhalb weniger Tage begann ein anonymer Forscher, der unter dem Twitter-Namen @contileaks auftrat, mit der Veröffentlichung interner Conti-Kommunikation im Internet. Die geleakten Chats liefen über mehrere Jahre und bestanden aus Tausenden von Nachrichten, sodass wir sie „Panama-Papers der Ransomware“ tauften.

Trellix hat diese Chats eingehend untersucht und einen lesenswerten ausführlichen Blog veröffentlicht. Zu den Highlights, die wir in den Chats fanden, gehörte das öffentliche Statement der Gruppe, dass sie die russische Administration unterstützen und eine enge Beziehung zwischen der Conti-Führung und den russischen Geheimdiensten wahrscheinlich ist. Diese Verbindungen stützen die Beobachtungen des Berichts In the Crosshairs: Organizations and Nation-State Cyber Threats, den wir dieses Jahr bereits in Zusammenarbeit mit CSIS veröffentlicht haben. Eine der wichtigsten Erkenntnisse des Berichts war die Tatsache, dass die Grenzen zwischen staatlichen und nichtstaatlichen Akteuren immer mehr verschwimmen.

Initially we expected this communication breach to have a severe impact on the ransomware gang’s operation. Doch scheinbar verstärkten sie ihre Angriffe noch und setzten sie bis zu einem Punkt fort, an dem sie mit Costa Rica einen ganzen Staat in den Ausnahmezustand trieben. Zum Ende des 2. Quartals 2022 beobachteten wir dann, dass Conti-bezogene Infrastruktur abgebaut wurde. Dies ist jedoch nicht wirklich ein Grund zur Freude. Wenn wir bedenken, dass keine führenden Mitglieder dieser kriminellen Gruppe verhaftet wurden und dass es Verbindungen zu den russischen Geheimdiensten gibt, könnten wir Zeuge der Gründung einer hybriden Gruppe sein, die von der Regierung vorgegebene Ziele angreift, aber ihren Charakter als kriminelle Gruppe mit finanziellen Gewinnabsichten plausibel bestreiten kann. Die Ransomware könnte eine Doppelfunktion erfüllen, d. h. einerseits destabilisieren und andererseits von einer Operation zur Datenexfiltration ablenken.

Daher empfehlen wir allen Unternehmen dringend, Ransomware-TTPs genau im Auge zu behalten, insbesondere wenn sie russische staatlich finanzierte Gruppen bereits als wahrscheinlichste Bedrohung identifiziert haben.

In Bezug auf Innovationen sehen wir, dass die Conti-Gruppe ESXi-Hypervisoren angreift, die mit Linux laufen. Offenbar haben die Kriminellen erkannt, dass Virtualisierungsdienste in einem Unternehmen eine wichtige Rolle spielen. Dieser Trend zeigt sich bereits seit einiger Zeit, allerdings mit wechselndem Erfolg, weil VMs durch einen fehlerhafte Locker und/oder Decryptor beschädigt wurden.

Gibt es denn nur schlechte Nachrichten? Nein, nicht unbedingt. Die Statistiken von Coveware, einer Firma, die sich auf die Reaktion auf Ransomware-Zwischenfälle spezialisiert hat, zeigen für das 1. Quartal 2022 einen starken Rückgang von Fällen, bei denen Opfer zur Zahlung des Lösegelds an die Angreifer gezwungen wurden. Das macht Hoffnung, weil Nichtzahlung immer noch die beste Möglichkeit ist, das kriminelle Geschäftsmodell zu zerschlagen.

Ransomware nach Branchen, USA, 1. Quartal 2022

Bei den Top 10 der Branchen in den USA entfielen im 1. Quartal 2022 insgesamt 64 % aller Ransomware-Erkennungen auf geschäftliche Dienstleistungen. Gemeinnützige Einrichtungen kamen bei den Ransomware-Erkennungen mit großen Abstand auf Platz 2.

64

Bei Ransomware-Kampagnen eingesetzte Tools, USA, 1. Quartal 2022

32

Bei den Top 10 der Ransomware-Abfragen in den USA wurde das Malware-Tool Cobalt Strike im 1. Quartal 2022 bei 32 % der Fälle eingesetzt. Damit war es so häufig wie RCLONE (12 %), BloodHound (10 %) und Bazar Loader (10 %) zusammen.

Ransomware-Familien, USA, 1. Quartal 2022

LockBit war die häufigste Ransomware-Familie. Sie wurde in den USA bei 26 % der Top 10 der Abfragen des 1. Quartals 2022 eingesetzt, gefolgt von Conti (13 %), BlackCat (11 %) und Ryuk (10 %).

Ransomware-Kampagnen mit den meisten Erkennungen, USA, 1. Quartal 2022

Verbindung von Vatet, PyXie und Defray 777

Ryuk

LockBit

Agrius startet Angriffe auf israelische Ziele

Conti

17 %

14 %

13 %

9 %

8 %

Verbindung von Vatet, PyXie und Defray 777

17 %

Ryuk

14 %

LockBit

13 %

Agrius startet Angriffe auf israelische Ziele

9 %

Conti

8 %

MITRE ATT&CK-Ransomware-Techniken mit den meisten Erkennungen, USA, 1. Quartal 2022

1.

Datenverschlüsselung für mehr Auswirkung

14 %

2.

Erkennung von Dateien und Verzeichnissen

12 %

3.

Prozesserkennung

11 %

4.

Erkennung von Systeminformationen

10 %

5.

PowerShell

10 %

Bei Ransomware-Kampagnen eingesetzte Tools, USA, 1. Quartal 2022

1.

CMD

14 %

2.

Mimikatz

14 %

3.

PsExec

13 %

4.

AdFind

11 %

5.

Ping.exe

11 %

Ransomware weltweit, 1. Quartal 2022

53

Bei den Kundensektoren mit den meisten Ransomware-Meldungen führte der Telekommunikationssektor die Top 10 mit 53 % aller Erkennungen zum zweiten Mal an.

Erkennungen bei Ransomware-Familien, 4. Quartal 2021 und 1. Quartal 2022 im Vergleich

44

LockBit37

Conti55

CubaIm 1. Quartal 2022 sank die Zahl der Erkennung von Ransomware-Familien. Auf LockBit entfielen 20 % der 10 häufigsten Ransomware-Tool-Abfragen, gefolgt von Conti (17 %) und Cuba (14 %) im 4. Quartal 2021. Allerdings gingen die Abfragen aller drei Häufigkeitsspitzenreiter des 4. Quartals zurück: LockBit (-44 %), Conti (-37 %) und Cuba (-55 %) im Vergleich mit dem 4. Quartal 2021.

MITRE ATT&CK-Ransomware-Techniken mit den meisten Meldungen, 1. Quartal 2022

1.

Datenverschlüsselung für mehr Auswirkung

2.

Erkennung von Dateien und Verzeichnissen

3.

PowerShell

4.

Prozesserkennung

5.

Erkennung von Systeminformationen

Bei weltweiten Ransomware-Kampagnen eingesetzte Malware bei Abfragen im 1. Quartal 2022

1.

Cobalt Strike

30 %

2.

Bazar Loader

15 %

3.

RCLONE

10 %

4.

BloodHound

9 %

5.

TrickBot

7 %

Kritische Fehler in Zugangskontrollsystemen für Gebäude

Kritische Infrastruktur stellt weiterhin eines der verlockendsten Ziele für Kriminelle auf der ganzen Welt dar. Diese Branche leidet unter veralteten Systemen, trivialen Hardware- und Software-Mängeln, Konfigurationsproblemen und extrem langen Update-Zyklen. Doch genau in dieser Branche gibt es viele Systeme, die für uns lebensnotwendig sind – von Treibstoff-Pipelines über die Wasseraufbereitung und Energienetze bis hin zur Gebäudeautomatisierung, Verteidigungssystemen u. v. m.

Ein oft vernachlässigter Bereich der industriellen Kontrollsysteme ist die Zugangskontrolle bei Gebäude-Automatisierungs-Frameworks. Zugangskontrollsysteme sind gängige De-Facto-Lösungen, die Automatisierungs- und Fernverwaltungsfunktionen für Kartenleser sowie Ein- und Ausgänge sicherer Standorte bereitstellen.

Laut einer Studie von IBM aus dem Jahr 2021 belaufen sich die durchschnittlichen Kosten einer Kompromittierung der physischen Sicherheit auf 3,54 Millionen US-Dollar – und es dauert im Durchschnitt 223 Tage, bis eine Kompromittierung erkannt wird. Es steht viel auf dem Spiel für Unternehmen, die sich bei der Sicherheit von Betriebseinrichtungen auf Zugangskontrollsysteme verlassen.

Trellix Threat Labs hat vor kurzem neue Untersuchungen eines solchen Systems – einer universellen Zugangskontrolleinheit von HID Mercury – veröffentlicht. Viele OEM-Hersteller verlassen sich bei der Implementierung ihrer Zugangskontrolllösungen auf Platinen und Firmware von Mercury. Unser Team hat seine Erkenntnisse bei der Hardwear.io-Konferenz in Santa Clara am 9. Juni 2022 vorgestellt und wird diesen Sommer auch auf der Black Hat-Konferenz vertreten sein. Die Erkenntnisse zeigten vier Zero-Day-Schwachstellen und vier bereits gepatchte Schwachstellen, für die nie CVEs veröffentlicht wurden. Die beiden kritischsten Schwachstellen führten zu Remote-Code-Ausführungen und willkürlichen Neustarts ohne jede Authentifizierung. Das heißt, Angreifer könnten in einem Gebäudenetzwerk Türen aus der Ferne verriegeln und entriegeln und die Erkennung durch die Management-Software verhindern. Die Forscher haben einen Blog vorbereitet, in dem sie ihre wichtigsten Erkenntnisse erläutern, und werden parallel zur Black Hat-Konferenz noch eine eingehende technische Analyse veröffentlichen. Darüber hinaus haben sie ein Demo-Video zum Angriff erstellt, bei dem zwei der Schwachstellen genutzt werden, um ein geklontes Zugangskontrollsystem aus einer Produktionsumgebung im Labor zu kompromittieren.

Erkenntnisse zu Schwachstellen

CVE-2022-31479

Befehlsinjektion ohne Authentifizierung

<= 1.291

Basis 9,0, Gesamt 8,1

CVE-2022-31480

Denial-of-Service ohne Authentifizierung

<= 1.291

Basis 7,5, Gesamt 6,7

CVE-2022-31481

Remote-Code-Ausführung ohne Authentifizierung

<= 1.291

Basis 10,0, Gesamt 9,0

CVE-2022-31486

Befehlsinjektion mit Authentifizierung

<=1.291 (kein Patch)

Basis 8,8, Gesamt 8,2

CVE-2022-31482

Denial-of-Service ohne Authentifizierung

<= 1.265

Basis 7,5, Gesamt 6,7

CVE-2022-31483

Beliebiger Dateischreibvorgang mit Authentifizierung

<= 1.265

Basis 9,1, Gesamt 8,2

CVE-2022-31484

Benutzeränderung ohne Authentifizierung

<= 1.265

Basis 7,5, Gesamt 6,7

CVE-2022-31485

Spoofing von Informationen ohne Authentifizierung

<= 1.265

Basis 5,3, Gesamt 4,8

Sicherheits-Updates

Carrier hat auf seiner Produktsicherheitsseite eine neue Empfehlung mit Einzelheiten zu Fehlern sowie mit empfohlenen Behebungsmaßnahmen und Firmware-Updates veröffentlicht. Das Anwenden von Hersteller-Patches sollte nach Möglichkeit immer die erste Maßnahme darstellen.

Statistiken zu weit verbreiteten Bedrohungen

Unser Team hat Bedrohungskategorien im 1. Quartal 2022 verfolgt. Die Untersuchung gibt Aufschluss über die Prozentwerte der Erkennungen nach Typ der beobachteten weit verbreiteten Malware-Familien, die zugehörigen Kundenländer, die Sektoren der Unternehmenskunden und die MITRE ATT&CK-Techniken.

Malware-Familien, 1. Quartal 2022

23

Phorpiex war die am häufigsten abgefragte Malware-Tool-Familie im 1. Quartal 2022

Die am häufigsten gemeldeten-MITRE ATT&CK-Techniken im 1. Quartal 2022

1.

Eintrittstool-Übertragung

2.

Verschleierte Dateien oder Informationen

3.

Web-Protokolle

4.

Entschleierung/Dekodierung von Dateien oder Informationen

5.

Modify Registry

Handlungsaufruf: Cyber-Sicherheit im vernetzten Gesundheitswesen

Das Gesundheitswesen ist aufgrund der zahlreichen Spezialgeräte wie Anästhesiegeräte, IV-Pumpen, Point of Care-Systeme, MRT-Geräte u. v. m. besonders für Angriffe gefährdet. Viele dieser Geräte gibt es weder in anderen Branchen, noch in einem typischen Haushalt. Ihr hochspezieller Charakter erzeugt ein falsches Gefühl der Sicherheit und führt dazu, dass die Sicherheitsforschungsbranche ihr wenig Beachtung schenkt.

Medizinische Geräte und Software bieten noch nicht einmal grundlegende Sicherheitsroutinen wie Funktionen zur Anmeldedaten-Verwaltung, dafür aber viele RCE-Schwachstellen. Das ist für Cyber-Kriminelle sehr verlockend, sodass diese Angriffsfläche nicht ewig unbemerkt bleiben wird. Daher müssen wir auf der Hut sein, um weitere Angriffe zu verhindern. Alle Verantwortlichen müssen aufgrund der vielzähligen Authentifizierungsschwachstellen erkennen, dass der medizinische Bereich mehr interne sowie externe Forschung braucht, um diese Geräte zuverlässig zu schützen. Dabei dürfen wir uns nicht nur auf Verwaltungssysteme und andere webbasierte Anwendungen konzentrieren, sondern müssen uns alle medizinische Geräte mit Netzwerkanbindung ansehen. Momentan scheinen diese Geräte nicht im Fokus böswilliger Akteuren liegen. Das heißt aber nicht, dass wir uns ausruhen dürfen. Die Auswahl an RCE-Schwachstellen und öffentlich verfügbarem Exploit-Code ist groß. Angreifer nutzen zwar andere Methoden für ihre Angriffe auf Krankenhäuser und Kliniken, werden aber schnell nach einfacheren Zugangswegen suchen, sobald die aktuellen Methoden versagen. Die Gesellschaft als Ganzes darf nicht zulassen, dass medizinische Geräte und Software weiterhin ausnutzbare Schwachpunkte bleiben. Deshalb muss sie Entwickler und Forscher gleichermaßen zu internen und externen Sicherheitstests aufrufen.

Die Details unserer Forschung können Sie in unserem neuesten Blog Connected Healthcare: A Cybersecurity Battlefield We Must Win nachlesen. Wir haben den aktuellen Zustand der Angriffsfläche im medizinischen Bereich mithilfe öffentlich verfügbarer Daten (z. B. aus CVE-Datenbanken) analysiert sowie aktive Bedrohungen und die Verbreitung der erkannten Schwachstellen ausgewertet. Wir glauben, dass mehr Partnerschaften zwischen Medizingeräteherstellern, medizinischen Betreuungseinrichtungen und Sicherheitsforschern in Kombination mit mehr Sicherheitstests erforderlich sind, damit die wachsende Angriffsfläche für böswillige Akteure nicht noch attraktiver wird.

Living off the Land

Wir beobachten die Entwicklungen bei Bedrohungsakteuren, bei den eingesetzten Taktiken, Techniken und Prozeduren (TTPs) sowie bei der verwendeten Malware. Darüber identifizieren und melden wir quartalsweise unschädliche und oft notwendige Standardbinärdateien, die missbraucht werden können und oft auch missbraucht werden, um verschiedene Phasen eines Angriffs zu implementieren. Wir müssen nicht nur die speziell erstellte und generische Malware sowie die abzuwehrenden Living off the Land-TTPs kennen, sondern auch den Feind und seine Ziele. Wenn wir uns etwas eingehender mit den LoLBins beschäftigen, stellt sich die Frage, wer diese Tools gegen uns einsetzt und warum. Haben sie nicht die Fähigkeit, eigene Malware zu schreiben, die das gewünschte Ziel erreicht? Oder ist es einfach ein komfortables Angebot und der Versuch, nicht entdeckt zu werden? Letztendlich sind Bedrohungsakteure oft Angestellte wie jeder andere: Sie haben Meetings mit ihren Chefs, Tages-, Quartals- und Jahreszielvorgaben, müssen schnell arbeiten und erhalten einen Lohn.

If we are going to honor our mission “To Deliver Living Security Everywhere” we must equip ourselves, our customers and our colleagues who are in the day-to-day fight to protect our critical information, infrastructures, and assets from those who seek to profit from the exploitation of vulnerabilities and theft of intellectual and organizational data.

Bei welchen Binärdateien haben wir einen Missbrauch gesehen und wen haben wir als Täter im 1. Quartal 2022 identifiziert?

Windows-Binärdateien, 1. Quartal 2022

1.

Windows-Befehlszeile/CMD

47,90 %

2.

PowerShell

37,14 %

3.

WMI/WMIC

21,43 %

4.

Schtasks

19,05 %

5.

Rundll32

14,29 %

Verwaltungs-Tools, 1. Quartal 2022

1.

Windows-Befehlszeile/CMD

20,48 %

2.

PowerShell

6,19 %

3.

WMI/WMIC

6,19 %

4.

Schtasks

5,71 %

5.

Rundll32

4,29 %

Bedrohungsakteure, die Windows-Binärdateien und Verwaltungs-Tools missbrauchten, 1. Quartal 2022

Für die Ereignisse im 1. Quartal 2022 hat unsere Analyse die folgenden Bedrohungsgruppen als häufigste Täter im Zusammenhang mit dem Missbrauch seriöser Windows-Binärdateien und Verwaltungs-Tools ermittelt:

1.

APT41

39 %

2.

Gamaredon Group

39 %

3.

APT35

33 %

4.

Winnti Group

33 %

5.

Muddy Water

24 %

Ransomware mit Missbrauch von Windows-Binärdateien und Verwaltungs-Tools, 1. Quartal 2022

Zudem haben wir dank unserer Überwachung und Analyse die folgenden Ransomware-Familien als Täter im Zusammenhang mit dem Missbrauch seriöser Windows-Binärdateien und Verwaltungs-Tools vor der Bereitstellung von Ransomware-Schaddaten identifiziert:

1.

BlackCat

29,63 %

2.

LockBit

16,67 %

3.

Midas

16,67 %

4.

BlackByte

14,81 %

5.

Hermetic Ransom

14,81 %

Statistiken zu staatlichen Akteuren: 1. Quartal 2022

Unser Team verfolgt und überwacht Kampagnen von staatlichen Akteuren und die damit verbundenen Indikatoren und Techniken. Unsere Forschungsergebnisse geben Aufschluss über die Bedrohungsakteure, Tools, Kundenländer, Kundensektoren und MITRE ATT&CK-Techniken im 1. Quartal 2022. Alle Daten rund um diese Ereignisse, einschließlich Indikatoren, YARA-Regeln und Erkennungslogik, sind in Insights verfügbar.

Top 5 der aktivsten APT-Gruppen, 1. Quartal 2022

15

APT36 war im 1. Quartal 2022 die aktivste APT-Gruppe.

Staatliche Akteure nach Kundenländern, 1. Quartal 2022

31

Staatliche Aktivitäten machten im 1. Quartal 2022 in der Türkei 31 % der Top 10 der Erkennungen unter den Kundenländern aus, gefolgt von Israel (18 %), Großbritannien (11 %), Mexiko 10 %) und den USA (8 %).

MITRE ATT&CK-Muster mit den meisten Meldungen, 1. Quartal 2022

1.

Verschleierte Dateien oder Informationen

2.

Entschleierung/Dekodierung von Dateien oder Informationen

3.

Spearphishing Attachment

4.

Erkennung von Systeminformationen

5.

Web-Protokolle

Ransomware-Kampagnen mit den meisten Erkennungen, USA, 1. Quartal 2022

22

Cobalt Strike belegte im 1. Quartal 2022 den ersten Platz (22 %) unter den zehn am häufigsten in APT-Kampagnen eingesetzten Malware-Varianten.

Cobalt Strike

njRAT

PlugX

PoisonIvy

Crimson RAT

22 %

10 %

10 %

8 %

8 %

Cobalt Strike

22 %

njRAT

14 %

PlugX

10 %

PoisonIvy

8 %

Crimson RAT

8 %

E-Mail-Sicherheitstrends: 1. Quartal 2022

Eine Analyse der E-Mail-Telemetriedaten aus dem 1. Quartal 2022 hat E-Mail-Bedrohungstrends gezeigt, die auf Phishing-URLs und schädlichen Dokumenten basieren.

Die meisten erkannten schädlichen E-Mails enthielten eine Phishing-URL, mit der Anmeldedaten gestohlen oder Opfer zum Download von Malware bewegt werden sollten. An zweiter Stelle standen E-Mails mit schädlichen angehängten Dokumenten wie Microsoft Office- oder PDF-Dateien. Diese Dokumente enthalten Makros, die als Downloader oder Exploit fungieren und dem Angreifer die Kontrolle über das System des Opfers ermöglichen. Zudem trafen wir auf mehrere E-Mails mit schädlichen angehängten ausführbaren Dateien wie Information Stealern oder Trojanern.

Exploits

Die meisten verwendeten Exploits werden als Paket aus schädlichen RTF-Dateien, Microsoft Office-Dokumenten mit präparierten OLE-Objekten oder PDF-Dateien bereitgestellt, die mit Adobe Reader-Exploits oder schädlichen JS-Skripten infiziert sind. Die folgende Abbildung zeigt, dass es sich bei den Dateiformaten am häufigsten um Windows RTF, gefolgt vom neuesten Office-Format und dem alten Office-Format OLE handelt.

CVE-2017-11882

15,7 %

CVE-2012-0158

12,84 %

CVE-2017-0199

17,94 %

CVE-2014-1761

5,8 %

CVE-2017-8759

4,41 %

CVE-2017-11882

23,84 %

CVE-2017-0199

3,05 %

CVE-2017-8570

1,7 %

CVE-2017-11882

12,74 %

CVE-0201-20158

4,16 %

Bedrohungen nach Ländern, Kontinenten, Branchen und eingesetzten Vektoren: 1. Quartal 2022

Bei Ländern und Kontinenten wurden im 1. Quartal 2022 folgende erhebliche Zunahmen öffentlich gemeldeter Open-Source-Zwischenfälle verzeichnet:

490

Russland verzeichnete beim Vergleich vom 4. Quartal 2021 zum 1. Quartal 2022 den stärksten Anstieg bei den gemeldeten Zwischenfällen.

35

Die USA registrierten die meisten gemeldeten Zwischenfälle im 1. Quartal 2022.

Bug-Report

Wenn Bugs eine Band wären, wären dies ihre größten Hits

Jeder echte Musikliebhaber wird Ihnen sagen, dass Sie einen neuen Künstler nicht durch Googeln der Hit-Singles bestmöglich kennenlernen, sondern durch den Genuss jedes einzelnen Albums – weil jedes Werk etwas Neuartiges, Lohnenswertes und Eigenes verspricht. Für die Rockstars bei Trellix Threat Labs könnte dies bedeuten, dass die Fans unseren monatlichen Bug-Report genießen sollten, indem wir jeden Monat über die gefährlichsten Schwachstellen informieren. Diese Informationen basieren auf qualitativen Analysen und jahrzehntelanger kollektiver Branchenerfahrung – und umfassen nicht nur die CVSS-Faktoren. Dabei ist uns bewusst, dass nicht jeder die Zeit hat, sich mit einem netten Drink hinzusetzen, seinen kuschligsten Bademantel anzuziehen und einer gesamten Diskografie zu lauschen. Für alle, die „nur mal den großen Zeh ins Wasser halten“ möchten, kommen hier die größten Hits des Bug-Reports 2022. Und wenn Ihnen das Gehörte gefällt, gönnen Sie sich unbedingt auch unsere anderen Werke – wir bieten unseren Groupies einiges.

Crème de la Crème

Die Sieger-Bugs jedes Monats sind echte Top Acts, die sich per se schon von der um die immer kürzere Aufmerksamkeitsspanne der Twitter-User buhlenden Masse abheben. Daher ist die erneute Auswahl einer Handvoll Gewinner aus dieser Gruppe kein leichtes Unterfangen. Das beste Mittel für diesen Versuch ist die Rückschau. In other words, we want to pick out the classics from the one-hit wonders – which vulns have demonstrated an impact, or we anticipate will demonstrate an impact, well beyond their respective months of infamy?

Zuerst fällt uns da CVE-2022-0847 (Dirty Pipe) ein. Dieser Linux-Kernel-Bug ist vielleicht nicht ganz so sexy wie einige RCEs mit Faktor 9,8, ging aber über eine einfache Berechtigungseskalation hinaus und erlaubte uneingeschränkten Schreibzugriff auf jede Datei – ein besorgniserregende Sache für eine Umgebung, die nur aus Dateien besteht. Sofern Sie kein Masochist sind, der eine topaktuelle Distribution wie Arch ausführt, besteht der Sargnagel jedoch darin, dass Kernel-Updates Geräte mit Linux eher nicht zu den Standardprozessen gehören. Das heißt: Anfällige Geräte bleiben wahrscheinlich auch eine ganze Zeit lang anfällig. Nehmen Sie dazu noch den unglaublich einfachen PoC und Hinweise auf tatsächliche Ausnutzungen – und Sie haben einen Bug, der locker doppeltes Platin einspielt.

Einen weiteren Top Act präsentiert unsere April-Ausgabe. Und ich sage das nicht nur, weil ich zufällig der Autor bin: CVE-2022-22965 (Spring4Shell). Wie der Name bereits vermuten lässt, erkannte die Informationssicherheits-Community sofort Parallelen zur größten Schwachstelle des Jahres 2021 (was wahrscheinlich zum Teil an der kollektiven posttraumatischen Belastungsstörung lag). Und obwohl der Name sperrig klingt, prägte er sich doch ein. Statt eine beliebte quelloffene Java-Protokollbibliothek griff dieser Bug ein beliebtes quelloffenes Java-Framework namens Spring an. Wie der zweite Aufguss eines erfolgreichen Kinofilms, der nichts Neues mehr bietet und nur noch einmal Kasse machen soll, so durchlief auch Spring4Shell einen Lebenszyklus suboptimaler Patches und verzeichnete Ausnutzungen innerhalb von 48 Stunden nach seiner öffentlichen Aufdeckung. Nicht zuletzt unterstreicht dies die Bedeutung von Log4Shell, da seine billige Kopie nach dem aktuellen Stand ein heißer Anwärter für die größte Schwachstelle 2022 ist.

Verborgene Schätze

Ein Greatest-Hits-Album vermittelt zwar einen effizienten Überblick über die Hits eines Künstlers, allerdings entgehen einem dabei unvermeidlich immer auch verborgene Schätze. Microsoft landete mit CVE-2022-30190 (Follina) einen solchen Überraschungshit – ein RCE-fähiger Bug (mit minimaler Benutzerinteraktion) im Microsoft Support Diagnostic Tool (MSDT). Wenn Sie auch den letzten Glauben an die Menschheit noch verlieren möchten, empfehlen wir Ihnen dringend einen Blick auf die Zeitleiste für die Aufdeckung dieses Bugs. Obgleich ein anderer Angriffsvektor genutzt wird, so wurde Microsoft doch bereits im März mehrfach über das Problem informiert und bereits im April mit Ausnutzungsbelegen konfrontiert, nur um diese jedes Mal direkt zurückzuweisen oder den benannten Angriffsvektor heimlich, still und leise zu patchen – ohne aber die Grundursache anzugehen. Erst am 30. Mai veröffentlichte Microsoft schließlich eine CVE und Behebungsempfehlung für den eigentlichen MSDT-Bug, sodass er in unseren Bug-Report für Mai nicht mehr enthalten war.

Dagegen fielen CVE-2022-22954 und CVE-2022-22960 durch das Netz, weil wir ihren Schweregrad falsch einschätzten. So schafften sie es nicht in unseren Bug-Report für April, obwohl es wahrscheinlich nötig gewesen wäre. Obwohl die erste eine echte RCE-Schwachstelle und die zweite eine Schwachstelle mit Berechtigungseskalation ist, erwähnen wir sie zusammen, weil beide einen relativ großen Teil der vielgenutzten Unternehmens-Software-Suite von VMware betreffen. Darüber hinaus wurden diese beiden Schwachstellen laut einer neuen CISA-Empfehlung von APT-Gruppen in zahlreichen Ausnutzungskampagnen eingesetzt – teilweise sogar gemeinsam. Nach IOCs von vielen großen Konzernen wurden die US-Bundesbehörden angewiesen, alle betroffenen Software-Produkte bis zum 5. Mai – also weniger als einen Monat nach der öffentlichen Aufdeckung der Schwachstelle – zu patchen oder offline zu nehmen. Leider lässt sich die Musikeranalogie an dieser Stelle nicht fortführen, denn ich muss den Bundesbehörden in diesem Fall Recht geben.

Fazit

Welche Schlüsse müssen wir in der Rückschau für uns und unsere Groupies Leser ziehen? Der größte blinde Fleck bei unserer Bewertung des Schweregrads war wahrscheinlich der Versuch, diese Schwachstellen in einem Vakuum zu betrachten, das zu einem großen Teil allein auf den technischen Schwachstellenparametern basierte. Die entscheidenden Faktoren für die gefährlichsten Schwachstellen 2022 waren in Wirklichkeit jedoch ihr Einsatz in Kampagnen und die Omnipräsenz der von ihnen angegriffenen Plattformen. Dies stärkt jedoch das Vertrauen in unseren Ansatz über den CVSS-Faktor hinaus, da sich dieser kontextuelle Einblick mit einem rein numerischen Faktor nur schlecht vermitteln lässt.

EPSS-Faktor

Angesichts der schieren Menge veröffentlichter CVEs und empfohlener Updates/Patches lässt sich nur schwer sagen, welche besonders wichtig sind. Innerhalb von Trellix verwenden wir das Exploit Prediction Scoring System (EPSS), mit dem die Wahrscheinlichkeit für die Ausnutzung einer Schwachstelle bestimmt wird. Dazu werden verschiedene Merkmale/Telemetrien in ein Modell eingespeist, das dann den Faktor für diese CVE berechnet. Das Modell gibt einen Wahrscheinlichkeitsfaktor zwischen 0 und 1 (0 und 100 %) aus. Je höher der Faktor, desto höher die Wahrscheinlichkeit, dass eine Schwachstelle ausgenutzt wird. Im 1. Quartal 2022 schafften es folgende CVEs in die Top 10:

CVE-Nummer

- CVE-2022-0543

- CVE-2022-24734

- CVE-2022-0447

- CVE-2022-21377

- CVE-2022-21907

- CVE-2022-24112

- CVE-2022-20699

- CVE-2022-0824

- CVE-2021-22947

- CVE-2022-24862

Autoren und Forscher

Alfred Alvarado

Doug McKee

Christiaan Beek

Tim Polzer

Mark Bereza

Steve Povolny

John Fokker

Sam Quinn

Charles McFarland

Leandro Velasco

Alfred Alvarado

Christiaan Beek

Mark Bereza

John Fokker

Charles McFarland

Doug McKee

Tim Polzer

Steve Povolny

Sam Quinn

Leandro Velasco

Ressourcen

Mit den folgenden Trellix-Ressourcen können Sie die neuesten Bedrohungen und Forschungen verfolgen:

Bedrohungszentrum: Die aktuell schwerwiegendsten Bedrohungen, die von unserem Team erkannt wurden.

TrellixARC

Twitter

John Fokker

Twitter

Douglas McKee

Twitter

Joseph (Yossi) Tal

Twitter

Patrick Flynn

Twitter

Anne Ann

TwitterÜber Trellix

Trellix ist ein globales Unternehmen, das die Zukunft der Cyber-Sicherheit und verantwortungsvolle Arbeit neu definiert. Seine offene und native eXtended Detection and Response-Plattform (XDR) hilft Unternehmen, die mit den raffiniertesten Bedrohungen von heute konfrontiert werden, das Vertrauen in den Schutz und die Resilienz ihrer Abläufe zu stärken. Zusammen mit einem umfassenden Partnerökosystem fördert Trellix die technologische Innovationsfähigkeit durch Machine Learning und Automatisierung, um über 40.000 Geschäfts- und Behördenkunden durch Living Security zu stärken. Mehr auf www.trellix.com.

Abonnieren Sie unsere Informationen zu Bedrohungen.

Die in diesem Dokument enthaltenen Informationen beschreiben die Forschungsergebnisse zum Thema Computersicherheit. Sie werden Trellix-Kunden ausschließlich für Fort- und Weiterbildungszwecke bereitgestellt. Trellix führt die Untersuchungen entsprechend der Richtlinie für die verantwortungsvolle Offenlegung von Schwachstellen | Trellix durch. Jeglicher Versuch, die hierin beschriebenen Aktivitäten teilweise oder vollständig nachzuvollziehen, erfolgt ausschließlich auf Risiko des Benutzers, und weder Trellix noch die Tochterunternehmen können dafür verantwortlich oder haftbar gemacht werden.

Trellix ist eine eingetragene Marke von Musarubra US LLC oder der Tochterunternehmen in den USA und anderen Ländern. Alle anderen Namen und Marken sind Eigentum der jeweiligen Besitzer.